情報セキュリティの世界は日進月歩であり、昨日の常識が明日には通用しなくなることも珍しくありません。最新の脅威動向や防御手法を正確に把握することは、実務において重要なだけでなく、高度なIT人材としての知識を問われる難関国家資格を突破するためにも不可欠です。

その最新トレンドを知るための「バイブル」とも言えるのが、独立行政法人情報処理推進機構(IPA)が毎年発行している「情報セキュリティ白書」です。前年に発生した重大なセキュリティインシデント、社会的影響の大きかった脆弱性、今後注意すべき脅威の動向と対策が詳細にまとめられています。

最新版は以下のIPA公式ページから確認できます。

【最新版】情報セキュリティ白書2025(IPA公式)

URL: https://www.ipa.go.jp/publish/wp-security/2025.html

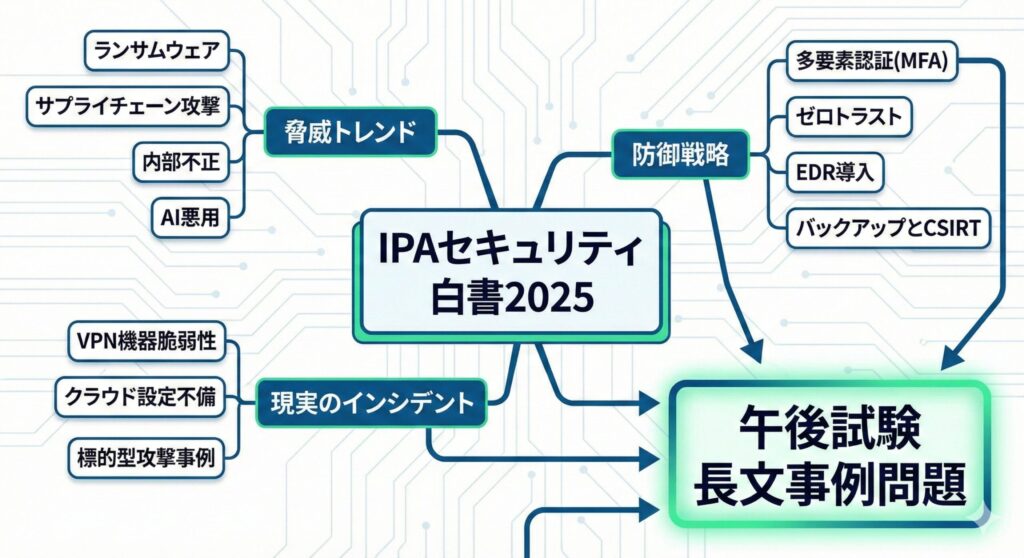

午後問題で出題される長文事例問題は、この白書に記載された現実のインシデント事例やトレンドをベースに作成されていることが非常に多いです。白書を読み解き、現在のサイバー空間で「何が起きていて」「どう対策すべきか」を深く理解しておくことは、問題文をスピーディに読み解き、出題者の意図を正確に把握するための最強の武器となります。

本記事では、情報セキュリティ白書2025から読み解くべき重要なトレンドと、それが試験問題でどのように問われるのか、そして具体的な対策技術を徹底解説します。

1. セキュリティ白書が午後問題対策に不可欠な3つの理由

IPAが発行する情報セキュリティ白書は、単なる読み物ではなく、試験合格への羅針盤となる極めて重要な資料です。なぜ白書がここまで重要視されるのか、3つの観点から解説します。

1-1. 午後問題のテーマは「最新トレンド」から作られる

試験の午後問題は、架空の企業を舞台にしたインシデント対応やシステム導入の事例が、数ページにわたる長文で出題されます。これらのシチュエーションは、現実世界で実際に起きている社会的課題や、多くの企業が直面している深刻な脅威が色濃く反映されています。

近年頻出している「テレワーク環境下でのVPN機器脆弱性を狙った攻撃」「クラウドサービスの設定不備による大規模情報漏えい」「ランサムウェアによる事業停止」などは、まさに情報セキュリティ白書で重点的に取り上げられてきたテーマそのものです。白書で最新トレンドを把握しておけば、試験本番で問題文を読んだ瞬間に「これは白書で指摘されていた攻撃パターンだ」と直感的に気づけるようになります。この「事前知識による先読み」ができるかどうかで、複雑な問題文の読解スピードと解答の正確性は劇的に向上します。

1-2. 白書を読むことで身につく「全体俯瞰力」

セキュリティの学習を進めると、暗号化アルゴリズムやパケットフィルタリングのルールなど、個別の要素技術ばかりに目が行きがちです。しかし実際のインシデント対応では、個別技術をどのように組み合わせてシステム全体を守るかという「全体俯瞰力」が強く問われます。

セキュリティ白書には、攻撃者がどのような目的を持ち、どの経路から多層防御を突破し、どのような被害をもたらしたのかが一連のストーリーとして描かれています。これを読み込むことで個別の技術知識が線でつながり、「攻撃の全体像」と「多層防御の必要性」を俯瞰的に理解できるようになります。この力は、午後問題で求められる「システム全体に潜むリスクを評価し、適切な対策を立案する能力」に直結します。

1-3. 効率的な読み方と重要ポイントの抽出法

情報セキュリティ白書は数百ページに及ぶ膨大な資料ですが、隅から隅まで丸暗記する必要はありません。試験対策として効率よく活用するために注目すべきポイントは以下の通りです。

- 第1章「国内外のサイバー脅威の動向」:ランサムウェア・標的型攻撃・内部不正など、最も警戒すべき脅威が具体的事例とともに解説されており、出題テーマの最有力候補

- 第2章「最近のサイバー空間を巡る注目事象」:AIセーフティやゼロトラストアーキテクチャ、クラウドセキュリティの最新動向のキーワードと定義を確認

- 第3章「国内の政策及び取り組みの動向」:国が推進するセキュリティ施策や、組織に求められるガバナンス体制の全体像を把握

読む際は、文字を追うだけでなく「攻撃の手口(ベクター)は何か」「なぜ攻撃が成功したのか(根本原因)」「どのような対策を講じれば防げたのか」という3つの視点を常に持ち、自分の言葉で要約する癖をつけることで、本番で使える実践的な知識として定着します。

2. 情報セキュリティ白書2025が警告する4大脅威トレンド

情報セキュリティ白書2025において特に警戒が呼びかけられている重要な脅威をピックアップし、高度化する手口と試験での問われ方を解説します。

2-1. ランサムウェア攻撃の高度化と二重・三重の脅迫

近年、企業規模や業種を問わず猛威を振るい続けているのがランサムウェア攻撃です。かつては不特定多数にばらまかれ、感染したPCのデータを暗号化して少額の身代金を要求するものが主流でした。

しかし現在のトレンドは、特定企業を狙い撃ちにする「侵入型ランサムウェア(人手によるランサムウェア攻撃)」へと大きく進化しています。攻撃の流れは以下の通りです。

- VPN機器の脆弱性やリモートデスクトップの認証突破から社内ネットワークに侵入

- 長期間にわたって権限昇格や横展開(ラテラルムーブメント)を繰り返す

- 機密データを密かに外部へ窃取(データエクスフィルトレーション)

- 最後にシステム全体のデータを一斉に暗号化して業務を停止させる

さらに「二重の脅迫(ダブルエクストーション)」として、身代金支払いを拒否した場合に「盗み出した機密データを暴露サイトに公開する」と脅してきます。最近では被害企業の顧客や取引先に直接連絡して脅す「三重の脅迫」、さらにDDoS攻撃で業務再開を妨害する「四重の脅迫」まで登場しています。

午後問題では、侵入から発症までのタイムラインを追いかけ、「どの段階のログにどのような痕跡が残っていたか」を問う問題や、侵入経路を特定するためのフォレンジック調査の手順が頻出します。

※参照:情報セキュリティ白書2025 第1章「1.1 2024年度に観測されたインシデント状況」「1.2 インシデント事例や脆弱性・攻撃の動向と対策」

2-2. サプライチェーンの弱点を狙う攻撃の急増

強固な防御網を持つ大企業を直接攻撃するのは、攻撃者にとってもコストがかかり困難です。そこで攻撃者は、ターゲット企業が取引している中小企業やソフトウェア開発元、システム運用保守の委託先など、相対的にセキュリティ対策が手薄な関連組織を踏み台にして侵入する「サプライチェーン攻撃」を多用するようになっています。

主な攻撃パターンは以下の2種類です。

- ネットワーク型サプライチェーン攻撃:専用線やVPNで連携している子会社や業務委託先のネットワークから侵入し、そこを踏み台にして親会社の基幹ネットワークへ被害を拡大させる

- ソフトウェアサプライチェーン攻撃:多くの企業が共通利用するIT資産管理ツールやファイル転送ソフトのアップデートプログラムにマルウェアを仕込み、適用した世界中の企業を一斉に感染させる

試験では、自社の対策だけでなく、委託先企業のセキュリティ管理体制(定期監査の実施やガイドラインの遵守)をどのように評価・指導すべきか、システム間連携におけるアクセス制御(最小権限の原則)をどのように設計すべきかといった、サプライチェーン全体を見渡すガバナンスの視点が深く問われます。

※参照:情報セキュリティ白書2025 第1章「1.2 インシデント事例や脆弱性・攻撃の動向と対策」

2-3. 内部不正による情報漏えいリスクの顕在化

外部からのサイバー攻撃だけでなく、組織内部の人間による不正な情報持ち出しも依然として極めて大きな脅威です。競合他社へ転職する際に顧客リストをUSBメモリやクラウドストレージ経由で持ち出すケースや、強い権限を持つシステム管理者が機密情報データベースにアクセスしてデータを転売するケースが後を絶ちません。

内部不正の背景には、「社内ネットワークにいるユーザーやデバイスは基本的に信頼できる」という従来の「境界型セキュリティ」の限界があります。一度社内ネットワークに入り込み、正規のIDとパスワードを持っていれば比較的自由に行動できてしまう環境が、不正行為を容易にしています。

この課題への対応策として試験でも頻出なのが、後述する「ゼロトラスト」の概念や以下の運用面の対策です。

- 特権IDの厳密な管理と利用ログの常時記録

- 退職者アカウントの即時削除(プロビジョニング管理)

- データベースアクセスログの常時監視と異常検知

- 職務分離(Separation of Duties)による牽制機能の整備

※参照:情報セキュリティ白書2025 第1章「1.2 インシデント事例や脆弱性・攻撃の動向と対策」

2-4. AIセーフティと生成AIを悪用した攻撃の台頭

2025年版の白書で特に注目すべき新テーマが「AIセーフティ」と、生成AIを悪用したサイバー攻撃の脅威です。業務効率化が進む一方で、攻撃者もAIを活用して攻撃を高度化させています。

具体的な悪用事例には以下のようなものがあります。

- 高品質フィッシングメールの自動生成:生成AIで極めて自然な日本語のフィッシングメールを大量作成し、従業員を騙す

- ディープフェイクを使ったBEC(ビジネスメール詐欺):経営層の音声や映像を偽造し、経理担当者に巨額の不正送金を指示する

- シャドーAIリスク:従業員が社内の機密情報やソースコードを外部の生成AIサービスに入力してしまい、意図せぬ情報漏えいを引き起こす

午後問題においては、AIサービスの安全な利用ガイドラインの策定や、外部APIを利用したシステム開発におけるデータ保護の仕組みを問う新しいパターンの問題への対応力が求められます。白書の記述をしっかり読み込んでおくことが対策の第一歩となります。

※参照:情報セキュリティ白書2025 第2章「2.1 AIセーフティ実現に向けた取り組み」「2.2 偽・誤情報の脅威の動向」

3. 白書が推奨する具体的な対策技術と設計の考え方

最新の脅威トレンドに対抗するためには、どのような技術と運用プロセスを導入すべきでしょうか。情報セキュリティ白書2025でも推奨されている、現代のセキュリティアーキテクチャに必須の対策を解説します。

3-1. 多要素認証(MFA)とアイデンティティ管理の徹底

パスワードリスト攻撃や精巧なフィッシング詐欺によって正規の認証情報が盗まれる事案が多発しており、IDとパスワードのみに依存した認証はもはや安全とは言えません。

そこで必須となるのが「多要素認証(MFA: Multi-Factor Authentication)」の導入です。MFAは、以下の3要素のうち2つ以上を組み合わせて認証を行う仕組みです。

- 知識要素:パスワードやPINコードなど、利用者が「知っている情報」

- 所持要素:スマートフォン・ハードウェアトークン・ICカードなど、利用者が「持っているもの」

- 生体要素:指紋・顔・静脈など、利用者の「身体的特徴」

万が一パスワードが漏えいしても、スマートフォンに送られるワンタイムパスワード(OTP)や専用アプリでの承認がなければログインできないため、不正アクセスを強力にブロックできます。

また、複数のSaaSやオンプレミス環境のアカウントを統合管理する「アイデンティティ管理(IDaaS: Identity as a Service)」の重要性も高まっています。人事異動や退職に伴い不要になったアカウントを即座に無効化し、オーファンアカウントを残さないためのプロビジョニング管理は、午後試験のシステム設計問題で頻出のテーマです。

※参照:情報セキュリティ白書2025 第3章「3.4 組織・個人に向けたサイバーセキュリティ対策の普及活動」

3-2. ゼロトラストアーキテクチャへの移行

境界型セキュリティの限界を克服するための概念として、「ゼロトラストアーキテクチャ」への移行が進んでいます。ゼロトラストの基本原則は「Never Trust, Always Verify(何も信頼せず、常に検証する)」です。社内ネットワークからのアクセスであっても、場所に基づく暗黙の信頼を一切排除します。

ゼロトラストでは、すべてのアクセス要求に対して以下の要素を動的かつ厳密に評価します。

- ユーザーの身元確認:強力な多要素認証による本人確認

- デバイスの健全性確認:OSバージョン・パッチ適用状況・マルウェア感染の有無

- アクセスコンテキストの評価:アクセス元のロケーション・時間帯・利用アプリケーション

試験では、ゼロトラストを実現するコンポーネント(IdP、プロキシ、ポリシーエンジンなど)の役割、アクセス権の最小権限の原則(Need-to-Knowの徹底)、および職務分離の概念が深く問われます。

※参照:情報セキュリティ白書2025 第3章「3.1 国内のサイバーセキュリティ政策の状況」

3-3. EDR(エンドポイント検知・応答)による早期検知と対応

ゼロトラストの思想に基づき、防御網をすり抜けて内部に侵入されることを前提とした対策が求められています。従来のアンチウイルスソフト(EPP)は既知マルウェアの侵入を防ぐことを目的としていますが、正規のOS標準ツール(PowerShellなど)を悪用した「環境寄生型攻撃(LotL:Living off the Land)」やファイルレスマルウェアを完全には防げません。

そこで急速に導入が進んでいるのが「EDR(Endpoint Detection and Response)」です。EDRの主な機能は以下の通りです。

- 常時監視:プロセス起動・ファイル操作・レジストリ変更・外部通信などエンドポイント上のあらゆる動作をリアルタイムで記録

- 異常検知とアラート:不審な振る舞いを検知した際に管理者へ即時通知

- 自動隔離:感染が疑われる端末をネットワークから論理的に切り離し、横展開による被害拡大を防止

- フォレンジック支援:蓄積されたログを解析し、「いつ・どこから侵入され・どのファイルが操作されたか」の根本原因調査を迅速化

午後問題のインシデント対応の場面では、このEDRのアラートを起点として調査を開始し、各種ログの相関分析で被害範囲を特定していくプロセスが非常によく出題されます。

※参照:情報セキュリティ白書2025 第1章「1.2 インシデント事例や脆弱性・攻撃の動向と対策」

3-4. 堅牢なバックアップ戦略とCSIRT体制の構築

侵入型ランサムウェアによってデータが暗号化された場合の「最後の砦」がバックアップです。しかし、ネットワークに常時接続されたバックアップサーバーが本番環境と同時に暗号化され、復旧できなくなる被害が多発しています。

確実な復旧を担保するためのバックアップ戦略のポイントは以下の通りです。

- オフラインバックアップ:テープメディアや物理的に切り離されたストレージに保管し、ランサムウェアからの到達を防ぐ

- イミュータブル(不変)ストレージの活用:一度書き込んだら管理者であっても一定期間変更・削除できない仕組みを採用する

- 3-2-1ルールの遵守:3つのコピーを2種類の異なるメディアに保存し、そのうち1つをオフサイトに保管する

さらに、重大なインシデント発生時に現場が混乱しないよう、「インシデント対応計画」の策定と「CSIRT(Computer Security Incident Response Team)」の体制構築が強く求められます。試験では、CSIRTの役割や初動対応の適切な手順を記述させる問題が頻出します。特に問われやすいポイントは以下の通りです。

- 影響度のトリアージ(緊急度・影響範囲の初期評価)

- 証拠保全のための揮発性データの取得順序(キャッシュ・レジスタ→メインメモリ→ストレージの順)

- 業務への影響を最小化しながらシステムを強制停止するタイミングの判断

- 経営陣・法務・広報との連携フローと対外的な開示基準

※参照:情報セキュリティ白書2025 第3章「3.4 組織・個人に向けたサイバーセキュリティ対策の普及活動」

4. 白書を試験対策に活かす学習ロードマップ

ここまで解説してきた白書の内容を、どのように試験対策へ落とし込んでいくか、具体的な学習ロードマップを示します。

ステップ1:白書の章立てを把握し「出題頻度マップ」を作る

まず白書の目次を確認し、各章のテーマを一覧化します。過去の出題傾向と照らし合わせることで、「どのテーマに学習コストをかけるべきか」の優先度が明確になります。白書の第1章(脅威の動向)は毎年必ず確認すべき最重要箇所です。

ステップ2:インシデント事例を「攻撃フロー」として図式化する

白書に記載されている事例を、単に文章で読むだけでなく、攻撃者の動き(初期侵入→権限昇格→横展開→目的達成)を時系列の図として自分でまとめ直してみましょう。この作業によって、攻撃の全体像が頭に定着し、午後問題の長文読解で「今どのフェーズの話をしているのか」を瞬時に把握できるようになります。

ステップ3:対策技術と脅威を「マトリクス」で対応づける

ランサムウェア・サプライチェーン攻撃・内部不正・AIを悪用した攻撃それぞれに対して、有効な対策技術(MFA、EDR、ゼロトラスト、バックアップ戦略など)を横断的に対応づけた表を作成します。試験では「この脅威に対してなぜこの対策が有効なのか」を説明させる記述問題が多いため、技術と脅威の関係性を体系的に整理しておくことが得点力の向上に直結します。

ステップ4:キーワードを「自分の言葉」で説明できるようにする

ゼロトラスト・CSIRT・イミュータブルストレージ・LotL攻撃など、白書に登場する重要なキーワードを、技術的な背景知識がない人にも理解してもらえるような平易な言葉で説明できるかどうかを確認します。「自分の言葉で説明できるかどうか」が、本質的な理解度の指標となります。これは、午後問題で問われる記述式解答の質を高めるための最も効果的な訓練方法です。

まとめ

本記事では、「IPA情報セキュリティ白書2025」から読み解くべき重要な脅威トレンドと、それが試験対策においてなぜ不可欠なのかを詳しく解説しました。

ランサムウェアの高度化、サプライチェーン攻撃の脅威、内部不正対策としてのゼロトラスト、そしてAIを利用した新たな攻撃といった最新の手口を理解することは、単なる知識の蓄積にとどまりません。多要素認証やEDRの導入、堅牢なバックアップ戦略といった、システム全体を網羅的に守るための「多層防御」の考え方を深く理解し、実務で応用できるレベルに引き上げることに繋がります。

セキュリティ白書は、現代のサイバー攻撃者がどのようなロジックで動き、どこを狙ってくるのか、そして私たちがどう対抗すべきかを示してくれる最良のテキストです。試験の午後問題は、まさにこの現実の攻防を精緻にシミュレーションしたものです。白書を通じて「脅威のトレンド」と「防御のセオリー」を体系的にインプットし、どのような事例問題が出題されても本質を見抜ける力を養っていきましょう。