試験が近づくにつれ、多くの受験生が直面するのが「見たこともない最新のセキュリティ用語や未知のシステム構成が出題された時の焦り」です。

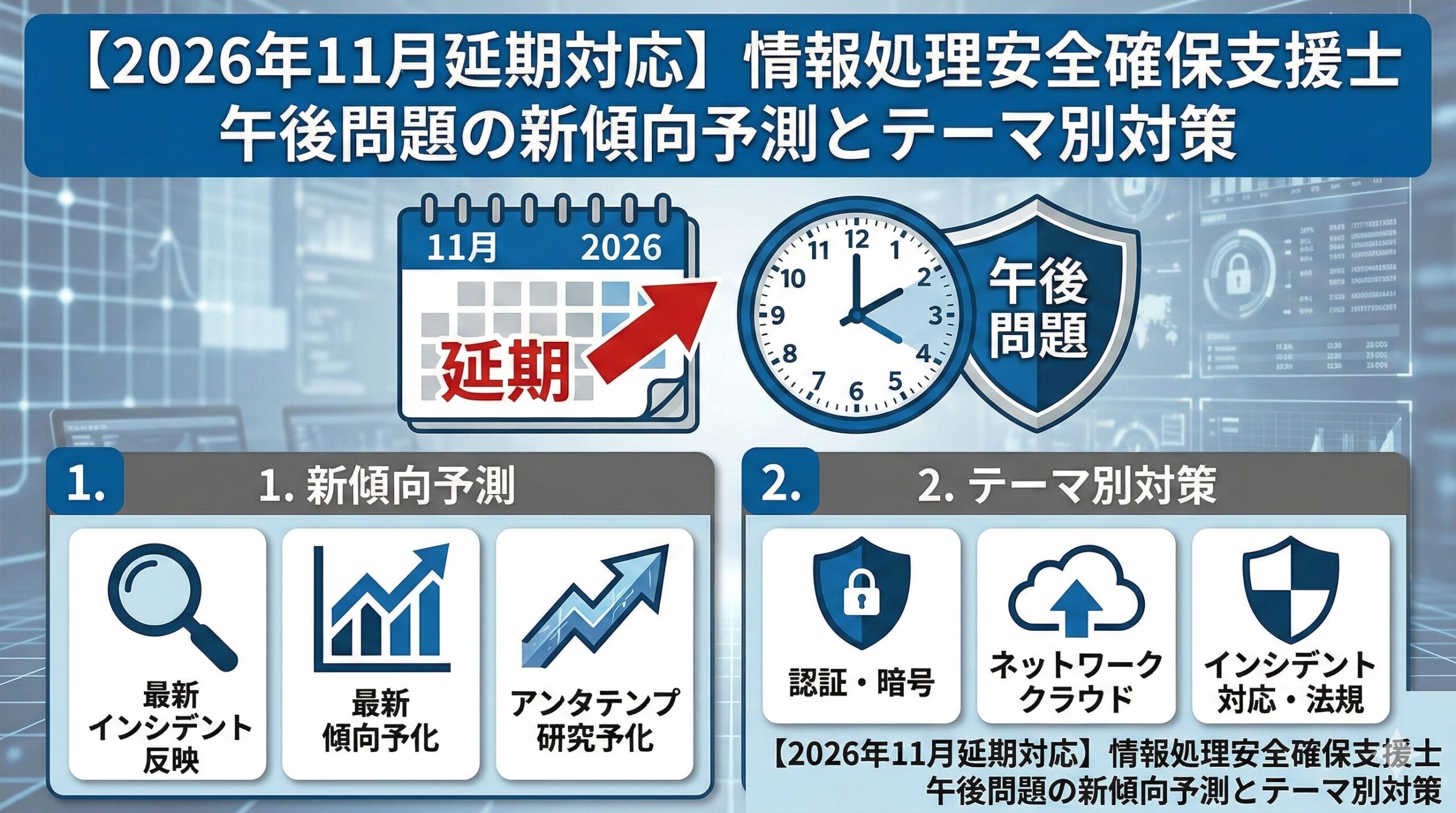

本来であれば春に実施される予定だった今回の試験ですが、異例の事態により2026年11月への延期が決定しました。このスケジュール変更は単に学習期間が延びたというだけでなく、出題テーマや問題の切り口にも影響を与える可能性があります。セキュリティ分野はIT業界の中でも特に技術の陳腐化が早く、攻撃手法と防御手法のイタチごっこが日々繰り広げられているからです。試験日が後ろ倒しになるほど、直近の重大インシデントや改訂されたガイドラインの内容が問題に反映される余地が大きくなります。

「学習期間が延びた分、より高度で最新の知識が求められるのでは」と不安になる必要はありません。どれほど新しい技術や攻撃手法であっても、情報セキュリティの根幹となる「機密性・完全性・可用性」の維持や「ネットワーク・認証・暗号」といった基礎技術の組み合わせの上に成り立っています。表面的なキーワードが変わっても、問われている本質的な技術要素や論理的な思考プロセスは変わりません。

本記事では、11月への延期というイレギュラーな状況を踏まえ、直近のセキュリティ動向から出題が予想される「新傾向問題のテーマ」を徹底予測・解説します。さらに、本番で未知のテーマに遭遇した際にパニックに陥らず確実に得点を積み重めるための「問題解決アプローチ」もお伝えします。

異例の11月開催が出題傾向に与える影響と対策の考え方

過去の出題サイクルと最新動向の反映プロセス

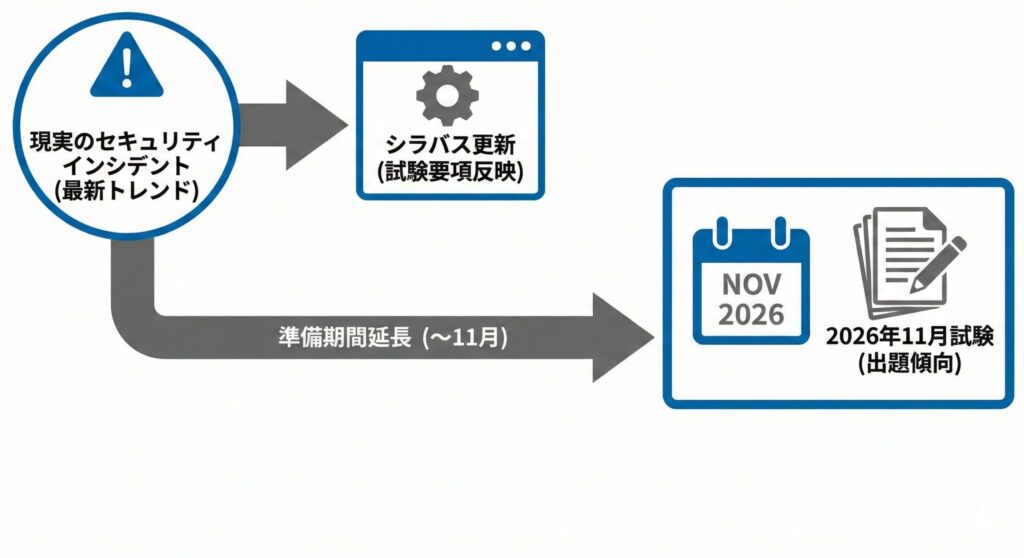

試験の出題傾向は、IPA(情報処理推進機構)が発表する「情報セキュリティ10大脅威」や各種ガイドラインの改訂と密接に連動しています。社会的に大きな影響を与えたランサムウェア被害や、クラウドサービスの設定ミスによる情報漏えい事件が発生した翌年以降には、それらのインシデントをモデルにした事例問題が出題されやすくなります。

本来の春のスケジュールであれば、前年の総括とも言えるセキュリティレポートが出揃った直後のタイミングであるため、前年のトレンドが色濃く反映されるのが通例です。しかし今回は11月に延期されたことで、作問委員が問題をブラッシュアップする時間的猶予が生まれました。これにより、2026年に入ってから顕在化した新たな脅威や、最新の法改正・ガイドライン(個人情報保護法の運用見直しや各業界向けサイバーセキュリティガイドラインの改訂など)のエッセンスが、より鮮度高く問題文のシナリオに組み込まれる可能性が高まっています。

過去を振り返ると、標的型攻撃が猛威を振るった時期にはサンドボックスやプロキシのログ分析が、テレワークが急激に普及した時期にはVPNの脆弱性や多要素認証(MFA)の導入を問う問題がタイムリーに出題されてきました。今回の11月試験でも、直近半年から1年以内にIT業界を騒がせたニュースがベースになることは間違いありません。日頃からIT系ニュースサイトやIPAのプレスリリースに目を通し、「この事件はどのような脆弱性が突かれたのか」「自分が担当者なら、どのような対策を講じるべきか」という視点を持つことが、最大の準備策となります。

「未知の脅威への対応力」を測る意図的な出題設計

試験の作問委員が測りたいのは、単なる知識の有無ではありません。実務の現場では、セキュリティエンジニアやコンサルタントは常に「前例のない未知の脅威」に直面します。新しいマルウェア、未知の脆弱性、新たなビジネス要件――これらに対して既存の知識を応用し、論理的に解決策を導き出す力が求められているのです。

新傾向問題の中には、あえて受験生が知らないであろう最新技術の用語を散りばめ、心理的なプレッシャーをかけてくる問題が存在します。しかし、問題文を注意深く読み解けば、最新技術の「仕組み」や「制約事項」が必ず丁寧に解説されています。

作問者が本当に測りたいのは「知らない用語が出てきても、問題文の説明を正確に読み取り、基礎知識と結びつけて論理的に思考できるか」という現場対応力です。新傾向問題は知識問題ではなく、高度な読解力と応用力を試す「国語とパズルの問題」であると認識を改めることが合格への第一歩です。

新傾向問題が合否に与える影響を正しく理解する

多くの受験生が恐れる新傾向問題ですが、実は合否を分ける決定的な要因にはなりにくいという側面があります。あまりにも新しすぎるテーマや難解すぎる問題は、受験生全体の正答率が極端に低くなるため、結果として差がつきにくいからです。

本当に合否を分けるのは次の2点です。

- 誰もが解ける基礎的な問題を確実に得点できたか

- 新傾向問題の中にある、基礎知識で解ける設問を拾えたか

新傾向テーマの大問であっても、設問のすべてが難解なわけではありません。例えば、新しい認証方式をテーマにした問題であっても、設問の一つは「通信経路上での盗聴を防ぐためのTLSの役割」を問うような、古典的かつ基本的な内容であることが多々あります。わからないとパニックになって白紙で提出するのではなく、システム構成図やネットワーク図から読み取れる事実をもとに部分点をもぎ取る姿勢が重要です。

今年の11月試験で狙われる最新セキュリティテーマ3選

直近のITトレンドやセキュリティインシデントの動向を踏まえ、出題が濃厚と考えられる3つの重要テーマを深掘りして解説します。

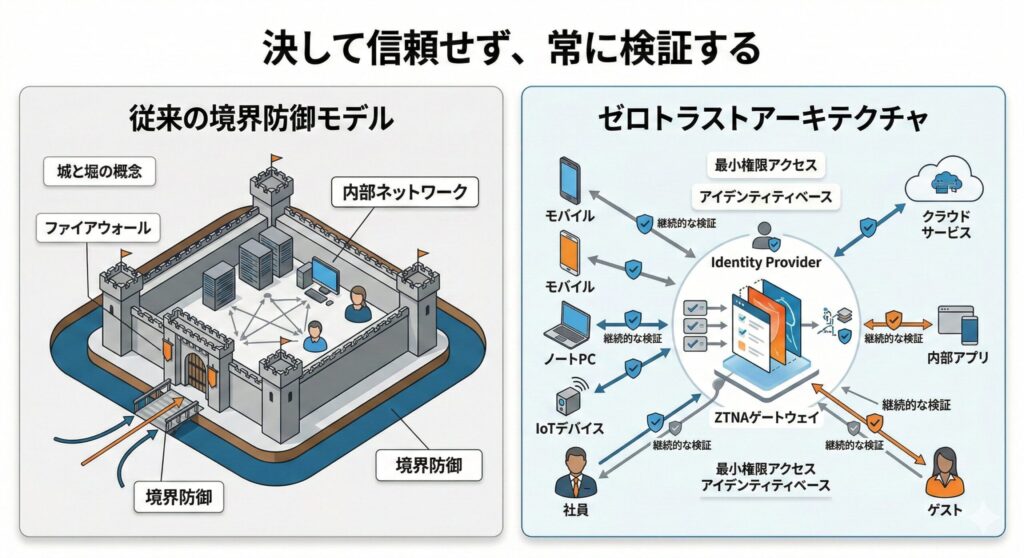

ゼロトラストアーキテクチャの進化とクラウドセキュリティの実践

もはやバズワードの域を超え、企業システムの標準的な考え方として定着しつつある「ゼロトラストアーキテクチャ」は、最も警戒すべきテーマの一つです。「社内ネットワークは安全、社外は危険」という境界型防御の概念が崩壊した現在、あらゆる通信を疑い検証し続けるゼロトラストの概念は、様々な問題のベースシナリオとして組み込まれる可能性が高いです。特に社内システムと複数のSaaSをハイブリッドで利用する環境下でのアクセス制御は、絶好の出題ポイントとなります。

押さえておくべき技術コンポーネントと概念

ゼロトラストを構成する技術要素として、以下の役割と連携を深く理解しておく必要があります。

- IdP(Identity Provider)とMFA(多要素認証): すべてのアクセスの起点となる強力な本人確認。FIDO2やデバイス証明書を組み合わせた認証フローの理解が必須です。SAMLやOIDCを利用したシングルサインオン(SSO)の仕組みを図解で書けるレベルを目指しましょう。

- CASB(Cloud Access Security Broker): クラウドサービスの利用状況の可視化、シャドーITの検知、DLP(情報漏えい対策)。API経由での制御とプロキシ経由での制御の違いを押さえることが重要です。

- SWG(Secure Web Gateway): Webトラフィックの監視とフィルタリング。従来型のオンプレミスプロキシとの違いや、リモートワーク環境下でのローカルブレイクアウトの課題と解決策を理解しておきましょう。

- ZTNA(Zero Trust Network Access): VPNに代わる、アプリケーション単位での細粒度なアクセス制御。ネットワークレベルではなく、アプリケーションレベルでのトンネリングと認可プロセスが問われます。

試験で問われやすいのは、「既存の境界型ネットワークからゼロトラストへ移行する過渡期における設定の不備」や「複数のクラウドサービスを連携させた際のアクセス権限(認可)の管理漏れ」です。退職者のアカウント削除がIdP側で適切に行われずSaaSにアクセスできてしまうインシデントシナリオは、非常に実践的で出題されやすいポイントです。また、条件付きアクセス(アクセス元IPアドレス、デバイスの健全性、時間帯などを組み合わせた動的な制御)のポリシー設計に関する設問も要注意です。

高度化するランサムウェア攻撃とインシデント対応(IR)の複雑化

ランサムウェアは依然として企業にとって最大の脅威であり続けています。その手口は従来の「データを暗号化して身代金を要求する」という単純なものから、劇的に高度化・凶悪化しています。11月に延期されたことで、直近に発生した大規模なランサムウェア被害の事例をベースにした、より複雑なインシデント対応問題が出題される公算が大きくなりました。

二重脅迫・三重脅迫とノーウェアランサム

データを暗号化するだけでなく、「身代金を払わなければ窃取した機密情報を公開する」という二重脅迫(ダブルエクストーション)、さらにはDDoS攻撃を仕掛けたり顧客・取引先に直接脅迫の連絡を入れたりする三重・四重の脅迫が横行しています。さらに最近では、暗号化のプロセスを省略しデータの窃取と暴露の脅迫のみを行う「ノーウェアランサム」も増加しています。システムの異常負荷やファイルの書き換えが発生しないため、従来の監視の網をすり抜けて検知が遅れるという厄介な特徴があります。

出題が予想されるインシデントレスポンスの局面

ランサムウェア問題を解く鍵は、インシデント対応の各フェーズ(検知・連絡・封じ込め・調査・復旧)における適切な初動対応と、フォレンジック調査のプロセスにあります。

- EDR(Endpoint Detection and Response)の活用: エンドポイントでの不審な振る舞いを検知し、ネットワークから論理的に隔離する初動対応。従来型のアンチウイルス(EPP)では防ぎきれないファイルレスマルウェアの検知メカニズムの理解が求められます。

- バックアップの保護と復旧戦略: 攻撃者は真っ先にバックアップデータを破壊・暗号化しようとします。ネットワークから物理的・論理的に分離されたオフラインバックアップや、一度書き込んだら変更・削除が不可能なイミュータブル(不変)バックアップストレージの重要性が問われます。RTO(目標復旧時間)とRPO(目標復旧時点)の要件を満たすバックアップ方式の選択も頻出テーマです。

- ログの保全と相関分析: 攻撃の侵入経路(VPN機器の未パッチの脆弱性、RDPへのブルートフォース、フィッシングメールなど)を特定するための、FW・プロキシ・ADサーバー・各エンドポイントのログの相関分析。時刻同期(NTP)の重要性や、ログの改ざん防止策(WORMメディアへの保存や専用ログサーバーへの転送)も併せて確認しておきましょう。

問題文では、「ランサムウェアに感染した疑いがある端末を発見した直後、担当者はどのような行動をとるべきか」「なぜバックアップデータからの復旧に失敗したのか」「水平展開(ラテラルムーブメント)を許してしまったネットワーク設計の不備はどこか」といった、実践的な判断と課題の特定を求める設問が予想されます。

サプライチェーン攻撃の脅威とSBOM(ソフトウェア部品表)の台頭

自社のセキュリティ対策をどれだけ強固にしても、セキュリティ対策が手薄な関連会社・取引先、あるいは利用しているソフトウェアやIT機器の供給網(サプライチェーン)を踏み台にして侵入される「サプライチェーン攻撃」が急増しています。攻撃者は守りの堅い大企業を直接狙うのではなく、その企業とネットワークで繋がっている脆弱な子会社や委託先を最初のターゲットにします。

SBOM(Software Bill of Materials)の重要性と運用課題

このサプライチェーンリスクをソフトウェアの観点から軽減する切り札として、急速に普及・標準化が進んでいるのが「SBOM(ソフトウェア部品表)」です。現代のソフトウェア開発では多数のOSSやサードパーティ製ライブラリを組み合わせて構築されるため、組み込んでいるOSSに深刻な脆弱性(例:Log4jの脆弱性のようなケース)が発見された場合、自社システムへの影響を即座に把握しなければなりません。

SBOMは、ソフトウェアに含まれるすべてのコンポーネント・バージョン・依存関係・ライセンス情報をリスト化したデータフォーマットです。SPDXやCycloneDXといった標準フォーマットが存在し、機械的に読み取って脆弱性データベース(NVD等)と照合することが可能です。

試験での問われ方

試験においてSBOMやサプライチェーンリスクが扱われる場合、以下のような観点が問われるでしょう。

- なぜソフトウェアの構成管理が必要なのか

- 新たな脆弱性が公表された際、SBOMを活用してどのように影響範囲を特定し、パッチ適用までのトリアージ(優先順位付け)を迅速に行うのか

- ソフトウェアのビルドパイプライン(CI/CD)環境自体への攻撃を防ぐためのコード署名・アクセス制御・開発環境と本番環境の厳格な分離

単にSBOMという言葉を知っているだけでなく、それをインシデント対応や脆弱性管理のプロセスにどう組み込むかが重要です。委託先企業との間でのセキュリティ要件の定義や定期的な監査の仕組みといったマネジメント視点の問題と組み合わせて出題される可能性も十分にあります。

未知の問題にパニックにならない!新傾向問題への3つの具体的アプローチ

どれだけ事前に最新トレンドを学習していても、本番で全く予想外のテーマが出題される可能性はゼロではありません。午後問題は、非常によく練られた「論理パズル」です。未知のテーマに遭遇した際に確実に対応するための3つの普遍的なアプローチを解説します。

1. 問題文に隠された「誘導」と「制約条件」を確実に見抜く

新傾向問題においては、受験生が知らないであろう技術仕様や独自システムのルールについて、問題文の前半(あるいは注記)で必ず詳細に説明されています。この説明部分こそが設問を解くための最大の「誘導」であり「ヒント」です。

未知の用語や新しいシステムの仕様が出てきたら、まずその定義が書かれている箇所に線を引きましょう。「〜という仕様である」「ただし、〜とする」「〜の機能を持つ」「〜の場合は〜の処理を行う」といった表現の裏には、後々システムに脆弱性を生じさせる原因や、制限事項を突破するための鍵が隠されています。作問者は必ず問題文の中に解決の糸口を用意しています。

また、「制約条件」を見逃さないことも重要です。次のような条件が提示されている場合、技術的に正しいセキュリティ対策であっても条件に反する解答は不正解となります。

- 既存の機器の設定を変更せずに

- 追加のコストをかけずに

- 利用者の利便性を損なわずに

- 社内規定に従って

解答を記述する前に、必ず問題文の制約条件に合致しているかを見直す癖をつけてください。「〜という観点で答えよ」という指定がある場合は、その観点から外れた解答は一切評価されません。

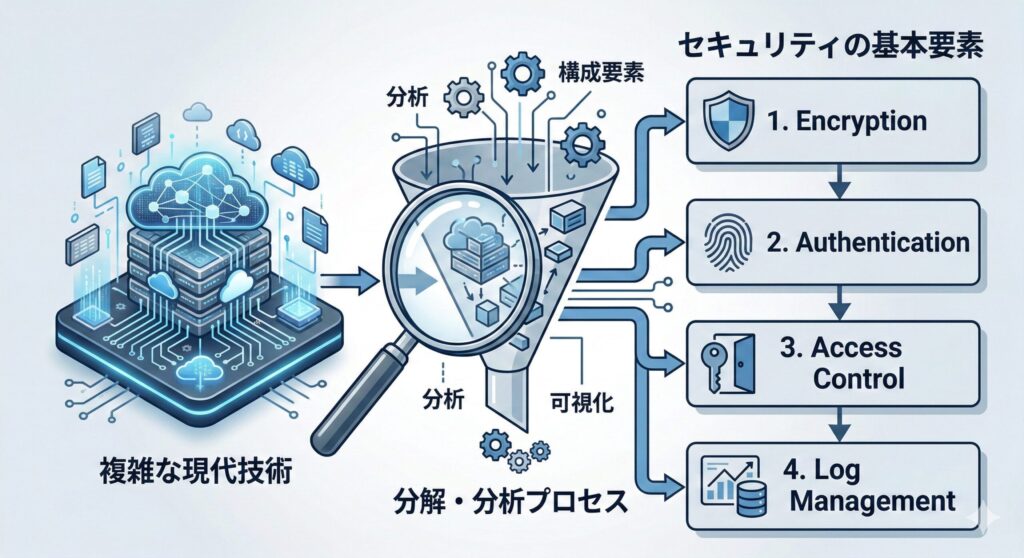

2. 最新技術も「セキュリティの基本要素」に分解して理解する

どれほど複雑に見える最新のシステム構成や攻撃手法であっても、情報セキュリティの基本概念に分解することで本質が見えてきます。

例えば「新しいブロックチェーン技術を用いた独自の分散型認証システム」という難解そうなテーマが出題されたとします。落ち着いて次のように分解してみましょう。

- 認証要素は何か? 知識・所有・生体のどれを使っているか。強度は十分か。

- 通信の保護はどうなっているか? 共通鍵・公開鍵・ハッシュ関数・デジタル署名のどれが使われているか。鍵の受け渡し方法は安全か。

- データの完全性と可用性をどう担保しているか? 改ざんをどう検知するか。単一障害点はないか。

このようにシステムを「認証」「暗号化」「アクセス制御」「ログ管理」「可用性対策」といった基本パーツに分解していくと、「公開鍵の管理手順に不備があるためなりすましが可能になっている」「ハッシュ値の突き合わせ処理の前に暗号化されていないため通信経路上で推測される危険がある」といった、非常にオーソドックスな問題に帰着することがほとんどです。最新のパッケージに包まれているだけで、中身の仕組みはこれまで学んできた基礎知識の応用でしかないのです。

3. ネットワーク図とシーケンス図を活用した状況の可視化

インシデント対応問題や複雑なシステム構成の問題では、頭の中だけで状況を処理しようとすると、必ず情報の抜け漏れや矛盾が生じます。問題用紙の余白をフルに活用し、状況を自分の手で可視化することが不可欠です。

通信の流れを矢印で書き込む

ネットワーク構成図が提示されている場合、正常な通信のフローと攻撃者の通信(マルウェアのC&Cサーバーへの通信)のフローを、異なる種類の矢印(実線と点線)で直接図に書き込みましょう。「どこから」「どこへ」「どのプロトコル(ポート番号)で」通信が行われているかを可視化することで、どのルータのACLやファイアウォールのルールを変更すべきかが一目で分かります。プロキシサーバーを経由しているか、NAT変換がかかっているかも図に書き込むことで見落としを防げます。

時系列(シーケンス)の整理

インシデント対応問題では「いつ」「誰が」「何をしたか」「システムはどう反応したか」が時系列に沿って記述されています。これを簡単なシーケンス図やタイムラインとして余白に書き出しましょう。特に以下の点を見抜くために、時系列の整理は極めて有効です。

- ログの時刻のズレ(NTPの未設定など)

- 攻撃が成功したタイミングと検知したタイミングの差

- 誰がどのタイミングでどのような権限でアクセスしたか

可視化の手間を惜しまないことが、正確な状況把握と論理的な解答の導出につながります。

異例の長丁場を乗り切る!11月試験に向けた学習計画の見直し

本来のスケジュールから半年以上後ろ倒しになったことで、最も大きな課題となるのが「モチベーションの維持」と「学習ペースの再設定」です。この予期せぬ延期をネガティブに捉えるか、自身の弱点を徹底的に克服する絶好のチャンスと捉えるかで、最終的な結果は大きく変わります。

基礎固めの期間延長をポジティブに活用する

試験までの期間が延びたということは、「時間がなくて後回しにしていた分野」や「理解が浅いまま暗記で乗り切ろうとしていた分野」にじっくり取り組む時間ができたということです。特に以下のような重厚なテーマについて、図を描きながら人に説明できるレベルまで深く理解するチャンスです。

- 公開鍵暗号基盤(PKI)の仕組み

- IPsecやTLSのシーケンス

- OAuthやOIDCの認可フロー

焦って過去問ばかりを回すのではなく、改めて基本書や技術書を読み込み、基礎の土台を盤石なものにしましょう。

最新のセキュリティニュースを学習に組み込む

11月の試験では直近のインシデント事例がより強く反映される可能性があります。テキストを使った学習だけでなく、以下を定期的にチェックする習慣をつけてください。

- IPAの「重要なセキュリティ情報」

- JPCERT/CCの注意喚起

- 各種セキュリティベンダーの脅威レポート

単にニュースを読むだけでなく、「もし自分の会社のシステムで同じことが起きたら、どの機器のログを調べるべきか」「どのように被害の拡大を防ぐか」を自分なりにシミュレーションする訓練は、そのまま午後問題の実践的な対策になります。

過去問演習の質を高める「深掘り」学習へのシフト

これまでは「いかに多くの過去問をこなすか」という量に重きを置いていたかもしれませんが、これからの期間は「一問一問を深く味わう」学習へとシフトしてください。正解できた問題であっても、次のような視点で問いをしゃぶり尽くすことが有効です。

- なぜこの選択肢は誤りなのか

- もしシステム構成がこう変わったら、解答はどうなるか

- 問題文のこの設定には、どのようなセキュリティ上の意図があるのか

作問者の視点に立ってこのような問いを繰り返すことで、未知の問題に対する応用力と適応力が飛躍的に高まります。

まとめ:基礎という土台と読解力が最強の武器

本記事では、異例の11月開催となった試験に向けて、午後問題の新傾向予測と未知の問題に対する具体的なアプローチ方法を解説しました。

セキュリティの世界は日進月歩であり、次々と新しいキーワードが登場します。ゼロトラスト、高度化するランサムウェア、SBOMといった最新トレンドを押さえておくことは、問題文を読む際の心理的なハードルを下げ、解像度を上げるために非常に有益です。学習期間が延びたことで、最新の動向が問題文に反映される可能性は高まっています。

しかし、最も重要なのは「基礎知識という強固な土台」と「問題文から仕様と制約を読み解く論理的思考力」の2点です。どれほど新しい技術が題材になっても、問われている本質は「機密性・完全性・可用性の確保」であり、それを実現するための「ネットワーク・認証・暗号」の仕組みに他なりません。表面的な用語の変化に惑わされてはいけません。

11月までの長丁場となりますが、この延期を「実力を本物にまで高めるための特別な時間」と捉えてください。本番の試験で見たことのない用語や複雑なシステム構成に遭遇しても、焦る必要はありません。深呼吸をして、問題文に隠された作問者からの誘導を読み解き、持てる知識を総動員してパズルを解き明かしてください。これまでの地道な学習の成果が、11月の本番で最大限に発揮されることを心より応援しています。