ネットワークやセキュリティの根幹を支える「プロトコル」と「ポート番号」は、通信の仕組みを理解する上で欠かせない要素であり、セキュリティ分野の試験においても頻繁に問われる最重要テーマです。ファイアウォールのルール設定から、マルウェアがC&Cサーバと通信する際の挙動分析まで、ポート番号とプロトコルの知識が解答の鍵を握るケースは数多く存在します。

本記事では、試験本番に向けて絶対に押さえておくべき頻出ポート番号とプロトコルを総復習します。各プロトコルの役割・特徴の整理にとどまらず、実際の過去問をベースに出題パターンと解答を導き出すプロセスを実践的に解説します。直前期の最終確認としてぜひ活用してください。

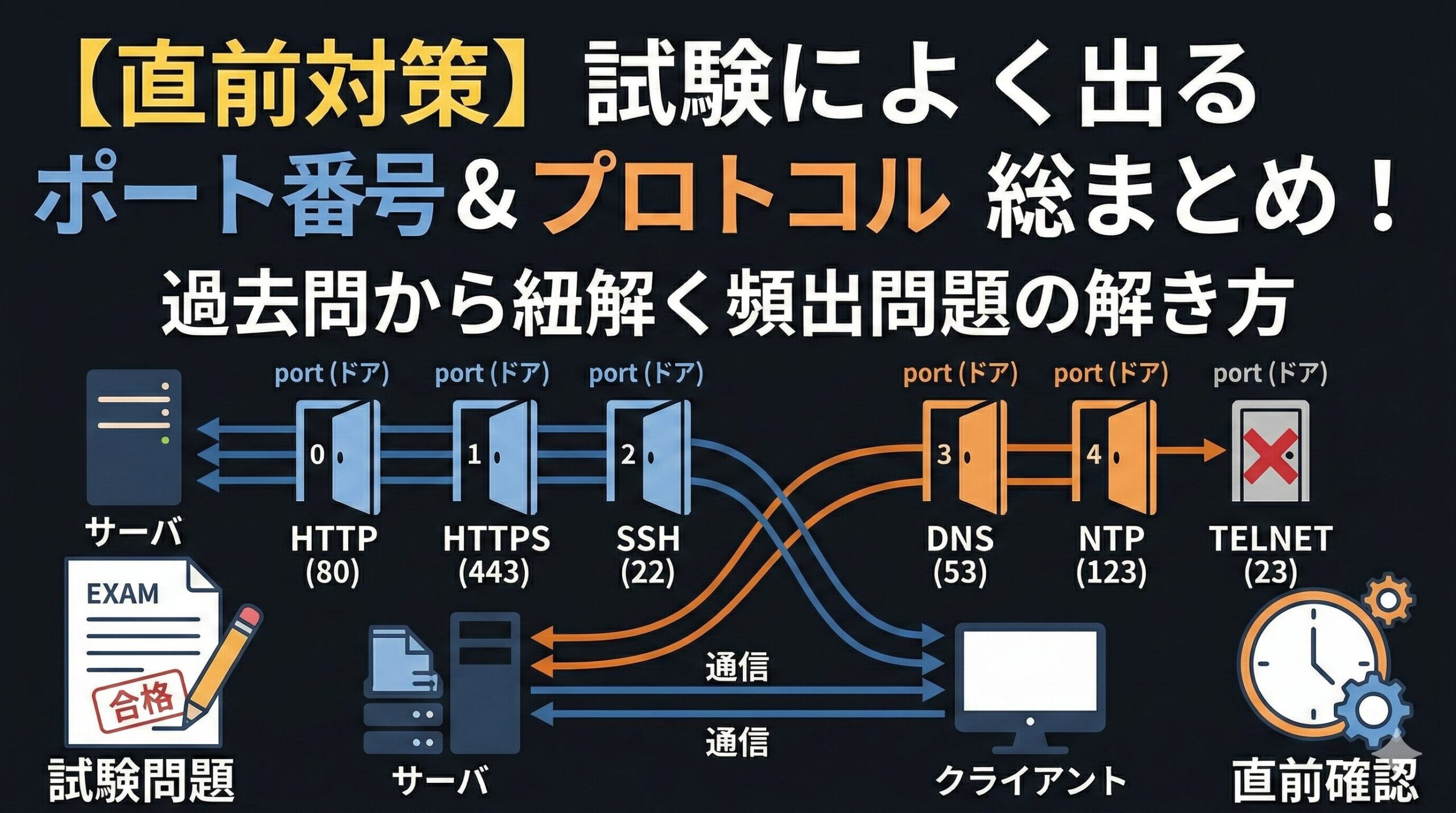

1. ネットワークセキュリティの要!ポート番号とプロトコルの基礎知識

1-1. ポート番号とは?TCP・UDPの違いを正確に理解する

ポート番号とは、TCP/IP通信においてコンピュータ上で稼働している複数のアプリケーションのどれと通信するかを識別する番号です。IPアドレスが「どのホストと通信するか」を特定するのに対し、ポート番号は「そのホスト上のどのサービスと通信するか」を特定します。使用できる値は0〜65535番です。

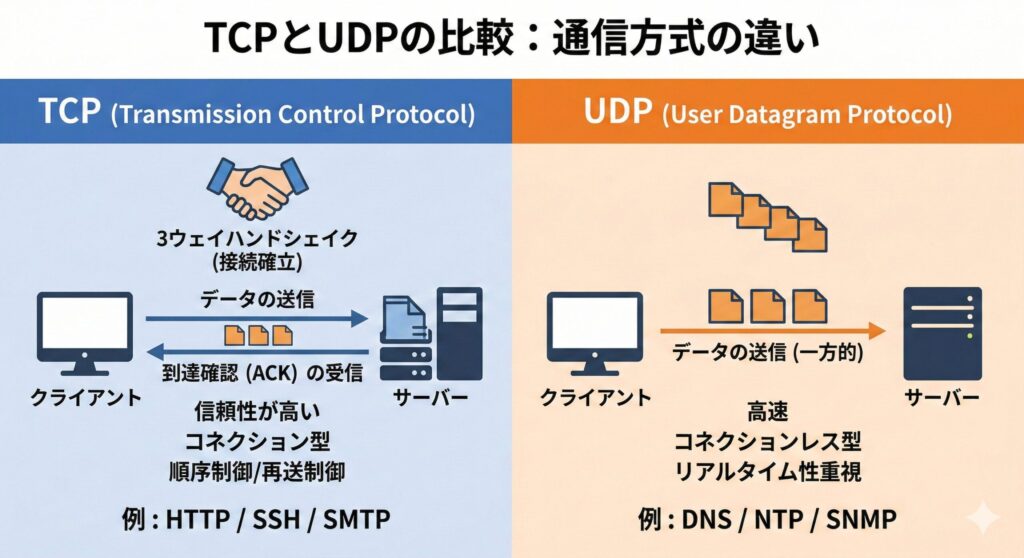

トランスポート層では主に以下の2プロトコルが使われます。

- TCP(Transmission Control Protocol):コネクション型通信。到達確認・順序制御あり。信頼性重視。HTTP、SMTP、SSHなどで使用。

- UDP(User Datagram Protocol):コネクションレス型通信。確認なしで送信。リアルタイム性重視。DNS、NTP、SNMPなどで使用。

「この通信はTCPかUDPか」を即答できるかどうかが、ファイアウォール設定問題の正解率に直結します。

1-2. ウェルノウンポートとエフェメラルポートの役割

ポート番号は用途に応じて3つの範囲に分類されます。

- ウェルノウンポート(0〜1023番):IANAが管理。HTTP(80)、HTTPS(443)、SSH(22)など主要サービスが使用。原則として管理者権限がなければ使用不可。

- 登録済ポート(1024〜49151番):特定アプリ用にIANAへ登録済み。MySQL(3306)などが該当。

- エフェメラルポート(49152〜65535番):クライアントが通信開始時にOSが一時的に割り当てるポート。ブラウザがWebサーバへ接続する際の送信元ポートとして使われる。

ファイアウォールルールを読み解く際は、「宛先ポート=ウェルノウンポート、送信元ポート=エフェメラルポート」という基本構造を頭に入れておきましょう。

1-3. ステートフル vs ステートレス:ファイアウォールの違いを理解する

試験では、ファイアウォールの種類によってルール記述の粒度が変わる点がよく問われます。

ステートフルインスペクション型は通信の「状態(セッション)」を管理しており、送信方向のルールを設定するだけで戻りの通信が自動的に許可されます。一方、静的パケットフィルタリング型は行きと戻りの両方向のルールを個別に記述する必要があります。戻りの通信では「送信元ポート=80/443、宛先ポート=エフェメラル、TCPフラグにACKあり」といった条件が必要になります。この区別は午後問題のルール設定問題で繰り返し問われるポイントです。

2. 絶対に覚えるべき!頻出プロトコルとポート番号一覧

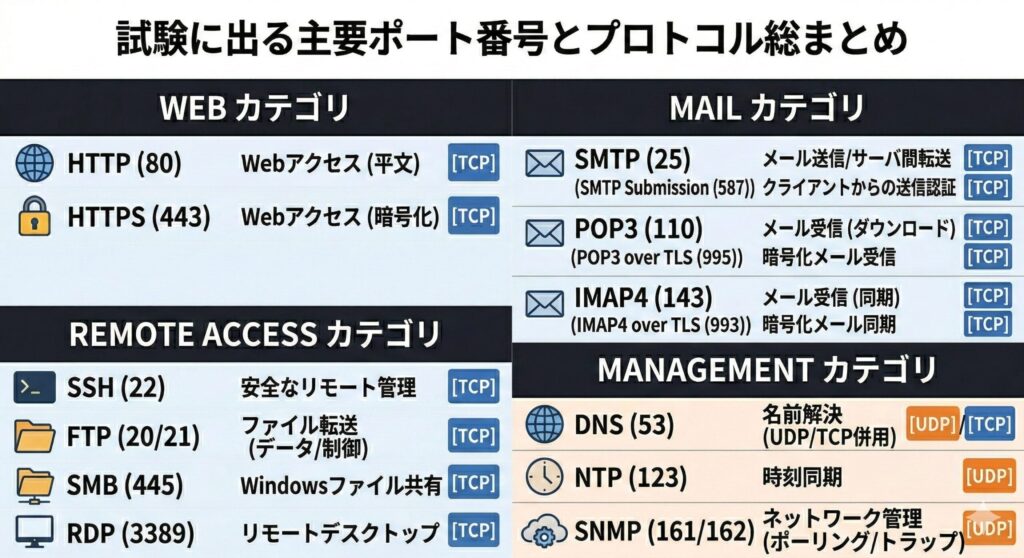

2-1. Web・メール関連(HTTP / HTTPS / SMTP / POP3 / IMAP4)

- HTTP(HyperText Transfer Protocol)

- ポート番号:TCP 80番

- 平文通信。現在は原則HTTPS化が推奨される。

- HTTPS(HTTP Secure)

- ポート番号:TCP 443番

- TLS/SSLで暗号化。現代のWeb通信の標準。マルウェアの偽装先としても頻出。

- SMTP(Simple Mail Transfer Protocol)

- ポート番号:TCP 25番(サーバ間転送)/ TCP 587番(クライアント→サーバ送信:Submission)/ TCP 465番(SMTP over TLS)

- スパム対策として、クライアントからの送信には587番(認証あり)が推奨される点が試験でも問われる。

- POP3(Post Office Protocol version 3)

- ポート番号:TCP 110番 / 暗号化版(POP3S):TCP 995番

- メールをサーバからダウンロードして受信。

- IMAP4(Internet Message Access Protocol version 4)

- ポート番号:TCP 143番 / 暗号化版(IMAPS):TCP 993番

- メールをサーバ上で管理・閲覧。複数端末での同期に適している。

2-2. リモートアクセス・ファイル転送関連(SSH / FTP / SMB / RDP)

- SSH(Secure Shell)

- ポート番号:TCP 22番

- リモートログインや安全なファイル転送(SFTP)、ポートフォワーディング(トンネリング)に使用。Telnet(TCP 23番)の暗号化代替として重要。

- FTP(File Transfer Protocol)

- ポート番号:TCP 20番(データ転送)/ TCP 21番(制御)

- アクティブモードとパッシブモードの違い、それに伴うファイアウォール設定の違いが頻出。平文通信のため、SFTPやFTPSへの移行が問われることも多い。

- SMB(Server Message Block)

- ポート番号:TCP 445番(現行)/ TCP/UDP 137〜139番(旧NetBIOS)

- Windowsのファイル共有に使用。WannaCryをはじめとするランサムウェアがSMBの脆弱性を悪用した事例から、インターネット境界での445番遮断は基本対策として必須知識。

- RDP(Remote Desktop Protocol)

- ポート番号:TCP 3389番

- Windowsのリモートデスクトップ接続に使用。不正アクセスや内部侵害の踏み台として悪用される攻撃経路として頻出。ブルートフォース攻撃の標的になりやすい。

2-3. 名前解決・時刻同期・管理関連(DNS / NTP / SNMP)

- DNS(Domain Name System)

- ポート番号:UDP 53番(通常の名前解決)/ TCP 53番(ゾーン転送・大きな応答)

- DNS水責め攻撃(ランダムサブドメイン攻撃)、DNSキャッシュポイズニング、DNSトンネリングの文脈で必ず登場する。

- NTP(Network Time Protocol)

- ポート番号:UDP 123番

- ログ分析での時刻同期の重要性に加え、NTPリフレクション攻撃(UDP増幅を利用したDDoS)の踏み台として悪用された過去がある。

- SNMP(Simple Network Management Protocol)

- ポート番号:UDP 161番(ポーリング・要求/応答)/ UDP 162番(トラップ:機器からの状態通知)

- コミュニティ名(SNMPv1/v2cでの認証)がデフォルトのまま("public"/"private")だと不正取得のリスクがある。SNMPv3での認証・暗号化が対策として推奨される。

3. 過去問から学ぶ!ポート番号・プロトコルが問われる実践問題

3-1.【平成31年春 情報処理安全確保支援士 午後Ⅰ 問2ベース】ファイアウォールのフィルタリングルール設定

【問題の状況】 ある企業では、DMZに公開Webサーバを設置し、内部ネットワークには社員用PCと内部DNSサーバが配置されています。外部からのアクセスはWebサーバへのHTTPS通信のみを許可し、社内から外部Webサイトへの閲覧も許可する要件があります。ファイアウォール(ステートレスなパケットフィルタリングルータ)のルール設定を完成させることが求められました。

【出題のポイント】

- 外部からDMZ上のWebサーバへのHTTPSアクセスを許可するルールの宛先ポート番号は何か?

- 内部PCが外部Webサイトを閲覧する際の名前解決に必要な通信のプロトコルとポート番号は何か?

【解説】 HTTPSアクセスを許可するには、インターネット→DMZ方向の通信においてプロトコル「TCP」・宛先ポート「443」を指定します。戻りの通信(DMZ→インターネット)は、TCP ACKフラグあり、送信元ポート「443」、宛先ポート「エフェメラルポート(1024〜65535)」のルールが別途必要です(ステートレスの場合)。

また、PCが外部Webサイトのドメイン名をIPアドレスに変換するためのDNS通信を忘れずに許可する必要があります。内部DNSサーバ→外部DNSサーバへの通信で、プロトコルは「UDP」、宛先ポートは「53」となります。Webアクセスの要件のみに気を取られてDNSの許可を見落とすパターンが頻出の誤答例です。

【解答例】

- 外部→DMZ Webサーバへの許可ルールの宛先ポート番号:443

- 外部名前解決に必要な通信のプロトコルとポート番号:UDP・53番

3-2.【令和2年秋 情報処理安全確保支援士 午後Ⅱ 問1ベース】マルウェアのC&C通信とHTTPSによる隠蔽

【問題の状況】 社内PCがマルウェアに感染し、外部の不審なIPアドレスに対して定期的な通信を行っていることがプロキシサーバのログから判明しました。マルウェアはファイアウォールをすり抜けるために特定のポートに偽装して通信していました。

【出題のポイント】 企業ネットワーク環境において内部から外部への通信として許可されやすく、マルウェアがC&C通信の隠蔽(トンネリング)に悪用しやすいプロトコルとポート番号は何か?また、その対策として何が有効か?

【解説】 企業ネットワークでは内部→外部への通信を厳しく制限していることが多く、ほぼ確実に許可されているのがHTTP(TCP 80)・HTTPS(TCP 443)・DNS(UDP 53)です。特にHTTPSは通信内容が暗号化されているためパケット内部の検査が困難であり、マルウェアが正規のHTTPS通信を装ってTCP 443番でC&Cサーバへ接続するケースが多く報告されています。

近年ではDNS通信を悪用した「DNSトンネリング」も頻出です。DNSの問い合わせパケットにデータを埋め込んで外部サーバへ情報を漏洩させる手法であり、DNS(UDP 53)が許可されている環境ではファイアウォールをすり抜けやすい特性があります。

対策としては、以下が過去問でも解答として求められています。

- SSLインスペクション(HTTPS復号検査):プロキシサーバでHTTPS通信を一旦復号し、コンテンツを検査して再暗号化して転送する。

- URLフィルタリング・DNSフィルタリング:未知のドメインや不審なIPアドレスへの接続を遮断する。

- DNS通信の監視:異常に長いサブドメインや通常と異なるDNSクエリパターンを検知する。

【解答例】

- マルウェアがC&C通信の偽装に最も悪用しやすいポート番号:443(HTTPS)

- DNSトンネリングで悪用されるポート番号:53(UDP)

- 対策(SSLインスペクション・URLフィルタリング・DNSフィルタリング)

3-3.【令和3年秋 情報処理安全確保支援士 午後Ⅰ 問3ベース】セキュアプロトコルへの移行とポート番号変更

【問題の状況】 システムのセキュリティ強化のため、平文通信だったメールの送受信を暗号化することになりました。POP3とSMTPをTLS暗号化に移行するプロジェクトで、ファイアウォールの設定変更も必要です。

【出題のポイント】 POP3をTLSで暗号化した「POP3S(POP3 over TLS)」へ移行した場合、ファイアウォールの許可ルールで変更が必要な宛先ポート番号はいくつか?

【解説】 暗号化プロトコルへの移行はポート番号も変わる点が重要です。うっかりポート番号変更を忘れると通信が遮断されます。

- POP3(TCP 110)→ POP3S(TCP 995)

- SMTP(TCP 25)→ SMTPS(TCP 465)/Submission(TCP 587)

- IMAP4(TCP 143)→ IMAPS(TCP 993)

なお、587番(Submission)は厳密にはSMTPとは別の「メール投稿専用」のポートであり、認証(SMTP AUTH)が必須です。スパムメール対策のためにプロバイダがOP25Bとして外部への25番通信を遮断している現代において、587番の役割を正しく説明できるかが問われます。

【解答例】

- POP3 over TLSの宛先ポート番号:995

- SMTP over TLSの宛先ポート番号:465(メール投稿には587も正答として許容される場合あり)

- IMAP4 over TLSの宛先ポート番号:993

3-4.【令和4年春 情報処理安全確保支援士 午後Ⅰ 問1ベース】RDPを使った内部侵害とラテラルムーブメント

【問題の状況】 攻撃者が外部からVPN経由で社内ネットワークへ侵入した後、内部のサーバへRDP接続を繰り返してラテラルムーブメント(横移動)を行っていたことがログ解析で判明しました。

【出題のポイント】 攻撃者がWindowsサーバへのリモートデスクトップ接続に使用したプロトコルとポート番号は何か?また、内部ネットワークでもRDPによる不正アクセスを検知・防止するために有効な対策は何か?

【解説】 RDP(Remote Desktop Protocol)はWindowsのリモートデスクトップ接続に使用するプロトコルで、ポート番号はTCP 3389番です。利便性が高い反面、インターネットに直接公開された場合はブルートフォース攻撃による不正ログインや、RDPの既知の脆弱性(BlueKeepなど)を突いた攻撃の標的になります。内部ネットワークにおいても、侵入済みの攻撃者がRDPを使って横移動するケースが多く報告されています。

試験で求められる主な対策は以下の通りです。

- RDPポートへのアクセス制御:内部でもセグメントをまたいだRDP通信を必要最低限に制限する。

- 多要素認証(MFA)の導入:RDPログインに認証を追加してパスワード単体への依存を排除する。

- ネットワークレベル認証(NLA)の有効化:認証をセッション確立前に実施し、脆弱性の悪用を困難にする。

- ログ監視・異常検知:短時間での複数サーバへのRDP接続試行などの異常パターンをSIEM等で検知する。

【解答例】

- 使用されたポート番号:TCP 3389番(RDP)

- 対策:アクセス制御(ファイアウォールルールで内部セグメント間のTCP 3389を最小化)、MFA導入、NLA有効化、ログ監視

3-5.【令和5年春 情報処理安全確保支援士 午後Ⅱ 問2ベース】DNSキャッシュポイズニングとゾーン転送制限

【問題の状況】 外部公開DNSサーバに対してDNSキャッシュポイズニング攻撃が行われ、ユーザが正規サイトではなく攻撃者が用意したフィッシングサイトへ誘導されてしまいました。また、ゾーン情報が第三者によって不正取得されたことも発覚しました。

【出題のポイント】

- ゾーン転送の通信で使用されるプロトコルとポート番号は何か?

- ゾーン転送を正規のセカンダリDNSサーバのみに制限するために取るべき設定は何か?

【解説】 通常のDNS名前解決にはUDP 53番が使われますが、プライマリDNSサーバとセカンダリDNSサーバ間でゾーン情報全体を同期する「ゾーン転送(Zone Transfer)」にはTCP 53番が使用されます。ゾーン転送が制限されていないと、dig axfrコマンド等でDNSサーバのゾーン情報(すべてのホスト名とIPアドレスの対応)を外部から丸ごと取得でき、攻撃者に組織の内部構成を把握されるリスクがあります。

DNSキャッシュポイズニング対策としては、DNSSEC(DNS Security Extensions) によるデジタル署名でDNS応答の完全性を検証する仕組みが有効です。

【解答例】

- ゾーン転送に使用されるポート番号:TCP 53番

- 対策:

allow-transferオプションで転送先をセカンダリDNSサーバのIPアドレスのみに限定する設定、およびDNSSECの導入

4. 試験直前チェック!プロトコル×ポート番号×TCP/UDP 速攻暗記表

以下の組み合わせを瞬時に答えられるレベルまで定着させることが目標です。

| プロトコル | ポート番号 | TCP/UDP | 概要・試験でのポイント |

|---|---|---|---|

| HTTP | 80 | TCP | 平文Web通信。現代はHTTPS化が必須。 |

| HTTPS | 443 | TCP | TLS暗号化Web通信。マルウェアの偽装先として頻出。 |

| SMTP | 25 / 587 / 465 | TCP | 25=サーバ間転送、587=Submission(認証必須)、465=SMTPS |

| POP3 / POP3S | 110 / 995 | TCP | メール受信。暗号化版は995番。 |

| IMAP4 / IMAPS | 143 / 993 | TCP | メール管理。暗号化版は993番。 |

| SSH | 22 | TCP | 暗号化リモートログイン。Telnet(23番)の代替。 |

| Telnet | 23 | TCP | 平文リモートログイン。現在は使用非推奨。 |

| FTP | 20 / 21 | TCP | 20=データ、21=制御。パッシブ/アクティブモードの違いが頻出。 |

| SMB | 445 | TCP | Windowsファイル共有。ランサムウェアが悪用する445番の遮断が必須対策。 |

| RDP | 3389 | TCP | Windowsリモートデスクトップ。ラテラルムーブメントで悪用される。 |

| DNS | 53 | UDP/TCP | UDP=通常の名前解決、TCP=ゾーン転送・大きな応答。 |

| NTP | 123 | UDP | 時刻同期。NTPリフレクション攻撃(DDoS)の踏み台として悪用される。 |

| SNMP | 161 / 162 | UDP | 161=ポーリング、162=トラップ。デフォルトコミュニティ名のリスクが頻出。 |

【直前対策】過去問から学ぶ「ポート番号とプロトコル」練習問題(全10問)

情報処理安全確保支援士試験において、「ポート番号」と「プロトコル」の知識は合否を分ける重要なポイントです。単なる暗記ではなく「ファイアウォールでどう設定するか」「攻撃者にどう悪用されるか」といった文脈での理解が求められます。

この記事で学んだ内容がしっかり定着しているか、実際の過去問をベースにした全10問の練習問題で最終確認してみましょう!選択肢をクリックするとすぐに解説が表示されるので、スキマ時間の学習や試験直前の総仕上げにぜひ活用してください。

5. まとめ:ポート番号を「丸暗記」ではなく「文脈で理解」する

ネットワークのパケットフィルタリング設定やマルウェアの通信分析など、午後問題の多くのシナリオは「どのポート番号とプロトコルによる通信が発生しているか」を起点として構成されています。

HTTP/HTTPS(80/443)、DNS(53)、SMTP/POP3(25/110とその暗号化ポート)、SSH(22)、SMB(445)、RDP(3389)などは即答できるレベルまで定着させることが前提です。しかしそれ以上に重要なのは、「TCPかUDPか」「行きか戻りか」「暗号化されているか平文か」「攻撃者にどう悪用されるか」という文脈とセットで理解することです。

各ポート番号を個別に暗記するのではなく、「なぜそのポートが使われるのか」「そのポートを攻撃者はどう悪用するのか」「対策として何を設定・制限するのか」という流れで知識を体系化することが、応用問題・記述問題における得点力の差を生みます。

本記事で取り上げた過去問パターンはそのままの形では出題されませんが、「要件を読んでポート番号を導く」「ログの通信を見てプロトコルを特定する」という思考プロセスは、どの設問でも共通です。試験直前の最終確認として、各プロトコルの役割・ポート番号・TCP/UDP・代表的な攻撃と対策を頭の中で一気通貫で整理し直してみてください。

本記事で参照している過去問は、情報処理推進機構(IPA)が公開している情報処理安全確保支援士試験の公開問題をベースに、解説目的で構成を再現・引用したものです。