「マルウェア」という言葉を聞いて、具体的にどのようなプログラムが裏で動いているのか、その挙動を詳細にイメージできるでしょうか。ニュースや日常会話では、すべてをひとまとめに「ウイルス」と呼んでしまうことが多いですが、情報処理安全確保支援士(SC)試験において、その曖昧さは命取りになります。

試験の午後問題では、インシデント発生時のログ分析や、攻撃手法の特定が求められます。その際、「他のファイルに寄生しているのか(ウイルス)」「単独でネットワークを這い回るのか(ワーム)」「無害を装って潜伏しているのか(トロイの木馬)」という挙動の違いを正確に把握していなければ、適切な隔離処置や原因究明の手順を導き出すことができません。

本記事では、マルウェアの基本となる3大分類(ウイルス・ワーム・トロイの木馬)について、その技術的な仕組み、感染フロー、そして試験で問われる対策ポイントを徹底的に解説します。単なる用語暗記ではなく、攻撃者の視点から見た「侵入のロジック」を理解し、セキュリティの解像度を一気に高めていきましょう。

1. マルウェアの定義と法的解釈

1-1. 「悪意あるソフトウェア」の総称

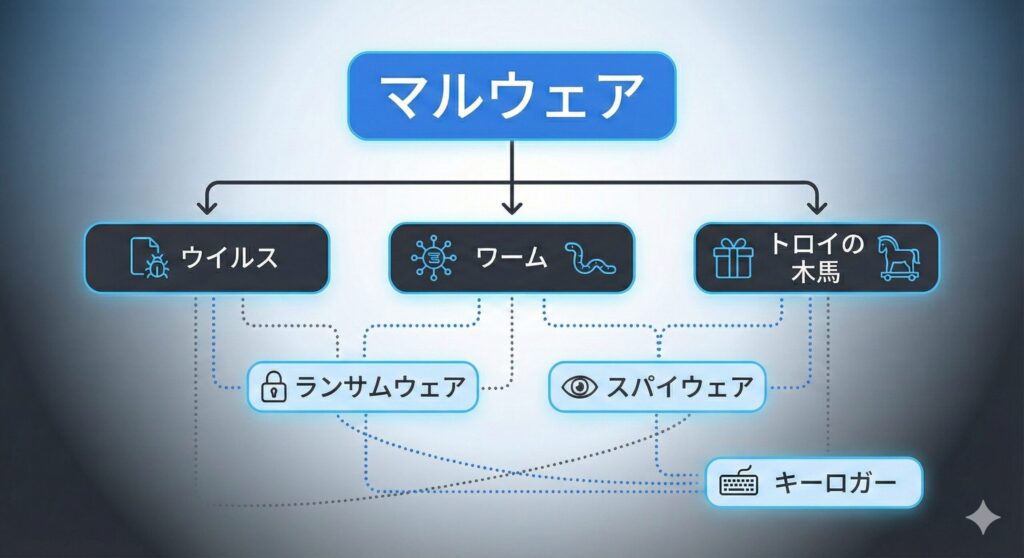

マルウェアとは、「Malicious(悪意のある)」と「Software(ソフトウェア)」を組み合わせた造語です。コンピュータウイルス、ワーム、トロイの木馬、スパイウェア、ランサムウェアなど、利用者の意図しない動作を行い、損害を与えるプログラムの総称として使われます。

かつては「コンピュータウイルス」が総称として使われることもありましたが、技術の多様化に伴い、現在では上位概念である「マルウェア」を使用するのが一般的です。

1-2. 刑法上の定義:不正指令電磁的記録

日本の法律、特に以下の2つの条文がマルウェアに関連します。

- 刑法第168条の2(不正指令電磁的記録作成等罪、いわゆるウイルス作成罪):マルウェアの作成・提供・供用を罰する

- 刑法第168条の3(不正指令電磁的記録取得等罪):マルウェアの取得・保管を罰する

両条文に共通するキーワードは「意図に反する動作」です。正当な業務プログラムであっても、バグによって意図しない動作をする場合はマルウェアには該当しませんが、悪意を持って設計されたものは法的な処罰の対象となります。

試験対策ポイント: 168条の2が成立するためには、「悪意を持って作成した」だけでは不十分であり、構成要件として「正当な理由がないのに」「人の電子計算機における実行の用に供する目的で(他人のコンピュータで実行させる目的)」という要件を満たす必要があります。この目的を持って作成すれば(実際に使用していなくても)168条の2の対象となり、その目的で保管しているだけでも168条の3の対象となる点は頻出事項です。

⚠️ 重要:分類軸の違い

ランサムウェアは「ファイルを暗号化して身代金を要求する」という目的・ペイロードによる分類であり、3大分類(伝播メカニズムによる分類)とは軸が異なります。そのため、ランサムウェアはトロイの木馬型・ワーム型など複数の伝播形態を取り得ます(例:WannaCryはワーム型ランサムウェア)。

2. コンピュータウイルス:宿主に寄生する破壊者

3大分類の1つ目、「コンピュータウイルス」について解説します。生物学的なウイルスが細胞に寄生しなければ増殖できないのと同様に、コンピュータウイルスも単独では存在できず、他のプログラムに「寄生」するのが最大の特徴です。

2-1. ウイルスの定義と3つの機能

経済産業省の「コンピュータウイルス対策基準」(※2016年3月に廃止済み)では、第三者のプログラムやデータベースに対して意図的に被害をもたらすよう作られたプログラムで、以下の3つの機能のうち1つ以上を持つものと定義されていました。この3機能の定義はSC試験の教材や参考書で現在も広く引用されており、試験対策上は押さえておく必要があります。

【機能1】自己伝染機能

自らの機能によって他のプログラムに自らを複製し、感染を広げる機能です。システム内の他の実行ファイル(.exeなど)やドキュメントファイルに自身のコードを書き込みます。

【機能2】潜伏機能

発病するための特定の日時、一定の時間、処理回数などの条件が満たされるまで、症状を出さずに隠れ続ける機能です。これにより、ユーザーや検知システムに気づかれることなく、発病条件が揃うまでペイロードの実行を遅らせることができます。

【機能3】発病機能

プログラムやデータの破壊・改ざん、意図しないメッセージの表示、外部へのデータ送信など、攻撃者が意図した被害をもたらす機能です。

2-2. 感染のメカニズム

コンピュータウイルスの感染方式には主に以下の型があります。宿主への「寄生方法」によって挙動が異なる点がポイントです。

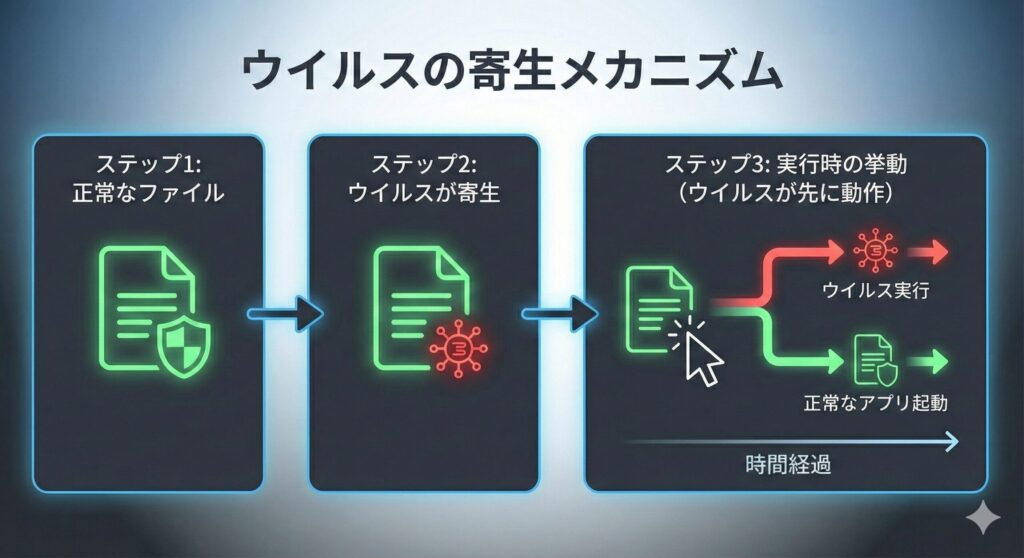

① ファイル感染型(追加型・挿入型)

.exeや.comなどの実行ファイルに、自身のコードを先頭に挿入(Prepending)または末尾に付加(Appending)することで感染します。ユーザーがその実行ファイルを起動すると、ウイルスコードが先にメモリ上に展開されて活動を開始し、その後に本来のプログラムへ制御を戻します。正規のプログラムが動作するため、ユーザーは感染に気づきにくい仕組みです。

② ファイル感染型(上書き型:Overwriting型)

元のファイルのコードを破壊して自身のコードを上書きするタイプです。元のコードが破壊されるため、本来のプログラムへ制御を戻すことができず、ファイルが壊れていることで逆に発覚しやすくなります。

③ マクロウイルス

ExcelやWordなどのマクロ機能(VBA)を悪用したウイルスです。感染メカニズムはファイル感染型とは根本的に異なります。実行ファイルへのコード挿入ではなく、WordのNormal.dotmなどの標準テンプレートやドキュメントのVBAプロジェクトに自身を書き込むことで感染が成立します。感染したドキュメントを開くたびにマクロが実行され、他のドキュメントやテンプレートへと感染が広がります。業務で頻繁にやり取りされるファイル形式であるため、メール添付を通じて組織内に広まりやすい特徴があります。

2-3. 対策のポイント

ウイルス対策の基本はエンドポイントでの検知ですが、検知手法には複数の種類があり、SC試験では厳密に区別されます。

| 検知手法 | タイミング | 仕組み | 未知マルウェアへの対応 |

|---|---|---|---|

| パターンマッチング(シグネチャ検知) | 実行前 | 既知マルウェアのシグネチャと照合 | ❌ 未知は検知困難 |

| ヒューリスティック検知 | 実行前(静的解析) | コードパターンの類似性判定 | △ 類似パターンのみ |

| 振る舞い検知(ビヘイビア検知) | 実行時(動的監視) | 実際の挙動・動作を監視 | ✅ 挙動から検知可能 |

⚠️ 試験頻出の区別:ヒューリスティック検知 vs 振る舞い検知

- ヒューリスティック検知:実行前に静的解析。コードの命令パターンや構造から類似性を判定する。

- 振る舞い検知(ビヘイビア検知):実行時に動的監視。実際の動作(不審な書き込み・予期しない通信等)から検知する。

両者は独立した手法です。SC試験では独立した選択肢として出題されます。

また、パターンマッチング(シグネチャ検知)はウイルスだけでなく、ワーム・トロイの木馬・ランサムウェアなどあらゆるマルウェアを対象とします。「ウイルス専用の技術」ではありません。

また、マクロが含まれるOfficeファイルについては、マクロの自動実行を無効化する設定(トラストセンターでの設定)が有効です。さらに近年では、インターネットから取得したOfficeファイル(MotW:Mark of the Webという識別情報が付与されたファイル)のマクロ実行は、Microsoftの仕様変更によりデフォルトでブロックされるようになっています。実務ではこの仕様を前提としたセキュリティ対策が求められます。

3. ワーム:ネットワークを自走する拡散者

2つ目は「ワーム(Worm)」です。ウイルスとの決定的な違いは、「宿主を必要としない」点です。ワームはそれ自体が単独で存在し、ネットワークや外部メディアを通じて自律的に複製・拡散します。

3-1. ワームの特徴と脅威

単独で存在可能という特性により、他のファイルに寄生する必要がありません。古典的なワームは独立した実行ファイル(.exeなど)として動作しますが、現代のワームはPowerShellスクリプト・シェルスクリプト・プロセスに注入されたシェルコード・XSSワーム(JavaScriptによるWebワーム)など、実行ファイル以外の形態をとるものも多く存在します。いずれも「宿主ファイルへの寄生を必要としない」点がウイルスとの本質的な違いです。

2種類の拡散形態(試験で重要な区別)

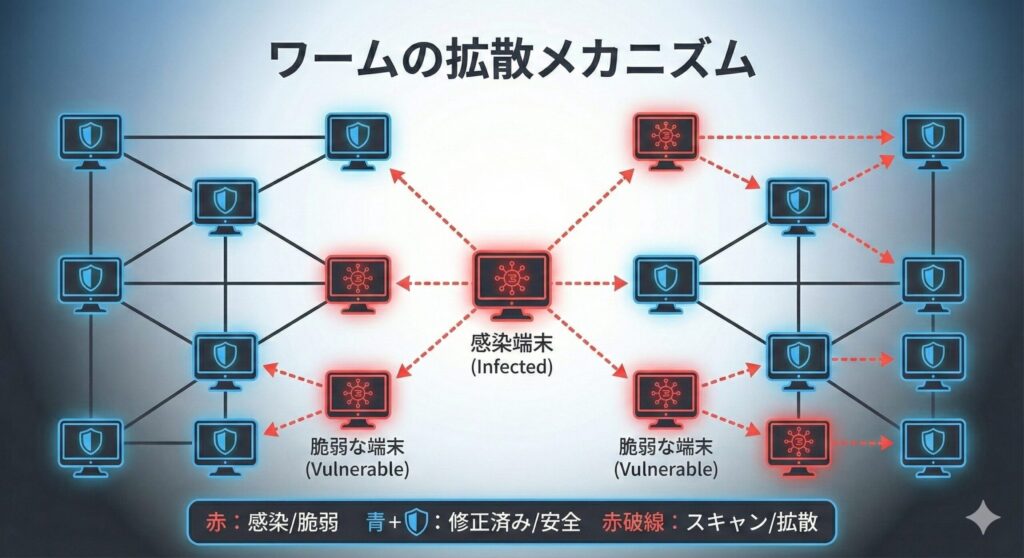

① 脆弱性悪用型(真の「自動拡散」)

ネットワーク上の脆弱なコンピュータを自動的にスキャンして侵入を試みます。ユーザーが何も操作しなくても感染が成立するため、SC試験で「ワームの核心的特徴」として問われるのはこの形態です。

② メール拡散型

感染端末のアドレス帳を参照して自身のコピーをメール送信します。ただし、受信者がファイルを実行するまでは感染が成立しないため、ユーザーの操作が介在します。「完全な自動拡散」ではない点に注意が必要です。

⚠️ 重要:メール添付は3大分類「共通」の配送チャネル

メール添付による拡散は、ウイルス・ワーム・トロイの木馬の3分類すべてに共通する配送手段です。「メール添付=ワーム固有の手法」ではありません。

リムーバブルメディア経由の拡散

USBメモリ等のリムーバブルメディアを経由して、外部ネットワークとの物理的な接続を一切持たないエアギャップ環境に侵入するタイプも存在します。

⚠️ 用語の区別(試験頻出)

用語 定義 閉域網(クローズドネットワーク) 外部の不特定多数からアクセスできないが、特定の接続先とは繋がっているネットワーク(専用線・VPN等) エアギャップ(Air Gap) 外部ネットワークとの物理的な接続が一切存在しない完全隔離環境

システムリソースの枯渇

爆発的な自己複製と通信を行うため、ネットワーク帯域を圧迫したり、CPU負荷を極端に高めたりして、システムをダウンさせることがあります。複数の感染端末が同時に大量のトラフィックを発生させるため、単一発生源によるDoS(サービス拒否)ではなく、DDoS(分散型サービス拒否)に相当する状態を引き起こします。

3-2. 感染のメカニズム:脆弱性への攻撃

脆弱性悪用型ワームの代表例として、「WannaCry(ワナクライ)」があります。WannaCryはランサムウェアとしての顔を持ちつつ、感染拡大の仕組みにはワームの機能を持っていました。WindowsのSMBv1プロトコルに存在した脆弱性(MS17-010 / CVE-2017-0144)を、米NSAが開発したとされるエクスプロイトツール「EternalBlue」で突くことにより、ユーザーが何も操作しなくても感染が拡大しました。

⚠️ EternalBlueは「脆弱性」ではなく「エクスプロイトツール」

用語 正しい意味 MS17-010 / CVE-2017-0144 SMBv1に存在した脆弱性の正式識別子 EternalBlue その脆弱性を突く攻撃ツール(エクスプロイト)の名称 SC試験では「脆弱性」と「エクスプロイト」を区別させる問いが頻出です。

エアギャップ侵入の代表例としては、イランの核施設を標的にした「Stuxnet」があります。この攻撃は、インターネットから物理的に完全隔離されたエアギャップ環境に対し、USBメモリを介して侵入することに成功しました。

3-3. 対策のポイント

脆弱性管理(パッチ適用)が最重要です。OSやソフトウェアを常に最新の状態に保ち、セキュリティホールを塞ぐことが最大の防御です。組織内では、パッチ適用の計画と実施を定期的に行う体制を構築する必要があります。

ファイアウォールによる不要なポートの遮断も有効です。外部からの不審な通信やスキャンをブロックします。特に内部ネットワークにおいても、セグメント間の通信制御を行うことが感染拡大防止に効果的です。

IDS(侵入検知システム)と IPS(侵入防止システム)の区別はSC試験の最重要ポイントです。

| システム | 主機能 | 遮断機能 | 配置方式 |

|---|---|---|---|

| IDS(Intrusion Detection System) | 不正通信の検知・通知 | ❌ なし | ネットワークのミラーポートで監視 |

| IPS(Intrusion Prevention System) | 不正通信の検知+自動遮断 | ✅ あり | インライン(通信経路上)に配置 |

ワーム対策においては、感染が広がる前にリアルタイムで遮断できるIPSの役割が特に重要です。

IoT機器のデフォルト認証情報の変更も重要な対策です(後述のMiraiボット対策を参照)。

4. トロイの木馬:善意を装う裏切り者

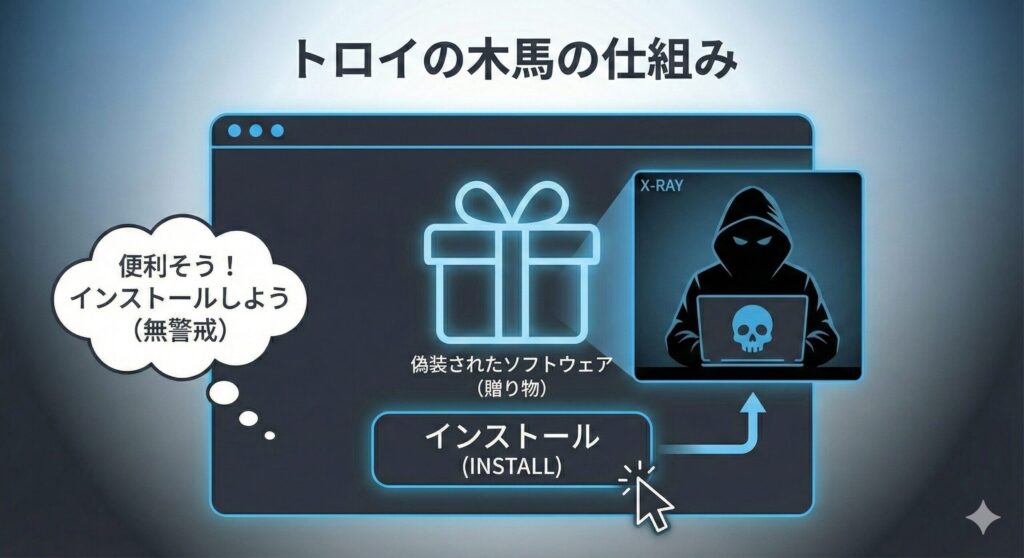

3つ目は「トロイの木馬(Trojan Horse)」です。ギリシャ神話のトロイア戦争で、木馬の中に兵士が隠れて都市に侵入した逸話が名前の由来です。その名の通り、有益なソフトウェアや正規ルートを装ってシステムに侵入します。

4-1. トロイの木馬の特徴と違い

ウイルスやワームとの最大の違いは、「自己増殖機能を基本的には持たない」という点です。ただし、現代のマルウェアは複合化が進んでおり、自己拡散機能を持つトロイの木馬亜種も報告されているため、「基本的には持たない」という留保が重要です。

古典的なトロイの木馬は、ユーザーに「ダウンロードさせる」「実行させる」というソーシャルエンジニアリング的手法を主な侵入経路としてきました。ただし現代では、以下のようにユーザーの明示的な操作を必要としない侵入手法も広く使われています。

- ドライブバイダウンロード:不正改ざんサイトへのアクセスだけで感染

- エクスプロイトキット:脆弱性を自動悪用

- サプライチェーン攻撃:正規ソフトのアップデートへの悪性コード混入(例:SolarWinds Orion攻撃)

「ユーザー操作に依存する」のはあくまで古典的手法であり、現代のトロイの木馬のすべてに当てはまるわけではありません。

4-2. 代表的な種類と挙動

ダウンローダー

侵入後、C&C(Command and Control)サーバーからさらに強力な別のマルウェアをインターネット経由でダウンロードして実行させる役割を持ちます。インターネット接続が必要です。近年の攻撃では、まずこのダウンローダーを侵入させ、その後にランサムウェアなどを送り込む多段攻撃が主流です。

ドロッパー(Dropper)

自身の内部にあらかじめ別のマルウェアを埋め込んでおり、実行時にそれをディスクに展開・起動します。ダウンローダーと異なりインターネット接続を必要とせず、オフライン環境でも動作します。

| 種別 | インターネット接続 | マルウェアの所在 |

|---|---|---|

| ダウンローダー | 必要 | 外部サーバーからDL |

| ドロッパー | 不要(オフライン動作可) | 自身の内部に埋め込み済み |

RAT(Remote Access Trojan)

遠隔操作ツールです。攻撃者が直接被害端末に接続し、任意のコマンド実行やファイル操作を対話的に行います。攻撃者が1対1で端末を直接操作する点が本質的な特徴です。

⚠️ RATとボットの違い(試験頻出)

種別 操作形態 指令方式 RAT 攻撃者が1対1で直接操作(対話的) 攻撃者端末→被害端末への直接接続 ボット C&C(Command and Control)サーバーが1対多で自動制御 C&Cサーバー→多数の感染端末への一括指令

被害者のPCを完全に乗っ取り、カメラやマイクを通じた盗聴・盗撮も可能になります。

バンキングトロイ

ネットバンキングへのアクセスを検知し、認証情報を盗み取るマルウェアです。PC向けでは、ブラウザの通信プロセスに寄生して通信内容を改ざん・窃取するMITB(Man-in-the-Browser)攻撃がよく用いられます。正規の銀行サイトと暗号化通信(HTTPS)を行っているにもかかわらず、ブラウザ上でHTML(DOM)が直接書き換えられ、偽のパスワード入力欄などが追加されます。一方、スマートフォン向けでは、正規アプリの上に偽の入力画面を被せるオーバーレイ攻撃が主流です。いずれもユーザーの端末内部で操作が行われるため、通信経路上の対策だけでは防げず、IDやパスワード・ワンタイムパスワード(OTP)・SMS認証コードなどを盗まれてもユーザーは詐欺に気づきにくい仕組みです。

※ かつては「乱数表(行列型認証カード)」も標的でしたが、主要金融機関では2018年前後にその廃止が進んでおり、現在の攻撃対象は主にOTPやSMSコードに移行しています。

4-3. 対策のポイント

不審なメールやリンクへの警戒が基本です。出所の不明なファイルは開かない、怪しいサイトからソフトウェアをダウンロードしないといった基本動作の徹底が求められます。

⚠️ 注意:拡張子だけでは種別を特定できない

「請求書.exe」のような実行ファイルが添付されている場合、高い確率で何らかのマルウェアです。ただし、ウイルス・ワーム・トロイの木馬のいずれである可能性もあり、添付ファイルの拡張子だけからマルウェアの種別を特定することはできません。

アプリケーションのホワイトリスト化は、許可されたプログラム以外は実行できないように設定することで、未知のトロイの木馬の実行を防ぎます。

出口対策も重要です。内部からC&C(Command and Control)サーバーへの不審な通信をファイアウォールやプロキシログで検知・遮断します。URLフィルタリングも有効です。

デジタル署名の確認により、ソフトウェアの提供元が信頼できるかを検証します。署名がないファイルへの警戒は有効です。ただし、攻撃者が正規企業から盗んだコードサイニング証明書を使って署名を付与した事例(例:Stuxnetは実在するRealtek社・JMicron社の証明書を悪用)も多数報告されています。デジタル署名の有無だけでトロイの木馬を見分けることはできず、あくまで多層防御の一要素として位置づけるべきです。

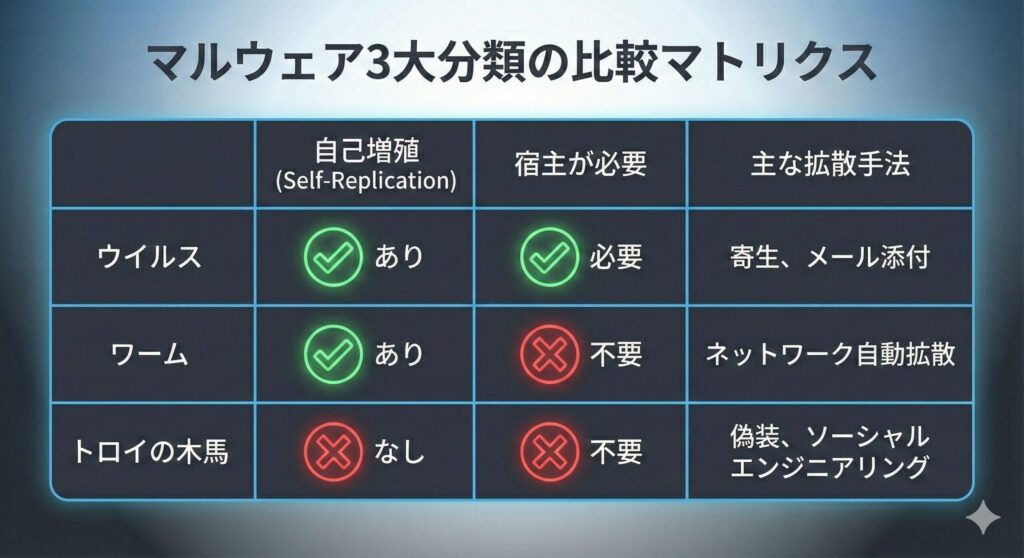

5. 3大分類の比較まとめ

ここまで解説した3つのマルウェアの違いを、試験対策用に整理します。午後試験の記述問題で「どのような特徴があるか」を問われた際、以下のキーワードを使って答えられるようにしましょう。

| 分類 | 自己増殖 | 宿主(寄生先) | 侵入・拡散手法 | 主な挙動の例 |

|---|---|---|---|---|

| ウイルス | あり | 必要 | 実行ファイルへのコード挿入・付加(ファイル感染型)/OfficeテンプレートへのVBA書き込み(マクロウイルス型)/メディア経由 ※メール添付は3分類共通 | ファイル破壊・データ改ざん・データ消去 |

| ワーム | あり | 不要 | 脆弱性悪用によるネットワーク自動拡散(真の自動拡散)/USBメモリ等リムーバブルメディア経由(エアギャップ突破) ※メール添付型はユーザー操作が介在 | 通信帯域圧迫・DDoS(分散型サービス拒否)相当の状態・脆弱端末への自動侵入・バックドア設置 |

| トロイの木馬 | 基本的になし ※亜種は除く | 不要 | 偽装によるユーザー実行(古典的)/ドライブバイダウンロード/サプライチェーン攻撃 ※メール添付は3分類共通 | バックドア作成・情報窃取・遠隔操作(RAT)・追加マルウェアのダウンロード |

⚠️ 近年のマルウェアはこれらが複合化しています。 試験では「基本的動作原理」としてこの区分を理解したうえで、複合的な攻撃シナリオを読み解く視点も問われます。

6. 近年の脅威トレンドとSC試験への応用

情報処理安全確保支援士試験では、上記の教科書的な定義に加え、最新の攻撃トレンドと絡めた出題が増えています。

6-1. ボット(Bot)とボットネット

ボットは、主としてトロイの木馬的性質を持つマルウェアの一形態として分類されます。最大の特徴は「外部のC&C(Command and Control)サーバーからの指令によって動作する」点です。一部のボットは自己拡散機能を持ちワーム的性質を兼ねるものも存在しますが、すべてのボットがワームの性質を持つわけではなく、「ワームの亜種」として一般的に分類されるものではありません。

多数のPCやIoT機器に感染させ、それらを束ねて「ボットネット」を構築します。攻撃者はC&Cサーバーからボットネットを一斉に操り、特定ターゲットへのDDoS攻撃や、スパムメールの大量配信を行います。感染端末は「ゾンビPC」とも呼ばれ、持ち主が気づかないうちに攻撃の踏み台として悪用されます。

Miraiボット(試験頻出事例)

MiraiはIoT機器(Webカメラ・ルーター等)を標的としたボット型マルウェアです。最大の特徴は、ソフトウェアの脆弱性を悪用するのではなく、IoT機器に設定されたままの工場出荷時のデフォルト認証情報(ID・パスワード)を辞書攻撃により悪用して感染を広げた点です。2016年にDyn社のDNSサーバーへの大規模DDoS攻撃(最大約1.2Tbps)を引き起こしました。

⚠️ 試験頻出:Miraiの対策は「パッチ適用」ではない

Miraiは脆弱性を悪用しないため、OSやソフトウェアのパッチ適用は主要な対策になりません。

正しい対策:

- IoT機器導入時に工場出荷時のデフォルト認証情報を必ず変更する

- ファームウェアを最新の状態に保つ

- インターネットへの不要な公開ポートを閉じる

DNS Sinkhole(DNSシンクホール)

ボットネットの検知・無害化手法の一つです。C&Cサーバーのドメイン名に対するDNS応答を細工し、本物のC&Cサーバーではなく管理下の監視サーバー(シンクホール)へ誘導します。これにより以下の2つの効果が得られます。

- C&Cサーバーへの通信を遮断し、指令の受信・悪意ある活動を阻止する

- シンクホールに接続してきた端末のIPアドレスを記録することで、感染端末を特定する

6-2. ランサムウェアの高度化(Worm + Trojan)

ファイルを暗号化して身代金を要求するランサムウェアは、かつてはメール添付でばら撒かれる単純なトロイの木馬型が主でした。しかし現在は、WannaCryのようにワーム機能を持って組織内部で横展開(ラテラルムーブメント)するものが登場しています。

⚠️ Emotetはランサムウェアではありません

Emotetはランサムウェアそのものではなく、メール情報を窃取して関係者を装い、感染端末に侵入するトロイの木馬型マルウェアローダー(ダウンローダー)です。EmotetはC&Cサーバーから指令を受けてRyukなどのランサムウェアを外部からダウンロード・実行するための踏み台(初期侵入ツール)として悪用されています。

実際の攻撃チェーン:Emotet(初期侵入)→ TrickBot(偵察・横展開)→ Ryuk(ランサムウェア実行)

最近のランサムウェア攻撃では、データを暗号化するだけでなく、事前に機密情報を窃取し「身代金を払わなければ情報を公開する」という二重恐喝(Double Extortion)が主流になっています。バックアップからデータを復旧できたとしても「情報を公開する」という脅迫が残るため、被害組織は身代金の支払いを余儀なくされます。つまり、バックアップ対策だけでは被害を完全に防げなくなるという点が従来のランサムウェアとの最大の違いです。

試験対策としては、「ランサムウェア」という単語だけで思考停止せず、「侵入段階ではトロイの木馬として振る舞い、内部拡散段階ではワームのように振る舞う」といった、フェーズごとの挙動分析ができる視点が必要です。

6-3. ファイルレスマルウェア

従来のエンドポイントセキュリティが前提とする「ディスク上のファイルをスキャンする」という検知手法の範疇を外れるため、シグネチャベースのAVでは発見が困難です。PowerShellやWMIなど、OSに最初から備わっている標準ツールや正規の管理コマンドを悪用する「環境寄生型(LoL:Living off the Land)」と呼ばれる手法を用い、メモリ上で直接不正コードを実行します。

なお、ワームも「ファイルへの寄生を必要としない」マルウェアですが、ファイルレスマルウェアはさらに踏み込んで「ペイロード自体をディスクに書き込まない」点が特徴です。いずれも「意図に反する動作をさせる」という点でマルウェアの定義に該当します。

対策として、EDR(Endpoint Detection and Response)によるプロセスの監視や、PowerShell 5.0以降で利用可能なスクリプトブロックログ(Script Block Logging)などのロギング機能が重要になります。

※ PowerShell 5.0はWindows 10に標準搭載されていますが、WMF(Windows Management Framework)5.1を適用することで、Windows 7やWindows Server 2008 R2以降の旧OSでも利用可能です。「Windows 10以降の機能」ではなく「PowerShell 5.0以降の機能」という表現が正確です。

また、攻撃者はWMI(Windows Management Instrumentation)やレジストリを悪用して永続化(Persistence)を実現することもあります。これらの正規システム機能を悪用するため、従来のシグネチャベースの検知では発見が困難です。

6-4. APT(Advanced Persistent Threat)攻撃

APT攻撃は、特定の組織や国家を標的にした、長期間にわたる執拗なサイバー攻撃です。

初期侵入段階では、標的型メールに添付されたトロイの木馬のほか、以下のような複数の初期侵入ベクターが使われます。

- 水飲み場攻撃(Watering Hole Attack):標的が閲覧するサイトを改ざんしドライブバイダウンロード

- インターネット公開サーバの脆弱性悪用:VPN・メールサーバ等の脆弱性を直接攻撃(例:Hafnium/Exchange脆弱性)

- サプライチェーン攻撃:正規ソフトウェアの更新機能に悪性コードを混入(例:SolarWinds Orion攻撃)

侵入後はバックドアを通じて追加のマルウェアをダウンロードし、内部ネットワークの探索(横展開・ラテラルムーブメント)を行います。

APT攻撃の対策には多層防御(Defense in Depth)の考え方が不可欠です。侵入を完全に防ぐことは困難であるため、侵入後の早期検知と被害の最小化に重点を置きます。SIEM(Security Information and Event Management)による統合ログ分析、定期的な脆弱性診断、そしてインシデントレスポンス体制の整備が重要です。

7. 感染時のインシデントレスポンス

もしマルウェアに感染した場合、または感染の疑いがある場合の初動対応について解説します。SC試験の午後問題では、対応手順の並び替えや記述回答が頻出です。

7-1. ネットワークからの切り離し

何よりも優先すべきは被害の拡大を防ぐことです。かつては「LANケーブルを抜く、Wi-Fiスイッチをオフにする」といった物理的な切断が基本とされていました。しかし近年、EDR(Endpoint Detection and Response)を導入している組織では、管理コンソールから「ネットワークの論理的な隔離(ネットワークアイソレーション)」を行うのが推奨されます。これにより、感染端末から他の端末への通信(横展開)を遮断しつつ、管理サーバーとの通信だけは生かしてリモートでフォレンジック調査を行うことが可能になります。

- ワームであれば、ネットワーク経由での拡散を防げます

- トロイの木馬やボットであれば、C&Cサーバーからの指令受信や機密情報の外部送信(漏洩)を阻止できます

ただし、組織全体で感染が疑われる場合は、感染の疑いが高い端末から優先的に隔離し、段階的に対応することが現実的です。

7-2. 影響範囲の特定と証拠保全

原則として、慌ててPCを再起動したり電源を強制終了したりすることは避けます。最近のマルウェアはメモリ上にのみ展開するものもあり、電源を切ると揮発性メモリ(RAM)上の痕跡が失われてしまう可能性があるためです。可能であれば、そのままの状態でフォレンジック調査(ライブフォレンジック)を行うか、専門家の指示を仰ぎます。

⚠️ ただし状況によっては即時電源遮断が正解になる場合もあります

ランサムウェアが現在進行形でファイルを暗号化している場合など、被害拡大防止が最優先となる状況では、即時の電源遮断が推奨されるケースもあります。「電源を切ってはいけない」は絶対原則ではなく、組織のインシデントレスポンス手順書(IRP)に従い状況に応じて判断することが重要です。

他のPCへの感染状況を確認するため、プロキシログやファイアウォールログを分析します。不審な通信先への接続記録、大量のスキャン行為、異常なトラフィック量などがないかをチェックします。

Active Directoryのイベントログからは、不正なログイン試行や権限昇格の痕跡を確認できます。特に、管理者権限での不審なアカウント作成や、通常と異なる時間帯でのログインは、APT攻撃の兆候である可能性が高いです。

7-3. 原因の特定と駆除・復旧

ウイルス対策ソフトのフルスキャンを実行し、マルウェアを特定・隔離します。ただし、高度なマルウェアはウイルス対策ソフトを無効化したり検知を回避したりする機能を持っている場合があります。

特にバックドアを仕掛けられたトロイの木馬の場合、完全にクリーンな状態に戻すにはOSの再インストール(初期化)が最も確実です。部分的な削除では、バックドアや不正なレジストリエントリが残存するリスクがあります。

感染経路となった脆弱性を特定し、パッチ適用などの再発防止策を講じてからネットワークに復帰させます。

インシデント報告書の作成も重要です。感染の経緯、被害の範囲、対応内容、再発防止策を文書化します。

また、個人情報の漏えいが発生した場合、不正アクセスによる漏えい等の一定の要件を満たすときは、改正個人情報保護法(2022年4月施行)第26条に基づき、個人情報保護委員会への報告と影響を受けた本人への通知が法律上の義務となります。

⚠️ 報告は「義務」であり「生じることもある」ではありません

義務内容 詳細 報告先 個人情報保護委員会 + 本人への通知(両方必須) 義務の性質 法律上の義務(mandatory)。任意ではない 速報期限 速やかに(おおむね3〜5日以内) 確報期限 30日以内(不正アクセス等の場合は60日以内)

8. まとめ

マルウェアの3大分類「ウイルス・ワーム・トロイの木馬」は、それぞれ異なる生存戦略を持っています。

ウイルスは宿主に寄生し、実行されるのを待ちます。自己増殖機能を持ち、実行ファイル感染型は感染ファイルから他の実行ファイルへ、マクロウイルス型はOfficeテンプレート・VBAプロジェクト経由で感染を広げていきます。

ワームは、ネットワーク上の脆弱性の悪用・リムーバブルメディア経由など複数の手段で、宿主を必要とせず自律的に拡散します。真の「自動拡散」は脆弱性悪用型であり、ユーザー操作不要という性質がウイルスとの本質的な違いです。

トロイの木馬は有用なものを装い(または正規ルート経由で)侵入し裏口を作ります。基本的に自己増殖機能は持たないものの、ドライブバイダウンロードやサプライチェーン攻撃など現代的な侵入手法も持ちます。

情報処理安全確保支援士試験では、これらが単体で出題されるだけでなく、複合的な攻撃シナリオの一部として登場します。「なぜ感染が広がったのか(ワーム機能の有無・脆弱性か認証情報かの特定)」「なぜ検知されなかったのか(トロイの木馬の偽装工作・ファイルレス技術)」といった疑問に対し、それぞれの特性に基づいた論理的な解答を組み立てられるようになりましょう。

敵を知り、己を知れば、百戦危うからず。まずはこの3つの顔を完全に見分けることが、セキュリティスペシャリストへの第一歩です。実際のインシデント対応では、マルウェアの種類を正確に特定することが、適切な封じ込めと復旧の鍵となります。本記事で学んだ知識を活かし、情報処理安全確保支援士試験合格と実務での活躍を目指してください。

本記事は情報処理安全確保支援士(SC)試験対策を目的として作成しています。