ネットワークスペシャリスト試験・情報処理安全確保支援士試験の午後試験において、ファイアウォール(FW)のルール設定問題は高い頻度で出題されます。ネットワーク構成図と通信要件を読み解き、適切なIPアドレス・ポート番号・プロトコル・「許可(Allow)」か「拒否(Deny)」かを導き出すこの問題は、解法パターンを身につければ確実に得点源にできます。

しかし多くの受験生が、「送信元と宛先が逆になる」「NAT環境でのIPアドレス指定を間違える」「送信元ポート番号にANYを入れるべきか迷う」という罠に陥りがちです。FWのルール設定問題は単なる暗記ではなく、ネットワーク通信の「流れ」を論理的に追えるかどうかが問われています。

本記事では、パケットフィルタリングの基本構造からステートフルインスペクションの仕組み、そして実際の過去問をベースにした実践的な解法プロセスまでを徹底解説します。

1. ファイアウォール(FW)ルール設定の基本構造

FWがどのように通信を検査・制御しているか、基本構造を正確に理解しておくことが攻略の第一歩です。午後試験のルール表は実務で使われる機器の設定画面をモデルにしており、共通の構成要素を持っています。

1-1. パケットフィルタリングの6要素

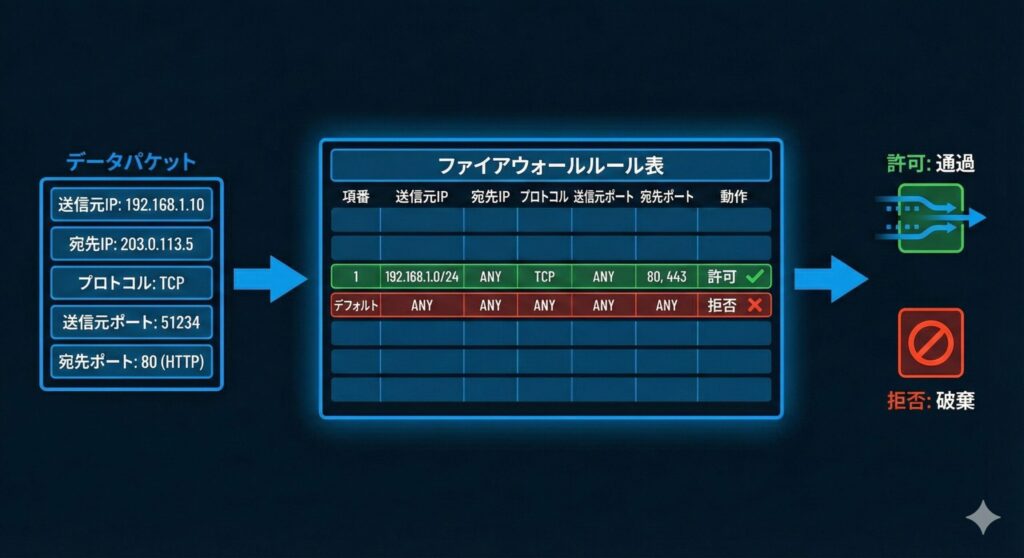

FWの最も基本的な機能であるパケットフィルタリングは、通過しようとするパケットのヘッダ情報を読み取り、あらかじめ設定されたルール(ポリシ)と照合して通過・遮断を決定します。試験で問われるルール表は、主に以下の6つの要素で構成されています。

- 項番(ルール番号):ルールが適用される優先順位。若い番号から順に評価され、最初に合致したルールのアクションが実行される。

- 送信元IPアドレス:特定ホスト(例:

192.168.1.10)、ネットワーク全体(例:192.168.1.0/24)、またはすべてを意味する「ANY(任意)」が指定される。 - 宛先IPアドレス:指定方法は送信元IPアドレスと同様。

- プロトコル:TCP、UDP、ICMPなどのトランスポート層以上のプロトコル。

- 送信元ポート番号 / 宛先ポート番号:アプリケーションを識別する番号。HTTP=TCP 80、HTTPS=TCP 443、DNS=UDP 53など。

- 動作(アクション):「許可(Allow/Permit)」または「拒否(Deny/Drop/Reject)」。

試験ではこの6要素のいずれかが空欄(穴埋め)になっており、文脈とネットワーク構成図から正しい値を推測することが求められます。特に「ANY」の使い所は最頻出ポイントです。

1-2. ステートフルインスペクションと戻りパケットの扱い

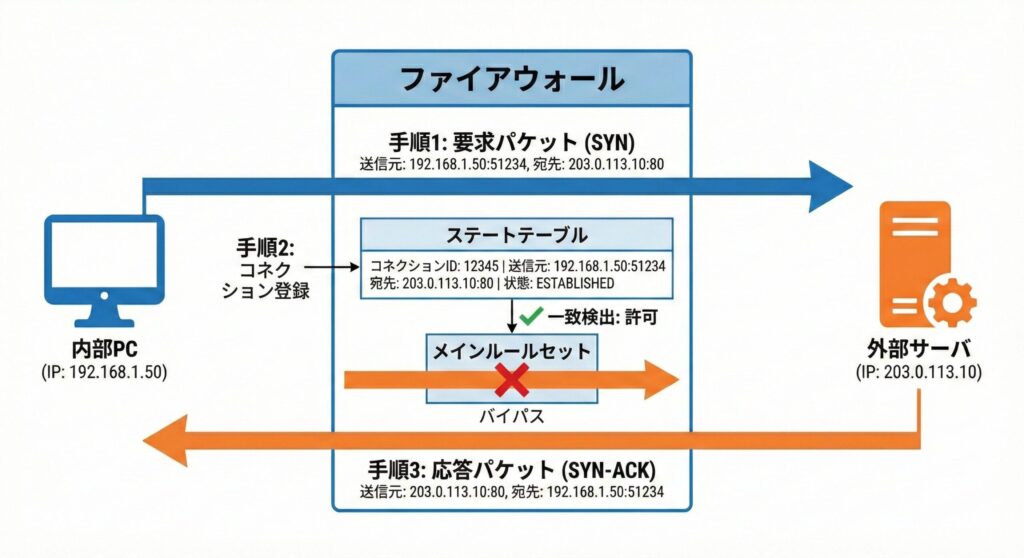

FWのルールを考える上で外せない概念が「ステートフルインスペクション(動的パケットフィルタリング)」です。

従来のステートレスなパケットフィルタリングでは、「行き」のパケット(内部→外部)に加え、「戻り」のパケット(外部→内部)を許可するルールも明示的に設定する必要がありました。しかしこれでは外部からの不審な通信まで許可するリスクが生まれます。

ステートフルインスペクション機能を備えた現代のFWは、通過した「行き」のパケットのセッション情報(送受信IPアドレスやポート番号、TCPのシーケンス番号やフラグなど)を「ステートテーブル」に一時記録します。正しい「戻り」のパケットが到着した際にステートテーブルと照合し、整合性が取れていれば、ルール表に明示的な「戻り」の許可ルールがなくても自動的に通過させます。

試験における鉄則:問題文に「FWはステートフルインスペクション機能を持つ」あるいは「戻りのパケットは自動的に許可される」といった記述がある場合、ルール表には「行き(通信の開始)」のパケットのみを記述すればよいことになります。この一文を見逃すと、不要な戻りパケットのルールを探して時間を浪費します。

1-3. 暗黙のDeny(デフォルト拒否)の原則

FWのルール表の最後には必ずと言っていいほど「すべて拒否(Deny ANY ANY)」というルールが存在します。これを「暗黙のDeny(デフォルト拒否)」と呼びます。

FWの基本設計思想はホワイトリスト方式です。業務上必要な通信だけを個別に「許可」し、それ以外のすべてを最後の行で「拒否」します。穴埋め問題で特定の通信を遮断したい場合、わざわざ「拒否」ルールを追加するのではなく、「許可ルールを追加しない」ことで暗黙のDenyに任せるアプローチが正解になることがあります。ルールを上から順に読み進め、どの条件にも合致しなかったパケットの最終処理を常に意識してください。

2. ネットワーク構成から通信フローを読み解く手順

実際の試験でどのようにアプローチするか、具体的な手順を解説します。

2-1. ネットワーク構成図とFW配置の把握

問題用紙を開いたら、いきなりルール表を見るのではなく、必ず「ネットワーク構成図」を確認します。FWがどこに配置されどのネットワークを区切っているかを把握することが第一歩です。

典型的な構成は、FWを中心に以下3つのゾーン(セグメント)に分かれるパターンです。

- インターネット(外部ネットワーク):信頼できない領域

- DMZ(非武装地帯):外部公開サーバ(Webサーバ・DNSサーバ・メールサーバなど)を配置する領域

- 内部ネットワーク:従業員PCや内部DBサーバ・Active Directoryサーバなどを配置する信頼できる領域

FWの各インターフェースがどのゾーンに接続されており、パケットがどのインターフェースから入りどこへ出ていくのか(トラフィックの方向)をイメージできるようにしましょう。

2-2. 通信要件の整理(誰から誰へ、何のプロトコルか)

次に、問題文中の「通信要件」「システムの動作」に関する記述を読み込みます。業務上許可しなければならない通信のリストが書かれています。

例えば以下のような記述です。

- 「従業員PCは、インターネット上のWebサーバにHTTPSでアクセスする。」

- 「インターネット上の利用者は、DMZ上のWebサーバにHTTPSでアクセスする。」

- 「DMZ上のWebサーバは、内部ネットワーク上のDBサーバにデータを問い合わせる。」

これらを読みながら、次のように整理します。

- 送信元:従業員PC(内部NW)→ 宛先:外部Webサーバ(インターネット)/ プロトコル:TCP / 宛先ポート:443

- 送信元:ANY(インターネット)→ 宛先:公開Webサーバ(DMZ)/ プロトコル:TCP / 宛先ポート:443

- 送信元:公開Webサーバ(DMZ)→ 宛先:DBサーバ(内部NW)/ プロトコル:TCP / 宛先ポート:3306

この整理が正確にできれば、あとはルール表と照らし合わせるだけになります。

2-3. ルール表穴埋めの3パターン

通信要件を整理したら、FWのルール表の穴埋めに挑みます。

パターンA:宛先ポート番号が空欄 通信の目的に応じてウェルノウンポートを答える問題です。最低限以下を押さえてください。

- HTTP:TCP 80

- HTTPS:TCP 443

- DNS:UDP/TCP 53

- SMTP:TCP 25 / 587(サブミッションポート)

- NTP:UDP 123

- IMAP:TCP 143 / 993(IMAPS)

- POP3:TCP 110 / 995(POP3S)

- SSH:TCP 22

- RDP:TCP 3389

パターンB:送信元/宛先IPアドレスが空欄 社内のすべてのPCを対象とする場合はネットワークアドレス(例:192.168.10.0/24)、特定サーバの場合は単一IPアドレス(例:10.0.1.5)を指定します。

パターンC:送信元ポート番号が空欄 クライアント側のポート番号はOSがランダムに割り当てる「エフェメラルポート(動的ポート)」が使用されます。したがってルール表の送信元ポート番号には「ANY」または「1024以上(あるいは49152以上)」と記述するのが正解です。

3. FWルール設定問題で陥りやすい3つの罠

ルール表の構造を理解していても、試験問題には受験生を迷わせる罠が仕掛けられています。以下3つのポイントを本番前に必ず確認してください。

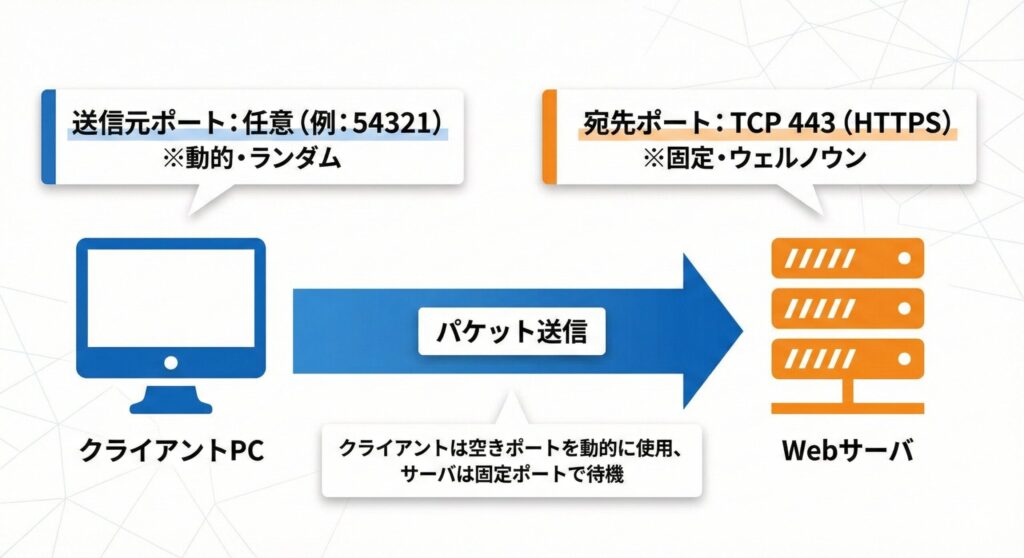

3-1. 送信元ポート番号の「ANY」設定

クライアントPCからサーバへ通信を開始する際、宛先ポート番号はサービスに応じた固定番号(例:443)になりますが、送信元ポート番号はクライアントOSが空いているポートからランダムに割り当てます(一般的に1024〜65535の範囲)。

そのためFWルールの「送信元ポート番号」欄には、特定の番号を指定せずANY(任意)と設定するのが基本です。穴埋め問題で送信元ポート番号の欄が空いていると、焦って「80」や「443」と書いてしまうミスが多発します。「宛先ポート」と「送信元ポート」の区別は試験中に何度も確認すべきポイントです。

[画像挿入位置] クライアントからWebサーバへの通信における、送信元ポート(ランダムなハイポート)と宛先ポート(80/443)の違いを視覚的に説明する図。

3-2. NAT/NAPT環境下でのIPアドレス変換の考慮

ネットワーク構成図に「ルータ」「L3スイッチ」「別のFW」が存在し、NAT(ネットワークアドレス変換)やNAPT(IPマスカレード)が行われている場合、対象のFWをパケットが通過する時点でIPアドレスが「変換前」なのか「変換後」なのかを正確に判断する必要があります。

内部PC(プライベートIP:192.168.1.10)が自社DMZのWebサーバ(グローバルIP:203.0.113.10、プライベートIP:10.0.0.10)にアクセスする構成を例に考えます。インターネットとDMZの境界にあるFWのルールを書く場合、宛先IPはグローバルIP(203.0.113.10)か、FW内でNAT変換後のプライベートIP(10.0.0.10)か。これはFW機器の処理順序(NATが先かフィルタリングが先か)に依存します。

通常は問題文に「FWは、パケットを受信するとまずフィルタリングルールの照合を行い、許可されたパケットに対して宛先IPアドレスの変換(NAT)を行う」といった明確な記述があります。この記述を見落とすとIPアドレス設定を根本から間違えることになります。

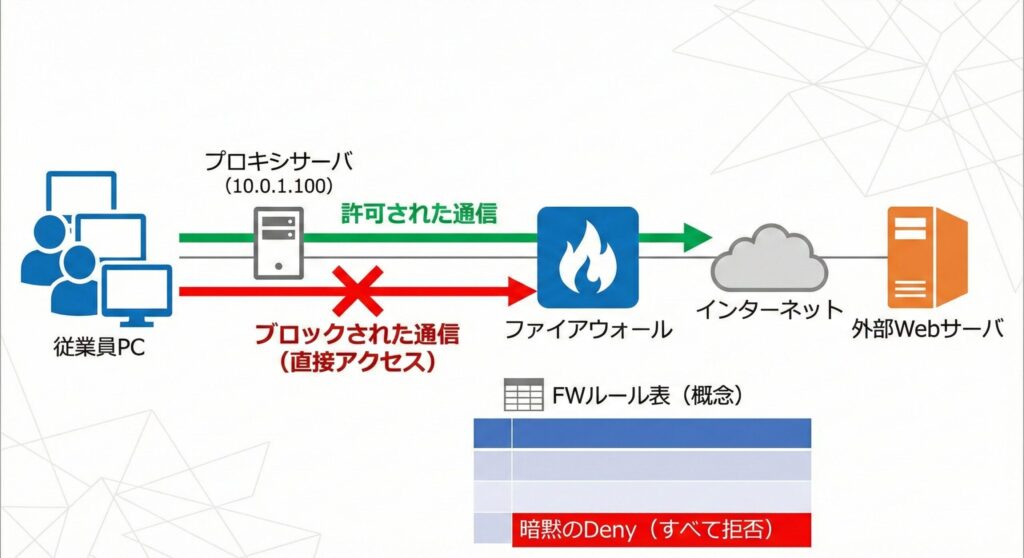

3-3. プロキシ・DNSフォワーダを経由する通信の方向

通信の方向性を読み違えるケースも散見されます。内部PCがWebを閲覧する場合、直接外部のWebサーバへ通信するのではなく、一度内部のプロキシサーバへ通信し、プロキシが代理で外部へ通信する構成がよく出題されます。

この場合、FW(内部と外部の境界)のルールとして許可すべきは、 「送信元:内部PCネットワーク → 宛先:ANY」ではなく、 「送信元:プロキシサーバのIP → 宛先:ANY」となります。

内部PCから外部への直接通信はセキュリティポリシー上「拒否」しなければなりません。「誰が代理で通信を行うのか」という運用ルールを精読することが不可欠です。

4. 過去問で学ぶ:FWルール設定の実践解説

4-1.【ネットワークスペシャリスト試験 令和3年度 秋期 午後Ⅰ 問2】FWルール設定問題

出典:ネットワークスペシャリスト試験 令和3年度 秋期 午後Ⅰ 問2

この問題では、企業ネットワークにおけるDNS・HTTP通信のFWルール設定が問われました。以下に問題の要点とルール設定の考え方を解説します。

【状況設定の要点】

- A社は、インターネット上に公開するWebサーバをDMZに配置している。

- DMZ・内部ネットワーク・インターネットはFWで区切られている。

- 内部の従業員PCは内部DNSサーバに名前解決を要求する。内部DNSサーバは自身で解決できない外部ドメインについて、DMZに配置された外部向けDNSサーバへフォワード(再帰問い合わせ)する。

- FWはステートフルインスペクション機能を備えている(戻りパケットは自動的に許可される)。

【設問:内部DNSサーバからDMZ外部DNSサーバへの名前解決要求を許可するFWルールを設定せよ】

回答例と解説:

| 項目 | 設定値 | 解説 |

|---|---|---|

| 送信元IPアドレス | 内部DNSサーバのIPアドレス | 通信を開始するのは内部DNSサーバ。従業員PCではない点に注意 |

| 宛先IPアドレス | 外部向けDNSサーバのIPアドレス(DMZ内) | 問い合わせ先はDMZ上の外部向けDNSサーバ |

| プロトコル | UDP | DNS名前解決要求は通常UDP。ゾーン転送時はTCP |

| 送信元ポート番号 | ANY | 内部DNSサーバがクライアント役となるため、エフェメラルポートを使用 |

| 宛先ポート番号 | 53 | DNSのウェルノウンポート |

| アクション | 許可 |

【解法のポイント】

この設問の肝は「通信の主体が誰か」を正しく識別することです。従業員PCが名前解決を要求するのは内部DNSサーバに対してであり、内部DNSサーバが外部DNSサーバへ問い合わせる際は内部DNSサーバがクライアントとなります。したがって送信元ポートはANYとなり、宛先ポートが53番になります。「DNS=ポート53」と覚えているだけでは、送信元ポートと宛先ポートを逆に書いてしまうミスを招きます。

また、ステートフルインスペクションが有効なため、外部DNSサーバから内部DNSサーバへの「応答パケット」(宛先ポート:ANY、送信元ポート:53)に対する明示的な許可ルールは不要です。

4-2.【ネットワークスペシャリスト試験 令和元年度 秋期 午後Ⅰ 問1】NAT変換とFWルール

出典:ネットワークスペシャリスト試験 令和元年度 秋期 午後Ⅰ 問1

この問題では、NAT変換を行うFW環境下でのルール設定が問われ、多くの受験生が苦戦した設問です。

【状況設定の要点】

- 本社ネットワークはFWを介してインターネットに接続している。

- FWはNAPT機能を持ち、内部ネットワーク(

192.168.0.0/24)からインターネットへ向かうパケットの送信元IPアドレスを、FWのグローバルIPアドレス(203.0.113.1)に変換する。 - FWの処理順序は「フィルタリング → NAPTアドレス変換」の順(問題文に明記)。

- 内部クライアントPCが外部のWebサーバ(TCP 443)へアクセスする。

【設問:内部クライアントPCから外部WebサーバへのHTTPS通信を許可するFWルールを設定せよ】

回答例と解説:

| 項目 | 設定値 | 解説 |

|---|---|---|

| 送信元IPアドレス | 192.168.0.0/24 | FWの処理順序が「フィルタリング→NAPT」のため、フィルタリング時点ではまだ変換前のプライベートIPアドレスが送信元となる |

| 宛先IPアドレス | ANY | 外部のWebサーバのIPアドレスは不特定多数のため |

| プロトコル | TCP | HTTPSはTCPを使用 |

| 送信元ポート番号 | ANY | クライアントがエフェメラルポートを使用するため |

| 宛先ポート番号 | 443 | HTTPSのウェルノウンポート |

| アクション | 許可 |

【解法のポイント】

この設問で最も差がつくのは「送信元IPアドレスに何を書くか」です。

処理順序が「フィルタリング → NAPT変換」の場合、フィルタリングルールが評価される時点ではまだアドレス変換が行われていません。よって送信元IPには、変換後のグローバルIP(203.0.113.1)ではなく、変換前のプライベートIPアドレス帯(192.168.0.0/24)を指定するのが正解です。

逆に「NAPT変換 → フィルタリング」の処理順序であれば、フィルタリング時にはすでに変換済みのグローバルIPになっているため、送信元IPにグローバルIPを指定することになります。問題文の処理順序の記述を必ず確認してください。

4-3.【情報処理安全確保支援士試験 令和4年度 春期 午後Ⅰ 問1】プロキシサーバを経由するHTTPS通信

出典:情報処理安全確保支援士試験 令和4年度 春期 午後Ⅰ 問1

この問題では、内部ネットワークにプロキシサーバを導入した構成でのFWルール設定が問われました。

【状況設定の要点】

- 内部ネットワークにプロキシサーバ(IP:

10.0.1.100)が設置されている。 - 従業員PCのWebアクセスは必ずプロキシサーバを経由し、プロキシサーバが代理でインターネット上のWebサーバへアクセスする。

- 従業員PCから外部への直接通信はセキュリティポリシー上禁止。

- FWはプロキシサーバのアウトバウンド通信(HTTPS)を許可しなければならない。

- FWはステートフルインスペクション機能を備えている。

【設問:プロキシサーバから外部WebサーバへのHTTPS通信を許可するFWルールを設定せよ。また、従業員PCから外部への直接通信を拒否するルールはどう実現するか】

回答例と解説(許可ルール):

| 項目 | 設定値 | 解説 |

|---|---|---|

| 送信元IPアドレス | 10.0.1.100(プロキシサーバのIP) | 通信を開始するのはプロキシサーバ。従業員PCのIPを指定してはいけない |

| 宛先IPアドレス | ANY | 外部Webサーバは不特定多数 |

| プロトコル | TCP | HTTPSはTCPを使用 |

| 送信元ポート番号 | ANY | プロキシサーバがクライアント役となりエフェメラルポートを使用 |

| 宛先ポート番号 | 443 | HTTPSのウェルノウンポート |

| アクション | 許可 |

【従業員PCの直接通信を拒否する方法】

上記の許可ルールには送信元IPとして「プロキシサーバのIPアドレス(10.0.1.100)」のみを指定しています。従業員PC(10.0.0.0/24など内部ネットワーク帯)を送信元とするTCP 443向けの通信は、明示的な許可ルールが存在しないため、ルール表の末尾にある「暗黙のDeny」によって自動的に拒否されます。

つまり、別途「拒否ルール」を追加する必要はなく、「プロキシサーバのIPのみを許可する」という設計そのものが、直接通信の拒否を実現しているわけです。この設計思想がホワイトリスト方式の本質です。

5. FWルール設定問題を得点源にするための学習戦略

5-1. 過去問演習の正しい取り組み方

過去問を解く際は、正解の選択肢を確認して終わるのではなく、「なぜこの送信元IPなのか」「なぜANYなのか」を、構成図と照らし合わせて一つひとつ言語化するトレーニングを行ってください。

特に効果的な演習手順は以下のとおりです。

- ネットワーク構成図を見て、FWが区切るゾーンとその役割を書き出す

- 通信要件を「送信元・宛先・プロトコル・ポート」の形式で整理する

- ステートフルインスペクションの有無を確認し、戻りパケットのルールが必要か判断する

- NAT/NAPTの処理順序を問題文から読み取る

- ルール表を上から順に読み、パケットがどこで合致するかをシミュレートする

この手順を繰り返すことで、本番でどのようなネットワーク構成が出題されても対応できる応用力が身につきます。

5-2. 出題傾向と効率的なインプット

ネットワークスペシャリスト試験・情報処理安全確保支援士試験ともに、FWルール設定は午後問題の定番テーマです。近年の出題傾向として、以下の構成パターンが頻出しています。

- 三層構成(インターネット・DMZ・内部NW)のFWルール:最も基本的なパターン。FW1台でDMZと内部NWを区切るケースと、FW2台で区切るケース(多段FW構成)がある。

- プロキシサーバ・リバースプロキシを組み合わせた構成:アクセス制御の起点が変わるため、送信元IPの特定が鍵になる。

- DNSのフォワーダ・スタブリゾルバを組み合わせた構成:DNSの名前解決の流れを正確に追えるかが問われる。

- VPN・リモートアクセス環境でのFWルール:VPN終端装置のIPアドレスが送信元になるパターンが出題される。

これらのパターンを過去問で繰り返し演習し、「構成図を見た瞬間に通信の流れが浮かぶ」状態を目指してください。

【実戦演習】ファイアウォール(FW)ルール設定 練習問題(全10問)

午後試験において、ファイアウォール(FW)のルール設定は「通信の流れ」を論理的に追えるかが問われる重要なテーマです。記事で解説した「ステートフルインスペクションの仕組み」「暗黙のDeny」「NAT環境下でのIPアドレス指定」といった解法テクニックがしっかりと身についているか、以下の練習問題で確認してみましょう。

実際の過去問のエッセンスを抽出した全10問の選択式問題です。間違えやすい「罠」に引っかからず、正確にルールを導き出せるか挑戦してみてください。

6. まとめ:FWルール設定問題を攻略する5つの鉄則

FWのルール設定問題は、一見すると複雑な表と英数字の羅列に圧倒されますが、紐解いていけばネットワークの基本的な通信原理に基づいています。

本番試験の前に以下の5つの鉄則を必ず見直してください。

- ステートフルインスペクションの有無を確認する(戻りパケットのルールは不要かを判断)

- 暗黙のDenyを意識する(必要な通信だけを許可するホワイトリスト方式を体得する)

- 通信の起点がどこかを特定する(プロキシ・DNSフォワーダ・VPN終端など、代理で通信する機器を見落とさない)

- 送信元ポート番号は原則「ANY」であることを忘れない(エフェメラルポートの概念を理解する)

- NAT/NAPTの変換タイミング(FWのルールの前に変換されるか後に変換されるかを問題文から読み取る)

令和3年度・令和元年度のネットワークスペシャリスト試験や令和4年度の情報処理安全確保支援士試験で出題されたFWルール問題に共通するのは、「通信の主体・方向・タイミング」を正確に把握できているかを問う設計です。暗記に頼らず、通信フローを論理的に追う思考習慣を身につけることが、FW問題を確実な得点源にする最短ルートです。