暗号技術を活用したセキュリティ学習において、多くの受験者が壁にぶつかるのが「鍵管理」と「デジタル証明書(PKI:Public Key Infrastructure)」の分野です。

「公開鍵と秘密鍵、どちらで暗号化・復号するのか?」「ルート証明書と中間証明書の違いや信頼のチェーンとは?」「CRLとOCSPの使い分けは?」

こうした疑問を曖昧なままにしておくと、午後試験の長文問題で確実に詰まります。午後試験では用語の暗記だけでなく、「なぜその技術が必要なのか」「どんな脅威にどう機能するのか」という本質的な理解が問われるからです。

本記事では、「鍵管理のベストプラクティス」から「デジタル証明書とPKIの検証プロセス」まで図解を交えて徹底解説します。さらに過去問を通じた実戦演習で、知識を得点に結びつける具体的なポイントをマスターしていきましょう。

暗号技術の根幹!「鍵管理」の基本原則とライフサイクル完全解説

どれほど強力な暗号アルゴリズムを使っていても、暗号化・復号に使う「鍵」が攻撃者に漏洩すれば、システム全体のセキュリティは崩壊します。鍵管理は暗号システムの要であり、最も脆弱になりやすい部分でもあります。

鍵の生成と配布:セキュアな鍵共有を実現する2つの手法

鍵のライフサイクルは「生成」から始まります。最重要なのは「十分な鍵長」と「予測不可能性(エントロピー)」の確保です。乱数生成器(RNG)に偏りがあると鍵が推測されやすくなり、ブルートフォース攻撃への耐性が著しく低下します。

生成した鍵を安全に届ける「配布」も大きな課題です。共通鍵暗号方式では、安全でない通信経路をそのまま使って共通鍵を送ることは絶対に避けなければなりません。この問題を解決する代表的な手法が以下の2つです。

- 公開鍵暗号方式を用いた鍵交換(ハイブリッド暗号方式):相手の公開鍵で共通鍵(セッション鍵)を暗号化して送信し、相手は自身の秘密鍵で復号して共通鍵を共有する。処理の重い公開鍵暗号の使用を最小限に抑えつつ、安全な鍵共有を実現できる。

- Diffie-Hellman(DH)鍵共有:離散対数問題の困難性を利用し、通信経路上に鍵を流すことなく双方が計算によって同じ共通鍵を生成する手法。前向き秘匿性(PFS)を確保するため、一時的な鍵を使うECDHEがTLS 1.3など現代の通信の主流となっている。

鍵の保管と利用:HSMによる耐タンパ性の確保

生成・配布された鍵を安全に保管することは情報漏洩防止の要です。特に公開鍵暗号方式における「秘密鍵」は、絶対に他者に知られてはならない情報です。

秘密鍵の保管に推奨されるのが、HSM(Hardware Security Module)やスマートカードなどの専用ハードウェアです。HSMは物理的・論理的な「耐タンパ性(Tamper Resistance)」を備えており、外部からの不正解析や読み出しを物理的に防ぎます。筐体をこじ開けようとした際に、内部メモリの鍵データを自動消去(ゼロ化)する機能を持つものもあります。

鍵の利用時には、メモリ上の鍵情報がサイドチャネル攻撃(消費電力や電磁波の変化から鍵を推測する攻撃)で盗まれるリスクも考慮が必要です。暗号処理をHSM内部で完結させ、平文の秘密鍵をホストOS側のメモリに一切出さない設計が強く求められます。

鍵の更新・廃棄と危殆化(Compromise)への対応

鍵は定期的に「更新(ローテーション)」が必要です。長期間同じ鍵を使い続けると、攻撃者に暗号文を収集され解読の時間を与えることになります。鍵の有効期間(クリプトピリオド)を適切に設定し、定期的に新しい鍵へ切り替える運用手順を確立しなければなりません。

さらに重要なのが「危殆化(Compromise)」への対応です。秘密鍵が漏洩した、または漏洩した疑いがある状態を危殆化と呼びます。この場合の対応手順は以下のとおりです。

- 即時停止:危殆化した鍵の利用を直ちに停止する

- 失効手続き:後述するデジタル証明書の失効申請を認証局へ行う

- 完全廃棄:第三者に復元されないよう鍵データを完全に破棄する

廃棄の際、OSの標準機能での削除だけでは復元されるリスクがあります。専用ツールでデータを乱数上書き(シュレッディング)するか、HSMの初期化機能を使って物理的な復元を不可能にする措置が必要です。

信頼を担保する仕組み!デジタル証明書とPKI(公開鍵基盤)の徹底解剖

公開鍵暗号方式には「公開鍵の所有者が本当にその人(またはそのサーバ)であるか」を確認できないという構造的な弱点があります。攻撃者が自身の公開鍵にすり替える「中間者攻撃(Man-in-the-Middle Attack)」を防ぐには、公開鍵の正当性を第三者が保証する仕組みが必要です。

この「公開鍵の身元保証」をデジタルで実現するのが「デジタル証明書」であり、それを運用・管理するインフラが「PKI(公開鍵基盤)」です。

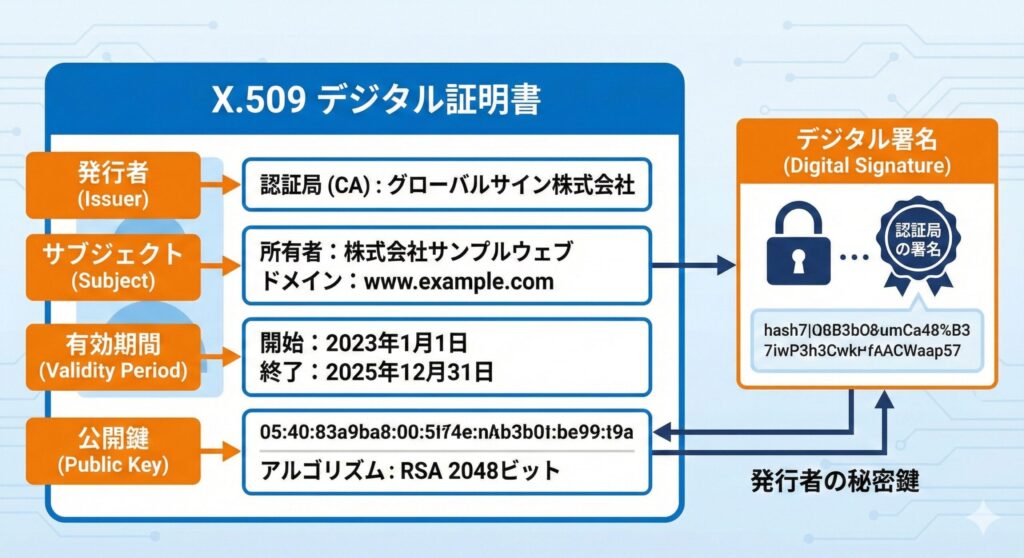

デジタル証明書の構造(X.509規格)と各フィールドの役割

デジタル証明書は、現実世界の「運転免許証」に相当します。現在広く使われている標準規格は「X.509」です。

X.509証明書に含まれる主な情報は以下のとおりです。

- サブジェクト(Subject):証明書の所有者情報(ドメイン名、組織名など)

- 公開鍵(Public Key):所有者の公開鍵データと使用アルゴリズム情報

- 有効期間(Validity):証明書が有効な開始日時と終了日時

- 発行者(Issuer):証明書を発行し署名を行った認証局(CA)の情報

- サブジェクト代替名(SAN:Subject Alternative Name):1つの証明書で複数のドメインやIPアドレスを保護する際に使う拡張領域。現代のWebブラウザは主にSANの値をチェックする

- デジタル署名(Signature):発行者(CA)の秘密鍵を使って上記フィールドのハッシュ値に施した署名データ

受信者(クライアント)は、証明書を受け取るとCAの公開鍵でこのデジタル署名を検証します。検証成功により「この証明書は改ざんされておらず、このCAが発行したものである」と確認できる仕組みです。

認証局(CA)の階層構造と信頼のチェーンの構築方法

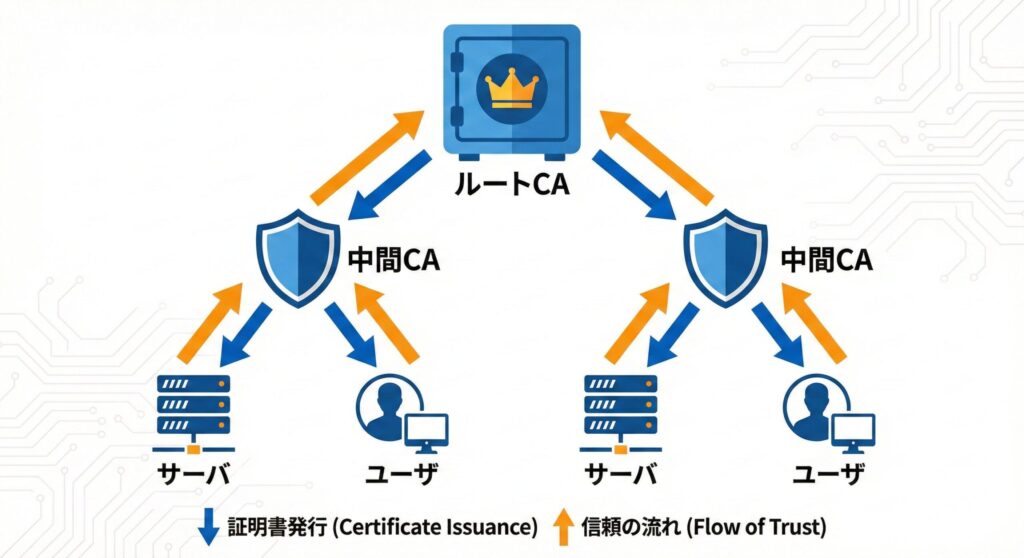

では、証明書を発行した「CAの公開鍵」そのものはどう信用すればよいのでしょうか。ここで登場するのが「信頼のチェーン(Chain of Trust)」とCAの階層構造です。

PKIの世界では認証局(CA)が以下の3層構造を形成しています。

- ルートCA(Root CA):階層の最上位に位置する信頼の起点。自分自身の正当性を自分で証明する「自己署名証明書(ルート証明書)」を発行する。オフラインで厳重に管理されることが多い。

- 中間CA(Intermediate CA):エンドエンティティ証明書を発行する中間の認証局。セキュリティリスクを分散させるため、ルートCAが直接エンドエンティティ証明書を発行することは通常なく、中間CAが実務を担う。

- エンドエンティティ証明書(サーバ証明書・クライアント証明書):最下層に位置する、実際のWebサーバやユーザーに発行される証明書。

クライアント(WebブラウザやOS)の内部には、厳格な審査を通過したルートCAの証明書(公開鍵)が「トラストストア」として組み込まれています。サーバに接続する際、クライアントはトラストストアのルートCA公開鍵で中間CA証明書を検証し、さらに中間CAの公開鍵でサーバ証明書を検証します。この検証の連鎖によってサーバの公開鍵が本物であると確認できるのです。

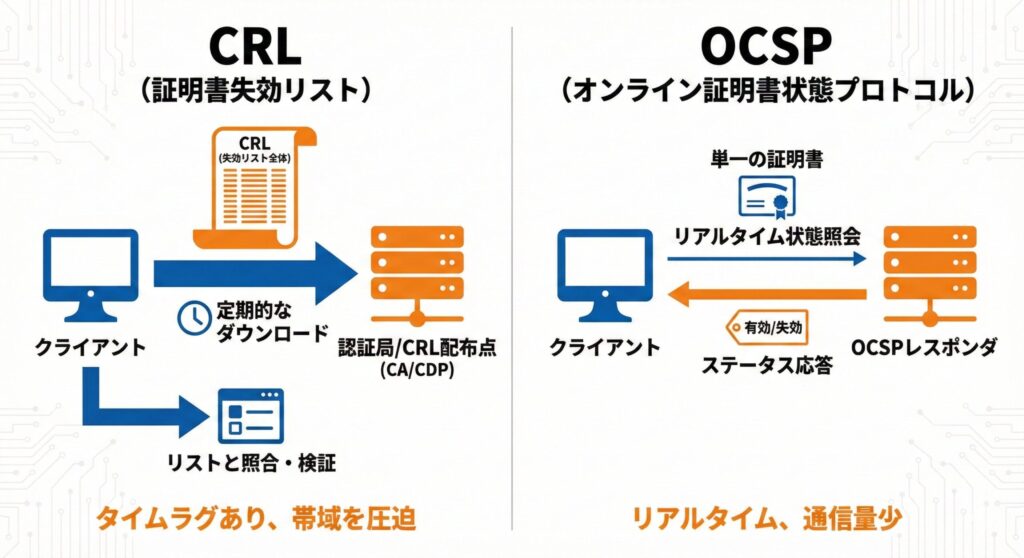

証明書の失効確認の仕組み:CRLとOCSPの違いと使い分け

証明書は有効期限内であっても、秘密鍵の漏洩(危殆化)や従業員の退職、ドメインの所有権移転などの理由で直ちに無効化しなければならない場合があります。この無効化プロセスを「失効(Revocation)」と呼び、クライアントは通信時に必ず失効確認を行う必要があります。

CRL(Certificate Revocation List:証明書失効リスト)

CAが定期的に発行する、失効した証明書のシリアル番号が記載されたブラックリストです。クライアントは証明書内の「CRL配布点(CDP)」にアクセスしてリストをダウンロードして照合します。

- メリット:ダウンロード済みのリストを使えばオフライン環境でも検証可能

- デメリット:リスト更新までのタイムラグがあり最新の失効状態を即反映できない。失効数が増えるとリストが肥大化し、ネットワーク帯域とメモリを圧迫する

OCSP(Online Certificate Status Protocol)

CRLの課題を解決するプロトコルです。クライアントは特定の証明書のシリアル番号だけをOCSPレスポンダに送信し、「有効(Good)」「失効(Revoked)」「不明(Unknown)」のステータスをリアルタイムに受け取ります。

- メリット:タイムラグなく最新の失効状態を確認できる。通信量も少ない

- デメリット:証明書検証のたびにレスポンダへ通信が発生し、遅延や障害の原因になりうる。クライアントのアクセス先がレスポンダ側にプライバシー情報として漏れる懸念もある

OCSPステープリング(OCSP Stapling)

OCSPのデメリットを解消する技術として現在普及しているのがOCSPステープリングです。クライアントの代わりにWebサーバ自身があらかじめOCSPレスポンダへ問い合わせて署名付きの応答を取得(ステープル:ホチキス留め)しておき、TLS接続時の証明書送信に合わせてクライアントに提示します。これによりクライアントの通信負荷軽減、プライバシー保護、レスポンダの負荷分散を同時に実現できます。

得点源に変える!鍵管理・証明書分野の過去問演習と解答テクニック

鍵管理とデジタル証明書の仕組みを理解したら、実際の午後試験でどう問われるかを確認しましょう。この分野は記述式問題の定番であり、問われるポイントはパターン化されています。典型的な設問と解答の「型」を身につけることが合格への近道です。

過去問演習①:証明書の検証プロセスを問う定番問題

【出題例:令和3年度 秋期 午後Ⅰ 問1 改題】

設問: PC上のWebブラウザが、HTTPS通信を開始する際に受信したWebサーバのデジタル証明書に対して行う検証の項目を、有効期限以外に2つ、それぞれ30字以内で述べよ。

【解答例と解説】

- 解答例1: 証明書が信頼できる認証局によって署名されていること。(25字)

- 解答例2: CRLやOCSPを参照し、証明書が失効していないこと。(25字)

- 解答例3: 証明書のサブジェクト名(FQDN)とアクセス先URLが一致すること。(31字)

証明書の検証プロセスは「署名の正当性(改ざん検知・発行元確認)」「有効期間」「失効状態の確認」「アクセス先と証明書のドメイン名の一致(SANの確認)」の4フェーズで整理して覚えましょう。試験本番では問題文の制約(「有効期限以外に」など)をよく読み、残りの要素から適切なものを引き出せるよう訓練することが大切です。

過去問演習②:鍵の危殆化とインシデント対応を問う実践問題

【出題例:令和元年度 秋期 午後Ⅰ 問2 改題】

設問: 社内のWebサーバに不正アクセスがあり、サーバ内部に保存されていたTLS通信用の秘密鍵が漏洩した可能性が高いことが判明した。セキュリティ担当者が直ちに実施すべき、証明書に関する対応手続きを40字以内で具体的に述べよ。

【解答例と解説】

- 解答例: 証明書を発行した認証局に対して、直ちに証明書の失効申請を行う。(31字)

秘密鍵の漏洩(危殆化)は最も深刻なセキュリティ事態の一つです。漏洩した秘密鍵を使えば、攻撃者はそのWebサーバになりすましたり、保存していた通信データを復号(PFSを採用していない場合)したりすることが可能になります。

システム上の秘密鍵の削除・変更は当然の措置ですが、対外的な「身分証明書」としての効力を無効化する手続きが不可欠です。それが「認証局(CA)への失効申請」です。失効申請を行うことで当該証明書がCRLに登録されたり、OCSPで「Revoked」と応答されるようになり、被害の拡大を防げます。

記述問題で使える!解答の「型」と必須キーワード集

午後試験の記述問題では、採点基準となる「必須キーワード」を漏れなく盛り込む文章力が求められます。鍵管理・証明書分野で汎用的に使えるフレーズを押さえておきましょう。

1. 保管場所の安全性を問われた場合

- 必須キーワード:「HSM(ハードウェアセキュリティモジュール)」「耐タンパ性」「ゼロ化」

- 解答の型:「秘密鍵を耐タンパ性を持つHSM内に保管し、内部で暗号処理を行うため。」

2. CRLやOCSPの導入目的を問われた場合

- 必須キーワード:「失効状態」「リアルタイム」「タイムラグ」「負荷軽減(ステープリングの場合)」

- 解答の型:「危殆化した証明書の失効状態をリアルタイムに確認し、不正アクセスを防ぐため。」

3. ハイブリッド暗号方式の利点を問われた場合

- 必須キーワード:「共通鍵暗号の処理速度」「公開鍵暗号の安全な鍵配送」

- 解答の型:「公開鍵暗号で安全に鍵を共有し、処理の軽い共通鍵暗号で高速にデータを暗号化するため。」

4. OCSPステープリングの目的を問われた場合

- 必須キーワード:「サーバが事前取得」「クライアントの通信負荷軽減」「プライバシー保護」

- 解答の型:「サーバが事前にOCSP応答を取得しクライアントに提示することで、通信負荷とプライバシーリスクを低減するため。」

これらのキーワードと文脈をセットで記憶しておくことで、長文の文脈に合わせた柔軟な記述解答を組み立てられるようになります。

試験に出やすい!PKI・鍵管理の重要概念まとめ

ここでは、試験に頻出する重要概念を横断的に整理します。複数の分野が絡み合う問題でも迷わないよう、関連概念のつながりを意識して復習しましょう。

暗号アルゴリズムと鍵長の関係

暗号の安全性は鍵長に大きく依存します。現在推奨される鍵長の目安は以下のとおりです。

- RSA・DSA:2048ビット以上(3072ビット以上が推奨)

- 楕円曲線暗号(ECDSA・ECDH):256ビット以上(RSA 3072ビット相当の安全性)

- AES(共通鍵暗号):128ビット以上(重要情報は256ビット推奨)

- ハッシュ関数(SHA-2系):SHA-256以上(SHA-1は脆弱性が確認されており非推奨)

試験では「アルゴリズムの危殆化」という観点から、過去に安全とされていたMD5やSHA-1、RSA 1024ビットが現在は使用を推奨されない理由についても問われることがあります。コンピュータの処理能力向上と解析技術の進歩により、かつて十分とされた鍵長が現在は安全でなくなっているという流れを押さえておきましょう。

TLS/SSLにおける鍵管理とPKIの連携

Webの安全な通信を支えるTLS(Transport Layer Security)は、PKIとハイブリッド暗号方式の集大成といえるプロトコルです。TLSハンドシェイクの流れを理解することで、PKI全体の動きを俯瞰できます。

TLS 1.3のハンドシェイクにおける主な流れは以下のとおりです。

- クライアントHello:対応する暗号スイート(ECDHEなど)とランダム値を送信

- サーバHello+証明書送信:サーバの証明書チェーン(サーバ証明書+中間CA証明書)とOCSPステープリングデータを送信

- 証明書検証:クライアントがトラストストアを参照し、信頼のチェーンを検証。SANによるドメイン名確認、有効期間確認、失効確認を実施

- 鍵共有(ECDHE):ECDHEによってセッション鍵(共通鍵)を安全に確立

- 暗号化通信開始:確立されたセッション鍵でAES-GCMなどの共通鍵暗号を使って高速に通信

TLS 1.3では以前のバージョン(TLS 1.2)と比べ、ハンドシェイクのラウンドトリップが削減され、RSAによる鍵交換が廃止されてECDHEが必須化されています。これにより常にPFS(前向き秘匿性)が保証される設計になっています。

PKIを構成するその他の重要コンポーネント

PKIには認証局以外にも重要なコンポーネントが存在します。

- RA(Registration Authority:登録局):証明書の発行申請者の本人確認や資格審査を担う機関。CAの業務の一部を代行する役割を持つ

- リポジトリ:証明書やCRLを公開・配布するためのデータベース。LDAPやHTTPで公開されることが多い

- TSA(Time Stamping Authority:タイムスタンプ局):文書が特定の時刻に存在したことを証明するタイムスタンプを発行する機関。電子文書の長期保存や契約の有効性証明に活用される

- 証明書ポリシー(CP)とCPS(Certification Practice Statement):CAが証明書の発行・管理において準拠するルールを文書化したもの。発行する証明書の信頼レベルを利用者が判断する根拠となる

これらのコンポーネントは、PKIが単なる技術的な仕組みではなく「社会的なインフラ」として機能するために欠かせない要素です。試験では個々の役割を問う問題だけでなく、全体の関係性を問う問題も出題されるため、それぞれの位置付けを整理しておくことが重要です。

【演習】鍵管理とデジタル証明書(PKI)理解度チェック練習問題(全10問)

本記事で解説した「鍵管理のライフサイクル」や「デジタル証明書の検証プロセス」についての知識を定着させるための練習問題です。

実際の過去問の出題傾向をベースにした全10問を用意しました。午後試験の長文問題を読み解くための「本質的な理解」ができているか、学習の総仕上げとしてぜひ挑戦してみてください。各設問には、つまずいた時用のヒントと詳しい解説が付いています。

まとめ:鍵管理・PKI分野を得点源にするための学習ロードマップ

本記事では、暗号システムの根幹を支える「鍵管理の基本原則とライフサイクル」から、通信相手の身元を保証する「デジタル証明書とPKIの仕組み」、そして「過去問を通じた解答テクニック」まで体系的に解説しました。

学習上のポイントを改めて整理します。

鍵管理の要点

- 鍵のライフサイクル全体(生成→保管→更新→廃棄)を通じたセキュリティ対策が求められる

- 秘密鍵の保管には耐タンパ性を持つHSMを使用し、暗号処理はHSM内部で完結させる

- 危殆化発生時は即時停止・失効申請・完全廃棄の3ステップで迅速に対応する

PKI・デジタル証明書の要点

- X.509証明書のフィールド(Subject、SAN、Issuer、Signature)の役割を正確に把握する

- 信頼のチェーンはルートCA→中間CA→エンドエンティティの3層構造で構築される

- 失効確認はCRL(バッチ型)とOCSP(リアルタイム型)の特性を使い分ける

- OCSPステープリングはサーバ側で事前取得することでクライアントの負荷とプライバシーリスクを低減する

午後試験対策の要点

- 記述問題では採点キーワードを意識した「解答の型」を準備しておく

- TLS 1.3の仕組みとPKIの連携を理解することで、長文問題の文脈を読み解く力がつく

- アルゴリズムの危殆化(MD5、SHA-1、RSA 1024ビット)の背景も押さえる

これらの分野は暗号技術だけでなく、ネットワーク通信(TLS/SSL)やWebアプリケーションのセキュリティ、VPNの仕組みなど幅広いテーマと絡み合って出題されます。本記事で解説した基礎理論と解答の「型」をしっかり定着させ、来る試験に向けて苦手分野を確実な得点源へと昇華させていきましょう。