午後試験において、多くの受験生の壁となるのが「ネットワーク構成図」を伴う問題です。複雑に絡み合う機器、多数のIPアドレス、入り組んだ通信経路――これらを限られた試験時間内に読み解き、正確な解答を導くには、漫然と図を眺めるだけでは不十分です。

ネットワーク図問題には、出題者が受験生のどのような知識・スキルを問いたいかという明確な意図があり、それに伴う典型的な出題パターンが存在します。本記事では、過去問を徹底的に研究し、午後試験で頻出する設問パターンを分析します。それぞれのパターンで「図のどこに着目すべきか」「問題文のどの記述と結びつけるべきか」「具体的なアプローチは何か」を解説します。過去の出題事例も交えながら、実践的な読解力と解答力を養っていきましょう。

ネットワーク図問題の基本アプローチ

ネットワーク構成図が出題される問題に取り組む前に、まず基本的なアプローチを確立することが重要です。図は単なる挿絵ではなく、問題文に書かれた要件やインシデントの状況を視覚的に表現した「情報の宝庫」です。図を正確に読み解く力は、そのまま得点力に直結します。

なぜネットワーク図が試験に出るのか

試験でネットワーク図が頻繁に出題される理由は、実務におけるセキュリティ対策がネットワーク構造に深く依存しているからです。脆弱性を評価し、サイバー攻撃を防御するためには、システム全体のトポロジ、機器の配置、データの通信経路を正確に把握しなければなりません。

たとえば、Webサーバに脆弱性が発見された場合、そのサーバがインターネットから直接アクセス可能なDMZにあるのか、社内ネットワークの奥深くにあるのかによって、リスクの大きさも対策の優先度も大きく変わります。出題者は、受験生が「ネットワーク構成に基づくリスク評価と対策立案」ができるかどうかを試しているのです。

問題文と図を「リンク」させて読む

ネットワーク図問題を解く際の鉄則は、問題文の記述と図表を常にリンクさせながら読み進めることです。図の中に描かれている機器やセグメントは、必ず問題文のどこかで説明されています。

- 「このルータはどの部署の通信を制御しているのか」

- 「このFWのポリシーは表のどこに記載されているのか」

こうした紐付け作業が、正確な状況把握の第一歩です。また、図中のIPアドレス体系やサブネットマスクにも必ず注意を払いましょう。これらは、通信要件の整理やFWルールの検討において重要な手がかりとなります。問題文を読みながら図に書き込みを入れていくことで、情報整理が格段にしやすくなります。

論理構成と物理構成の違いを把握する

ネットワーク図には「物理構成図」と「論理構成図」の2つの側面が含まれていることがあります。

- 物理構成図:機器同士がどのケーブルでつながっているかを示す

- 論理構成図:VLANやIPアドレスといった論理的な繋がりを示す

試験では、一つの物理的なL3スイッチが複数のVLANを束ね、論理的に複数のネットワークセグメントのルーティングを担う複雑な構成がよく出題されます。物理的な結線だけでなく、「パケットがIPアドレスベースでどの論理経路を辿るか」を想像する力が求められます。特に、L3スイッチや仮想ルータの役割を正確に見極めることが、通信経路の特定において極めて重要です。

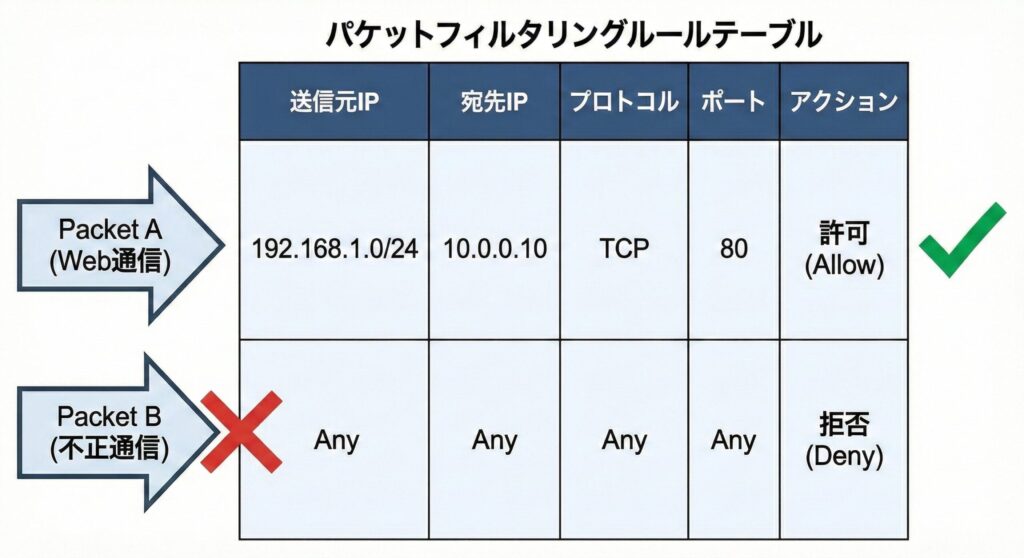

出題パターン1:FWのルール変更と通信要件

ネットワーク図問題の中で最もオーソドックスであり、確実な得点源とすべきなのが「ファイアウォール(FW)のルール変更と通信要件」に関する問題です。システムの追加・変更に伴い、どの通信を許可し、どの通信を遮断すべきかを検討する設問です。

IPアドレスとポート番号の制限(令和4年秋期 午後1問1)

このパターンでは、新しいサーバの導入や新たな業務フローの追加に際し、FWにどのようなパケットフィルタリングルールを追加・変更すべきかが問われます。解答の鍵は、通信の次の4要素を正確に特定することです。

- 送信元(Source):どのホストやセグメントか

- 宛先(Destination):どのサーバか

- プロトコル(TCP/UDP):何を使うか

- ポート番号:どのサービスか

令和4年秋期の出題でも見られたように、問題文中には「どの端末からどのサーバの何のサービスを利用する」という要件が必ず記述されています。たとえば「支店のPCから本社のファイルサーバ(SMB)にアクセスする」という要件であれば、送信元IPアドレスの範囲、宛先IPアドレス、SMBで使用するポート番号(TCP 445など)を導き出し、FWのルール表を完成させます。

NAT/NAPT環境下の通信経路(令和3年春期 午後1問2)

単純なルーティングだけでなく、NAT(ネットワークアドレス変換)やNAPT(ポートアドレス変換)が絡む構成も頻出です。内部ネットワークからインターネットへ通信する際、または外部からDMZ上の公開サーバへアクセスする際に、パケットの送信元・宛先IPアドレスがどのタイミングでどう書き換わるかを理解しておく必要があります。

令和3年春期の過去問では、NAT環境下でのFWルール設定が問われました。FWがパケットを検査するタイミング(NAT変換前か変換後か)によって、ルールに記述すべきIPアドレスが変わります。問題文中のFWの仕様説明を注意深く読み取り、アドレス変換の前後関係を整理することがポイントです。「実際のルーティングとアドレス変換が行われる前後のどの時点のIPヘッダを参照しているか」を見極めるだけで、正解への道筋が見えてきます。

DMZと内部ネットワークの分離(令和2年秋期 午後1問3)

セキュリティの基本である「DMZ」の概念を活用した問題も定番です。WebサーバやメールサーバなどはDMZに配置し、顧客データや機密情報を扱うデータベースサーバは内部ネットワークに配置するのが基本設計です。

令和2年秋期の試験では、この分離原則に基づき、DMZのサーバが侵害された場合に備えた対策が問われました。重要なのは「DMZから内部ネットワークへの通信は原則禁止」というルールです。DMZ上のWebサーバがデータベースサーバにアクセスする必要がある場合は、必要最小限のポートのみを開放し、通信の方向(どちらからセッションを開始するか)を厳密に制御します。図を見て、ゾーン間の境界防御が適切に行われているかを評価する視点が常に求められます。

出題パターン2:クラウド・リモートアクセス環境の導入

近年、出題が増加しているのが、オンプレミス環境とクラウドサービス(IaaS、SaaS)の接続、またはテレワーク普及に伴うリモートアクセスVPNの導入に関する問題です。ネットワークの境界が曖昧になる中でのセキュリティ対策が問われます。

VPN接続時のルーティングとパケット到達性(令和5年春期 午後2問2)

リモートワークの増加に伴い、従業員が自宅からVPN経由で社内ネットワークに接続する構成がよく出題されます。VPNトンネルの確立方法(IPsecやSSL-VPN)と、接続後のルーティング設定が主な論点です。

令和5年春期の過去問のように、VPNクライアントに付与されるIPアドレスプールと社内ネットワークのIPアドレス帯の関係を把握することが重要です。VPN接続端末から社内の特定サーバへ通信できないトラブルシューティング形式で出題されることが多く、典型的な原因としては次が挙げられます。

- ルーティングテーブルの設定漏れ

- VPNゲートウェイのFWルール設定ミス

- スプリットトンネリングの設定不備

パケットがPCからVPNゲートウェイを経由して目的のサーバへ到達し、また戻ってくるまでの往復の経路を図上でトレースできるかが勝負の分かれ目となります。往路だけを追って終わりにせず、必ず復路(応答パケットの経路)まで確認する習慣をつけましょう。

クラウド上の仮想アプライアンス配置(令和4年春期 午後1問1)

社内システムの一部をパブリッククラウド(AWSやAzureなどを模した環境)に移行し、オンプレミスと専用線やVPNで接続するハイブリッドクラウド構成も重要なテーマです。クラウド上に仮想的なFWやWAF(Web Application Firewall)を配置する構成が問われます。

令和4年春期の出題では、オンプレミスからクラウドへ移行したシステムのアクセス制御が問われました。クラウド環境では、従来の物理機器に代わり、クラウドプロバイダが提供する仮想ネットワーク機能(VPC、セキュリティグループ、ネットワークACLなど)を用いてアクセス制御を行います。オンプレミスのFWと概念は同じですが、設定の適用範囲(インスタンス単位かサブネット単位か)が異なる点を押さえておく必要があります。この違いを把握しているかどうかが、クラウド系問題の正答率に直結します。

ゼロトラストを見据えた境界防御の限界(令和3年秋期 午後2問1)

クラウドサービスの利用拡大により、すべての通信を一度社内ネットワークに引き込んでからインターネットへ出す構成では、社内回線やゲートウェイ機器がボトルネックになる課題が生じます。この解決策としてローカルブレイクアウトが導入されたり、「境界防御」の概念を見直すゼロトラストアーキテクチャへの移行が問題の背景として描かれたりします。

令和3年秋期の試験では、従来の境界FWだけではクラウドサービスを利用する端末の制御が不十分になるシナリオが扱われました。「端末が社外ネットワークにある場合」の通信経路はどうなるのか、社内FWを経由せずに直接SaaSへアクセスする際のセキュリティ(CASBやSWGの導入など)をどのように担保するのか。図に描かれた「物理的な境界」に囚われず、エンドポイントを中心とした「論理的な防御線」をイメージする力が求められます。

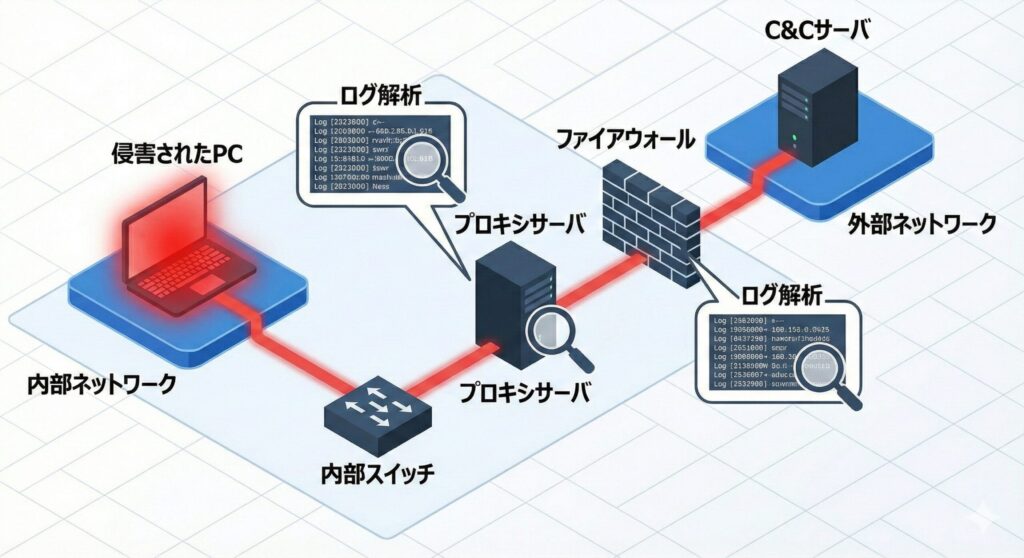

出題パターン3:インシデント発生時の通信ログ解析

ネットワーク図問題の真骨頂とも言えるのが、マルウェア感染や情報漏えいなどのインシデントが発生した際の調査シナリオです。このパターンでは、ネットワーク機器が出力した「ログ」と「図の通信経路」を突き合わせることで、攻撃の全容を解明することが求められます。

マルウェアのC&Cサーバへの通信経路(令和5年秋期 午後1問3)

社内PCがマルウェアに感染し、外部の攻撃者サーバ(C&Cサーバ)と通信していることが発覚したというシナリオです。ここで問われるのは次の2点です。

- 感染したPCからC&Cサーバへ至るまでの経路の特定

- 経路上にある機器の中でどのログを調査すべきかの判断

令和5年秋期の出題では、社内PCがインターネットへ通信する際、直接FWを通るのかプロキシサーバを経由するのかが鍵となりました。ブラウザからのWeb通信はプロキシを経由するものの、マルウェアが独自に行う通信(直接のIPアドレス指定など)はプロキシを迂回してFWでブロックされる、あるいはプロキシのアクセスログに残らない、といった仕様の違いを理解しておく必要があります。経路を正確に追うことで、「なぜこのログが記録されたのか」「なぜこの機器にはログが残っていないのか」を論理的に説明できるようになります。

プロキシサーバのログと経路の突き合わせ(令和2年秋期 午後2問2)

プロキシサーバのアクセスログには、次のような情報が記録されます。

- 送信元IPアドレス(社内PC)

- アクセス先のURLやIPアドレス

- 時刻

- HTTPメソッド(GET、POSTなど)

- データサイズ

令和2年秋期の過去問では、マルウェアが外部へ情報を送信(漏えい)した疑いがあるインシデントにおいて、プロキシサーバのログを分析し、異常な通信を特定する手順が問われました。ここでネットワーク図が果たす役割は、「この送信元IPアドレスが図のどのセグメントに該当するか」を即座に確認することです。さらに、攻撃者がC&Cサーバ経由で社内サーバへのアクセスを試みている場合、通信の方向(行きと帰り)とセッションの確立状態をFWのセッションログと組み合わせて分析することで、より精度の高いインシデント調査が可能になります。

ラテラルムーブメントと内部FWのログ(令和1年秋期 午後1問2)

攻撃者が社内ネットワークに侵入した後、他の端末やサーバへ感染を広げる「ラテラルムーブメント(横展開)」の調査も頻出パターンです。この場合、外部との境界にあるFWだけでなく、社内ネットワーク内を分割する「内部FW」や「L3スイッチのACL(アクセスコントロールリスト)」が重要な役割を果たします。

令和1年秋期の試験では、ある部門のVLANに属するPCからデータセンタ内のサーバセグメントへの不審な通信を特定する設問がありました。図の構成から、部門間やセグメント間の通信が必ず経由する機器(コアスイッチや内部FW)を見つけ出し、そこに設定されているルーティングやアクセス制御のルールを確認します。内部ネットワークがフラットな構成(セグメント化されていない)であった場合、横展開を防げないというシステムの脆弱性を指摘させるような問題へ発展することもあります。「なぜこのネットワーク設計では防げないのか」を言語化できる力が、記述式解答で差をつけるポイントです。

ネットワーク図を読み解く実践トレーニング

3つの出題パターンを把握したうえで、過去問を使った実践トレーニングへの取り組み方も整理しておきましょう。解答を暗記するだけでは応用力が身につきません。以下のステップで取り組むことで、実力が着実に向上します。

ステップ1:図の全体像を俯瞰する

問題を解き始める前に、ネットワーク図全体を俯瞰します。インターネット、DMZ、内部ネットワーク、各セグメントの境界に位置する機器(FW、L3スイッチなど)を確認し、全体の構成を頭に入れましょう。セグメントの数とそれぞれのIPアドレス帯を把握するだけで、後の設問解答がスムーズになります。

ステップ2:問題文の要件を図に書き込む

問題文を読み進めながら、機器名・IPアドレス・役割・通信方向などを図に直接書き込みます。特にFWのルール表や通信要件が示された場合は、図の該当箇所と紐付けてメモしましょう。この作業によって「図に描かれていない情報」が補完され、全体像がより明確になります。

ステップ3:パケット視点で通信経路をトレースする

「このパケットはどこから発生し、どの機器を経由して、どこへ届くのか」をパケット視点でトレースします。NATが介在する場合はアドレス変換のタイミングも意識しながら追いましょう。往路だけでなく、復路(応答パケット)の経路も確認することで、通信の成否を正確に判断できます。

ステップ4:ログと経路を突き合わせて論理的に説明する

インシデント系の問題では、「なぜこのログが記録されたのか」「なぜこの機器にはログが残っていないのか」を論理的に説明できるかが得点の鍵です。経路上の機器とログ出力の仕様を照らし合わせ、証跡の有無を根拠づけられるよう訓練しましょう。自分の言葉で説明できるまで繰り返すことが、記述式問題への対応力を高める近道です。

よく問われるネットワーク関連用語の整理

ネットワーク図問題を解くうえで、頻出する用語の意味を正確に押さえておくことも重要です。以下に試験でよく登場する用語を整理します。

ネットワーク機器と役割

- FW(ファイアウォール):パケットフィルタリングにより、許可・拒否のルールに基づいて通信を制御する。ステートフルインスペクションにより、セッション状態も管理する

- L3スイッチ:IPアドレスに基づくルーティングをハードウェアで高速に処理する。VLAN間のルーティングにも使用される

- プロキシサーバ:クライアントに代わってWebへアクセスする中継サーバ。アクセスログの記録や、URLフィルタリングによる制御が可能

- WAF(Web Application Firewall):HTTPリクエストの内容を検査し、SQLインジェクションやXSSなどのWebアプリ攻撃を防御する

- CASB(Cloud Access Security Broker):クラウドサービスへのアクセスを可視化・制御するセキュリティソリューション

アドレス変換の仕組み

- NAT(Network Address Translation):IPアドレスを1対1で変換する。プライベートIPとグローバルIPの対応付けに使用

- NAPT(Network Address Port Translation):複数のプライベートIPを1つのグローバルIPに集約する。ポート番号で通信を識別するため、多数の端末が同一のグローバルIPを共有できる

- DNATおよびDNAT:宛先IPアドレスを変換する。外部からDMZの公開サーバへ着信する際に使用されることが多い

セキュリティ設計の原則

- 最小権限の原則:業務上必要な最小限のアクセスのみを許可する考え方。FWのルール設計にも適用される

- 多層防御(Defense in Depth):単一の防御策に依存せず、複数の防御層を設けることでリスクを低減する設計思想

- ゼロトラスト:「信頼できるネットワーク」という概念を排除し、すべてのアクセスを検証・認証する現代的なセキュリティアーキテクチャ

まとめ:ネットワーク図問題は「読解力」と「論理的思考」で攻略する

午後試験におけるネットワーク図問題は、決して恐れるものではありません。複雑に見える図も基本要素の組み合わせであり、問題文という詳細な「説明書」が必ず用意されています。

今回解説した3つの主な出題パターン――「FWのルール変更」「クラウド・VPNの導入構成」「インシデント時のログ解析と経路追跡」――は、過去問を繰り返し解くことで確実に対応力が身につきます。

学習を進める際には、解答を覚えるのではなく、「なぜこの経路になるのか」「どの機器がこのパケットを処理するのか」を図上で指差し確認しながら、自分自身の言葉で説明できるように訓練してください。論理的なネットワーク構成の理解が、セキュリティエンジニアとしての強固な土台となります。

ネットワーク図問題の攻略は、単なる試験対策にとどまらず、実務でのインシデント対応や設計レビューにおいても直接活きる力です。一問ずつ丁寧に向き合い、「図を読む力」を着実に磨いていきましょう。