情報セキュリティを学ぶ上で、法律やガイドラインの知識は避けて通れません。技術的な対策だけでなく、「なぜその対策が必要なのか」「どの基準に基づいてシステムを保護すべきか」を理解するには、法規制の全体像を把握することが不可欠です。

本記事では、セキュリティ関連法規・ISMSなどのマネジメントシステム・各種ガイドラインの重要ポイントを総復習します。法律が制定された背景や実務での適用例を交えながら、知識を確実に定着させる方法を解説します。条文の丸暗記ではなく、制度の全体像と本質的な目的を理解することで、「どの場面でどの法規が適用されるか」を論理的に導き出せるようになりましょう。

1. 情報セキュリティ関連法規の全体像と重要ポイント

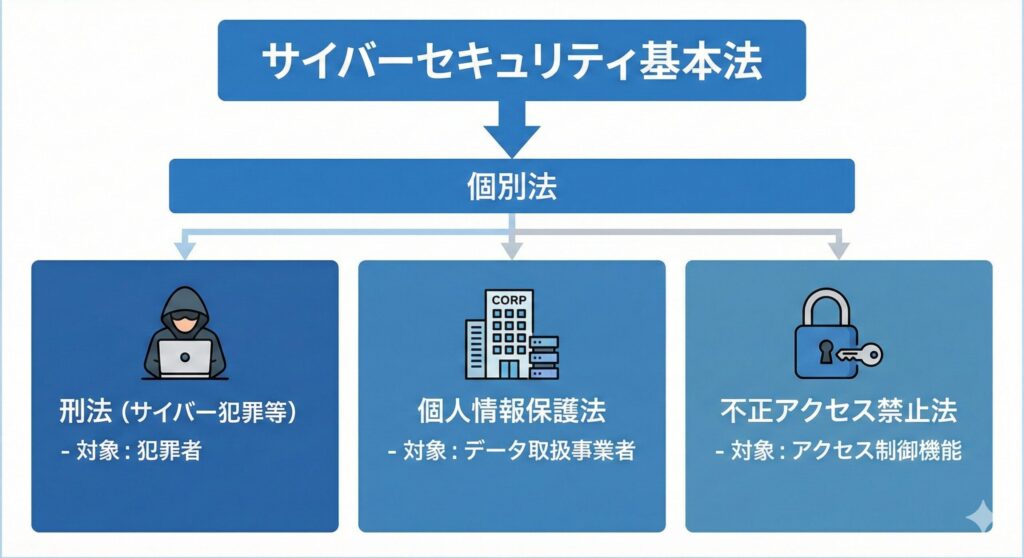

法律を学ぶ際には、「何を保護しようとしているか」「誰を対象としているか」「どのような行為を禁止・義務付けているか」の3点を整理することが最重要です。

サイバーセキュリティ基本法と刑法(不正指令電磁的記録等)

サイバーセキュリティ基本法は、日本のサイバーセキュリティ施策の基本理念を定める法律です。個別の犯罪を取り締まるものではなく、国・地方公共団体・重要インフラ事業者・サイバー関連事業者の「責務」を明確にしている点が特徴です。内閣への「サイバーセキュリティ戦略本部」設置や、国が総合的な施策を策定・実施することが定められています。

刑法における「不正指令電磁的記録に関する罪(いわゆるウイルス罪)」は、コンピュータウイルスを作成・提供・供用・取得・保管する行為を処罰するものです。重要な定義は「人の意図に反する動作をさせること」と「不正な指令を与えること」の2点です。

- システムテスト目的や正当な権限に基づくセキュリティ調査は対象外

- 悪意を持った取り扱いは厳しく罰せられる

実務でマルウェア解析などを行う際は、この法律の適用範囲を正確に理解し、正当な業務行為であることを明確にしておく必要があります。

個人情報保護法とGDPR

個人情報保護法は、生存する個人の情報を保護しつつ、情報の有用性を考慮して適切な取り扱いを定めた法律です。「個人情報」とは、氏名・生年月日などにより特定の個人を識別できる情報(他の情報と照合して識別できるものを含む)や個人識別符号が含まれるものを指します。

近年の改正で実務上特に重要なポイントは以下の通りです。

- 漏えい時の報告義務:個人情報保護委員会への報告および本人への通知が義務化

- 要配慮個人情報の厳格管理:人種・信条・病歴などは取得時に原則として本人同意が必要

EU一般データ保護規則(GDPR)は、世界で最も厳格な個人情報保護ルールの一つです。最大の特徴は「域外適用」の規定で、EU域内に拠点を持つ企業だけでなく、EU域内の個人にサービスや商品を提供・監視する日本企業にも適用されます。

GDPRの主要要件は以下の通りです。

- 個人データ処理に対する法的根拠(同意・契約履行など)の明確化

- データ侵害発生時の72時間以内の監督機関への通知義務

- 違反時の制裁金:全世界年間売上高の4%または2000万ユーロのいずれか高い方

この制裁金の規模は、グローバルビジネスを展開する企業にとって無視できないリスクです。

不正アクセス禁止法とプロバイダ責任制限法

不正アクセス禁止法は、ネットワークを通じたコンピュータへの不正侵入を禁止する法律で、「アクセス制御機能」を保護します。禁止されている行為は以下の通りです。

- 他人のID・パスワードを無断入力してログインする行為(不正アクセス行為)

- システムの脆弱性を突いてアクセス制御を回避する行為(不正アクセス行為)

- 他人のID・パスワードを不正に取得・保管・提供する行為(助長行為)

- フィッシングサイトなどでID・パスワードの入力を要求する行為(助長行為)

プロバイダ責任制限法は、インターネット上で誹謗中傷や著作権侵害などが発生した際の、プロバイダ(ISP・掲示板管理者・SNS事業者など)の損害賠償責任の制限と、発信者情報の開示請求を定めた法律です。

この法律は2つの役割を果たしています。1つ目は、プロバイダが違法情報を削除・非削除した際に一定条件下で責任を免除し、萎縮せず適切な対応をとれるようにすること。2つ目は、被害者が加害者のIPアドレスや氏名などの発信者情報開示を求める手続きを定め、サイバー犯罪の事後対応を支援することです。

2. ISMS(情報セキュリティマネジメントシステム)と各種基準の要点

法律が「守るべき最低限のルール」であるのに対し、ISMSやガイドラインは「組織全体でセキュリティ水準を継続的に高めていくための仕組み・ベストプラクティス」です。

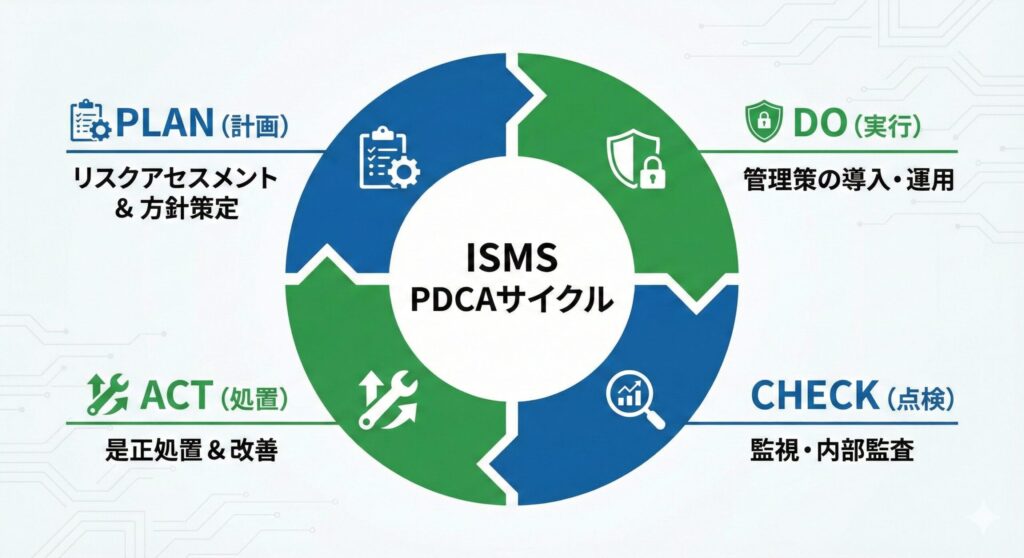

ISMS(ISO/IEC 27001)の仕組みとPDCAサイクル

ISMS(Information Security Management System)は、組織が情報セキュリティを管理するための体系的な仕組みです。中核となる規格はISO/IEC 27001(国内規格はJIS Q 27001)で、情報資産の機密性・完全性・可用性の3要素をバランスよく維持・改善するための要求事項を定めています。

ISMSの中核概念はリスクアセスメントとPDCAサイクルの2つです。

リスクアセスメントは、情報資産を特定し、存在する「脆弱性」と外部からの「脅威」を分析・評価するプロセスです。評価されたリスクに対して、受容・低減・移転・回避のいずれかの対応を選択します。

PDCAサイクルによる継続的改善の流れは以下の通りです。

- Plan(計画):情報セキュリティポリシーの策定、リスクアセスメントの実施、リスク対応計画の作成

- Do(実行):計画に基づくセキュリティ対策(管理策)の導入・運用、従業員教育の実施

- Check(点検):日常的な監視や内部監査による対策の有効性評価

- Act(処置):点検結果に基づく是正処置と全体パフォーマンスの改善、次のPlanへの接続

このサイクルを継続的に回すことで、環境の変化や新たな脅威に組織全体で適応し続けることが可能になります。

JIS Q 27000の用語定義と管理策の理解

JIS Q 27000ファミリーはISMSに関する規格群であり、「JIS Q 27000」は情報セキュリティマネジメントシステム全体で使用される用語の定義を定めています。

混同しやすい重要用語の定義を正確に理解しておきましょう。

- 脅威:システムまたは組織に損害を与える可能性がある、望ましくないインシデントの潜在的な原因(例:マルウェア、自然災害)

- 脆弱性:一つ以上の脅威によって付け込まれる可能性のある、資産または管理策の弱点(例:OSの未アップデート、建物の耐震性不足)

重要なのは、脅威単独ではリスクは顕在化しないという点です。脅威が脆弱性に作用して初めてインシデントのリスクが生まれます。この関係性を理解しておくことで、リスクアセスメントの文脈における各用語の使い方が自然と身につきます。

また、ISO/IEC 27001の附属書A(JIS Q 27001 附属書A)には、情報セキュリティリスクを低減するための具体的な管理策のリストが掲載されています。アクセス制御・暗号技術・物理的セキュリティ・インシデント対応など、組織運用の各側面に対してどのような対策の選択肢があるかを網羅的に示しており、実務におけるセキュリティ設計の強力なリファレンスとなります。

システム監査と情報セキュリティ監査の決定的な違い

システム監査は、組織のすべての情報システムを対象に、「信頼性」「安全性」「効率性」を総合的に評価するものです。システムがビジネス目標の達成に貢献しているか、IT投資が適切に行われているかという経営的視点も含まれ、経済産業省が策定した「システム監査基準」などに基づいて実施されます。

情報セキュリティ監査は情報セキュリティに特化した監査です。対象は情報システムだけでなく、紙媒体の文書・物理的な設備・従業員の行動など、情報資産を取り巻くすべての環境を含みます。情報セキュリティポリシーの遵守状況やリスクマネジメントの適切性を確認します。

両者に共通する最重要要素は、監査人の「独立性」と「客観性」です。監査人は監査対象部門から独立した立場で、客観的な証拠に基づいて評価を下す必要があります。自己点検とは異なり、第三者の視点を入れることで組織の盲点を発見し、ステークホルダーへの説明責任を果たすことができます。

3. 法律・ガイドラインを確実に定着させる学習ステップ

法律やガイドラインの条文は堅苦しく、丸暗記ではすぐに忘れてしまいます。確実に定着させるには、体系的で論理的なアプローチが必要です。

各法規の「目的」と「保護対象」を言語化する

すべての法律の第一条などには「目的」が記されています。この目的を自分自身の言葉で説明できるようになることが、法規制理解の近道です。

不正アクセス禁止法の場合、目的は「ネットワークを通じたコンピュータ犯罪を防ぎ、電気通信の健全な発展に寄与すること」、保護対象は「アクセス制御機能」です。この本質を理解していれば、「アクセス制御機能が実装されていないWebページへのアクセスは不正アクセス禁止法違反にならない(別の罪に問われる可能性はある)」という判断を論理的に導き出せます。

個人情報保護法の場合、目的は「個人の権利利益の保護」と「個人情報の有用性」のバランスを取ることです。そのため、すべてのデータ利用を禁止するのではなく、匿名加工情報や仮名加工情報の制度を設けることで、プライバシーを守りながらビッグデータ分析などを可能にしている、という制度の全体像が見えてきます。

違反時のペナルティと責任の所在を関連付ける

「誰が責任を問われるのか」「どのような罰則があるのか」をセットで把握することで、知識の解像度が大幅に上がります。

個人情報保護法では、従業員が故意に顧客データを持ち出して売却した場合、行為を行った個人が罰せられるだけでなく、十分な監督を行っていなかった企業(法人)にも非常に高額な罰金が科される「両罰規定」が存在します。この規定があるからこそ、企業はDLP(Data Loss Prevention)ツールの導入や従業員教育などの安全管理措置に多額の予算を投じる必要があるのです。

一方、サイバーセキュリティ基本法のように罰則規定が存在しない法律もあります。罰則がないから守らなくていいわけではなく、この法律は「国や重要インフラの責務・方針」を示すものです。この基本法の下に、各業界を規制する別の法律やガイドラインが整備されているという階層構造を理解することが重要です。

ガイドラインの変遷から「技術の歴史」を読み解く

IPA(情報処理推進機構)やNISC(内閣サイバーセキュリティセンター)などが発行するガイドラインは、時代とともに改訂を繰り返しています。この改訂の歴史を追うことは、そのままサイバー攻撃と防御の歴史を学ぶことにつながります。

代表的な考え方の変遷を以下に示します。

- パスワードの定期変更:以前は推奨されていたが、現在は「不要(使い回しの原因になるため悪影響がある)」と見解が変更

- 境界型防御からゼロトラストへ:「社内は安全・社外は危険」という従来の考え方の限界が指摘され、「すべてを信頼せず、常に検証する」ゼロトラストアーキテクチャの概念がガイドラインに強く反映されるようになった

ガイドラインを読む際は、現在の推奨事項を覚えるだけでなく、「過去にどのようなインシデントが多発したためこの記述が追加されたのか」「なぜ考え方が変わったのか」という背景(Why)を探ることを習慣にしてください。背景にある技術的な変遷を理解することで、単なる暗記事項ではなく、実務で使える生きた知識として定着させることができます。

4. セキュリティ法規の実務適用:ケーススタディで理解を深める

ここでは、実際のビジネス場面を想定したケーススタディを通じて、法規やガイドラインの知識がどのように実務に結びつくかを確認します。条文の知識を「使える知識」に転換するための重要なステップです。

ケース1:顧客データ漏えいインシデント発生時の対応フロー

あなたの企業でECサイトの顧客データが外部に漏えいしたことが判明した場合、どのような対応が求められるでしょうか。

まず確認すべきは個人情報保護法上の義務です。漏えいした情報の種類や件数によっては、個人情報保護委員会への報告と本人への通知が義務となります。特に要配慮個人情報や、不正アクセスによる漏えいの場合は原則として報告対象です。

次に、EU圏のユーザーデータが含まれる場合はGDPRの72時間通知ルールが適用されます。インシデント検知から72時間以内に監督機関へ通知できなかった場合、巨額の制裁金リスクが生じます。

さらに、漏えいの原因が不正アクセスであった場合は、不正アクセス禁止法に基づいて警察への被害届を検討する必要があります。加害者の特定にはプロバイダ責任制限法に基づく発信者情報開示の手続きが活用されることもあります。

このように、一つのインシデントに複数の法規が同時に適用されるケースは実務では珍しくありません。それぞれの法規の適用範囲を正確に理解していることが、迅速かつ適切なインシデント対応の基盤となります。

ケース2:クラウドサービス導入時のISMS観点でのリスク評価

新たなクラウドサービスを業務に導入する際、ISMSの枠組みではリスクアセスメントを実施することが求められます。

具体的には以下のプロセスを踏みます。

- 情報資産の特定:クラウドに格納・処理する情報の種類(顧客データ・営業秘密・社内文書など)を明確にする

- 脅威の洗い出し:クラウド特有の脅威(設定ミスによる公開、サービス停止、内部不正など)を列挙する

- 脆弱性の評価:既存のアクセス制御・暗号化・バックアップ体制の不足点を確認する

- リスク対応の選択:特定されたリスクに対して、低減(多要素認証の導入)・移転(サイバー保険)・回避(利用しない)・受容のいずれかを選択する

ISO/IEC 27001の附属書Aに記載された管理策を参照することで、クラウド導入時に検討すべきセキュリティ対策の抜け漏れを防ぐことができます。

ケース3:セキュリティ監査の設計と独立性の確保

組織のセキュリティ状況を客観的に評価するための内部監査を設計する際、最も注意すべきは監査人の独立性です。

例えば、システム開発部門が自部門のシステムを監査することは、独立性の観点から問題があります。情報セキュリティ監査では、監査対象部門と利害関係のない人員・部門が監査を担当することが原則です。組織規模が小さく内部での独立性確保が難しい場合は、外部の専門機関に委託する第三者監査を検討することも有効な選択肢です。

また、システム監査と情報セキュリティ監査のスコープを混同しないことも重要です。システム監査はIT全般のガバナンス・効率性・信頼性を評価するのに対し、情報セキュリティ監査はセキュリティポリシーの遵守状況とリスクマネジメントの適切性に焦点を当てます。目的に応じて適切な監査の種類を選択し、定期的に実施することが組織のセキュリティ成熟度向上につながります。

【理解度チェック】セキュリティ法律・ガイドライン 練習問題(全10問)

情報セキュリティを守る上で、法律やガイドラインの知識は技術力と同じくらい重要です。本記事で解説した各法規の「目的」や、ISMSの「仕組み」がしっかりと定着しているか、以下の練習問題で確認してみましょう。

単なる丸暗記ではなく、「なぜこのルールが必要なのか」「実務のどの場面で適用されるのか」を考えながら解き進めてみてください。すべての選択肢に詳しい解説を用意していますので、間違えた問題は解説を読んで確実に知識をアップデートしましょう。

まとめ

本記事では、情報セキュリティに関する法律・ガイドライン・ISMSの全体像と、それらを深く理解するための学習ポイントを解説しました。

重要ポイントを整理すると、以下の通りです。

- サイバーセキュリティ基本法は国・事業者の責務を定めるもので、個別の罰則規定はない

- 個人情報保護法は漏えい時の報告義務化など近年の改正が実務上重要

- GDPRは域外適用と72時間通知義務・高額制裁金が最大のポイント

- 不正アクセス禁止法は「アクセス制御機能」の保護が核心

- ISMSのPDCAサイクルは継続的改善の仕組みであり、リスクアセスメントが出発点

- 監査の独立性は、システム監査・情報セキュリティ監査の双方で不可欠な要件

法規やマネジメントシステムの学習は難解に感じられがちですが、これらはすべて「現実のサイバー攻撃から組織や個人を守るため」に作られたルールです。法律の目的と背景を理解し、実務場面をリアルに想像しながら学ぶことで、知識の吸収力は大きく変わります。

技術力と法規制の知識を両輪として持つことが、現代のセキュリティ専門家に求められる真のスキルセットです。各法規やガイドラインの条文・最新情報にも継続的に目を向け、知識をアップデートし続けましょう。