情報システムが企業のビジネス基盤として不可欠となる中、「監査」の重要性が急速に高まっています。システム関連の監査には大きく「システム監査」と「情報セキュリティ監査(セキュリティ監査)」の2種類があります。名称が似ているため混同されがちですが、目的・対象範囲・依拠する基準にはそれぞれ明確な違いがあります。

本記事では、両者の定義から具体的なプロセス、実務での使い分けまでを詳しく解説します。両者の違いを正確に把握することは、適切なITガバナンスとコンプライアンスの確立に直結します。

システム監査と情報セキュリティ監査の全体像

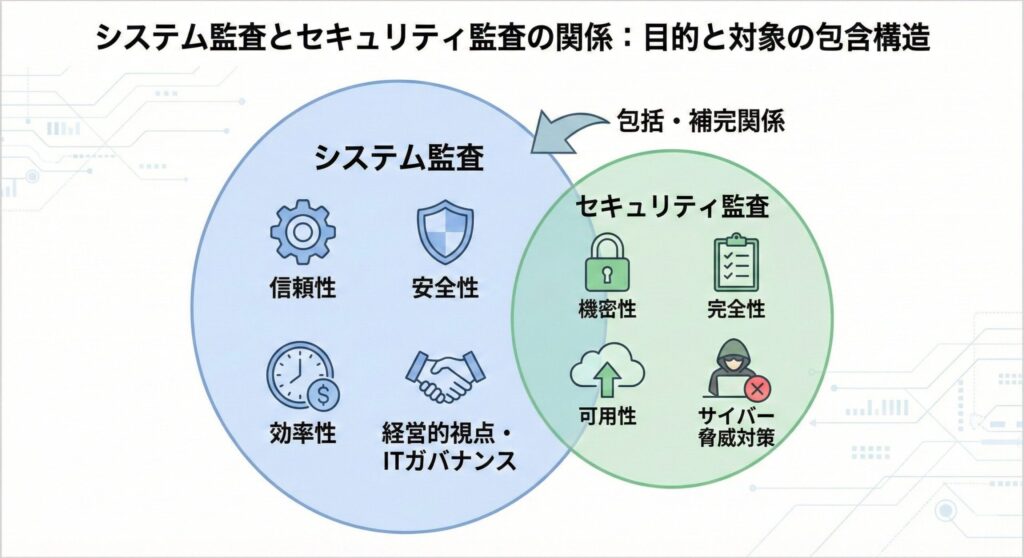

システム監査とセキュリティ監査は、どちらも「独立した第三者が客観的な視点で評価・検証を行う」点では共通しています。しかし、その視座の高さやアプローチの方向性は根本的に異なります。

システム監査とは?目的と役割

システム監査とは、独立した立場にあるシステム監査人が、情報システムを総合的に点検・評価し、経営陣に助言・勧告を行う活動です。最大の目的は、「ITガバナンスが有効に機能しているか」を確認することにあります。評価は以下の3つの観点から行われます。

- 信頼性:システムが要求された機能を正確に果たし、障害が発生しにくい状態を保っているか

- 安全性:災害や不正アクセスからシステムとデータが守られているか

- 効率性:投資対効果(ROI)が適正で、無駄なリソースが消費されていないか

システム監査は、経営的な視点から情報システム全体を俯瞰し、ビジネス価値の最大化とリスクの最小化を両立させるための総合的な評価手段です。

情報セキュリティ監査とは?特化した目的

情報セキュリティ監査(セキュリティ監査)は、組織の情報セキュリティ対策が適切に計画・導入・運用・改善されているかを専門的な視点から検証する活動です。システム監査が経営全般からの総合評価であるのに対し、セキュリティ監査は情報セキュリティの3要素(CIAトライアド)の確保に特化しています。

- 機密性(Confidentiality):許可された者だけが情報にアクセスできる状態

- 完全性(Integrity):情報が正確かつ完全な状態で保持されている

- 可用性(Availability):必要なときに情報やシステムを利用できる状態

具体的には、情報セキュリティポリシーの形骸化防止、アクセス制御の設定確認、暗号化技術の適切な実装状況など、技術的・管理的なコントロールの有効性を深く検証します。

なぜ両方の監査が必要なのか

システム監査の「安全性」評価には情報セキュリティの要素が含まれるため、広義にはセキュリティ監査はシステム監査の一部ともいえます。しかし、サイバー攻撃が高度化する現代において、システム監査の枠組みだけでセキュリティリスクを深く評価することには限界があります。

- システム監査:経営的な視点でシステム全体の投資や運用プロセスの妥当性を判断する

- セキュリティ監査:技術的な専門知識を駆使し、防御の抜け漏れを徹底的に検証する

両輪を適切に回すことで、攻めのIT投資(効率性・利便性の追求)と守りのITガバナンス(リスク管理・コンプライアンス遵守)を高い次元でバランスさせることができます。

システム監査と情報セキュリティ監査の3つの決定的な違い

両者の違いは「目的」「監査の対象と範囲」「依拠する基準・ガイドライン」の3点に整理できます。

違い①:目的|総合的な最適化か、リスク低減か

| 項目 | システム監査 | セキュリティ監査 |

|---|---|---|

| 主目的 | 経営目標への貢献度評価 | 情報資産に対するリスク低減 |

| 評価軸 | 経営への貢献 | 資産の保護 |

| 焦点 | プロセス全体の最適化 | セキュリティコントロールの妥当性 |

システム監査では、システム開発プロジェクトの遅延・予算超過がないか、ユーザー部門の要件を満たしているかといったプロジェクトマネジメントや運用管理プロセス全体の最適化が評価の中心です。

一方セキュリティ監査では、外部攻撃に対する境界防御の有効性、内部犯行を防ぐ職務分離、最小特権の原則の遵守など、セキュリティインシデントを未然に防ぐためのコントロール(管理策)の妥当性が評価の対象です。

違い②:監査対象範囲|広範なライフサイクルか、情報保護特化か

システム監査の対象範囲(広範):

- 情報システムの企画・開発・運用・保守のライフサイクル全体

- システムを操作するユーザーの業務プロセス

- IT部門の組織体制・外注先の管理状況

- IT投資計画の策定プロセス

セキュリティ監査の対象範囲(特化):

- 情報セキュリティマネジメントシステム(ISMS)の運用状況

- ファイアウォールやIDS/IPSの設定状況

- サーバー・ネットワーク機器のパッチ適用状況

- データベースのアクセスログ

- 従業員へのセキュリティ教育の実施記録

セキュリティ監査では技術的な深掘りが求められるため、ペネトレーションテストや脆弱性スキャンが監査手続きに組み込まれるケースも多くあります。

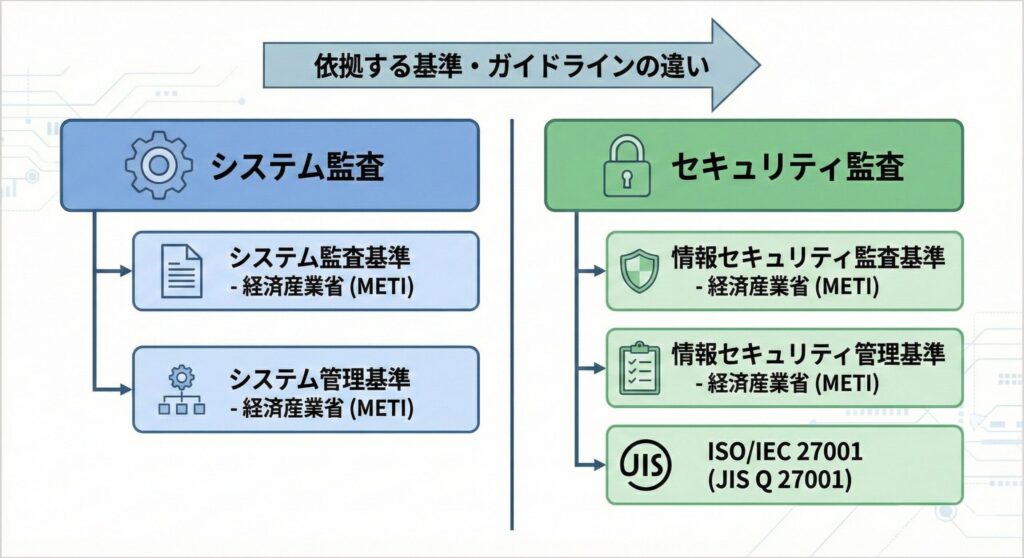

違い③:依拠する基準・ガイドライン

システム監査の根拠基準:

経済産業省が策定した「システム監査基準」および「システム管理基準」が拠り所となります。システム監査基準は監査人が備えるべき適格性や実施手順を、システム管理基準は情報システム部門が準拠すべき実践規範をそれぞれ定めています。

セキュリティ監査の根拠基準:

同じく経済産業省の「情報セキュリティ監査基準」および「情報セキュリティ管理基準」が用いられます。情報セキュリティ管理基準は国際規格のISO/IEC 27001(JIS Q 27001)・ISO/IEC 27002に準拠しており、ISMSの構築・運用プロセス(PDCAサイクル)や詳細な管理策のベストプラクティスが網羅されています。

実務における監査プロセスと実施手順

監査のプロセスは、システム監査・セキュリティ監査ともに大枠の流れを共有しています。実務において監査がどのように計画・実行・報告されるか、一連のライフサイクルを解説します。

ステップ1:監査計画の策定と準備

監査プロセスの第一歩は、綿密な監査計画の策定です。監査人はまず組織のビジネス環境・IT環境を把握し、今年度の「監査テーマ」を選定します。

- システム監査の例:大規模システム刷新プロジェクトの妥当性評価

- セキュリティ監査の例:リモートワーク環境における認証基盤の安全性評価

テーマ選定後は対象部門のリスクアセスメントを実施し、リスクの高い領域に重点的に監査資源を割り当てる「リスクベース監査」の計画を立てます。計画書には目的・対象範囲・実施時期・監査チームの編成・適用基準などを明記し、経営陣(または監査役・監査委員会)の承認を経て正式スタートとなります。

ステップ2:予備調査と本調査の実施

調査は「予備調査」と「本調査」の2段階で行われます。

予備調査(文書レビュー): 各種規程類・マニュアル・システム構成図・ネットワーク図などの文書提出を求め、組織のルールや標準プロセスを机上で把握します。

本調査(証拠収集): ルールが「現場で実際に守られ、機能しているか」を確かめるために以下の手法を用います。

- 対象部門の担当者へのヒアリング(インタビュー)

- 実際のシステム画面の確認

- アクセスログの抽出と分析

- データセンター・サーバールームへの物理的な立ち入り調査(現地視察)

セキュリティ監査では、ツールを用いた脆弱性診断により、実際のシステム設定の不備を技術的な証拠として抽出することもあります。

ステップ3:監査報告書の作成と経営陣への報告

十分な監査証拠を収集・評価したのち、監査人は「監査報告書」を作成します。報告書には以下の3点を記載します。

- 総合評価:監査の結論

- 指摘事項:基準からの逸脱やリスクが存在する事項

- 改善勧告:指摘事項への具体的な改善策

報告書は監査対象部門の責任者との意見交換を経て、最終的に経営陣へ報告されます。

ステップ4:フォローアップ監査

監査は報告書提出で終わりではありません。指摘事項に対する監査対象部門からの「改善計画書」提出を求め、計画が予定通りに実行されているかを後日確認する「フォローアップ監査」が実施されます。このPDCAサイクルを回すことで、ITガバナンスとセキュリティ水準の継続的な向上が図られます。

監査における証拠収集と評価手法

客観的な監査意見を形成するには、十分かつ適切な「監査証拠」の収集が不可欠です。

監査証拠の種類と収集要件

監査証拠には物理的証拠・文書的証拠・口頭的証拠・分析的証拠などがあります。

- システム監査:プロジェクトの議事録、要件定義書、テスト結果報告書などの文書的証拠を重視

- セキュリティ監査:ファイアウォールの設定ファイル(コンフィグ)、サーバーのアクセスログ、特権IDの申請・承認履歴など、システムが自動生成する電子的証拠(ログ)を特に重視

証拠収集の際、監査人は「十分性(量が足りているか)」と「適切性(質・信頼性が高いか)」を常に意識する必要があります。管理者が手書きした作業記録より、改ざん防止措置が施されたシステム自動生成の監査ログの方が、圧倒的に高い証拠能力を持ちます。

インタビューとドキュメントレビュー

インタビュー(ヒアリング)では、監査対象者がルールを正しく理解しているか、シャドーITの存在やパスワードの使い回しといった隠れたリスクがないかを聞き出します。「ルールを守っていますか?」という問いかけではなく、インシデント発生時の対応手順を実際に説明させるなど、実効性を問う質問テクニックが求められます。

ドキュメントレビューでは、セキュリティポリシーや各種マニュアルを読み込み、以下の観点で評価を行います。

- 規程が最新の法令や脅威動向に合わせて更新されているか(陳腐化していないか)

- 規程間の整合性が取れているか

- 規程の内容が現場の実態と乖離していないか

技術的検証と脆弱性診断

セキュリティ監査において特に重要なのが技術的検証です。文書やインタビューだけでは、システム内部に潜む技術的な欠陥(脆弱性)を発見できません。そのため、以下の手法でシステムの堅牢性を客観的なデータとして検証します。

- ポートスキャン:外部に公開されている不要なポートがないか確認

- ネットワーク脆弱性スキャン:ネットワーク機器やサーバーの既知の脆弱性を検出

- Webアプリケーション脆弱性診断:SQLインジェクションやXSSなどの脆弱性を確認

また、ソーシャルエンジニアリングを模倣した標的型攻撃メール訓練を従業員に実施し、開封率や報告率を測定することも、人的なセキュリティ意識(セキュリティ・アウェアネス)を評価する有効な手法です。技術的対策のみならず、人的・組織的対策の有効性も総合的に評価することが可能になります。

システム監査・セキュリティ監査の実施タイミングと頻度

監査を適切に機能させるには、計画的な実施タイミングと頻度の設定が重要です。

システム監査の一般的な実施タイミング:

- 年1回の定期監査(中期計画サイクルに合わせて)

- 大規模システム刷新・導入プロジェクト時

- 組織再編・合併・買収(M&A)時

- 重大なシステム障害や不正が発生した後

セキュリティ監査の一般的な実施タイミング:

- 年1〜2回の定期監査(特に情報漏えい事故が多い時期の前後)

- 重大なサイバーインシデント発生後

- 新たな法令・規制(個人情報保護法改正など)への対応時

- 主要なシステムのクラウド移行時

なお、ISO/IEC 27001の認証取得を目指す組織では、内部監査を年1回以上実施することが要件となっています。認証取得後も毎年の更新審査があるため、継続的な監査体制の整備が不可欠です。

監査人に求められるスキルと資格

システム監査とセキュリティ監査では、監査人に求められるスキルセットにも違いがあります。

システム監査人に求められるスキル・資格:

- ITガバナンスやプロジェクトマネジメントの知識

- 経営・財務・法務の幅広い知識

- 公認情報システム監査人(CISA):国際的に最も認知度の高い資格

- システム監査技術者試験(IPA:情報処理推進機構):国家資格

セキュリティ監査人に求められるスキル・資格:

- ネットワーク・OS・データベースの技術的知識

- サイバー攻撃の手口とセキュリティ対策の専門知識

- 情報セキュリティ監査人補(JASA認定):国内の情報セキュリティ監査専門資格

- 公認情報セキュリティマネージャー(CISM):セキュリティマネジメントに特化した国際資格

- CEH(Certified Ethical Hacker):倫理的ハッキングの専門資格

いずれの監査においても、監査人の独立性・客観性・専門的懐疑心が最も重要な素養とされています。結論を先に想定して証拠を集めるのではなく、事実に基づいて客観的に評価する姿勢が求められます。

【対策・練習問題】システム監査とセキュリティ監査の比較(全10問)

情報処理安全確保支援士試験をはじめとする高度情報処理技術者試験でも頻出となる「システム監査」と「情報セキュリティ監査」の違い。本記事の内容をベースにした全10問の練習問題で、あなたの実力をチェックしてみましょう。間違えやすい「目的」や「証拠収集の手法」についても、すべての選択肢に詳細な解説をつけています。本番前の総仕上げとしてご活用ください。

まとめ|システム監査と情報セキュリティ監査を使い分けて組織を強化する

本記事では、システム監査と情報セキュリティ監査の違いについて、目的・対象範囲・依拠する基準・実務プロセスの観点から詳しく解説しました。

システム監査は、情報システムが経営目標の達成に貢献しているかという「ITガバナンス」の観点から、信頼性・安全性・効率性を総合的に評価する活動です。情報セキュリティ監査は、情報資産を守るための「情報セキュリティマネジメント」の観点から、機密性・完全性・可用性の維持に特化して評価・検証を行う活動です。

両者は異なる視点を持つからこそ、組織のITリスクを網羅的・専門的にカバーするために車の両輪として機能します。経営陣の戦略的意図がシステムに反映されているかを確認するシステム監査の枠組みと、日々進化するサイバー脅威に対して技術的・管理的に防御するセキュリティ監査の手法を正しく理解し活用することが、堅牢で競争力のある企業基盤を構築するための鍵となります。