サイバー攻撃が多様化し、インターネットが社会インフラとして定着した現代において、法律による規制や被害者救済の仕組みを理解することは、システムを設計・運用するセキュリティエンジニアにとって必須の素養です。技術的な防御策だけではカバーしきれない法的リスクや、インシデント発生時の適切な対応手順は、法律の知識があって初めて成立します。

本記事では、以下の2法について定義・要件・実務での適用例を体系的に解説します。

- 不正アクセス行為の禁止等に関する法律(不正アクセス禁止法)

- 特定電気通信役務提供者の損害賠償責任の制限及び発信者情報の開示に関する法律(プロバイダ責任制限法)

不正アクセス禁止法とは?基礎知識と法律の全体像

インターネットの普及に伴い、システムの脆弱性や認証情報の管理不備を突くサイバー犯罪が急増しています。これらを取り締まる中核的な法律が「不正アクセス禁止法」です。この法律は単にコンピュータへの不正侵入を罰するだけでなく、システムを管理する側にも厳格な管理体制を求めています。

不正アクセス行為の定義と3つの類型

不正アクセス禁止法における「不正アクセス行為」とは、電気通信回線(ネットワーク)を通じて、アクセス制御機能が施されたコンピュータに、本来の権限を持たない者が侵入・操作する行為と定義されています。

重要なポイントは以下の2点です。

- ネットワークを経由していること

- パスワードや生体認証などのアクセス制御機能が実装されていること

たとえば、社内で他人のパソコンを直接操作する行為はネットワークを経由していないため、本法律の対象外となります。

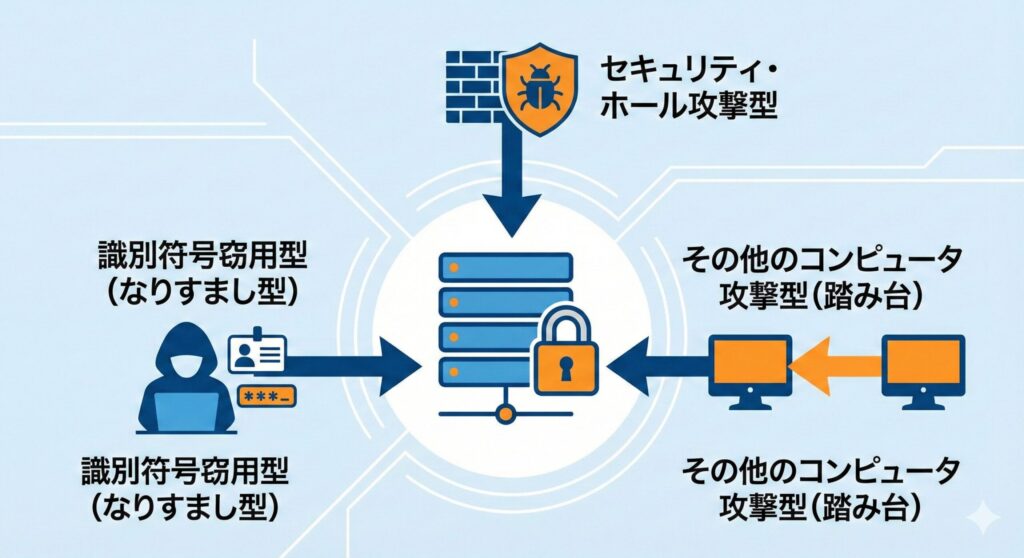

不正アクセス行為は、法律上3つの類型に分類されます。

① 識別符号窃用型(なりすまし型) 他人のIDやパスワード、生体情報などの「識別符号」を不正に入手し、正規の利用者を装ってシステムにログインする行為です。ブルートフォース攻撃、辞書攻撃、フィッシング詐欺で入手した認証情報を用いたログインなどが該当します。サイバー犯罪の大部分がこの類型です。

② セキュリティ・ホール攻撃型(当該識別符号以外の情報入力型) システムに存在する脆弱性を突き、正規の認証プロセスを経ずにシステムへ侵入する行為です。OSやミドルウェアのバグを悪用したバッファオーバーフロー攻撃や、SQLインジェクションなどが該当します。認証情報を盗まなくても、システムを騙して侵入すれば違法となります。

③ その他のコンピュータ攻撃型 対象のコンピュータに直接攻撃するのではなく、ネットワーク上で信頼関係にある別のコンピュータを踏み台にしてアクセス制御を突破する高度な手法です。ネットワークの信頼関係を悪用する攻撃がここに含まれます。

不正アクセスを助長する4つの禁止行為

法律は、実際にシステムへ侵入する行為だけでなく、準備段階や犯罪を助長する行為にも厳格な罰則を設けています。以下の4つが明確に禁止されています。

- 他人の識別符号を不正に取得する行為:フィッシングサイトの構築やキーロガーによる入力情報の窃取など、まだシステムへの侵入が行われていなくても、取得した時点で犯罪が成立します。

- 不正に取得した識別符号を保管する行為:ダークウェブで購入したアカウント情報のリストをデータベースとして保存している状態そのものが処罰対象です。

- 他人の識別符号を権限のない第三者に提供する行為:掲示板にログイン情報を書き込んだり、メッセージアプリで他人のパスワードを教えたりする行為で、無償でも違法です。

- 不正な手段で識別符号の入力を要求する行為:金融機関等を装ったフィッシングメールで偽サイトへ誘導する行為で、相手が実際に入力しなくても処罰対象となります。

アクセス管理者に課せられた防御義務

法律は攻撃者を罰するだけでなく、システムを運営・管理するアクセス管理者に対しても自衛のための努力義務を課しています。具体的には以下の対策が求められます。

- 識別符号の厳格な管理とパスワードポリシーの策定:推測されにくいパスワードの設定をユーザーに促し、多要素認証(MFA)を導入して認証強度を高める。

- アクセス制御機能の有効性の維持:権限管理を適切に行い、不要になったアカウント(退職者等)は速やかに無効化する。

- 脆弱性対策の徹底:OS・ミドルウェア・アプリケーションに対し、セキュリティパッチを迅速に適用し、既知の脆弱性を放置しない。

- ログの取得と監視体制の構築:認証ログやアクセスログを継続的に監視し、異常検知時のアラート体制を整備する。

これらは法律上「努力義務」ですが、対策を怠った結果として情報漏洩などの被害が発生した場合、企業は利用者から民事上の損害賠償責任を問われる可能性が高くなります。

プロバイダ責任制限法の仕組みと適用範囲

インターネット上の掲示板やSNSで誹謗中傷・プライバシー侵害・著作権侵害が発生した場合、被害者を迅速に救済するための法的枠組みが「プロバイダ責任制限法」です。

プロバイダ責任制限法が生まれた背景

SNSや掲示板を運営するプロバイダは、権利侵害コンテンツへの対応で常に板挟みの状況に置かれています。

- 被害者の申し出を受けて削除すれば→発信者から「表現の自由を侵害された」と訴えられるリスク

- 要請を無視して放置すれば→被害者から「被害拡大を防がなかった」と損害賠償を請求されるリスク

この状況を解消し、プロバイダが適切な対応を取りやすくすると同時に、被害者の権利回復を促進することがこの法律の目的です。法律は「免責要件」と「発信者情報開示請求」のルールを明確に定めています。

損害賠償責任の制限(免責要件)

プロバイダが損害賠償責任を免れるためには、法律が定める条件を満たす必要があります。

削除した場合の免責 被害者から削除申し出を受けたプロバイダが発信者に照会を行い、7日以内(リベンジポルノ等の重大事案は2日以内)に反論の回答がない場合、削除しても発信者から損害賠償を請求されません。また、プロバイダ自身が「明らかに権利侵害が行われている」と合理的に判断して自発的に削除した場合も免責対象です。

放置した場合の免責 プロバイダが、その情報によって権利が侵害されている事実を「知らなかった」、あるいは「知ることができたと認められる十分な理由がなかった」場合は、被害者に対する損害賠償責任を負いません。膨大な情報が行き交うインターネットの実態を考慮した規定です。ただし、明確な証拠を添えた通報があったにもかかわらず放置した場合は責任を問われます。

発信者情報開示請求の手続きと流れ

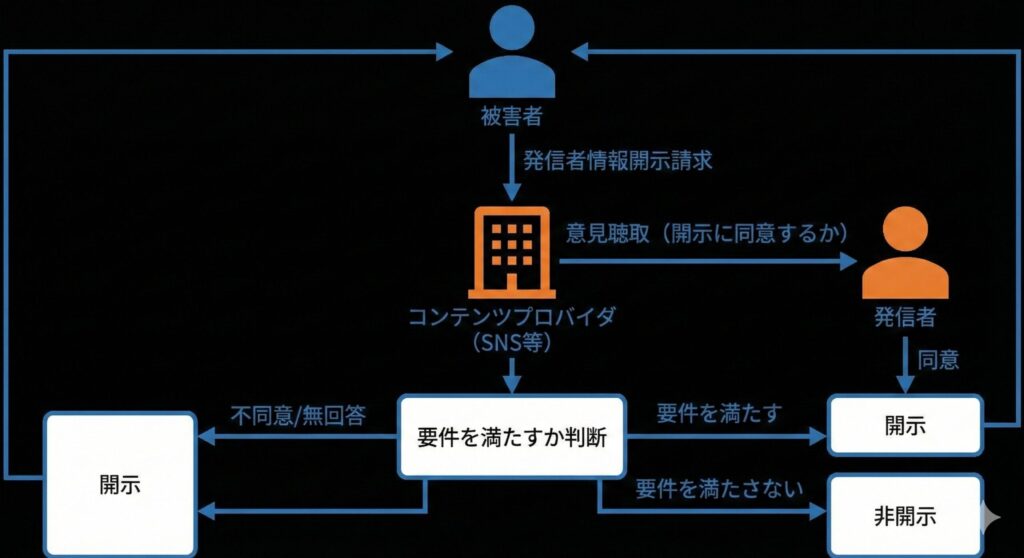

被害者が匿名の加害者を特定するためには、氏名・住所・電話番号・IPアドレスなどの情報が必要です。この情報をプロバイダに開示させる仕組みが「発信者情報開示請求」です。

従来の手続きは以下の2段階で進められていました。

- SNS事業者等(コンテンツプロバイダ)にIPアドレスとタイムスタンプの開示を求める

- 開示されたIPアドレスを基に通信事業者(アクセスプロバイダ)を特定し、氏名・住所の開示を求める

この方法では2回の裁判手続きが必要で、半年から1年以上の時間と多大な費用がかかるという課題がありました。そこで法改正により非訟手続き(裁判外の迅速な手続き)が創設され、コンテンツプロバイダとアクセスプロバイダへの手続きを一つの裁判所で一体的に進めることが可能となり、被害者救済がより迅速かつ低負担で行われるよう改善されています。

実務で役立つ両法律の適用判断

法律の条文を理解するだけでなく、実際のシステム運用やインシデント対応の現場でどう適用されるかを把握しておくことが重要です。

不正アクセス禁止法違反となるケース・ならないケース

インシデントが法違反に該当するかどうかの判断は、警察への通報や被害届の提出といった初動対応を決定する上で極めて重要です。

違反となるケース 退職した元従業員が在職中のIDとパスワードを用いて、退職後に自宅から会社の社内システムにVPN経由でログインした場合。退職によりアクセス権限を失っているにもかかわらずネットワーク経由で侵入しており、典型的な識別符号窃用型の不正アクセスに該当します。アクセス管理者の権限削除漏れが原因であっても、行為自体は犯罪です。

違反とならないケース オフィス内で、同僚が離席した隙に画面ロックのかかっていないパソコンを直接操作し、機密データをUSBメモリにコピーした場合。権限外のデータにアクセスしていますが、ネットワークを経由したアクセスではないため不正アクセス禁止法の要件を満たしません。ただし窃盗罪・業務上横領・就業規則違反として別途処罰の対象となります。

プロバイダ責任制限法が適用される「特定電気通信」の条件

この法律は、すべてのインターネット通信に適用されるわけではありません。対象は「特定電気通信」、すなわち「不特定の者によって受信されることを目的とする電気通信の送信」に限られます。

適用される通信の例(特定電気通信に該当)

- 誰もが閲覧可能なWebサイトへのブログ記事の公開

- 公開設定(パブリック)のSNSアカウントでの投稿

- 誰でも書き込める電子掲示板への投稿

適用されない通信の例(特定電気通信に非該当)

- 特定の相手とやり取りする電子メールやSNSのDM

- 特定メンバーのみがアクセスできるクローズドなチャットルーム

- 社内ネットワーク(イントラネット)での通信

クローズドな環境で誹謗中傷等が発生した場合は、プロバイダ責任制限法ではなく、民法上の不法行為責任や刑法上の名誉毀損罪など別の法的アプローチを検討する必要があります。

情報セキュリティマネジメントにおける法規制の重要性

システムを安全に運用し、ビジネスの継続性を確保するためには、技術的な対策と法的なリスクマネジメントを両輪で機能させることが不可欠です。

自社のシステムがサイバー攻撃の被害に遭った場合、不正アクセス禁止法に基づいて警察へ被害届を提出することになります。その際に警察の捜査へ協力するためには、改ざんされていない完全性の高いアクセスログや認証ログを証拠として提出する必要があります。日頃からログを安全な領域に保存し、フォレンジック対応の準備を整えておくことがアクセス管理者としての重要な責務です。

また、自社でWebサービスやコミュニティプラットフォームを運営している場合は、プロバイダ責任制限法に基づいた対応プロセスをあらかじめ構築しておく必要があります。具体的には以下の体制整備が求められます。

- 被害者からの削除要請を迅速に受け付ける専用窓口の設置

- 対応手順を定めた社内マニュアルの整備

- 弁護士と連携して法的妥当性を判断するフローの策定

技術的な防御壁を高めることに加え、インシデント発生時の法的な事後対応プロセスを整備しておくことが、真の意味での強固な情報セキュリティ体制の構築につながります。

【実務対策・練習問題】法規制から学ぶインシデント対応とセキュリティマネジメント

複雑化するサイバー攻撃に対抗するには、法律に基づく適切な対応手順の整備が欠かせません。ここでは、「不正アクセス禁止法」と「プロバイダ責任制限法」に関する全10問の練習問題に挑戦していただけます。現場で直面しうる具体的なケーススタディを交えながら、システム管理者が知っておくべき必須知識を網羅しています。選択肢を選んで、法的な観点からの正しいアプローチを身につけましょう。

まとめ:不正アクセス禁止法とプロバイダ責任制限法を実務で活かす

本記事では「不正アクセス禁止法」と「プロバイダ責任制限法」について、実務的な観点を交えて解説しました。最後に要点を整理します。

不正アクセス禁止法のポイント

- 不正アクセス行為は「ネットワーク経由」かつ「アクセス制御機能がある」場合に適用される

- 3つの類型(識別符号窃用型・セキュリティホール攻撃型・その他コンピュータ攻撃型)を理解する

- 助長行為(取得・保管・提供・要求)も処罰対象となる

- アクセス管理者はMFA導入・脆弱性管理・ログ取得の体制を整える義務がある

プロバイダ責任制限法のポイント

- 適用対象は「特定電気通信」(不特定多数が受信できる通信)に限定される

- プロバイダは免責要件を満たすことで損害賠償責任を回避できる

- 発信者情報開示請求は法改正により非訟手続きで一体的に進められるようになった

- クローズドな通信では本法律ではなく民法・刑法での対応が必要

技術的なセキュリティ対策の知識を深めることと並行して、法規制の枠組みと実務要件を正確に理解することは、情報セキュリティの全体像を把握し、インシデント発生時に的確な判断を下す上で非常に重要です。システムを構築・運用する際は常にこれらの法律を念頭に置き、コンプライアンスを遵守した設計と運用を心がけましょう。