インターネットやデジタル技術が社会インフラとして不可欠な存在となった現代、サイバー空間における脅威は日を追うごとに複雑化・高度化しています。単なるシステム停止やデータ漏えいにとどまらず、国家の安全保障にまで深刻な影響を及ぼす事態が頻発しています。こうした状況では、技術的な防御策や組織的な管理体制だけでなく、社会全体でサイバー空間を守るための「法的な枠組み」の理解が欠かせません。

本記事では、日本のサイバーセキュリティ政策の根幹をなす「サイバーセキュリティ基本法」と、サイバー犯罪を直接取り締まる刑法上の規定「不正指令電磁的記録に関する罪(いわゆるコンピュータ・ウイルス作成罪)」について、制定背景から条文の解釈、企業・組織が実務でどう向き合うべきかまでを体系的に解説します。

1. サイバーセキュリティ基本法とは?目的と基本理念を理解する

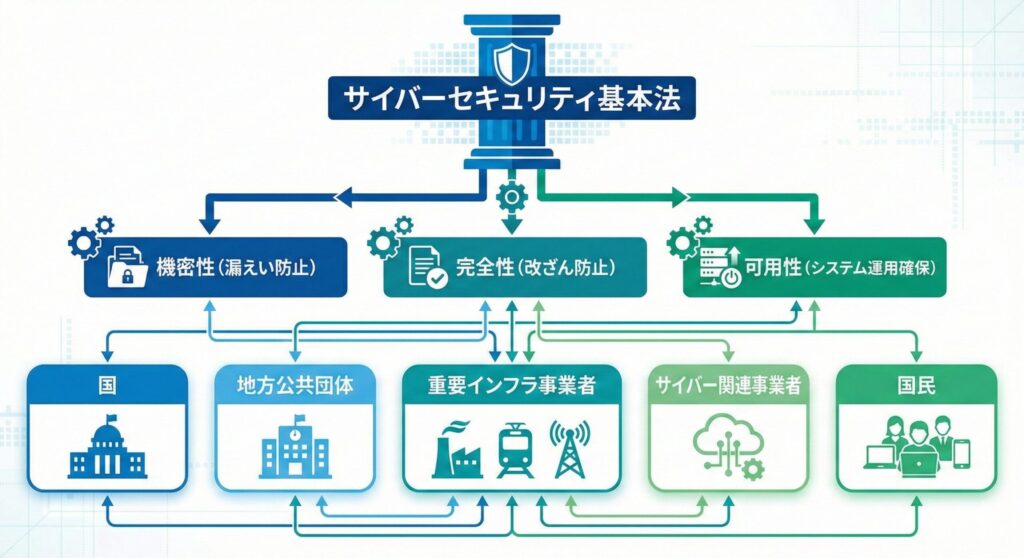

サイバーセキュリティ基本法は、日本のサイバーセキュリティ政策の方向性を定め、国・地方公共団体・重要インフラ事業者などの責務を明確にした「基本法」です。特定の犯罪を取り締まる法律ではなく、社会全体のセキュリティレベルを向上させるための土台となる方針を示しています。

1-1. サイバーセキュリティ基本法が制定された背景

サイバーセキュリティ基本法は、2014年(平成26年)に成立し、翌2015年に施行されました。それ以前は「高度情報通信ネットワーク社会形成基本法(IT基本法)」に基づく情報セキュリティ政策が進められていましたが、スマートフォン・クラウドサービスの普及やIoT機器の爆発的な増加により、サイバー空間を取り巻く環境は激変しました。

国家機密を狙った標的型攻撃や、電力・ガス・交通機関といった重要インフラを機能不全に陥れるサイバーテロの脅威が現実のものとなり、各省庁が個別に対策を進める「縦割り行政」の弊害も指摘されていました。

こうした背景から、国全体でサイバーセキュリティ対策を総合的・効果的に推進するため、基本理念と各関係者の責務を法律として明確にした「サイバーセキュリティ基本法」が制定されました。その後、2018年の改正では東京オリンピック・パラリンピックへの対応強化や、官民が情報共有を行う「サイバーセキュリティ協議会」の創設が盛り込まれ、時代に合わせて進化を続けています。

1-2. サイバーセキュリティの定義と法律が守るべきもの

法律第2条では「サイバーセキュリティ」の定義が明確に定められています。条文では、電磁的記録の「漏えい、滅失又は毀損の防止」と、情報システム・情報通信ネットワークの「安全性及び信頼性の確保」と定義されており、情報セキュリティの3要素であるCIAを法的に表現したものと言えます。

- 機密性(Confidentiality):情報の漏えいを防ぐ

- 完全性(Integrity):データの改ざん・消去を防ぐ

- 可用性(Availability):システムがいつでも正常に稼働できる状態を保つ

これら3つをすべて満たす措置を講じ、その状態を維持することが、法律上のサイバーセキュリティの定義です。

1-3. 多様なステークホルダーの責務(国・重要インフラ事業者・国民)

サイバーセキュリティ基本法の大きな特徴は、国だけでなく地方公共団体・重要インフラ事業者・サイバー関連事業者・教育研究機関・国民に至るまで、あらゆる主体の責務を明記している点です。

国の責務 サイバーセキュリティに関する総合的な施策の策定と実施、国際的な連携強化、大規模サイバー攻撃への対応体制整備など、最大の責務を負います。

地方公共団体の責務 国の施策に準じて、地域の特性に応じた自律的なセキュリティ対策を実施します。住民の個人情報を大量に保有する性質上、強固な体制維持が求められます。

重要インフラ事業者の責務 電力・ガス・水道・鉄道・通信・金融・医療など、国民生活と経済活動の基盤となるサービスを提供する事業者は、サービスの安定的・継続的な提供を確保するために、積極的なセキュリティ確保が義務付けられています。サイバー攻撃によるサービス停止は社会的大混乱を招くため、極めて重い責任が課せられています。

サイバー関連事業者及びその他の事業者の責務 ITベンダーや通信事業者は、自らのセキュリティ確保に加え、他者のセキュリティに資する製品・サービスを提供するよう努めることが求められます。一般事業者も、自社活動においてサイバーセキュリティの重要性を認識し、必要な対策を講じる必要があります。

国民の責務 国民一人ひとりがサイバーセキュリティへの関心と理解を深め、自ら注意を払うよう努めることが法律に明記されています。パスワードの適切な管理や不審なメールへの対応など、基本的なリテラシーの向上が求められています。

1-4. サイバーセキュリティ戦略本部とNISC(内閣サイバーセキュリティセンター)

サイバーセキュリティ基本法に基づく政策を推進する司令塔として、内閣に「サイバーセキュリティ戦略本部」が設置されています。内閣官房長官を本部長とし、各省庁のトップが参加することで、政府全体の横断的な方針決定を行います。

その事務局機能を担い、実務的な中核を担っているのが「NISC(National center of Incident readiness and Strategy for Cybersecurity/内閣サイバーセキュリティセンター)」です。NISCは以下の役割を担います。

- 政府機関のシステムに対するサイバー攻撃の監視

- 各省庁へのセキュリティ監査

- 重要インフラ事業者への情報提供・助言

- 大規模インシデント発生時の初動対応の調整

日本全体のサイバー防御力を底上げするための、中心的な機関です。

2. 刑法におけるサイバー犯罪「不正指令電磁的記録に関する罪」

サイバーセキュリティ基本法が「国全体のセキュリティをどう高めるか」という方針を示す法律であるのに対し、悪意ある攻撃者を実際に処罰するのが「刑法」です。ここでは、刑法に規定されたサイバー犯罪の中でも特に重要な「不正指令電磁的記録に関する罪」を詳しく解説します。

2-1. 不正指令電磁的記録(コンピュータ・ウイルス)の定義

「不正指令電磁的記録」とは、一般的に「コンピュータ・ウイルス」や「マルウェア」と呼ばれるものを指す法律用語です。2011年(平成23年)の刑法改正によって新設されました。この改正は、国際的なサイバー犯罪対策の枠組みである「サイバー犯罪条約(ブダペスト条約)」を締結するために不可欠なものでした。

刑法上の定義は以下の通りです。

「人が電子計算機を使用するに際してその意図に沿うべき動作をさせず、又はその意図に反する動作をさせるべき不正な指令を与える電磁的記録」

重要なキーワードは「意図に反する動作」と「不正な指令」の2点です。システムに負荷をかけるプログラムや、ユーザーの想定外の動作をするプログラムがすべて違法になるわけではありません。ユーザーの認識・同意なく実行され(意図に反する)、かつ社会的に許容されない目的を持つ(不正な指令)場合にのみ犯罪が成立します。

2-2. 不正指令電磁的記録作成等罪と提供等罪

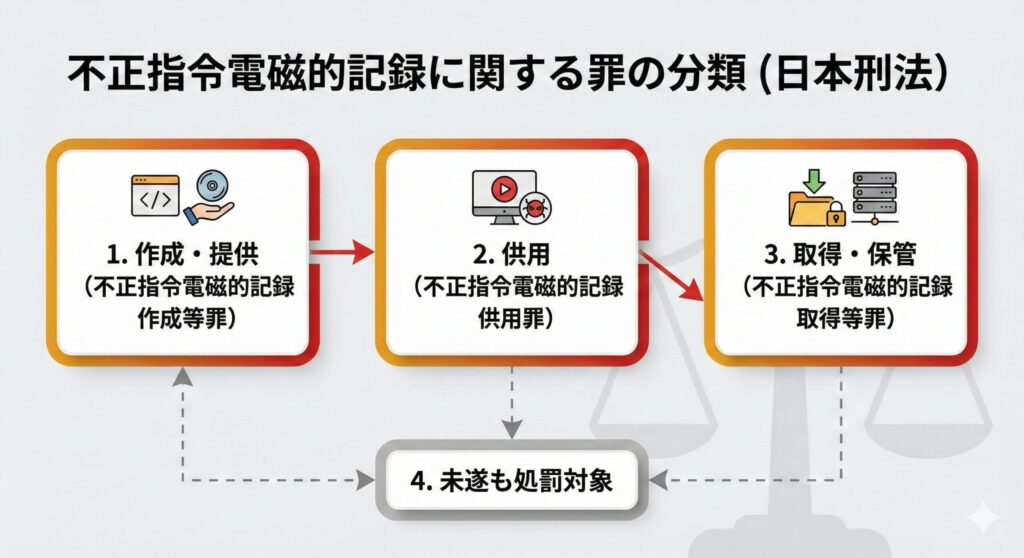

本罪は行為の段階に応じて複数の類型に分かれています。

不正指令電磁的記録作成等罪(刑法第168条の2第1項) 正当な理由がないのに、他人のコンピュータで実行させる目的で不正指令電磁的記録を作成・提供した場合、3年以下の懲役または50万円以下の罰金が科せられます。

- 「作成」:ソースコードを記述してウイルスを生み出す行為

- 「提供」:掲示板へのアップロードやメール送信など、他者が利用できる状態に置く行為

「正当な理由がないのに」という条件が重要で、セキュリティ企業が研究目的でマルウェアを解析・作成する行為は正当な業務のため、本罪には問われません。

不正指令電磁的記録供用罪(刑法第168条の2第2項) 実際に他人のコンピュータで実行させた(供用した)場合も、同様に3年以下の懲役または50万円以下の罰金となります。ウェブサイトを改ざんしてウイルスを仕込み、訪問者のパソコンに感染させる行為などが該当します。未遂も処罰対象です。

2-3. 不正指令電磁的記録取得罪・保管罪

被害発生の前段階で歯止めをかけるため、ウイルスを実際に使わなくても「取得・保管」だけで処罰される規定があります。

不正指令電磁的記録取得罪・保管罪(刑法第168条の3) 正当な理由がないのに、実行させる目的で不正指令電磁的記録を取得・保管した場合、2年以下の懲役または30万円以下の罰金が科せられます。

- 「取得」:ダークウェブでマルウェアを購入・ダウンロードする行為

- 「保管」:取得したマルウェアをパソコンやクラウドに保存する行為

「実行の用に供する目的」が要件となるため、過去に感染して気づかずにウイルスファイルが残存していた場合は、実行する目的がないため罪に問われません。

2-4. 「意図」と「不正性」の判断の難しさとCoinhive事件

この法律が施行されて以来、IT業界と法曹界で常に議論の的となってきたのが「意図に反するか」「不正な指令か」の判断です。プログラムの動作は、ユーザーのITリテラシーや利用環境によって受け取り方が大きく異なるためです。

その難しさが浮き彫りになった代表的な事例が「Coinhive(コインハイブ)事件」です。ウェブサイト運営者が、閲覧者のCPU処理能力を無断で利用して暗号資産のマイニングを行うスクリプト「Coinhive」を自サイトに設置した行為が、不正指令電磁的記録保管罪などに問われた事件です。

- 検察側の主張:閲覧者の同意なくパソコンの計算資源を消費させる機能は「意図に反する不正なプログラム」

- 弁護側・IT技術者の主張:広告表示などの一般的なウェブマネタイズと本質的に変わらず、システム破壊や情報窃取といった悪意のある動作はしていないため「不正性はない」

この事件は最高裁判所まで争われ、最終的に「プログラムの機能や社会的許容性などを総合的に考慮した結果、刑法が想定する不正性には該当しない」として無罪判決が言い渡されました。

この判決は、新しいプログラムの機能を安易に「ウイルス」と認定することへの警鐘となり、刑法のサイバー犯罪解釈における重要な判例となっています。同時に、システム開発者にとってはユーザーに対してプログラムの機能を透明性をもって明示することの重要性を再認識させる契機ともなりました。

3. サイバーセキュリティ基本法と刑法の関係と実務への影響

基本法と刑法を踏まえて、企業・組織の現場でこれらの法律がどのように結びつき、実務にどう影響するかを整理します。

3-1. 法律が企業に求めるセキュリティ対策の実態

サイバーセキュリティ基本法により、企業(特に重要インフラ事業者やサイバー関連事業者)には、積極的なセキュリティ対策実施が「努力義務」として課せられています。ただし、これは単なる精神論ではありません。

適切なセキュリティ対策を怠り、サイバー攻撃によって顧客の個人情報・機密情報を漏えいさせた場合、以下の法的リスクが生じます。

- 民法上の損害賠償責任

- 個人情報保護法に基づく行政指導・罰則

- 自社サーバーがマルウェアの踏み台として利用され他社に被害を与えた場合の過失責任

基本法の理念を具現化するには、ISMSの構築・アクセス制御・ネットワーク監視・従業員教育といった具体的な技術的・組織的対策を継続的に実施することが、法的リスク回避の最低条件となっています。

3-2. 脆弱性診断・ペネトレーションテストと違法性阻却事由

企業が自社システムの安全性を確認するため、専門のセキュリティ企業に「脆弱性診断」や「ペネトレーションテスト(侵入テスト)」を依頼することがあります。これらのテストでは、実際のハッカーが使う攻撃手法やツール(マルウェアに類似したプログラムを含む)を用いてシステムへの侵入を試みます。

一見すると刑法上の問題があるように見えますが、システムの所有者から正当な権限を与えられた「正当な業務」として行われるため、刑法第35条の「正当行為」(違法性阻却事由)が適用され、適法とみなされます。

ただし、以下のケースでは法的責任を問われるリスクがあるため、診断する側・される側ともに厳格な契約と管理体制が必要です。

- テストの範囲を逸脱して他社システムに影響を与えた場合

- テストで使用したツールを不適切な管理で漏えいさせた場合

3-3. インシデント発生時の法的責任とCSIRTの役割

マルウェア感染や不正アクセスといったセキュリティインシデントが発生した場合、企業は技術的な復旧だけでなく、法的な対応も求められます。ここで重要になるのが、組織内「CSIRT(Computer Security Incident Response Team)」の存在です。

CSIRTはインシデントの検知から封じ込め・原因究明・復旧までを主導しつつ、以下の対応も重要な任務となります。

- 法務部門との連携によるリスク評価と対外対応の調整

- デジタルフォレンジック調査(侵入経路・窃取情報の特定)

- 警察(サイバー犯罪対策課)への被害届提出と証拠保全

- IPA(情報処理推進機構)・JPCERT/CCへの迅速な情報提供・インシデント報告

サイバーセキュリティ基本法が求める「官民連携」の観点からも、公的機関への報告は被害拡大防止と社会的責任を果たす上で不可欠です。インシデント対応は技術と法務の総力戦であることを、常に念頭に置く必要があります。

4. サイバーセキュリティ関連法規の全体像と今後の動向

4-1. サイバーセキュリティ基本法と関連法規の体系

サイバーセキュリティ基本法は、あくまで「方針・理念」を示す基本法です。実際のサイバーセキュリティ対策は、複数の関連法規が連携する形で機能しています。主な関連法規を整理すると以下の通りです。

- 不正アクセス禁止法:他人のIDやパスワードを無断で使用してシステムに侵入する行為を禁止

- 個人情報保護法:個人情報の漏えいを防ぐための管理義務と違反時の罰則を規定

- 電気通信事業法:通信事業者が通信の秘密を守る義務を規定

- 刑法(不正指令電磁的記録に関する罪):マルウェアの作成・提供・保管を直接罰する規定

- サイバーセキュリティ基本法:国全体のサイバーセキュリティ政策の方針と各主体の責務を規定

これらの法律が「多層的な防御」として機能することで、サイバー空間の安全が維持されています。企業のセキュリティ担当者は、これらの法規の全体像を把握した上で、自社のコンプライアンス体制を構築することが求められます。

4-2. 法規制のトレンドと企業が今すぐ取り組むべきこと

サイバー攻撃の手法が高度化するにつれ、法規制も変化しています。近年のトレンドとして注目すべきポイントは以下の通りです。

サプライチェーンセキュリティへの要求強化 自社だけでなく、取引先・委託先を含むサプライチェーン全体のセキュリティ管理が求められるようになっています。大企業が中小企業の脆弱性を踏み台にされる事案が増加しており、契約段階でのセキュリティ要件の明記が必須となっています。

インシデント報告義務の厳格化 重要インフラ事業者に対しては、サイバー攻撃を受けた際の行政機関への報告義務が強化されています。報告の遅延や隠蔽は、行政指導や罰則の対象となるリスクがあります。

ゼロトラストアーキテクチャへの移行 「境界型セキュリティ」から「ゼロトラスト」への移行が、官民問わず求められています。すべてのアクセスを信頼しないことを前提とした設計思想により、内部からの不正アクセスや高度な標的型攻撃への耐性を高めることが期待されています。

企業が今すぐ取り組むべき具体的な施策として、以下が挙げられます。

- 定期的なリスクアセスメントと脆弱性診断の実施

- 従業員に対するセキュリティ教育・訓練の継続実施

- インシデント対応計画(IRP)の策定と定期的な訓練

- サプライチェーン全体を対象としたセキュリティ監査

- 法務・コンプライアンス部門とIT部門の緊密な連携体制の構築

【練習問題】サイバーセキュリティ基本法と刑法の理解度チェック

サイバー空間の脅威が複雑化する現代において、システムを守る技術的な防御策と同じくらい重要なのが「法的な枠組み」への深い理解です。

本記事で解説した「サイバーセキュリティ基本法」が示す社会全体の防衛方針と、「刑法」が規定するサイバー犯罪(不正指令電磁的記録に関する罪など)の境界線を正しく把握することは、情報処理安全確保支援士をはじめとするセキュリティ専門家にとって必須の素養となります。

5. まとめ

本記事では、サイバーセキュリティ対策の全体方針を示す「サイバーセキュリティ基本法」と、具体的なサイバー犯罪を取り締まる「刑法(不正指令電磁的記録に関する罪)」について解説しました。

サイバーセキュリティ基本法は、国や重要インフラ事業者だけでなく、すべての事業者と国民に対してサイバー空間の安全を維持するための役割を求めています。一方、刑法の規定はウイルス・マルウェアといった不正プログラムの作成・提供・保管を厳しく罰することで、サイバー犯罪の抑止と被害の未然防止を図っています。

技術の進化に伴い、何が「不正なプログラム」に該当するかの境界線は曖昧になりつつあり、Coinhive事件のような判例から学ぶことも多くあります。企業のセキュリティ担当者やITエンジニアは、技術的な防御策の構築にとどまらず、こうした法的な枠組みと社会的な責任を深く理解し、コンプライアンスを遵守した健全なシステム運用を心掛けることが強く求められています。

法規の理解は、あらゆるセキュリティ対策の基盤となる重要な知識です。技術と法律の両輪をしっかりと理解することが、現代のサイバーセキュリティ対策において不可欠な素養となっています。