情報処理安全確保支援士(SC)試験でも実務現場でも、長年トップクラスの脅威として位置づけられているのが「内部不正による情報漏えい」です。

IPA(情報処理推進機構)が毎年発表する「情報セキュリティ10大脅威」では、内部不正が組織部門で常に上位にランクイン。2020年代に入り、テレワークの普及や雇用の流動化により、このリスクはさらに複雑化しています。

サイバーセキュリティと聞くと、外部からのハッカー攻撃(標的型攻撃やランサムウェア、DDoS攻撃など)に目が向きがちです。ファイアウォールを強化し、IPS(侵入防御システム)を導入するなど、外部の敵を防ぐことには多くの予算が割かれます。

しかし、城壁をいくら高くしても、城の中にいる人間が門を開けてしまえばすべての防御は無意味です。内部不正の恐ろしさは、防御の壁であるファイアウォールや認証ゲートの「内側」にいる正規の権限者が引き起こす点にあります。

彼らはシステムを熟知しており、どのデータが価値あるものかも理解しています。さらに正規の認証情報を利用するため、IDS/IPSなどの境界防御システムでは「正常な通信」としてスルーされてしまうのです。

特に、情報処理安全確保支援士試験対策としても実務上も最大のリスクポイントとして押さえるべきなのが「退職者(および退職予定者)」の管理です。「立つ鳥跡を濁さず」という言葉がありますが、セキュリティの世界では「立つ鳥がデータを持ち出す」事例が後を絶ちません。

競合他社への手土産や独立開業の元手として、長年蓄積された顧客リストや技術ノウハウを持ち出す行為は、企業の存続を揺るがす甚大な被害をもたらします。

本記事では、情報処理安全確保支援士試験の午後問題でも頻出テーマである内部不正のメカニズム(不正のトライアングル)、退職者に焦点を当てたID管理、特権IDの監視技術、そして法的な観点である「営業秘密」の要件について、技術とマネジメントの両面から徹底解説します。

内部不正はなぜ起こるのか?不正のトライアングルを徹底解剖

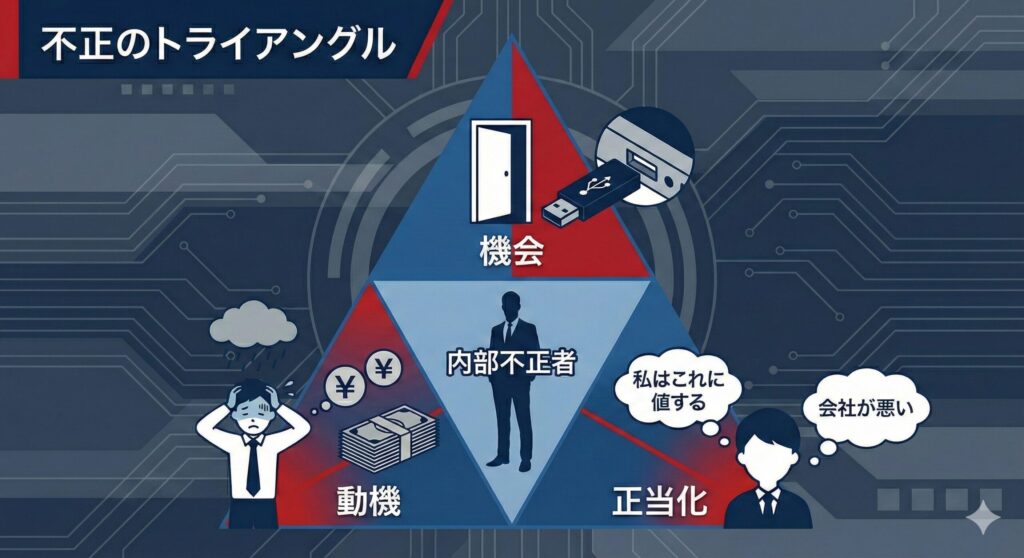

内部不正対策を講じる上で、まず理解すべきなのが、米国の犯罪学者ドナルド・クレッシーが提唱した「不正のトライアングル」理論です。これは情報処理安全確保支援士試験の午前II問題での用語知識としてだけでなく、午後問題で「なぜそのような対策が必要なのか」という理由を説明する際のバックボーンとなる重要な概念です。

人間は生まれながらの悪人だから不正をするのではありません。次の3つの要素が揃ったときに不正を働くとされています。

動機・プレッシャー(Motivation/Pressure)

本人が抱える個人的な問題や心理的負担を指します。

- 金銭的困窮:借金、ギャンブル、生活苦など

- ノルマへの重圧:達成不可能な目標設定による焦り

- 会社への不満:人事評価への不服、給与への不満、リストラへの恨み、「自分はもっと評価されるべきだ」という歪んだ承認欲求

これらの動機は、人事面談やストレスチェック、良好なコミュニケーション環境の構築である程度緩和や早期発見が可能ですが、完全にゼロにすることは困難です。

機会(Opportunity)

「やろうと思えばできる」環境のことです。

- アクセス権:業務上必要以上の権限が付与されている

- 監視の不在:ログが取得されていない、あるいは取得されていても誰も見ていない

- 物理的容易さ:USBメモリが自由に使える、スマートフォンでの撮影が禁止されていない、重要書類が机の上に放置されている

システム管理者やセキュリティ担当者が最もコントロールしやすく、かつ責任を負うのがこの「機会」の低減です。技術的対策のほとんどは、この「機会」を潰すために存在します。

正当化(Rationalization)

自らの犯罪行為を、自分自身の良心に対して納得させる心理的プロセスです。

- 「給料が安いのだから、これくらいのデータを持ち出すのは残業代の代わりとして当然だ」

- 「会社が自分を不当に扱ったのだから、これは復讐だ」

- 「盗むわけじゃない、ちょっと借りるだけだ。あとで戻せばいい」

- 「みんなやっていることだ」

こうした心理を防ぐには、コンプライアンス教育や倫理規定の周知、そして「不正を行えば懲戒解雇や法的措置の対象になる」という明確な罰則の提示(抑止力)が必要です。

情報セキュリティ対策における「多層防御」は、外部攻撃に対してだけでなく、この不正のトライアングルに対しても適用されます。技術的対策で「機会」を減らし、教育・規則で「正当化」を封じ、人事管理で「動機」をケアする。この三位一体のアプローチが求められます。

最も危険なタイミング:退職予定者のリスク管理

内部不正の中で最も発生件数が多く、かつ被害金額が大きくなりやすいのが「退職者によるデータの持ち出し」です。特に、エンジニアや営業職のエース級社員が競合他社へ転職する場合、そのリスクは跳ね上がります。

リスクが高まるタイムライン

退職に伴う情報漏えいは突発的に起こることもありますが、多くは計画的です。

- 転職活動期:転職先に見せるポートフォリオや実績として、資料を整理し始める

- 退職申し出:上司に退職の意向を伝える。この時点でリスクは最高潮に達する

- 引継ぎ期間:後任への引継ぎ業務のため、広範なデータへのアクセスが必要という名目で、堂々とデータを整理・コピーできる時間が生まれる

- 最終出社日:挨拶周りの隙を見て、最後の持ち出しを試みる可能性がある

- 有給消化期間:出社はしないが、VPNアカウントなどが有効なままだと、自宅からアクセスされる恐れがある

退職プロセスにおけるセキュリティ対策

情報処理安全確保支援士試験の午後問題で「退職に伴うセキュリティインシデント」がテーマになった場合、以下の対策フローが解答の鍵となります。

アカウントの即時無効化・権限縮小

退職日が来るのを待つのではなく、退職の申し出があった時点、あるいは業務引継ぎが完了した段階で、アクセス権限を「必要最小限(Need to Know)」に絞り込みます。

例えば、機密情報の「編集・持ち出し権限」を剥奪し、「閲覧権限」のみにする、あるいはアクセス可能なフォルダを引継ぎ資料置き場のみに限定するなどの措置です。

共用アカウントのパスワード変更

実務で非常によく見落とされるポイントであり、試験でも狙われます。退職者個人のID(User ID)は削除しても、その退職者が知っている「root」や「Administrator」、あるいは部門共通のWebサービスのアカウントなどのパスワードがそのままだと、退職後に外から侵入される「バックドア」となります。

退職者が出た際は、その人が知っている共用パスワードをすべて変更する運用が必要です。

貸与機器の早期回収とデータ消去

PCやスマートフォンは速やかに回収します。回収後は単にフォーマットするだけでなく、データ復元ソフトを使っても復元できないよう、専用ソフトによる上書き消去や物理破壊を行う規定が必要です。

事後ログ監査

退職直前の1ヶ月~3ヶ月程度のアクセスログを遡って分析します。休日の大量アクセスや、普段触らないプロジェクトフォルダへのアクセスがあれば、持ち出しが行われた可能性が高いと判断し、調査を行います。

データの出口を塞ぐ技術的対策:DLPとデバイス制御

不正のトライアングルにおける「機会」を技術的に排除するための具体的なソリューションについて解説します。これらは午後試験のネットワーク構成図やセキュリティ製品の導入検討の設問で頻出です。

デバイス制御と物理ポートの封鎖

USBメモリ、SDカード、外付けHDD、スマートフォン(MTPモード接続)へのデータコピーは、最も古典的かつ強力な持ち出し手段です。

資産管理ツールの活用

SKYSEA Client ViewやLanscope Catなどのツールを用いて、PCのUSBポートを一元管理します。基本設定としては「全ブロック」とし、会社が支給しシリアル番号を登録した「暗号化機能付きセキュリティUSBメモリ」のみを利用可能にする(ホワイトリスト方式)運用が一般的です。

書き出し禁止設定

外部メディアからのデータの読み込み(Read)は許可しつつ、書き出し(Write)のみを禁止する設定も有効です。これにより、ウイルス感染のリスクはある程度残りますが、情報の持ち出しは防げます。

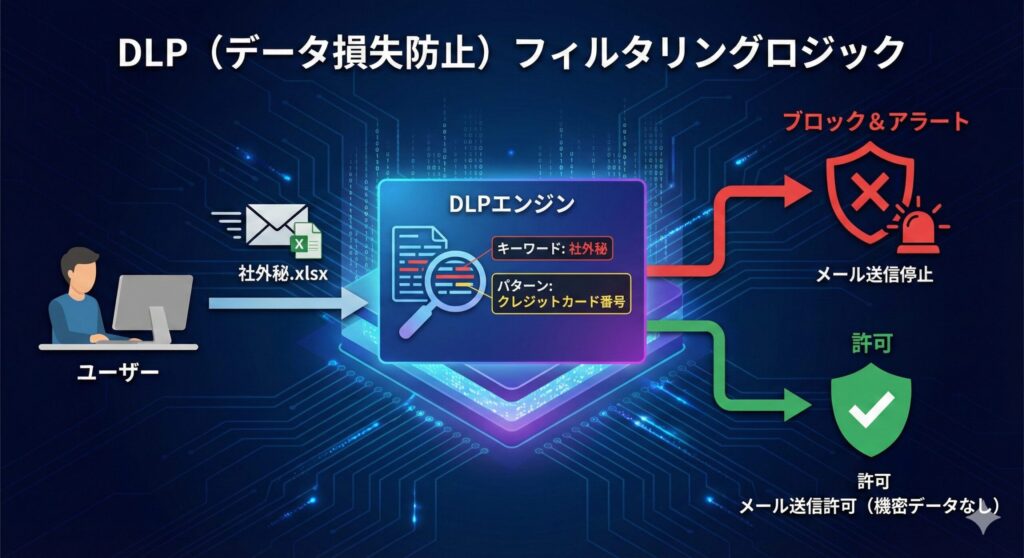

DLP(Data Loss Prevention)の導入

DLPは、データの中身を検査し、流出を防ぐソリューションです。

データのフィンガープリント

あらかじめ「顧客リスト」や「設計図」などの重要データをDLPシステムに登録(学習)させておきます。それと類似したデータが送信されようとした場合に検知します。

正規表現による検知

「マイナンバー(12桁の数字)」「クレジットカード番号(16桁の数字)」「社外秘」という文字列が含まれるファイルの操作(メール添付、Webアップロード、印刷、USBコピー)をリアルタイムでブロックします。

情報処理安全確保支援士試験では、DLPの導入位置(エンドポイント型、ネットワーク型、ストレージ型)による違いも問われることがあります。テレワーク環境下では、PC端末自体にインストールする「エンドポイント型DLP」が有効です。

クラウドストレージとWebフィルタリングの落とし穴

近年増加しているのが、個人契約のクラウドストレージ(Google Drive、Dropbox、OneDriveなど)や、ファイル転送サービス(GigaFile便など)へのアップロードによる持ち出しです。

プロキシ/URLフィルタリング

カテゴリ「オンラインストレージ」「Webメール」へのアクセスを原則禁止します。しかし、業務でBoxやGoogle Workspaceを使っている企業も多いため、単純なカテゴリブロックでは業務が回りません。

テナント制御(テナント制限)

これが現代の重要なキーワードです。例えば、会社の契約しているOffice 365(テナントA)へのアクセスは許可し、個人で契約しているOffice 365(テナントB)へのアクセスはブロックする機能です。HTTPヘッダにテナントIDを埋め込むなどの方法でプロキシサーバやCASB(Cloud Access Security Broker)で制御します。

特権ID管理(PAM)の重要性と危殆化への対応

情報処理安全確保支援士試験において、内部不正対策の「本丸」と言えるのが特権ID(Privileged ID)の管理です。システム管理者権限(root、Administrator)は、システム上の全能の神であり、これを悪用されればログの改ざん、消去、システムの破壊など、あらゆる操作が可能になります。

特権ID管理の課題

中小規模の現場では、特権IDのパスワードを紙に書いて金庫に入れたり、Excelファイルで管理してメンバー間で共有したりしているケースが見られます(いわゆる「使い回し」)。これでは、事故が起きた際に「誰が」そのIDを使って操作したのかを特定(個人の特定)できません。これは監査上、重大な不備となります。

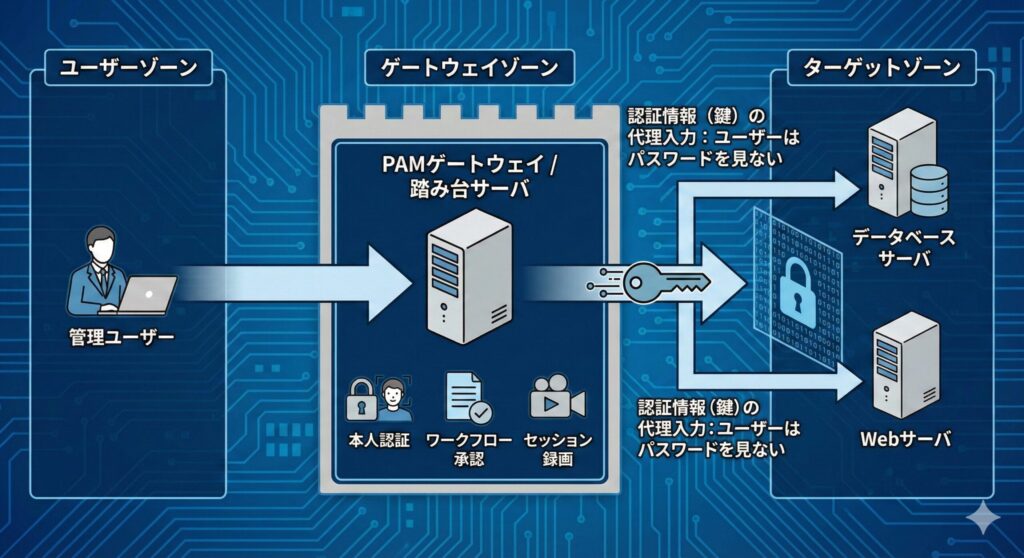

特権ID管理ソリューション(PAM)の導入

午後試験の記述問題で「特権IDの不正使用リスクを低減する仕組み」を問われた場合、以下の機能を備えたゲートウェイ型のアプローチを解答の軸に据えます。

申請・承認ワークフローの強制

特権IDを使用する際は、必ず事前に申請を行わせます。「日時」「作業者」「対象サーバ」「作業内容」「理由」を申請し、上長の承認が得られないとアクセスできないようにします。

パスワードの隠蔽と代理入力

ここが技術的な肝です。作業者には特権IDのパスワードを教えません。代わりに、作業者は自分のIDで「特権ID管理サーバ(踏み台サーバ)」にログインします。そこから対象サーバへアクセスする際、管理サーバが裏側で特権IDのパスワードを代行入力してログインさせます。

これにより、作業者はパスワードを知らないため、パスワードを持ち出して自宅からアクセスしたり、退職後に悪用したりすることが物理的に不可能になります。

ワンタイムパスワード化

作業終了後、管理サーバが自動的に対象サーバのパスワードを変更(ランダム化)します。これにより、万が一作業中にパスワードを盗み見られたとしても、そのパスワードは次回以降無効となります。

操作内容の完全記録

特権IDで行った操作は、コマンドログ(テキスト)だけでなく、画面操作そのものを動画として記録します。これは、GUIでの操作内容を証拠として残すためであり、同時に「常に録画されている」という事実が強力な心理的抑止力として機能します。

相互牽制の原則

システム担当者とセキュリティ担当者を分けることも重要です。

- システム担当者:システムの設定変更やメンテナンスを行う

- セキュリティ担当者(監査担当者):アクセスログや操作ログをチェックし、不正がないかを確認する

この二つを同一人物が兼務していると、自分で不正をして自分でログを消すことが可能になってしまいます。これを防ぐのが「職務分掌」と「相互牽制」です。

ログ管理と監査:不正の痕跡をどう見つけるか

「ログを取っているから大丈夫」というのは危険な誤解です。「ログは取っているだけではただのゴミ、分析して初めて宝になる」と言われます。情報処理安全確保支援士試験では、ログの取得設定だけでなく、どのように分析して不正を見つけるかという運用面が問われます。

ログの3点セットと保全

記録すべきログの種類

- アクセスログ:誰が、いつ、どこから、ログインしたか(成功/失敗)

- 操作ログ:具体的にどのファイルを開いたか、コピーしたか、削除したか

- 設定変更ログ:ユーザを追加した、ログ出力を停止した、セキュリティポリシーを緩和した等の管理者操作

ログの改ざん防止

ログ管理で最も恐れるべきは、不正を行った管理者が証拠隠滅のためにログを改ざん・削除することです。

これを防ぐため、ログは生成された直後に、管理者が通常アクセスできない「ログ専用サーバ」や「SIEM(Security Information and Event Management)」にリアルタイム転送します。

さらに、その保存媒体にはWORM(Write Once Read Many)機能を持つストレージを採用し、一度書き込まれたログは一定期間(例えば1年、3年など)絶対に削除・変更できないように物理的・システム的に保護します。

振る舞い検知(UEBA: User and Entity Behavior Analytics)

近年は、AIや機械学習を用いて、通常のパターンから逸脱した行動を検知するUEBAが注目されています。

検知すべき異常パターン

- 普段との乖離:「普段は9:00-18:00にしかアクセスしないAさんが、深夜2時にアクセスしている」「普段はマーケティング部のフォルダしか見ないBさんが、技術部の設計図フォルダにアクセスしている」

- 頻度の異常:「通常は1日に10ファイル程度しか更新しないCさんが、1分間に500ファイルを読み取っている(ランサムウェアや一括コピーの疑い)」

- 時間外アクセス:深夜や休日のログイン

- 大量ダウンロード:短時間に閾値を超えるファイルアクセスが発生

- 普段と異なる場所からのアクセス:普段は開発室からしかアクセスしないIDが、VPN経由で海外からアクセスされている等

- 連続する認証失敗:パスワード総当たり攻撃の可能性だけでなく、退職者が古いパスワードでアクセスを試みている可能性

情報処理安全確保支援士試験では、「どのような基準(閾値)でアラートを上げるべきか」という設問に対し、上記のような具体的なシナリオを記述できる力が求められます。

法的・組織的対策:営業秘密と法的拘束力

技術的な対策(ハード)と並んで重要なのが、法律と契約による対策(ソフト)です。特に「不正競争防止法」における「営業秘密」の扱いは、情報処理安全確保支援士として必ず押さえておくべき法知識です。

営業秘密(Trade Secret)の3要件

退職者が持ち出したデータについて、企業が差し止め請求や損害賠償請求、あるいは刑事告訴を行うためには、そのデータが法的に「営業秘密」として管理されていたことが前提となります。以下の3要件は、記述試験でそのまま書けるように暗記してください。

秘密管理性(要件の中で最も重要)

アクセス制限がかけられている(ID/PW、施錠管理)、ファイルや書類に「マル秘」「社外秘」などの表示がある、従業員に対してそれが秘密であると認識させていることが必要です。

試験対策:パスワードもかけず、共有フォルダ(Everyone Full Control)に置いてあったデータは、いくら重要でも「秘密管理性がない」とみなされ、保護されない可能性が高いです。

有用性

事業活動において有用な技術上・営業上の情報であることが求められます。

※脱税の裏帳簿や、反社会的な活動の記録などは、秘密管理されていても法的保護の対象(有用性)とはなりません。

非公知性

公然と知られていないこと。すでに出版されている情報や、誰でも入手できる情報は該当しません。

誓約書(NDA)と就業規則

入社時・退職時の誓約書

「退職後も在職中に知り得た秘密情報を漏洩しない」「競業他社への持ち出しを行わない」「保有するデータをすべて破棄・返却した」という内容を含む秘密保持契約書(NDA)や誓約書に署名を求めます。

就業規則の明記

私物端末の業務利用(BYOD)の禁止、会社貸与のPC・メール・チャットのモニタリング(検閲ではなく監査目的での閲覧)を行う可能性がある旨を就業規則に明記し、周知します。これがないと、いざログ調査を行おうとした際に、従業員から「プライバシーの侵害だ」と訴えられるリスクが生じます。

リモートワーク環境における内部不正リスクの増大

テレワークの普及により、従来のオフィスを前提とした情報セキュリティ対策では対応できない新たなリスクが顕在化しています。

テレワーク特有のリスク要因

物理的な監視の不在

オフィスでは上司や同僚の目があることで抑止力が働いていましたが、自宅では誰にも見られずに不正行為を行える環境が整っています。画面の撮影やデータの印刷も容易です。

私物デバイスとの境界の曖昧化

BYOD(Bring Your Own Device)や私物PCの使用が増えると、会社データが個人のクラウドストレージに保存されたり、個人のメールアドレスに転送されたりするリスクが高まります。

ネットワーク境界の消失

従来のファイアウォールによる境界防御が機能しにくくなり、VPN接続であっても個人のネットワーク環境からのアクセスとなるため、セキュリティレベルの担保が困難です。

テレワーク環境での対策

- VDI(Virtual Desktop Infrastructure)の導入:ローカルにデータを保存させず、仮想デスクトップ上でのみ作業させる

- エンドポイントセキュリティの強化:EDR(Endpoint Detection and Response)により、端末上での不審な挙動を検知

- ゼロトラストアーキテクチャの採用:アクセス元の場所にかかわらず、常に認証・認可を要求する仕組み

- 定期的なオンライン面談:物理的距離による心理的孤立を防ぎ、不正の「動機」につながる不満を早期発見

内部不正を防ぐためのリスクアセスメントの実施

組織において内部不正対策を実効性のあるものにするためには、自社の具体的なリスクを把握し、優先順位をつけて対策を実施することが重要です。

リスクアセスメントの手順

ステップ1:資産の特定と分類

どのような情報資産が存在し、それぞれがどの程度の価値を持つかを洗い出します。

- 顧客情報(個人情報)

- 技術情報(設計図、ソースコード)

- 営業情報(顧客リスト、契約内容)

- 財務情報(経営計画、予算)

ステップ2:脅威の特定

各資産に対してどのような脅威が存在するかを特定します。

- 退職者による持ち出し

- 在職者による不正コピー

- 協力会社社員による漏洩

- 派遣社員による不正アクセス

ステップ3:脆弱性の評価

現状の管理体制において、どのような脆弱性(弱点)が存在するかを評価します。

- アクセス権限が過剰に付与されている

- ログが取得されていない、または監視されていない

- パスワードが共有されている

- データの暗号化がされていない

ステップ4:リスク値の算定

「発生確率」×「影響度」でリスク値を算定し、優先的に対応すべきリスクを明確化します。

ステップ5:対策の実施と効果測定

リスク値の高い項目から順に対策を実施し、定期的に効果を測定します。PDCAサイクルを回し、継続的に改善を図ります。

情報処理安全確保支援士試験対策としてのまとめ

内部不正対策と退職者管理は、情報処理安全確保支援士試験の午後試験において、技術(認証、ログ、暗号化、DLP)とマネジメント(規定、監査、法務、教育)が複雑に絡み合う総合問題として出題されやすい分野です。

合格に向けた思考プロセス

性悪説(Zero Trust)の視点を持つ

「長年勤めた社員だから信頼できる」という感情論を捨て、「正規ユーザのアカウントが悪用される」「正規ユーザ自身が悪意を持つ」前提でシステムを設計できているか?

特権IDは「使わせない」のが基本

特権IDは常用するものではなく、必要な時だけ、監視下で貸し出すものであるという「PAM(特権ID管理)」の概念を理解しているか?

ログは「改ざん防止」と「分析」がセット

ログを取るだけでなく、WORM等で守り、SIEM等で異常を検知する運用フローまで描けているか?

法的な「秘密」の定義

技術的なアクセス制御が、法的な「秘密管理性」の担保に直結していることを理解しているか?

頻出キーワードチェックリスト

情報処理安全確保支援士試験で押さえるべき重要キーワードを整理しておきます。

- 不正のトライアングル:機会、動機、正当化

- 職務分掌:開発と運用、申請と承認の分離

- 特権ID管理(PAM):申請ベースのアクセス、パスワード隠蔽、操作記録

- DLP(Data Loss Prevention):情報漏えい対策ツール

- SIEM(Security Information and Event Management):統合ログ管理・相関分析

- UEBA(User and Entity Behavior Analytics):振る舞い検知による異常検知

- 不正競争防止法:営業秘密の3要件(秘密管理性、有用性、非公知性)

- MDM(Mobile Device Management):モバイルデバイス管理

- WORM(Write Once Read Many):書き換え不可能な記憶媒体

- CASB(Cloud Access Security Broker):クラウドサービス利用の可視化と制御

- EDR(Endpoint Detection and Response):エンドポイントでの脅威検知と対応

- Need to Know:必要最小限の権限付与原則

- テナント制限:クラウドサービスのアクセス制御

【演習】内部不正対策と退職者管理 理解度チェック(全10問)

IPAの「情報セキュリティ10大脅威」でも常に上位に入る「内部不正」。外部攻撃対策だけでなく、組織内部の人間による情報漏えいを防ぐことは、情報処理安全確保支援士(SC)試験においても頻出の最重要テーマです。

本記事で解説した「不正のトライアングル」の理論から、退職者に伴うリスク管理、特権ID(PAM)やログ監査といった技術的対策、さらには営業秘密を守るための法的要件まで、試験と実務の両面で問われる重要ポイントを網羅した練習問題を用意しました。

午前問題の用語確認から午後問題の記述背景となる考え方まで、幅広くカバーしています。記事を読み終えた後の知識の定着に、ぜひ挑戦してみてください。

記事の内容に基づき、内部不正対策の重要概念や技術的対策についての理解度を確認しましょう。

まとめ:技術とマネジメントの両輪で守る

内部不正は、技術的なセキュリティホールの問題であると同時に、組織のガバナンスと信頼関係の問題でもあります。情報処理安全確保支援士試験では、この両面をバランスよく考慮した解答が求められます。

「機会」を技術で封じ込め、「正当化」をルールで許さない。この強固な姿勢を示すことで、実務においても試験においても、高い評価を得られるでしょう。

特に退職者管理は、人事プロセスとセキュリティ対策が密接に連携する必要がある領域です。退職申し出の時点から最終的なID削除まで、一貫したセキュリティポリシーを適用し、隙のない運用を実現することが、組織の重要な情報資産を守る鍵となります。

内部不正対策は一度構築すれば終わりではありません。組織の変化、技術の進化、脅威の高度化に応じて、継続的に見直しと改善を行うことが不可欠です。PDCAサイクルを回し、常に最新の脅威に対応できる体制を維持しましょう。