情報セキュリティの分野において、共通の言語と基準を持つことは組織を守るための第一歩です。その共通言語として日本国内はもちろん国際的にも標準とされているのが、JIS Q 27000(ISO/IEC 27000)ファミリーです。組織が情報セキュリティマネジメントシステム(ISMS)を構築・運用・継続的に改善するためのガイドラインとして、この規格群は非常に重要な役割を担っています。

本記事では、JIS Q 27000ファミリーの全体像から始まり、規格内で定義されている重要な「用語定義」、そしてシステムを安全に保つための具体的な「管理策」について徹底的に解説します。言葉の意味を暗記するだけでなく、なぜその概念が必要なのか、実務の現場でどのように適用されるのかという背景を理解することで、本質的なセキュリティの知識を身につけていきましょう。

JIS Q 27000ファミリーとは?全体像と重要性を解説

JIS Q 27000ファミリーを理解することは、情報セキュリティの国際標準であるISO/IEC 27000シリーズを理解することと同義です。まずはこの規格群の構成と、組織にとってなぜ不可欠なのかを整理します。

ISMSにおけるJIS規格の位置づけ

ISMS(Information Security Management System:情報セキュリティマネジメントシステム)とは、組織が保護すべき情報資産を洗い出し、リスクを評価した上で適切なセキュリティ対策を講じ、継続的に運用・改善していく仕組みです。このISMSの要件を定めているのが、JIS Q 27001(ISO/IEC 27001)をはじめとする規格群です。

日本産業規格(JIS)において「Q」は管理システムに関する規格を示しており、国際標準化機構(ISO)および国際電気標準会議(IEC)が策定した国際規格を、技術的内容や構成を変更せず日本語に翻訳したものがJIS Q 27000シリーズです。JIS規格を学ぶことは、そのまま世界基準のセキュリティマネジメントを学ぶことに直結します。外部の認証機関からISMS認証を取得する際も、この規格の要求事項を満たしているかが審査の対象となります。

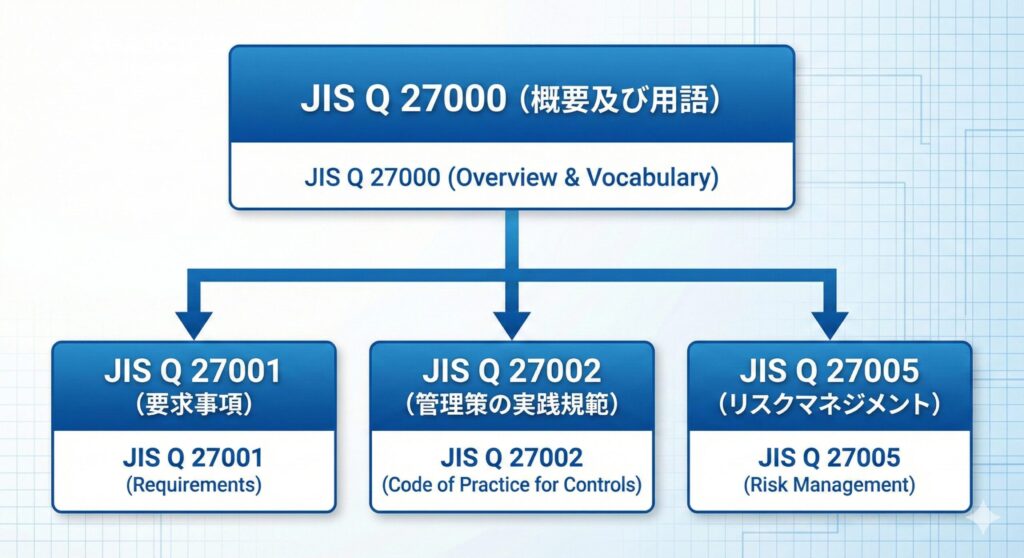

JIS Q 27000と関連規格の役割

JIS Q 27000ファミリーには、目的ごとにさまざまな規格が存在します。それぞれの役割を整理しておきましょう。

- JIS Q 27000(概要および用語)

ISMS全体の概要を説明し、ファミリー内で共通して使用される用語の定義をまとめた規格です。 - JIS Q 27001(要求事項)

ISMSを構築・導入・運用・監視・レビュー・維持・改善するための具体的な「要求事項」を定めた規格です。ISMS認証を取得するためには、この規格の要求事項をすべて満たす必要があります。 - JIS Q 27002(情報セキュリティ管理策の実践のための規範)

JIS Q 27001の附属書Aに挙げられている管理策の目的や具体的な実践方法(ベストプラクティス)を詳細に解説したガイドラインです。実務でどのような対策を打つべきか迷った際のリファレンスとして機能します。 - その他の関連規格

JIS Q 27005(情報セキュリティリスクマネジメント)や、クラウドサービスに特化したISO/IEC 27017など、特定領域を深掘りした規格も存在します。これらが相互に補完し合うことで、包括的なセキュリティフレームワークが形成されています。

なぜ規格の理解が実務で重要なのか

情報セキュリティ対策は、最新のセキュリティソフトを導入すれば終わるというものではありません。組織のビジネス目標、法的要件、そしてステークホルダー(顧客・取引先・従業員など)からの期待を総合的に考慮し、バランスの取れた対策を組織全体で実施する必要があります。

JIS Q 27000ファミリーを理解することで、属人的な判断に頼らない体系的かつ網羅的なアプローチが可能になります。共通の用語(語彙)を使用することで、経営層・IT部門・一般従業員・外部監査人との間のコミュニケーションロスを防げます。また、体系立てられた管理策を参照することで「対策の抜け漏れ」を防ぐとともに、合理的なリスクアセスメントの基準として過剰投資を抑えることにも役立ちます。

JIS Q 27000における中核的な用語定義

JIS Q 27000では、情報セキュリティに関する多数の用語が厳密に定義されています。ここでは、システムを設計・運用する上で絶対に押さえておくべき中核的な概念を詳しく見ていきます。

情報セキュリティの基本要素(CIAトライアド)と拡張属性

情報セキュリティは「情報の機密性、完全性及び可用性を維持すること。さらに、真正性、責任追跡性、否認防止及び信頼性などの特性を維持することを含めてもよい」と定義されています。

CIAトライアド(3大要素)

- 機密性(Confidentiality)

認可されていない個人、エンティティ(実体)、またはプロセスに対して、情報を使用させず、また開示しない特性です。「見せたくない人には見せない」こと。アクセス制御や暗号化が代表的な対策です。 - 完全性(Integrity)

正確さおよび完全さの特性です。情報が改ざん・破壊されておらず、最新で正しい状態が保たれていることを指します。デジタル署名やハッシュ関数を用いた改ざん検知機能が該当します。 - 可用性(Availability)

認可されたエンティティが要求したときに、アクセスおよび使用が可能である特性です。「必要なときにいつでもシステムやデータを使える」状態の維持を指します。サーバーの冗長化やバックアップ、DDoS攻撃対策が求められます。

拡張属性(CIAトライアドを補完する要素)

- 真正性(Authenticity): エンティティが主張するとおりのものであるという特性。本当にその人・そのシステムであるかを確認する概念。

- 責任追跡性(Accountability): エンティティの動作を、そのエンティティまで一意に追跡できる特性。誰がいつ何をしたかをログ等で追跡できること。

- 否認防止(Non-repudiation): 事象または処置の発生、およびそれを引き起こしたエンティティを証明する能力。「やっていない」という事後の言い逃れを防ぐ。

- 信頼性(Reliability): 意図する行動および結果が、一貫して得られる特性。

リスクマネジメントに関する重要用語

セキュリティ対策には無限に予算をかけられるわけではないため、リスクベースのアプローチが必須です。以下の用語を正確に理解することがリスクマネジメントの出発点となります。

- リスク(Risk): 目的に対する不確かさの影響。情報セキュリティリスクは「脅威が脆弱性に付け込み、組織に損害を与える可能性(見込み)とその結果(影響)の組み合わせ」として表現されます。

- 脅威(Threat): システムまたは組織に損害を与える可能性がある、望ましくないインシデントの潜在的な原因。サイバー攻撃(マルウェア・不正アクセス)などの意図的なものだけでなく、落雷・地震などの環境的脅威、従業員の操作ミスなどの偶発的脅威も含まれます。

- 脆弱性(Vulnerability): 一つ以上の脅威によって付け込まれる可能性のある、資産または管理策の弱点。ソフトウェアのバグ、パスワードの使い回し、不十分な入退室管理ルールなどが該当します。

- リスクアセスメント(Risk Assessment): リスク特定・リスク分析・リスク評価のプロセス全体を指します。

- リスク対応(Risk Treatment): リスクを修正するプロセス。主な選択肢はリスクの「低減(対策を実施する)」「移転・共有(保険や外部委託)」「回避(そのビジネス行為をやめる)」「保有・受容(許容範囲として受け入れる)」の4つです。

運用に関する用語:インシデントと事象の違い

システムを運用する中で発生する異常事態を適切に分類し、対応するための用語も整理しておきましょう。

- 情報セキュリティ事象(Information Security Event): 情報セキュリティ方針の違反、もしくは管理策の不具合を示す可能性のある、システム・サービス・ネットワークの状態の発生。システムログに記録されたエラーや通常と異なる通信パターンなどがこれに当たります。

- 情報セキュリティインシデント(Information Security Incident): 事業運営を危うくする見込みの大きい、単独または一連の望ましくない情報セキュリティ事象。「事象」の中から、実際に被害が発生している、またはその可能性が極めて高いと判断されたものが「インシデント」として扱われます。

- 管理策(Control): リスクを修正する対策の総称。方針・手順・ガイドライン・実践・組織の構造などが含まれます。「コントロール」とも呼ばれ、リスク対応において中心的な役割を果たします。

「事象」と「インシデント」の区別は、実務における対応レベルの判断に直結します。すべての事象を同等に扱っていては対応コストが膨大になるため、トリアージ(重要度の選別)の基準としてこの区分を活用します。

実務を支える情報セキュリティ管理策(JIS Q 27002ベース)

用語定義の理解に続いて、実際にリスクをどのように低減するかという「管理策」に焦点を当てます。JIS Q 27001の附属書A、およびJIS Q 27002では多岐にわたる管理策が提示されており、大きく「組織的」「人的」「物理的」「技術的」の4領域に分類されます。

組織的・人的な管理策

セキュリティはシステムだけで守れるものではありません。人が関わる以上、ルールと意識づけが不可欠です。

組織的管理策の主な内容:

- 情報セキュリティ方針(ポリシー)の策定: 経営陣の意思として、組織がセキュリティにどう取り組むかを明文化し、全従業員および関連する外部関係者に周知する。

- 責任体制の明確化: 組織内にセキュリティ責任者(CISOなど)を配置し、役割と責任を明確にした体制を構築する。

- モバイル・テレワーク方針の整備: 現代の多様な働き方を踏まえた方針を策定し、リモート環境からの情報漏えいリスクを管理する。

人的管理策の主な内容:

- 入社時:機密保持契約(NDA)の締結と、情報セキュリティに関するオリエンテーションの実施

- 雇用期間中:全従業員を対象とした定期的な教育・訓練の実施、インシデント報告体制の整備

- 退職・異動時:アクセス権の即時抹消、貸与物の確実な返却プロセスのルール化

インサイダー脅威を防ぐためには、従業員が問題を報告しやすい職場環境や心理的安全性の確保といったマネジメント面の施策も、間接的な人的管理策として重要な位置を占めます。

物理的及び環境的セキュリティ

データがデジタルであっても、情報を格納する物理機器や設備へのアクセスを制御しなければ、容易に情報漏えいや破壊につながります。

物理的管理策の主な内容:

- セキュリティ境界(ペリメータ)の設定: 建物外周・フロア入口・サーバールームなどの重要区画ごとに境界を設け、ICカードや生体認証による入退室管理を実施する。来訪者の記録とエスコート(同行)ルールも整備する。

- クリアデスク・クリアスクリーン方針の徹底: 離席時に机の上に機密書類を放置しない(クリアデスク)、PCの画面をロックする(クリアスクリーン)ルールを組織全体で実施し、のぞき見や情報持ち出しを防ぐ。

- 機器の保護と廃棄: 無停電電源装置(UPS)の設置、火災・水害対策などの環境整備、データを含む記憶媒体の適切な廃棄・物理破壊プロセスの確立。

技術的な管理策

ITシステム上で直接的に情報を保護するための対策であり、サイバー攻撃から組織を守るための最前線です。

1. アクセス制御

誰がどの情報システムやデータにアクセスできるかを厳密に管理します。「最小特権の原則」に基づき、業務上必要な権限のみを付与することが基本です。

- 強力なパスワードポリシーの適用(長さ・複雑さの要件、定期変更)

- 多要素認証(MFA)の導入

- 不要になったアカウントの定期的な棚卸しと削除

2. 暗号化

機密性を確保するために情報を暗号化します。適切な鍵管理(鍵の生成・保管・交換・破棄)が伴わなければ、暗号化の効果は十分に発揮されません。

- 通信経路の暗号化(TLS/SSL、IPsecなど): 盗聴・中間者攻撃を防ぐ

- 保存データの暗号化(ストレージ暗号化・ファイル暗号化): ハードディスクやUSBメモリが盗難されても情報が読み取られないようにする

3. 通信のセキュリティ

ネットワークインフラ全体を保護する対策です。

- ファイアウォールおよびIPS(侵入防止システム)による境界防御

- ネットワークのセグメンテーション(部門やシステムの重要度ごとにネットワークを分割し、マルウェアの水平展開を抑止)

4. 運用セキュリティとシステム開発

- マルウェア対策ソフトの導入と定義ファイルの継続的な更新

- システムの脆弱性を塞ぐためのパッチ管理(適用速度と優先順位の管理が鍵)

- 定期的なデータのバックアップ取得と、復旧手順の定期訓練

- セキュリティバイデザイン: システムを新規開発・保守する段階からセキュリティ要件を組み込む考え方。後付けで対策を追加するより、コストと効果の両面で優れています。

管理策の導入と運用:PDCAサイクルとの連動

これらの管理策は一度導入して終わりではありません。ビジネス環境や脅威の状況は常に変化するため、継続的な評価と改善のプロセスが求められます。

適用宣言書(SoA)の作成と管理策の選択

組織は、JIS Q 27001の附属書Aに記載された管理策の中から、自社のリスクアセスメント結果に基づいて「どの管理策を採用するか」「なぜ採用しないのか(除外の理由)」を決定します。これを文書化したものが適用宣言書(Statement of Applicability:SoA)です。

SoAは、組織がどのようなセキュリティ対策を講じているかを一覧できる非常に重要な文書であり、監査の際にも基準となるマスタードキュメントとして機能します。すべての管理策を盲目的に適用するのではなく、組織の実情(規模・予算・情報の重要度)に合わせたテーラリング(最適化)が求められます。

有効性の測定と内部監査

導入した管理策が本当に機能しているかを評価するために、以下の取り組みを定期的に実施します。

- 有効性の測定指標を設定: ログの監視状況、セキュリティインシデントの発生件数、教育の受講率など、具体的な指標を定め定期的に測定する。

- 内部監査の実施: 組織内で独立した立場にある内部監査員が、「ルール通りに運用されているか(適合性)」「対策は有効に機能しているか(有効性)」を客観的にチェックする。不適合が見つかった場合は、是正処置を要求し追跡管理する。

継続的改善のプロセス(PDCAサイクル)

ISMSはPDCAサイクルを回し続けることで進化します。

- Plan(計画): リスクを評価し、方針と目標を定め、管理策を選択する

- Do(実行): 計画した管理策を導入し、日常運用に組み込む

- Check(評価): 運用状況を監視・測定し、内部監査およびマネジメントレビューを実施する

- Act(改善): 評価結果に基づき、不適合の是正やシステムの継続的な改善を行う

このサイクルを止めずに回し続けることで、新たな脅威への耐性を高め、組織のセキュリティレベルを段階的に向上させることができます。それこそが、JIS Q 27000ファミリーが意図する最終的な目的です。

JIS Q 27001認証取得の流れと実務への展開

理論的な理解に加えて、実際にISMS認証取得を目指す場合の大まかな流れを把握しておくことも重要です。

認証取得に向けた基本ステップ

- スコープ(適用範囲)の決定: ISMSを適用する組織の範囲(部門・拠点・業務プロセスなど)を明確に定義する。スコープが曖昧だと、リスクアセスメントの精度も下がります。

- リスクアセスメントの実施: 情報資産を洗い出し、各資産に対して脅威・脆弱性を特定し、リスクレベルを評価します。この結果が管理策の選択根拠となるため、形式的な実施ではなく実態に即した評価が求められます。

- 適用宣言書(SoA)の作成: リスクアセスメント結果をもとに、JIS Q 27001附属書Aの管理策の採用・除外を決定し文書化します。

- 文書体系の整備: 方針・手順書・記録など、ISMSの要求事項に対応した文書を整備します。文書は実際の業務に根ざした内容であることが重要で、「文書と実態の乖離」は監査で指摘される典型的な不適合事項です。

- 内部監査とマネジメントレビューの実施: 認証審査の前に少なくとも一度は内部監査とマネジメントレビューを完了させ、PDCAサイクルが回っていることを示す必要があります。

- 外部審査(第三者審査): 認証機関による第一段階審査(文書審査)と第二段階審査(実施状況の確認)を経て、要求事項を満たしていると判断されれば認証が付与されます。

ISMSと関連法令・ガイドラインとの整合

ISMS認証はあくまで情報セキュリティマネジメントの枠組みですが、実務では関連する法令やガイドラインとの整合も重要です。

- 個人情報保護法・GDPR: 個人情報を取り扱う場合、法令上の義務とISMSの管理策を紐付けて管理します。

- NISC・IPAのセキュリティガイドライン: 国内の公的機関が公開しているガイドラインは、特に中小規模の組織にとって実践的な参照資料となります。

- 業界固有の規制: 金融(FISC安全対策基準)・医療(医療情報システムの安全管理に関するガイドライン)・クレジット(PCI DSS)など、業界ごとの規制と管理策を対応づけることで、重複した作業を効率化できます。

ISMSを「認証取得のための作業」として捉えるのではなく、組織のリスクマネジメント基盤として位置づけることで、認証後も継続的な価値を生み出す仕組みとして機能します。

【練習問題】JIS Q 27000ファミリーとISMSの基礎知識・理解度チェック

本記事で解説した「JIS Q 27000ファミリー」や「ISMS」の重要な概念について、理解度を確認してみましょう。

情報セキュリティの3大要素(CIA)やリスクマネジメントの基本、具体的な管理策など、実務の現場で直結する知識を定着させるための練習問題(全10問)をご用意しました。間違えてしまった場合でも、すべての選択肢に詳しい解説がついているため、その場で復習が可能です。

本文の内容を思い出しながら、以下の練習問題にチャレンジしてみてください。

まとめ

本記事では、JIS Q 27000ファミリーの全体像から、情報セキュリティを構成する基本用語、実務に適用される具体的な管理策、そして認証取得の実践的な流れまでを体系的に解説しました。

- JIS Q 27000シリーズは、組織が体系的にセキュリティ対策を実施・管理するための国際的なベストプラクティスです。

- CIA(機密性・完全性・可用性)を中心とした用語の正確な定義を理解することは、セキュリティ対策の一貫性を保つための土台となります。

- リスク・脅威・脆弱性の関係性を把握し、リスクベースで管理策を選択することが合理的なセキュリティ投資につながります。

- 管理策は技術的なものだけでなく、組織・人・物理的環境など多角的なアプローチが必要であり、採用した管理策は適用宣言書(SoA)で一元管理します。

- 一度構築したシステムは、PDCAサイクルによって継続的に見直し・改善することが不可欠です。

規格の用語や管理策は一見すると堅苦しく感じるかもしれませんが、これらは数多くの組織が過去のインシデントから学んだ教訓の集大成です。フレームワークを実務に落とし込み、組織の重要な情報を守るための強固な基盤を築き上げていきましょう。日々の業務やシステム設計において「これは規格のどの管理策に該当するか」を意識することで、実践的なセキュリティスキルは着実に向上していきます。