現代のビジネス環境において、情報は企業にとって最も価値ある資産の一つです。サイバー脅威の高度化、テレワークの普及、クラウド活用の拡大により、守るべき境界線は曖昧になりつつあります。場当たり的なセキュリティ対策や特定システムへの依存だけでは、組織全体の情報を守ることはできません。

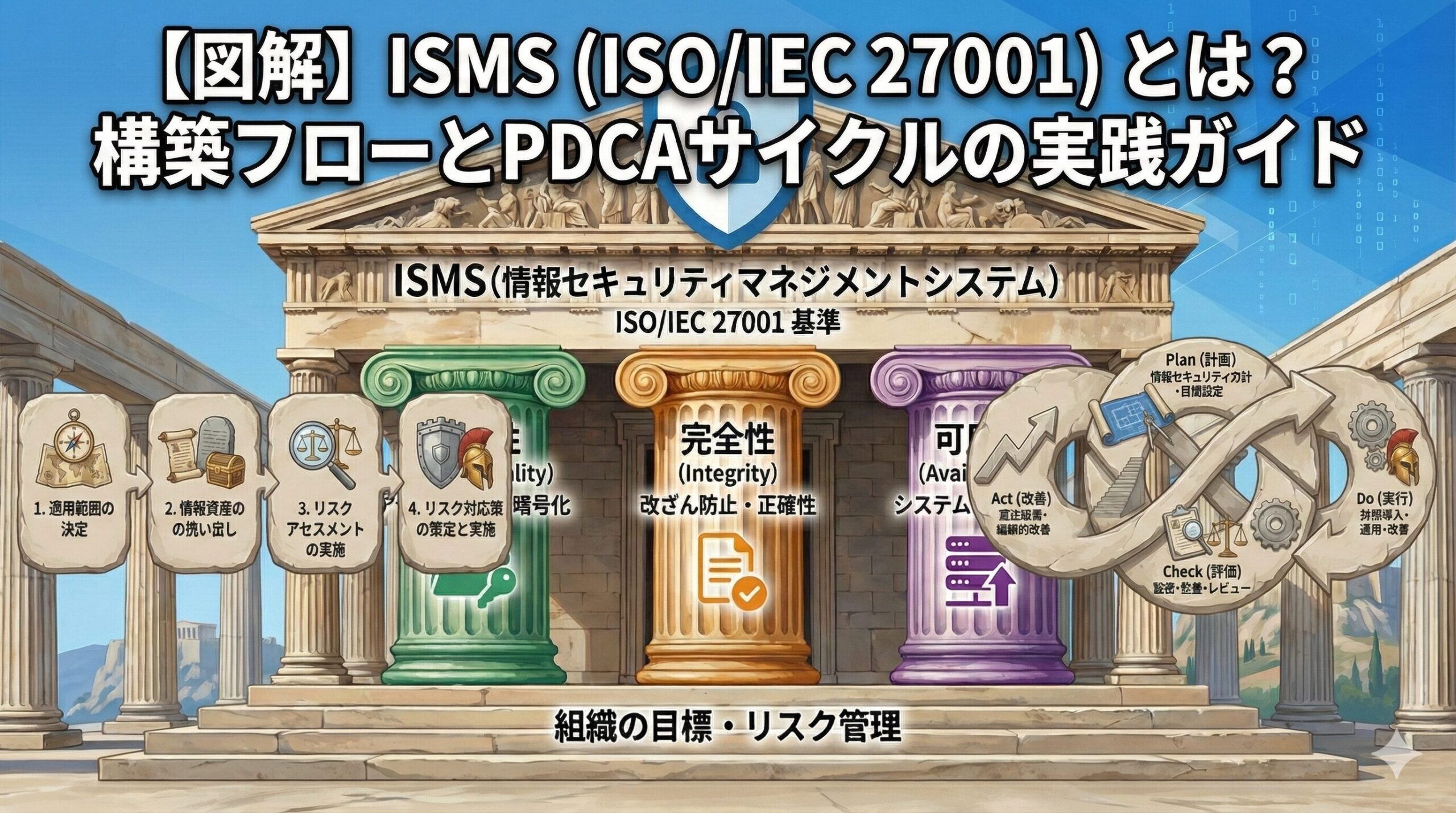

この課題を解決する国際的な基準が、ISMS(Information Security Management System:情報セキュリティマネジメントシステム)であり、それを規定する中核的な国際規格がISO/IEC 27001です。本記事では、ISMSの基本概念から実際の構築フロー、継続的改善を実現するPDCAサイクルの実践まで、網羅的に解説します。

ISMS(情報セキュリティマネジメントシステム)の基礎知識

ISMSを効果的に構築・運用するには、根底にある概念や目的、関連規格の位置づけを正確に理解することが重要です。技術的な対策だけに目を奪われず、組織全体のマネジメントの枠組みを把握することが、強固なセキュリティ体制構築の第一歩となります。

ISMSとは?目的と重要性を正しく理解する

ISMS(情報セキュリティマネジメントシステム)とは、組織が保有する情報資産を様々な脅威から守り、安全に活用するための総合的な管理の仕組みです。情報セキュリティ対策というとファイアウォールやアンチウイルスソフトといった「技術的対策」が思い浮かびますが、ISMSの範囲はそれにとどまりません。

ISMSが包括する対策は大きく3つに分類できます。

- 人的対策:従業員への教育やセキュリティルールの整備

- 物理的対策:サーバールームの入退室管理、重要書類の施錠管理

- 組織的対策:運用プロセスの構築や責任体制の明確化

ISMSの最大の目的は、情報セキュリティ上のリスクを、組織が許容できるレベル以下に継続して維持することです。リスクをゼロにすることは現実的に不可能であり、過剰な対策は業務効率の低下やコスト増を招きます。守るべき情報の価値、直面する脅威、組織の脆弱性を客観的に評価し、費用対効果のバランスを取りながら最適な対策を選択するマネジメントの視点が不可欠です。

また、ISMSを適切に運用していることは、サプライチェーン全体でのセキュリティ確保が求められる現代において、顧客・取引先からの信頼獲得にも直結します。

ISO/IEC 27001の役割と規格構造(HLS)

ISO/IEC 27001は、ISMSを構築・運用・維持・継続的に改善するための要求事項を定めた国際規格です。国際標準化機構(ISO)と国際電気標準会議(IEC)が共同で策定し、日本国内では「JIS Q 27001」として制定されています。企業がISMSの国際基準適合を第三者機関から認証(ISMS適合性評価制度)してもらう際の審査基準となるのが、この規格です。

この規格の特徴は、HLS(High Level Structure)と呼ばれる共通の文書構造を採用している点です。ISO 9001(品質)やISO 14001(環境)など、他のISOマネジメントシステム規格と章立て・基本用語が統一されており、複数のシステムを組織内で統合運用しやすい設計になっています。

規格本文は箇条1〜10で構成され、箇条4〜10にPDCAサイクルを回すための具体的な要求事項が定められています。また「附属書A」として、具体的なセキュリティ対策のベストプラクティス集である「情報セキュリティ管理策」がカタログ形式で提供されており、組織はここから自社に必要な対策を選択・適用します。

情報セキュリティの3要素(CIA)と拡張要素

ISMSにおける情報資産の保護とは、具体的に以下の3要素(CIA)を維持・改善することを指します。

- 機密性(Confidentiality):許可された利用者だけが情報にアクセスできる状態を保つこと。パスワードによるアクセス制御やデータ暗号化が代表的な対策。

- 完全性(Integrity):情報が不正に改ざんされたり誤って削除されたりせず、常に正確な状態が保たれること。デジタル署名による改ざん検知やログの保全が手段となる。

- 可用性(Availability):許可された利用者が必要なときにいつでもシステムを使用できる状態を維持すること。システムの冗長化、定期バックアップ、DRサイトの構築などが対策となる。

近年ではCIAに加え、真正性(情報源の正当性確認)、責任追跡性(操作者の特定)、否認防止(操作の事後否定を防ぐ)、信頼性(意図する動作との整合性)といった拡張要素も考慮し、多角的な視点で情報セキュリティを管理することが求められています。

ISMSの構築フロー|導入から運用開始までのステップ

ISMSを組織に導入するには、体系的かつ計画的な手順が必要です。ここでは「適用範囲の決定」から「リスクアセスメント」「リスク対応と適用宣言書の作成」まで、段階を追って解説します。

適用範囲(スコープ)の決定と情報資産の洗い出し・価値評価

ISMS構築の最初のステップは、適用範囲(スコープ)の明確な定義です。組織全体を対象にするのか、特定の事業部やサービスに限定するのかを決定します。スコープを広げるほどセキュリティレベルは向上しますが、構築・運用コストも増大します。ビジネス上の重要度や外部からの要求事項を踏まえ、現実的で管理可能なスコープを設定することが重要です。

適用範囲が決まったら、次は情報資産の洗い出しです。情報資産の範囲は以下のように広範にわたります。

- 電子データ:データベース、設計図、顧客リストなど

- 紙媒体:契約書、社内資料など

- ハードウェア:サーバー、PC、スマートフォン

- ソフトウェア:業務アプリケーション、OSなど

- 人・施設:システム運用担当者、データセンターなど

これらを網羅的にリストアップし、情報資産台帳を作成します。その後、機密性・完全性・可用性の3つの観点から各資産の価値を数値化(例:1〜3の段階評価)し、重要度を明確にします。これにより「何から優先して守るべきか」という指標が得られます。

リスクアセスメントの手順|脅威・脆弱性の特定から評価まで

情報資産の価値が明確になったら、次はリスクアセスメントを実施します。このプロセスは「リスク特定」「リスク分析」「リスク評価」の3段階で構成されます。

① リスク特定では、情報資産に対してどのような「脅威」が存在し、組織にどのような「脆弱性」があるかを洗い出します。脅威にはサイバー攻撃などの意図的なもの、機器故障や操作ミスといった偶発的なもの、地震や火災などの環境的なものが含まれます。脆弱性はソフトウェアのバグといった技術的な弱点だけでなく、従業員のセキュリティ意識の低さや運用ルールの不備といった組織的・人的な弱点も対象です。

② リスク分析では、特定された脅威が脆弱性を突いてインシデントを発生させる「発生可能性」と、発生した場合の「影響度」を算定します。一般的に以下の計算式でリスクを定量化します。

リスク値 = 情報資産の価値 × 脅威の発生可能性 × 脆弱性の度合い

③ リスク評価では、算出したリスク値と、あらかじめ定めた「リスク受容基準(許容するボーダーライン)」を比較します。基準を超えるリスクは「受容不可能なリスク」として特定し、次のリスク対応フェーズへ引き継ぎます。

リスク対応の4つの選択肢と適用宣言書(SoA)の作成

リスクアセスメントで対応すべきリスクが明らかになったら、次はリスク対応です。対応策には以下の4つの選択肢があります。

- リスク低減:対策を実施して発生可能性や影響度を下げる。ファイアウォール導入、データ暗号化、セキュリティ教育が該当し、最も一般的な選択肢。

- リスク回避:リスクの原因となる活動自体を停止する。リスクが高すぎるサービスの提供中止や、機密データのクラウド保管を取りやめる判断が該当。

- リスク移転(共有):リスクを第三者に転嫁・分散する。サイバー保険への加入やセキュリティ専門業者へのアウトソーシングが例として挙げられる。

- リスク受容(保有):発生可能性・影響度が低く、対策コストが見合わない場合に、あえてリスクを受け入れる経営判断。

対応方針が決まったら、ISO/IEC 27001の附属書Aに記載された管理策の中から必要なものを選択し、選択した管理策と選択しなかった管理策の両方を一覧化した適用宣言書(Statement of Applicability:SoA)を作成します。SoAには各管理策の選択・除外理由を明記する必要があり、ISMS認証審査においても極めて重要な文書となります。

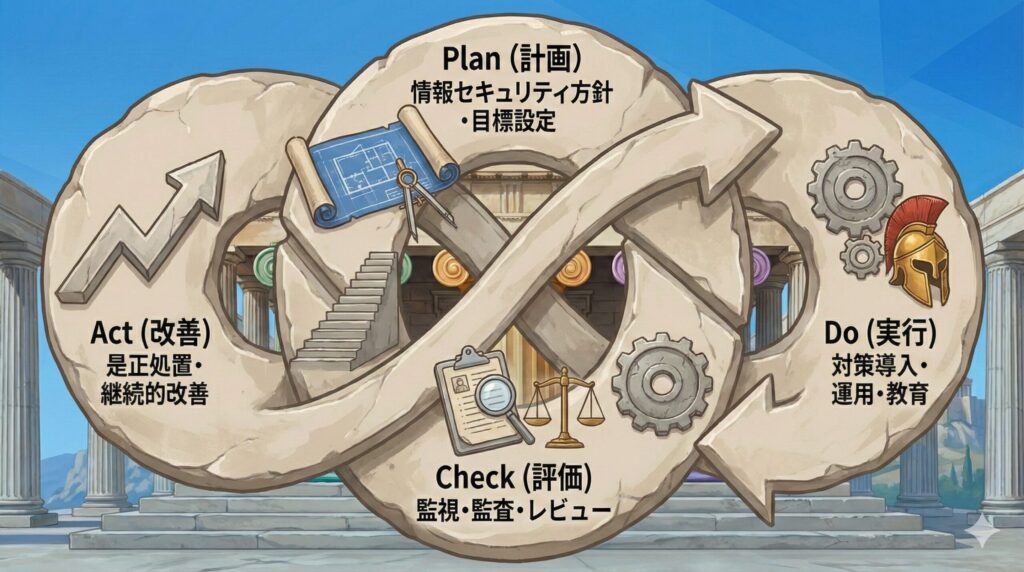

PDCAサイクルでISMSを継続的に改善する方法

ISMSは「一度仕組みを作れば終わり」ではありません。ビジネス環境の変化、新技術の導入、サイバー攻撃の高度化など、情報セキュリティを取り巻く環境は常に変化しています。こうした変化に対応し、セキュリティレベルを維持・向上させる仕組みがPDCA(Plan-Do-Check-Act)サイクルです。

Plan(計画)|目標設定とリスク管理計画の立案

Plan(計画)フェーズでは、ISMSの方向性を定め、必要な枠組みを構築します。トップマネジメントの強いリーダーシップのもと、組織の目的に合致した「情報セキュリティ方針」を策定・宣言します。この方針をもとに、各部門・階層で具体的かつ測定可能な「情報セキュリティ目的(目標)」を設定します(例:「インシデント発生件数を前年比半減」「セキュリティ研修受講率100%」など)。

また、このフェーズでは適用範囲の決定、情報資産の洗い出し、リスクアセスメント、リスク対応計画の策定を行います。誰が・いつまでに・何の対策を実施するかのロードマップを描き、必要な予算・人員・設備などのリソースを確保し、役割・責任・権限を明確に定義します。トップマネジメントのコミットメントなしに実効性のある計画は立てられません。

Do(実行)|セキュリティ対策の導入と従業員教育・訓練

Do(実行)フェーズでは、計画・リスク対応策を現場に導入・運用します。SoAで選択した管理策(アクセス制御の強化、ネットワーク監視システムの導入、物理的な入退室管理など)を実装し、日々の業務プロセスに組み込みます。

このフェーズで特に重要なのが「人」へのアプローチです。どんなに強固なシステムを導入しても、運用する従業員の意識が低ければ、標的型攻撃メールの開封やUSBメモリの紛失といった人的ミスからインシデントが発生します。そのため以下の取り組みが不可欠です。

- 全従業員への定期的なセキュリティ教育・啓発活動の実施

- インシデント対応体制(CSIRTなど)の整備と対応手順の確立

- マルウェア感染・情報漏洩を想定した定期的な対応演習の実施

- 日々の運用ログや記録の確実な保存(次のCheckフェーズのエビデンスとして活用)

Check(評価)・Act(改善)|内部監査からマネジメントレビューまで

Check(評価)フェーズでは、ISMSが設定した目標を達成しているか、計画通りに機能しているか、ISO/IEC 27001の要求事項に適合しているかを客観的に評価・測定します。主な活動として内部監査が挙げられます。内部監査では、独立性・客観性を持った監査員が各部門の業務プロセスや記録をチェックし、ルールからの逸脱(不適合)や形骸化がないかを確認します。ログの監視結果、インシデント発生状況の分析、脆弱性診断の結果なども重要な評価インプットとなります。

Act(改善)フェーズでは、Checkで明らかになった課題・不適合に対して根本原因を究明し、再発防止のための是正処置を実施します。表面的なミスの修正にとどまらず、「なぜそのルールが守られなかったのか」「なぜ脆弱性が放置されていたのか」というプロセスの欠陥まで踏み込んで改善します。

そして内部監査の結果・是正処置の状況・新たなリスク動向をトップマネジメントに報告するマネジメントレビューを実施します。トップマネジメントはISMSの適切性・妥当性・有効性を総合評価し、次期の方針指示やリソース投入を決定します。このActでの意思決定が次のPlanの起点となり、PDCAサイクルが継続的に機能し続けます。

ISMS形骸化を防ぐ3つの実践ポイント

規格やプロセスを正しく理解し、完璧なマニュアルを作成しても、現場で正しく運用されなければISMSは書類上だけの形骸に成り下がります。ここでは、長期運用で直面しやすい課題とその解決策を3つに絞って解説します。

現場負担を減らす実効性のあるルール設計

ISMSが形骸化する最大の要因は、「現場の実態に合わない過剰なルール」の存在です。パスワードを無駄に複雑化したり、データ持ち出し手続きを極端に煩雑にしたりすると、業務効率が著しく低下します。その結果、従業員は許可されていないクラウドストレージやチャットツールを密かに使い始め、いわゆる「シャドーIT」が蔓延するという本末転倒な事態を招きます。

これを防ぐには、ルール策定の段階で現場の業務プロセスを十分に理解し、セキュリティと利便性のバランスを考慮することが重要です。また、ルールによる縛り(人的統制)に依存するのではなく、以下のようなシステム側での自動的な担保(技術的統制)を積極的に取り入れることが効果的です。

- SSO(シングルサインオン)の導入による認証の簡素化と強化

- MDM(デバイス管理ツール)によるモバイル端末の一元管理

- DLP(情報漏洩対策ツール)による機密データの外部送信の自動制御

運用開始後もルールの遵守状況をモニタリングし、現場のフィードバックをもとに定期的に見直す柔軟性が求められます。

従業員のセキュリティ意識を高める実践的教育手法

情報セキュリティの最後の砦は「人」です。しかし「マニュアルを読んでサインさせるだけ」「年1回の同じ内容のeラーニング」といった形式的な教育では、従業員の意識を根本から変えることはできません。

当事者意識を持たせるには、座学だけでなく体験型・実践型の教育手法が効果的です。具体的には以下のような取り組みが推奨されます。

- 標的型攻撃メール訓練:実際の業務メールを模した訓練メールを送り、開封した従業員にその場で注意喚起・教育を実施。学習効果が高く、リアルな脅威を体感させられる。

- インシデント事例の共有:自社・同業他社で実際に起きた事例をもとに「自部署で同じことが起きたらどうなるか」をグループワークで議論。セキュリティを「自分事」として捉えるきっかけになる。

- 役割別プログラムの提供:新入社員・一般社員・管理職・システム管理者など、役割や権限に応じたレベル別の教育プログラムを設計し、より深い知識の定着を図る。

クラウド・ゼロトラスト時代への適応と規格改訂への対応

業務システムのクラウド移行(クラウドシフト)やリモートワークの常態化により、従来の「社内ネットワーク=安全、社外=危険」という境界防御の考え方は通用しなくなりました。これに対応するために求められるのが、「すべての通信・アクセスを信頼せず、常に検証する」ゼロトラストアーキテクチャの考え方です。

このような環境変化に対応するため、ISO/IEC 27001自体もアップデートを続けています。近年の規格改訂(ISO/IEC 27001:2022)では、附属書Aの管理策が大幅に再編され、以下のような現代の脅威・IT環境に即した新しい管理策が追加されました。

- 脅威インテリジェンスの活用

- クラウドサービス利用における情報セキュリティ管理

- データマスキング

- Webフィルタリング

ISMSを運用する組織は、規格の改訂動向や最新のセキュリティトレンドを常にキャッチアップし、リスクアセスメントの基準やセキュリティ対策のベースラインを定期的にアップデートしていく姿勢が求められます。

ISMS(ISO/IEC 27001)基礎:理解度チェック練習問題(全10問)

記事で解説した「ISMS(情報セキュリティマネジメントシステム)」の基本概念をはじめ、具体的な構築フローからPDCAサイクルの実践まで、重要なポイントを振り返るための練習問題をご用意しました。

全10問の選択式で、その場で正誤と詳しい解説が確認できます。本記事で学んだ知識がしっかりと定着しているか、ぜひチェックにご活用ください。

まとめ

本記事では、ISMS(情報セキュリティマネジメントシステム)とISO/IEC 27001の全体像について、構築から運用・改善に至るプロセスを詳しく解説しました。

情報セキュリティは、もはや特定のIT部門だけが担う技術的課題ではなく、経営層を含めた組織全体で取り組むべきビジネス上の最重要課題です。ISMSの本質は「完璧なシステムを作って満足する」ことではなく、常に変化するリスクを可視化し、PDCAサイクルを継続的に回すことで組織のセキュリティ耐性を強化し続ける「適応力」にあります。

ポイントを整理すると、以下の3点に集約されます。

- リスクアセスメントを通じて情報資産の価値・脅威・脆弱性を正確に把握し、現場の実態に即した実効性のある対策を選択・適用する

- 教育と内部監査を通じてセキュリティ意識を組織文化として定着させる

- 規格改訂や最新トレンドをキャッチアップし、マネジメントシステムを継続的に進化させる

これらのステップを着実に実行することが、顧客・社会からの信頼に応え、組織の持続的成長を支える強固な基盤となります。本記事で学んだISMSの体系的なアプローチを、ぜひご自身の組織のセキュリティ体制構築・見直しに役立ててください。