日々報告されるソフトウェアやシステムの脆弱性。セキュリティ担当者やITエンジニアにとって、これらの情報を迅速にキャッチし、適切に評価・対応することは組織を守るための最重要任務です。「緊急」というアラートが届いたとき、そのリスクが自社の環境にとって本当に致命的なのか、それとも後回しにできるものなのか、即座に判断できるでしょうか。

脆弱性対応において最も危険なのは、「過小評価」による対応遅れと、「過剰反応」によるリソースの枯渇です。この両方を防ぐために必須となる共通言語が、JVN(Japan Vulnerability Notes)などの情報源と、CVSS(Common Vulnerability Scoring System)という評価指標です。

本記事では、信頼できる情報の集め方から、CVSSのベクトル文字列を読み解いてリスクを数理的に判断する方法まで、セキュリティの現場と試験対策の両方で通用する知識を徹底解説します。単なる記号の羅列に見えるスコアの背景にある「攻撃者の心理」と「システムへの影響」を理解し、冷静かつ論理的な判断を下せるようになりましょう。

脆弱性情報の信頼できる収集源とエコシステム

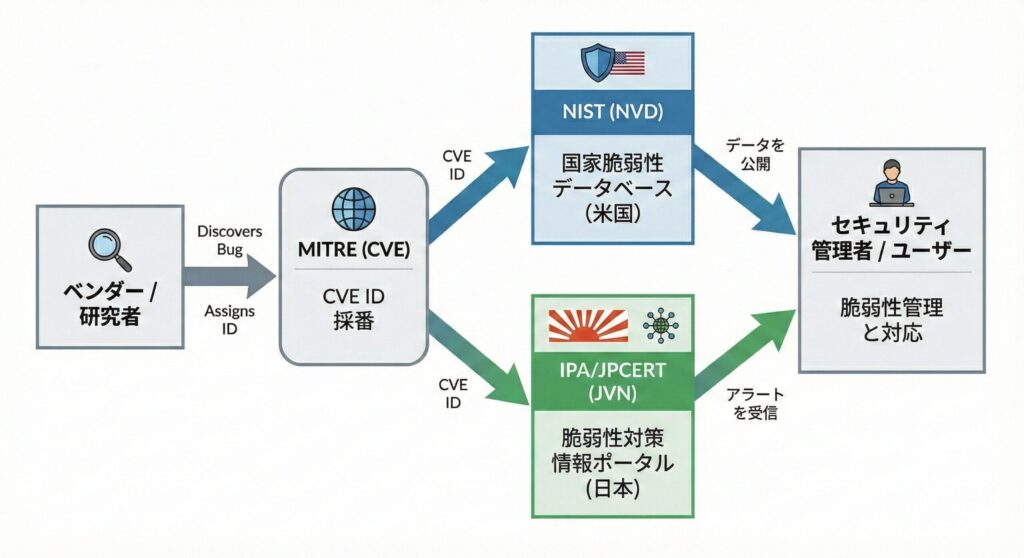

インターネット上には無数のセキュリティ情報が溢れていますが、一次情報あるいは信頼できる二次情報にアクセスすることが正確な判断の第一歩です。世界標準と日本国内の標準的な情報源の関係性を整理します。

世界共通の識別子「CVE」の役割と重要性

「CVE(Common Vulnerabilities and Exposures:共通脆弱性識別子)」は、個別製品の脆弱性に割り当てられるユニークなIDです。「CVE-202X-XXXX」という形式で表記され、世界中のセキュリティデータベースで共通のキーとして利用されます。

CVEは米国政府の支援を受けた非営利団体MITRE社が管理しています。ただし、CVEはあくまで「識別子」のリストであり、詳細な評価情報までは含んでいないケースが多い点に注意が必要です。そこで重要になるのが、このCVE IDに紐づけて詳細な分析情報を付与するデータベースの存在です。

CVEの採番プロセスは、脆弱性を発見した研究者やベンダーがCNA(CVE Numbering Authority)と呼ばれる組織に報告することから始まります。CNAは世界中に存在し、日本ではJPCERT/CCもその一つとして機能しています。このグローバルな協力体制により、脆弱性情報の標準化と迅速な共有が実現されているのです。

米国NVDと日本JVNの使い分けと連携

世界で最も参照されるデータベースが、米国国立標準技術研究所(NIST)が運営する「NVD(National Vulnerability Database)」です。NVDはCVEに対して、CVSSスコアや影響を受ける製品リスト(CPE:Common Platform Enumeration)を付与し、機械的に処理しやすい形で公開しています。

NVDの強みは網羅性と更新速度です。世界中のベンダーから報告される脆弱性情報をほぼリアルタイムで反映し、自動化ツールとの連携に最適な構造化データを提供しています。セキュリティスキャナーや脆弱性管理ツールの多くは、NVDのデータフィードを利用して最新の脆弱性情報を取り込んでいます。

一方、日本のIT環境において欠かせないのが「JVN(Japan Vulnerability Notes)」です。JVNは、JPCERT/CC(JPCERTコーディネーションセンター)とIPA(情報処理推進機構)が共同で運営しているポータルサイトです。

JVNには大きく分けて2つの機能があります。

JVN iPedia: 国内外の脆弱性対策情報を蓄積したデータベースです。NVDの翻訳情報に加え、国内製品の情報も網羅しています。日本語での検索が可能で、国内のIT管理者にとって使いやすいインターフェースが提供されています。

JVN公表情報: ソフトウェア開発者が脆弱性情報を公表し、その対策情報をユーザーに届けるための連絡・調整の場としての機能です。ベンダーとの調整を経た上で公開されるため、信頼性の高い対策情報が得られます。

特に日本の組織では、海外製のOSやミドルウェアだけでなく、国内製のグループウェアや業務パッケージソフトを利用しているケースが多々あります。NVDだけではカバーしきれない国産ソフトウェアの脆弱性情報を網羅している点が、JVNの最大の強みです。

例えば、サイボウズ製品やNEC、富士通などの国内大手ベンダーの製品については、JVNで詳細な日本語情報が提供されることが多く、パッチ適用の手順や回避策も日本語で確認できます。

効果的な情報収集体制の構築方法

実務においては、これらのサイトを毎日手動で巡回するのは非効率です。多くのセキュリティエンジニアは、以下のような方法で情報収集を自動化しています。

RSSフィードの活用: JVNやNVDはRSSフィードを提供しています。RSSリーダーやSlack、Microsoft Teamsなどのチャットツールと連携させることで、新しい脆弱性情報が公開された瞬間に通知を受け取れます。

メール通知の設定: JPCERT/CCからの注意喚起メール(Early Warning)を受信設定することで、重要度の高い脆弱性情報をプッシュ型で受け取れます。特に、広範囲に影響を与える可能性がある脆弱性については、迅速な情報提供が行われます。

APIを活用した自動化: NVDはJSON形式のAPIを公開しており、自社の資産管理システムと連携させることで、使用しているソフトウェアに関連する脆弱性情報だけを自動抽出することが可能です。

セキュリティベンダーのレポート: トレンドマイクロやシマンテック、パロアルトネットワークスなどのセキュリティベンダーが提供する脅威インテリジェンスレポートも有効です。これらは攻撃の傾向分析や、実際の攻撃観測データを含んでいます。

試験対策の観点でも、「脆弱性情報はどこで管理されているか」「JVNとNVDの役割の違いは何か」といった知識は、午前の知識問題だけでなく、午後試験の長文読解における状況説明の理解にも役立ちます。特に、「国内製品の脆弱性情報はどこで確認すべきか」という設問では、JVNが正解となるケースが多いです。

その他の重要な情報源

CERT/CC(Computer Emergency Response Team Coordination Center): カーネギーメロン大学が運営する組織で、特に重大な脆弱性についての詳細な技術解説を提供しています。

Exploit Database: 実際の攻撃コードが公開されているデータベースです。脆弱性の悪用可能性を評価する際の参考になりますが、悪用目的での使用は違法です。

GitHub Security Advisory: オープンソースソフトウェアの脆弱性情報がプロジェクトごとに管理されています。依存関係にあるライブラリの脆弱性も追跡できます。

CVSS(共通脆弱性評価システム)の構造と実践的活用法

情報を収集した後、次に直面するのは「この脆弱性はどれくらい危険なのか?」という問いです。これを客観的な数値で表す仕組みがCVSSです。現在はバージョン3.1(v3.1)が主流ですが、最新のv4.0も徐々に普及しています。ここでは試験や実務で最も目にするv3.1をベースに解説します。

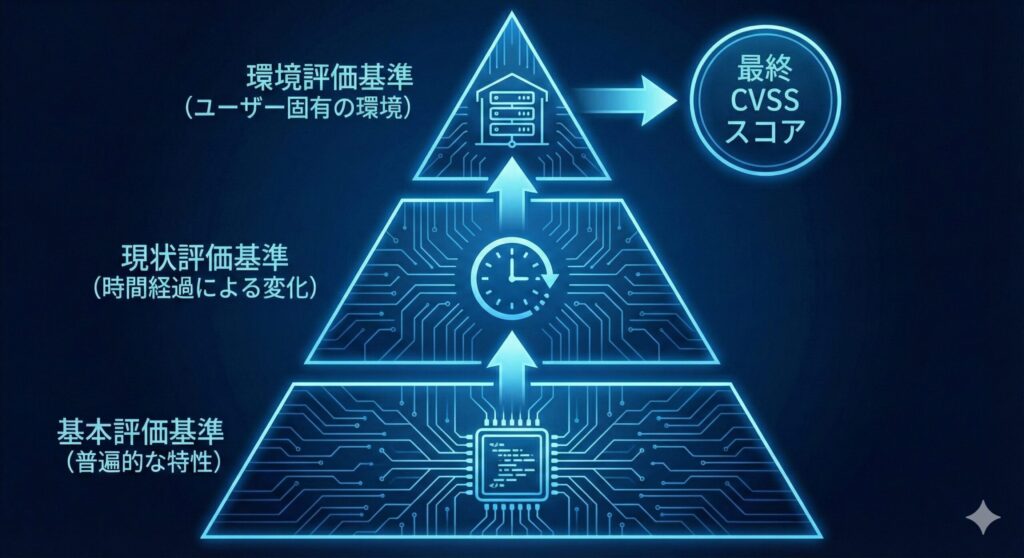

CVSSは、単一のスコアだけで構成されているわけではありません。評価の視点によって3つの基準グループに分かれています。

CVSSの3つの評価基準グループ

基本評価基準(Base Metrics): ベンダーや脆弱性の発見者が提供する、普遍的なスコアです。「脆弱性そのものの特性」を評価するため、時間の経過や利用環境によって変化しません。一般的にニュースサイトなどで「CVSSスコア 9.8」などと報道されるのは、この基本評価基準のスコアを指します。

現状評価基準(Temporal Metrics): 時間の経過とともに変化するリスクを評価する基準です。「攻撃コードが出回っているか」「修正パッチが提供されたか」「回避策は公開されているか」といった要素でスコアが変動します。パッチが出ればリスクは下がりますし、逆に攻撃ツールが公開されればリスクは跳ね上がります。

環境評価基準(Environmental Metrics): ユーザーごとの利用環境に合わせた評価基準です。「そのサーバーはインターネットに繋がっているか」「守るべき情報の機密性は高いか」「代替システムは用意されているか」といった、組織固有の事情を加味して最終的なスコアを算出します。

試験や実務の現場では、基本評価基準(Base Score)を把握した上で、自組織の環境評価基準を適用し、「我が社にとっては緊急対応が必要か否か」を判断するプロセスが求められます。

例えば、あるWebアプリケーションの脆弱性がBase Score 8.8(High)と評価されていても、そのシステムが社内ネットワーク内でのみ使用され、信頼された従業員のみがアクセス可能な環境であれば、環境評価基準を適用することでリスクを引き下げることができます。

CVSSスコアの深層理解

CVSSスコアは0.0から10.0までの範囲で表され、以下のような重要度レベルに分類されます。

- Critical(緊急): 9.0 - 10.0

- High(重要): 7.0 - 8.9

- Medium(警告): 4.0 - 6.9

- Low(注意): 0.1 - 3.9

- None(なし): 0.0

この分類は、NIST SP 800-40(Patch Management)などのガイドラインでも推奨されており、多くの組織がこの基準に基づいて対応優先度を決定しています。

ただし、スコアだけで判断するのは危険です。例えば、スコア7.5の脆弱性と7.4の脆弱性の間には、実質的な危険度の差はほとんどありません。重要なのは、スコアの背景にあるベクトル情報を理解することです。

基本評価基準(Base Metrics)の詳細な読み解き方

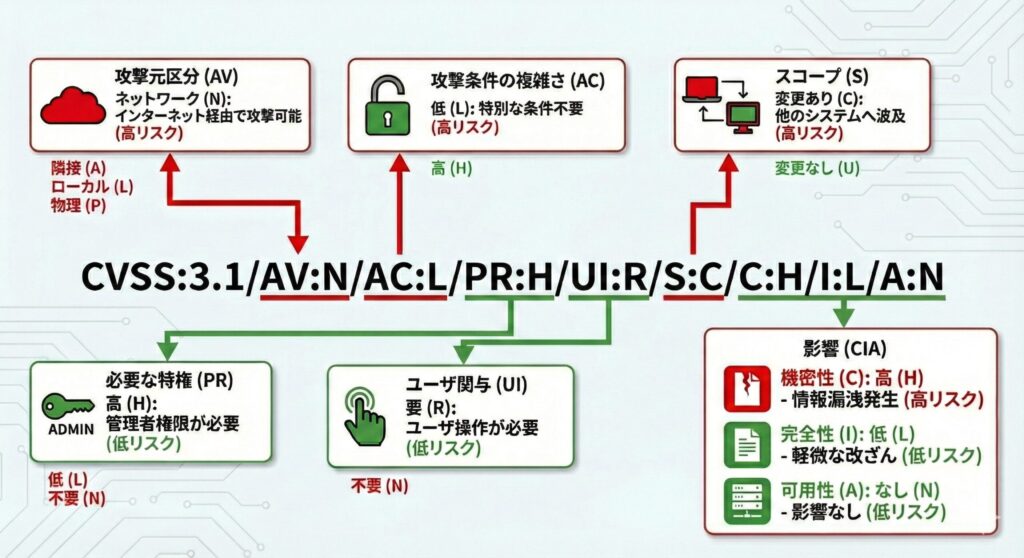

CVSSを理解する上で避けて通れないのが、基本評価基準を構成する「ベクトル」の理解です。CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H のような文字列を見たことがあるでしょう。これは呪文ではなく、脆弱性の性質を詳細に記述したコードです。

このベクトル文字列を解読できるようになると、スコア(数値)を見るだけでは分からない「攻撃のシナリオ」が明確になります。それぞれの構成要素を詳細に見ていきましょう。

攻撃元区分(Attack Vector: AV)

攻撃者がどこから攻撃を仕掛ける必要があるかを示します。

ネットワーク(Network: N): インターネット経由など、リモートから攻撃可能です。最も危険度が高い状態で、ファイアウォールを越えて攻撃が届く可能性があります。典型的な例として、公開されているWebサーバーの脆弱性やメールサーバーの脆弱性が挙げられます。

隣接(Adjacent: A): 同一セグメント(Wi-Fiやローカルネットワーク)内からのみ攻撃可能です。中間者攻撃(Man-in-the-Middle)やARP Spoofingなどが該当します。社内LANやカフェのWi-Fiなど、物理的には離れていても同じネットワークに接続している状態から攻撃される可能性があります。

ローカル(Local: L): キーボード操作やSSHでのログインなど、端末にアクセスできる状態が必要です。あるいは、被害者に不正なファイルを開かせる場合もここに含まれます。権限昇格の脆弱性などが典型例です。

物理(Physical: P): USBメモリを挿す、BIOSパスワードをリセットするなど、物理的な接触が必要です。リスクは比較的限定的と評価されますが、内部犯行のリスクがある環境では軽視できません。

攻撃条件の複雑さ(Attack Complexity: AC)

攻撃を成功させるために、システム側の特定の状態や高度な技術が必要かを示します。

低(Low: L): 特別な条件は不要で、誰でも、いつでも攻撃可能です。再現性が高く、攻撃の成功率が高い状態を指します。典型的なSQLインジェクションやバッファオーバーフローなどが該当します。

高(High: H): 競合状態(Race Condition)の悪用や、メモリ配置の推測(ASLR回避)など、攻撃成功に運や高度な条件が必要です。攻撃者は複数回の試行が必要になったり、特定のタイミングを狙う必要があったりします。この場合、実際の攻撃成功率は低下するため、スコアも相対的に低くなります。

必要な特権レベル(Privileges Required: PR)

攻撃を実行するのに、事前の権限が必要かどうかです。

不要(None: N): 認証なしで攻撃可能です。Webサイトの閲覧だけで感染する場合や、匿名でアクセスできるサービスの脆弱性などが該当します。最も危険度が高い設定です。

低(Low: L): 一般ユーザー権限が必要です。ログインは必要ですが、管理者権限は不要な状態を指します。社内システムで全従業員がアカウントを持っている場合などが該当します。

高(High: H): 管理者権限が必要です。内部犯行や、すでに権限奪取された後の拡大(横展開)に使われるケースです。影響は大きいものの、攻撃のハードルは高いため、スコアへの影響は相対的に小さくなります。

ユーザー関与レベル(User Interaction: UI)

被害者が何らかの操作をする必要があるかです。

不要(None: N): システムが自動的に攻撃を受けます。サーバー側の脆弱性に多いパターンで、非常に危険です。攻撃者は標的を選んで自動的に攻撃を実行でき、被害者側に防ぐ手段がありません。

要(Required: R): フィッシングメールのリンククリックや、ファイルの開封など、ユーザーのアクションが必要です。CSRF(クロスサイトリクエストフォージェリ)やXSS(クロスサイトスクリプティング)などが該当します。この場合、ユーザー教育やメールフィルタリングなどの緩和策が有効です。

スコープ(Scope: S)

ここがCVSS v3の最重要ポイントの一つです。脆弱性があるコンポーネントと、影響を受けるコンポーネントが異なるかどうかを示します。

変更なし(Unchanged: U): 脆弱性があるアプリケーションそのものだけに影響が出る場合です。例えば、Webアプリケーションの脆弱性で、そのWebアプリケーションのデータベースだけが影響を受ける場合などが該当します。

変更あり(Changed: C): 脆弱性があるコンポーネントを超えて、OSや他のシステムへ影響が波及する場合です。例えば、仮想化環境のゲストOSからホストOSを攻撃できる「VMエスケープ」や、Webアプリの脆弱性をついてブラウザ(利用者PC)を攻撃するXSS(クロスサイトスクリプティング)などが該当します。

スコープが「C」になると、スコアは大きく跳ね上がります。これは、脆弱性の影響範囲が当初想定されたセキュリティ境界を越えることを意味し、組織全体のセキュリティに重大な影響を与える可能性があるためです。

例えば、クラウド環境でのマルチテナント環境において、あるテナントの脆弱性が他のテナントに影響を与える可能性がある場合、スコープは「C」となり、クラウドプロバイダーにとって最優先で対応すべき脆弱性となります。

機密性・完全性・可用性(CIA)への影響

情報セキュリティの3要素への影響度です。それぞれ、なし(None: N)、低(Low: L)、高(High: H)で評価されます。

機密性(Confidentiality: C)への影響: 情報漏えいの有無と範囲です。

- H(High): すべての情報が漏えいする可能性がある

- L(Low): 一部の情報が漏えいする可能性がある

- N(None): 情報漏えいは発生しない

完全性(Integrity: I)への影響: データの改ざんの有無と範囲です。

- H(High): すべてのデータを改ざんできる可能性がある

- L(Low): 一部のデータを改ざんできる可能性がある

- N(None): データの改ざんは発生しない

可用性(Availability: A)への影響: サービスの停止(DoS)の有無と範囲です。

- H(High): システムが完全に停止する可能性がある

- L(Low): システムのパフォーマンスが低下する可能性がある

- N(None): サービスの可用性に影響しない

これらを組み合わせることで、例えば「AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H」であれば、「ネットワーク越しに、誰でも簡単に、認証も操作もなしで攻撃でき、システムを完全に乗っ取れる(CIAすべてHigh)」という、悪夢のような脆弱性(スコア9.8 Critical)であることが瞬時に読み取れます。

実践的なベクトル解読トレーニング

実際の脆弱性を例に、ベクトル文字列の読み解き方を練習しましょう。

例1:Apache Log4j の脆弱性(CVE-2021-44228) CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H(スコア:10.0)

解読:

- AV:N → インターネットから攻撃可能

- AC:L → 攻撃は容易

- PR:N → 認証不要

- UI:N → ユーザー操作不要

- S:C → 影響範囲が広がる

- C:H/I:H/A:H → すべての要素に深刻な影響

この組み合わせは最悪のシナリオで、実際に世界中で深刻な被害をもたらしました。

例2:ローカル権限昇格の脆弱性 CVSS:3.1/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H(スコア:7.8)

解読:

- AV:L → ローカルアクセスが必要

- AC:L → 攻撃は容易

- PR:L → 一般ユーザー権限が必要

- UI:N → ユーザー操作不要

- S:U → 影響範囲は限定的

- C:H/I:H/A:H → すべての要素に深刻な影響

すでにシステムにアクセスしている攻撃者が管理者権限を奪取できる脆弱性です。リモートからの直接攻撃はできないため、スコアは相対的に低くなっています。

実務における環境評価基準の適用と最終リスク判断

基本評価基準(Base Metrics)だけで対応優先度を決めてしまうのは、現場では不十分です。例えば、Base Scoreが9.8の「緊急」の脆弱性が見つかったとします。しかし、その対象サーバーが完全にインターネットから遮断されたオフラインの実験環境にあり、重要なデータも入っていないとしたらどうでしょうか。

この場合、直ちに深夜作業をしてまでパッチを当てる必要性は低いかもしれません。逆に、Base Scoreが5.0程度の「中」リスクであっても、それがインターネットバンキングの決済システムに使われており、個人情報満載のデータベースに接続されているなら、対応は最優先となります。

これを数値化するのが「環境評価基準(Environmental Metrics)」です。

資産の重要度評価(CR, IR, AR)

対象システムにおける機密性(Confidentiality Requirement: CR)、完全性(Integrity Requirement: IR)、可用性(Availability Requirement: AR)の重要度を以下から設定します。

- X(Not Defined): 指定なし(デフォルト)

- H(High): 高い重要性

- M(Medium): 中程度の重要性

- L(Low): 低い重要性

例えば、Web公開用のカタログサイトなら「可用性は高い(止まると困る:AR:H)が、機密性は低い(公開情報しかない:CR:L)」といった重み付けが可能です。

一方、顧客情報を扱うデータベースサーバーなら「機密性と完全性が最重要(CR:H、IR:H)で、可用性も重要(AR:H)」となります。

緩和策の効果(Modified Base Metrics)

環境側の対策によって、基本評価基準の値を「上書き」します。

Modified Attack Vector (MAV): 本来はインターネットから攻撃可能な脆弱性(AV:N)でも、そのサーバーがVPN内でのみアクセス可能な場合、攻撃元区分を「ネットワーク」から「隣接(A)」相当に引き下げて計算し直すことができます。

Modified Attack Complexity (MAC): WAF(Web Application Firewall)で特定の攻撃パターンを遮断している場合、攻撃条件の複雑さを「低(L)」から「高(H)」に変更できます。

Modified Privileges Required (MPR): 多要素認証を導入している場合、必要な特権レベルを引き上げることができます。

このように、CVSSは「ベンダーが発表した絶対的なスコア」ではなく、「自社の環境に合わせてチューニングするための計算式」であることを理解しておきましょう。

環境評価の実践例

実際のシナリオで環境評価を適用してみます。

シナリオ: ECサイトのWebサーバーにCVSS Base Score 8.8の脆弱性が発見されました。

ベースライン評価: CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H

環境要因の考慮:

- サーバーはCloudflare経由でのみアクセス可能

- WAFで既知の攻撃パターンを遮断中

- 顧客の個人情報と決済情報を保持(CR:H、IR:H)

- ECサイトなので可用性も重要(AR:H)

環境評価の適用:

- MAV:A(Cloudflareを経由するため、直接のネットワーク攻撃は困難)

- MAC:H(WAFによる保護)

この結果、環境評価後のスコアは約6.5まで低下する可能性があります。ただし、資産の重要度が高いため、依然として優先的な対応が必要と判断されます。

試験の午後問題においても、与えられた状況説明(ネットワーク構成やサーバーの用途)を読み取り、この環境評価の視点を持ってリスクを判断させる設問が頻出します。

脆弱性対応の優先順位付けとパッチマネジメント戦略

ここまでの知識を統合し、実際に脆弱性情報に接した際の対応フローを整理します。これは、セキュリティ運用(SecOps)の要であり、試験における記述式回答の骨子となる考え方です。

フィルタリング(一次選別)

日々大量に届くCVE情報から、自社で利用しているソフトウェア(CPE: Common Platform Enumeration)に該当するものを抽出します。

自動化ツールの活用:

- 資産管理ツール(CMDB: Configuration Management Database)と脆弱性データベースを連携

- ソフトウェアのバージョン情報を自動収集

- 該当する脆弱性情報を自動通知

手動確認が必要なケース:

- ライブラリの依存関係

- カスタマイズされたソフトウェア

- サポート終了製品(EOL)

ベーススコアによるカテゴライズ

抽出された脆弱性のCVSS基本値を確認します。一般的に以下のような基準で分類されます。

- Critical (9.0 - 10.0): 直ちに対応が必要(24時間以内)

- High (7.0 - 8.9): 早急な対応計画が必要(1週間以内)

- Medium (4.0 - 6.9): 次回の定期メンテナンスでの対応を検討(1ヶ月以内)

- Low (0.1 - 3.9): 許容範囲か、監視対象(次期バージョンアップ時)

ただし、これはあくまで一般的な目安です。組織のリスク許容度や業種によって基準は異なります。

コンテキスト評価(二次選別)

ここで環境評価基準や現状評価基準を加味します。

現状評価のチェックポイント:

Exploit Code Maturity (E):

- X(Not Defined): 情報なし

- H(High): 実証コードが公開されている

- F(Functional): 機能する攻撃コードが広く利用可能

- P(Proof-of-Concept): 概念実証コードのみ

- U(Unproven): 未実証

攻撃コードがGitHubやExploit Databaseで公開されている場合、リスクは大幅に上昇します。

Remediation Level (RL):

- X(Not Defined): 情報なし

- O(Official Fix): 公式パッチが利用可能

- T(Temporary Fix): 一時的な修正が利用可能

- W(Workaround): 回避策のみ

- U(Unavailable): 対策なし

公式パッチが提供されている場合、対応の優先度は高まります。

環境評価のチェックポイント:

Network Exposure(ネットワーク露出度):

- 対象はインターネットに直接公開されているか

- DMZに配置されているか

- 内部ネットワークのみか

- オフライン環境か

Data Sensitivity(データの機密性):

- 個人情報を扱っているか

- クレジットカード情報を保持しているか

- 企業秘密を含んでいるか

- 公開情報のみか

Business Criticality(業務重要度):

- ミッションクリティカルなシステムか

- 停止すると業務に支障が出るか

- 代替システムはあるか

- 影響範囲はどの程度か

対応策の決定と実行

リスク評価に基づいて、以下の対応策から適切なものを選択します。

パッチ適用: 最も基本的な対策です。ただし、以下の点に注意が必要です。

- パッチ適用前にテスト環境での動作確認

- バックアップの取得

- ロールバック手順の準備

- 適用タイミングの調整(メンテナンスウィンドウ)

回避策(Workaround)の実施: すぐに止められないシステムの場合や、パッチが未提供の場合に採用します。

WAF(Web Application Firewall)での遮断: 特定の攻撃パターンをシグネチャで遮断します。SQLインジェクションやXSSなどのWebアプリケーションの脆弱性に有効です。

該当機能の無効化: 使用していない機能が原因の場合、その機能を無効にすることでリスクを低減できます。

アクセス制限の強化: ファイアウォールやACL(Access Control List)で、攻撃元となりうるネットワークからのアクセスを遮断します。

IPS/IDSでの検知: 攻撃の試行を検知し、アラートを発生させます。直接的な防御ではありませんが、攻撃の早期発見に役立ちます。

リスク受容: 影響が限定的で、対策コストが効果を上回る場合、リスクを受容する判断もあり得ます。ただし、経営層の承認が必要です。

この「緩和策・回避策の実施」は、試験において「パッチ適用が困難な場合の代替案を答えよ」という形で頻繁に問われます。CVSSのベクトルを見て、「AV:N(ネットワーク経由)」であれば「ファイアウォールで制限する」、「UI:R(ユーザー操作が必要)」であれば「不審なメールを開かないよう注意喚起する」といったように、ベクトルの要素を逆手に取った対策を導き出せるようになりましょう。

パッチマネジメントのベストプラクティス

効果的な脆弱性管理には、組織的なプロセスが不可欠です。

定期的な脆弱性スキャン: 月次または週次で脆弱性スキャンを実施し、新たな脆弱性の有無を確認します。

パッチ適用サイクルの確立:

- 緊急パッチ:Critical脆弱性向け(即時~24時間)

- 定期パッチ:High以下の脆弱性向け(月次メンテナンス)

- 計画的アップグレード:四半期または年次

変更管理プロセスとの統合: パッチ適用も変更管理の一環として扱い、承認・テスト・実施・検証のプロセスを明確化します。

パッチ適用状況の可視化: ダッシュボードで未対応の脆弱性数や重要度を可視化し、経営層への報告に活用します。

CVSS v4.0の進化ポイントと今後の動向

2023年11月に公開されたCVSS v4.0では、いくつかの重要な変更が加えられています。まだ普及の初期段階ですが、今後の主流となる可能性が高いため、概要を押さえておきましょう。

CVSS v4.0の主な変更点

新しい評価軸の追加:

Attack Requirements (AT): 攻撃の前提条件をより詳細に評価します。v3.1のAttack Complexityをより細分化したものです。

Safety (S) と Automatable (AU): 人命や物理的な安全への影響を評価する軸が追加されました。IoTデバイスや産業制御システム(ICS/SCADA)の脆弱性評価に有用です。

スコアリングの精緻化: 0.1刻みでより詳細なスコアリングが可能になりました。v3.1では同じスコアでも異なるリスクレベルのケースがありましたが、v4.0ではこれが改善されています。

脅威メトリクスの強化: 現状評価基準がより実態に即した形に進化し、実際の攻撃状況をより正確に反映できるようになりました。

移行期の対応

当面はv3.1とv4.0が併存する期間が続きます。組織としては以下の対応が推奨されます。

- 両方のバージョンのスコアを確認

- 評価ツールがv4.0に対応しているか確認

- 社内の評価基準をv4.0に更新する計画を立てる

試験対策としては、まだv3.1が中心ですが、v4.0の存在と主な変更点は把握しておくべきでしょう。

試験対策:重要ポイントの総まとめと頻出問題パターン

情報処理安全確保支援士試験に向けて、脆弱性情報とCVSSに関して特に記憶しておくべき要点を整理します。試験会場で迷ったとき、立ち返るべき判断基準として活用してください。

CVSSベクトルの重要ポイント

最も危険な組み合わせ:

- AV:N は「どこからでも攻撃可能」で最もスコアが高い

- AC:L は「誰でも攻撃可能」でスコアが高い

- PR:N は「認証不要」で非常に危険

- UI:N は「ユーザー操作不要」で防ぎにくい

- S:C は影響が他のコンポーネントに波及するため、スコアが劇的に上昇

スコープ(S:C)の理解が特に重要: Webアプリの脆弱性(XSSなど)や仮想化環境の脆弱性で設定されやすく、試験でも頻出です。

影響度の組み合わせ: CIA がすべて H で、かつ AV:N / AC:L / PR:N / UI:N の組み合わせは、スコア9.8以上のCriticalとなる可能性が高いです。

JVNとCVEの関係性

基本的な理解:

- CVEはあくまで「識別子(ID)」

- CVSSは「評価指標(スコアリング手法)」

- JVNは日本の製品情報も含めた「データベース(情報源)」

- JVN iPediaには、JVNで取り扱った情報以外にNVD等の情報も登録される

試験での出題傾向: 「国内製品の脆弱性情報を確認する場合、最も適切な情報源は何か」→ 答え:JVN

緩和策の導出方法

CVSSベクトルから逆算して対策を考える訓練をしましょう。

AV:N(ネットワーク経由)の場合:

- ファイアウォールでアクセス制限

- VPN経由のアクセスに限定

- IP アドレス制限

AC:L(攻撃が容易)の場合:

- WAFの導入

- 多段階認証の実装

- アクセス制御の強化

PR:N(認証不要)の場合:

- 認証機能の追加

- 公開範囲の見直し

- ネットワーク分離

UI:R(ユーザー操作が必要)の場合:

- セキュリティ教育の実施

- メールフィルタリング強化

- エンドポイント保護

S:C(スコープ変更あり)の場合:

- サンドボックス化

- 権限分離の徹底

- 仮想化環境の適切な設定

マネジメント的な視点

組織的な対応プロセス:

- 脆弱性情報は「収集」するだけでなく、「組織の環境に合わせて評価」する

- 「パッチを当てる」だけでなく、「回避策」や「リスク受容」という選択肢も常に考慮

- 情報の収集漏れを防ぐために、自動化ツールやRSS、メール通知などのプッシュ型通知を活用

経営層への報告:

- CVSSスコアだけでなく、ビジネスへの影響を説明

- 対応コストと放置した場合のリスクを比較

- 対応計画と優先順位を明確化

午後試験での頻出パターン

問題パターン1:リスク評価 「与えられたネットワーク構成において、この脆弱性の実質的なリスクを評価せよ」 → 環境評価基準を適用して、Base Scoreを調整する考え方を記述

問題パターン2:対策の提案 「パッチ適用が困難な場合の代替策を答えよ」 → CVSSベクトルから逆算して、攻撃経路を遮断する方法を提案

問題パターン3:優先順位付け 「複数の脆弱性が発見された。対応の優先順位を決定し、理由を述べよ」 → CVSSスコア、攻撃コードの有無、システムの重要度、ネットワーク露出度を総合的に判断

問題パターン4:情報源の選択 「この状況で参照すべき情報源として最も適切なものを選べ」 → 国内製品ならJVN、グローバル製品ならNVD、攻撃手法ならCERT/CC

実践的なケーススタディ:脆弱性対応の全プロセス

実際の脆弱性対応の流れを、具体的なシナリオで追ってみましょう。

ケース:ECサイトのCMS脆弱性対応

状況: 自社で運営するECサイトで使用しているオープンソースCMSに、CVSS 8.8の脆弱性が発見されました。

ステップ1:情報収集

- JVNでCVE番号を検索

- NVDで詳細な技術情報を確認

- ベンダーサイトでパッチ情報を確認

- セキュリティコミュニティで攻撃コードの公開状況を調査

ステップ2:影響範囲の特定

- 資産管理台帳で該当するシステムを抽出

- 本番環境:顧客向けECサイト(重要度:Critical)

- テスト環境:開発用サーバー(重要度:Low)

- 計2台が影響を受けることが判明

ステップ3:リスク評価

Base Score分析: CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H(8.8 High)

環境評価の適用:

- 本番サイトはインターネットに公開(MAV:N維持)

- WAF導入済み(MAC:H に変更可能)

- 顧客情報あり(CR:H、IR:H、AR:H)

- 一般会員のアカウントが必要(PR:L)

現状評価:

- 攻撃コードが公開されている(E:F)

- ベンダーパッチあり(RL:O)

結論: 環境評価後もHigh レベルを維持。早急な対応が必要。

ステップ4:対応計画の策定

即時対応(24時間以内):

- WAFで該当する攻撃パターンを遮断(回避策)

- アクセスログの監視強化

- 不審なアクティビティの検出

短期対応(1週間以内):

- テスト環境でパッチ適用の動作確認

- データベースのバックアップ取得

- ロールバック手順の準備

中期対応(2週間以内):

- メンテナンスウィンドウでのパッチ適用

- 適用後の動作確認

- セキュリティスキャンでの脆弱性解消確認

ステップ5:実施と検証

- 計画通りにパッチ適用を実施

- 機能テストとセキュリティテストを実施

- 脆弱性スキャナーで修正を確認

- インシデント記録の作成

ステップ6:事後対応

- 対応プロセスの振り返り

- 類似システムの確認

- 検知ルールの更新

- 関係者への報告

このような一連のプロセスを理解しておくことで、試験の長文問題でも落ち着いて対応できます。

最新のセキュリティ動向と脆弱性管理の未来

脆弱性管理の領域も、技術の進化とともに変化しています。最新の動向を押さえておきましょう。

AIによる脆弱性検出の進化

機械学習を活用した脆弱性検出ツールが進化しています。静的解析や動的解析にAIを組み合わせることで、従来は発見が困難だった論理的な脆弱性も検出できるようになってきました。

Software Bill of Materials(SBOM)

ソフトウェアの部品表であるSBOMが注目されています。使用しているすべてのコンポーネントとそのバージョンを可視化することで、サプライチェーン攻撃への対応が容易になります。

ゼロトラストセキュリティとの統合

脆弱性管理も、ゼロトラストアーキテクチャの一部として統合される流れにあります。脆弱性の有無を継続的に監視し、リスクベースでアクセス制御を動的に変更するアプローチが広がっています。

クラウドネイティブ環境での課題

コンテナやサーバーレスアーキテクチャの普及により、脆弱性管理の対象も変化しています。イメージスキャンや実行時保護(Runtime Protection)などの新しい手法が必要とされています。

脆弱性対応力チェック!CVSSとリスク評価 練習問題

「緊急」のアラートが届いたとき、その脆弱性が自社にとって本当に危険なものか判断できますか? 本記事で学んだ知識を活かし、CVSSスコアの背景にある「攻撃の難易度」や「影響範囲」を正しく読み解けるか確認しましょう。日々の運用業務における判断基準を養うための練習問題(全10問)をご用意しました。

まとめ

脆弱性情報の収集とCVSSによる評価は、セキュリティ対策の「目」にあたる部分です。ここが曇っていては、どんなに高価な防御製品も効果を発揮できません。

JVNを活用して網羅的に情報を集め、CVSSベクトルを解読して「攻撃者の視点」と「守るべき資産の状況」を照らし合わせる。このプロセスを習得することで、漠然とした不安を具体的なアクションプランに変えることができます。

試験対策としては、CVSSの計算式を暗記する必要はありませんが、ベクトル文字列(AV:Nなど)の意味と、それがリスク評価にどう影響するか(スコアが上がるのか下がるのか)の感覚を掴んでおくことが重要です。

日々のニュースで見かける「深刻な脆弱性」の報道も、今後は見出しだけでなく、記事の奥にある「CVSSベクトル」を探して読んでみてください。「なぜこれが深刻なのか?」という理屈が見え、セキュリティエンジニアとしての解像度が一気に高まるはずです。

脆弱性管理は、技術的な知識だけでなく、組織のリスク許容度やビジネス要件を理解した上での判断が求められる、まさにセキュリティエンジニアの腕の見せ所です。本記事で学んだ知識を基に、実践の場で経験を積み重ねていってください。