インターネット上で安全に通信するには、通信相手が本当に信頼できるかを確認する「認証」が欠かせません。その認証を支える中核的な仕組みが、PKI(公開鍵基盤)です。

PKIは、デジタル証明書の発行・管理を担うインフラストラクチャであり、オンラインバンキングや電子商取引など、日常生活を支える重要な技術です。しかし、CA・RA・CP・CPSといった専門用語が多く、それぞれの役割や相互関係を正確に理解するのは容易ではありません。

本記事では、PKIを構成する主要要素であるCA(認証局)、RA(登録局)、CP(証明書ポリシー)、CPS(証明書運用規定)について体系的に解説します。これらを理解することで、PKIがどのように信頼性を担保しているのか、その全体像が見えてくるはずです。

PKI(公開鍵基盤)の基本と3つの役割

PKI(Public Key Infrastructure:公開鍵基盤)とは、公開鍵暗号技術を活用してインターネット上での安全な通信を実現するための基盤システムです。デジタル証明書の発行・管理・配布・失効といった一連のプロセスを管理し、なりすまし・データ改ざん・否認といったセキュリティリスクを防止します。電子商取引、オンラインバンキング、企業間の電子契約など、現代のあらゆる場面で活用されています。

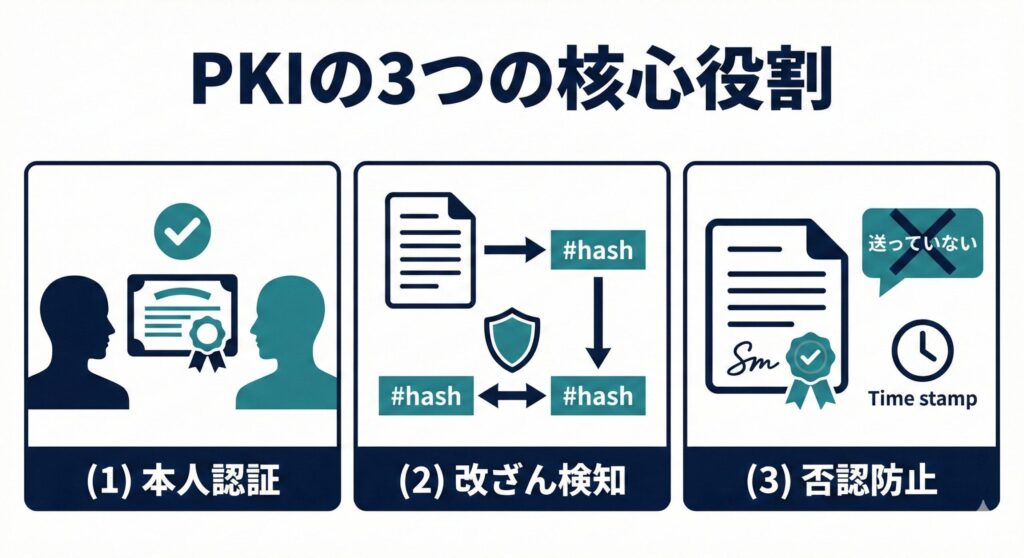

PKIが果たす3つの重要な役割

本人認証の実現 デジタル証明書に含まれる情報と電子署名によって、通信相手が本当に本人であることを確認します。なりすましを防ぎ、正当な相手との通信を保証します。

改ざん検知の実現 ハッシュ値の比較により、データが通信途中で第三者に改ざんされていないことを確認します。データの完全性を保証し、安全な情報のやり取りを可能にします。

否認防止の実現 デジタル署名により、誰がいつ何を送信したかという証拠が残るため、通信相手が後から「送っていない」と否定できなくなります。法的な証拠能力も持つ、重要な機能です。

これらの役割はすべて、信頼できる第三者機関である認証局(CA)が発行するデジタル証明書によって実現されています。

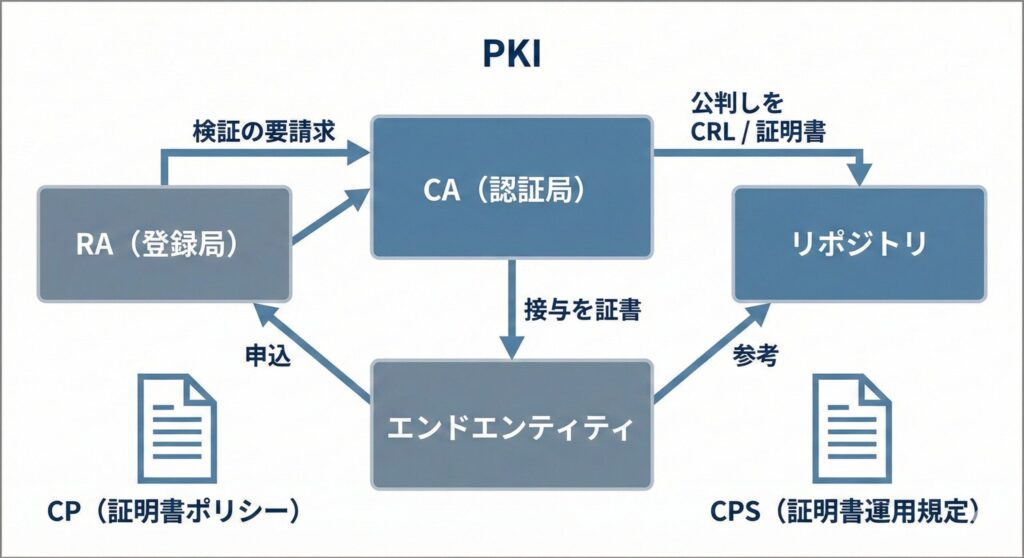

PKIを構成する6つの重要な要素

PKIの主要構成要素

PKIは複数の要素が有機的に連携することで機能します。各要素の役割を整理しておきましょう。

| 要素 | 正式名称 | 役割の概要 |

|---|---|---|

| CA | Certification Authority(認証局) | デジタル証明書の発行・管理を行う中核機関 |

| RA | Registration Authority(登録局) | 証明書の発行申請受付と本人確認を担う機関 |

| リポジトリ | — | デジタル証明書やCRLを保管・公開する場所 |

| エンドエンティティ | — | 証明書を実際に利用するユーザーやサーバー |

| CP | Certificate Policy(証明書ポリシー) | 証明書の利用目的や適用範囲を定めた方針文書 |

| CPS | Certification Practice Statement(証明書運用規定) | CPに基づく具体的な運用手順を定めた文書 |

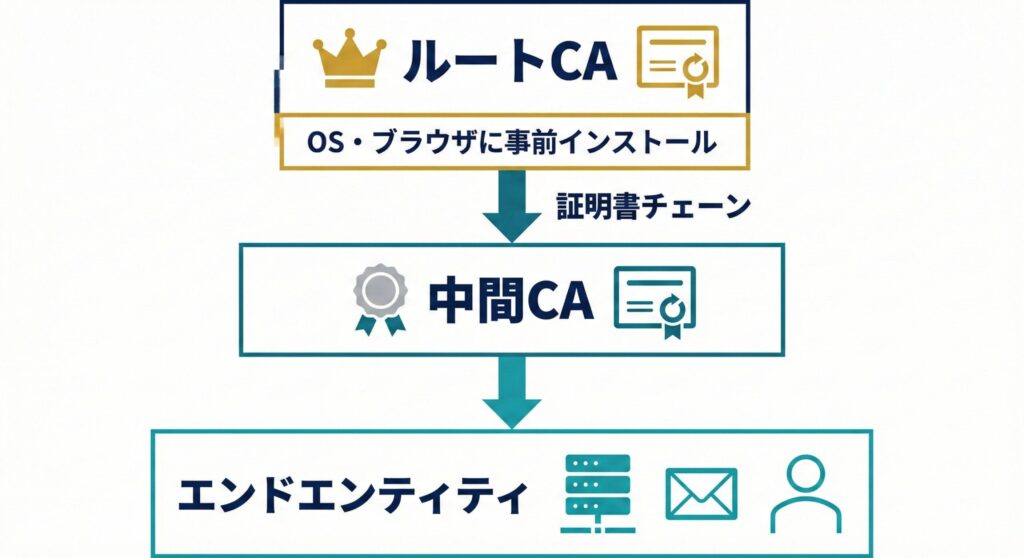

PKIの信頼モデル:階層構造による信頼の連鎖

PKIの信頼性は、CAの階層構造によって支えられています。

階層構造の頂点にはルートCAが存在します。ルートCAは自らの正当性を自己証明する特別な存在であり、そのルート証明書はOSやブラウザに事前にインストールされています。

ルートCAの下には中間CAが配置され、中間CAはルートCAによって正当性を証明されます。エンドエンティティが使用するデジタル証明書は、この中間CAによって発行されます。

「ルートCA → 中間CA → エンドエンティティ」という信頼の連鎖(証明書チェーン)が構築されることで、最終的な証明書の信頼性が担保されます。この階層構造により、ルートCAが侵害されるリスクを最小化しながら、柔軟な証明書発行体制を実現しています。

CA(認証局)の3つの中核業務

CA(Certification Authority:認証局)は、PKIにおける信頼の起点となる機関です。デジタル証明書の発行から失効まで、証明書のライフサイクル全体に責任を持ちます。

1. デジタル証明書の発行

申請者の公開鍵に対して、CA自身の秘密鍵でデジタル署名を付与し、証明書を発行します。発行される証明書には以下の情報が含まれており、国際規格X.509に準拠した形式で作成されます。

- 公開鍵

- 所有者情報(サブジェクト)

- 有効期限

- 発行者(CA)の情報

- CAのデジタル署名

2. デジタル証明書の管理

発行したすべての証明書を適切に管理します。具体的には以下の業務が含まれます。

- 証明書の有効期限の追跡と更新手続きの管理

- 証明書の利用状況の監視

- セキュリティインシデント発生時の迅速な対応

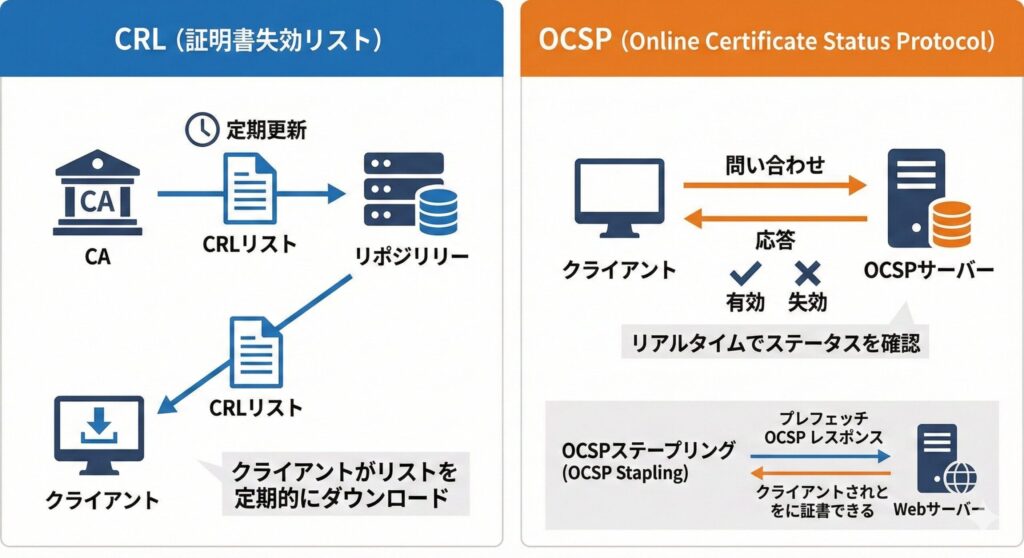

3. CRL(証明書失効リスト)の発行と公開

秘密鍵の漏洩・証明書情報の誤り・不正使用などが判明した場合、該当する証明書を失効させ、その情報をCRL(Certificate Revocation List)として定期的に発行・公開します。これにより、第三者は失効した証明書を誤って信頼するリスクを回避できます。

近年では、CRLに加えてOCSP(Online Certificate Status Protocol) というリアルタイムな証明書有効性確認の仕組みも広く利用されています。CRLが定期的なリスト更新であるのに対し、OCSPはリクエストに応じてその時点の証明書ステータスを返すため、よりタイムリーな失効確認が可能です。

CAはPKI全体の信頼性を左右する存在であるため、物理的セキュリティ・システムセキュリティ・運用プロセスのセキュリティなど、あらゆる面で最高レベルの対策が求められます。

RA(登録局)の3つの実務業務

RA(Registration Authority:登録局)は、CAの業務の一部を代行し、証明書発行プロセスをより効率的かつ安全にする役割を担います。

1. 申請の受付と初期審査

デジタル証明書の発行申請を受け付け、提出された書類・情報が形式要件を満たしているかを確認します。不備がある場合は申請者に修正を求め、審査の質を担保します。

2. 厳格な本人確認の実施

RAの最も重要な役割が本人確認です。証明書の種類や用途に応じた確認手続きを実施します。

- 個人向け証明書:運転免許証・パスポートなどの公的証明書による本人確認

- 企業向け証明書:登記簿謄本・印鑑証明書の確認、申請者の組織所属確認

- 組織認証型証明書(OV):申請組織の実在確認および申請者の所属確認

本人確認の厳格さが証明書の信頼性を直接左右するため、RAには高度な審査能力が求められます。

3. 審査済み申請情報のCAへの伝達

本人確認・審査が完了した申請情報をCAに伝達します。この際、RAは申請者の身元確認が適切に行われたことを証明する情報も併せて提供します。CAはRAから受け取った情報を信頼して証明書を発行するため、RAとCA間には強固な信頼関係が不可欠です。

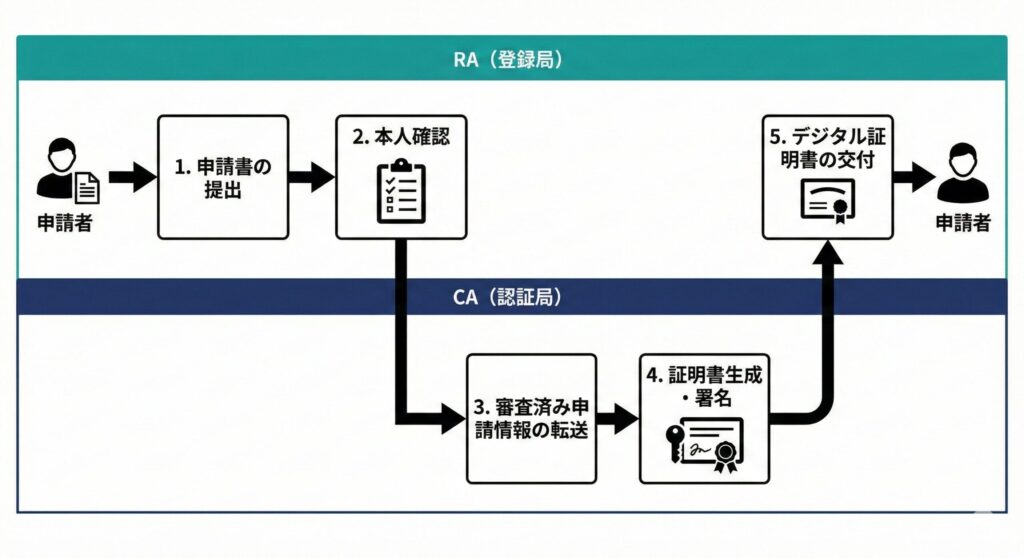

CAとRAの連携プロセス

実際のデジタル証明書発行は、以下のような流れで進みます。

- 申請者がRAにデジタル証明書の発行申請を行う

- RAが申請を受け付け、必要書類の確認と本人確認を実施

- すべての審査をクリアしたRAが、申請情報をCAに伝達

- CAがRAからの申請情報に基づき証明書を生成し、自身の秘密鍵でデジタル署名を付与

- 完成した証明書を申請者に発行

このように役割を分担することで、CAは証明書の発行・管理という中核業務に専念でき、RAは地域や業界に特化した本人確認業務を効率的に担います。大規模なPKIでは複数のRAを配置することで、地理的に分散した申請者にも対応できる柔軟な体制を実現しています。

CP(証明書ポリシー)とCPS(証明書運用規定)の役割と違い

PKIの信頼性を客観的に評価し、利用者が安心して証明書を使用するためには、CAの運用方針と具体的な手順が明確に文書化されている必要があります。その役割を果たすのがCPとCPSです。

CP(証明書ポリシー)とは

CP(Certificate Policy:証明書ポリシー)は、デジタル証明書の利用目的・適用範囲・発行対象者・発行手続きの概要など、PKI運用における基本方針を定めた文書です。証明書を利用する側にとって、その証明書がどの程度信頼できるか・どのような用途に適しているかを判断するための重要な情報源となります。

CPに記載される主な内容は以下のとおりです。

- 証明書の利用目的:SSL/TLS通信専用、電子メール署名専用、電子契約署名用など、用途を限定して適切な利用を促進

- 適用範囲:取得できる組織・個人の条件、地理的制限(法人のみか個人も対象か、特定業界限定かなど)

- 発行対象者の要件:法人格の有無、個人事業主の可否、年齢制限など

- セキュリティ要件:証明書の鍵長、有効期限、失効条件などの基本的なセキュリティ基準

CPS(証明書運用規定)とは

CPS(Certification Practice Statement:証明書運用規定)は、CPに基づいてCAが実際にどのようにデジタル証明書を発行・管理するかを詳細に記載した文書です。監査機関や規制当局がCAの運用を評価する際の基準ともなります。

CPSに記載される主な内容は以下のとおりです。

- 証明書発行の具体的な手順:申請受付から証明書発行までの各ステップ、必要書類、処理期間、承認プロセス

- 本人確認の方法:確認に使用する書類、対面確認の要否、オンライン確認の条件など

- 秘密鍵の管理方法:CAが使用する秘密鍵の生成方法・保管場所・アクセス制御。HSM(Hardware Security Module) の使用、多重認証の実施、物理的なセキュリティ対策が記載される

- セキュリティ対策:システム監査の方法、インシデント対応手順、バックアップ体制、災害復旧計画

- 証明書の失効手順:失効条件、失効要請への対応手順、CRLの発行頻度と公開方法

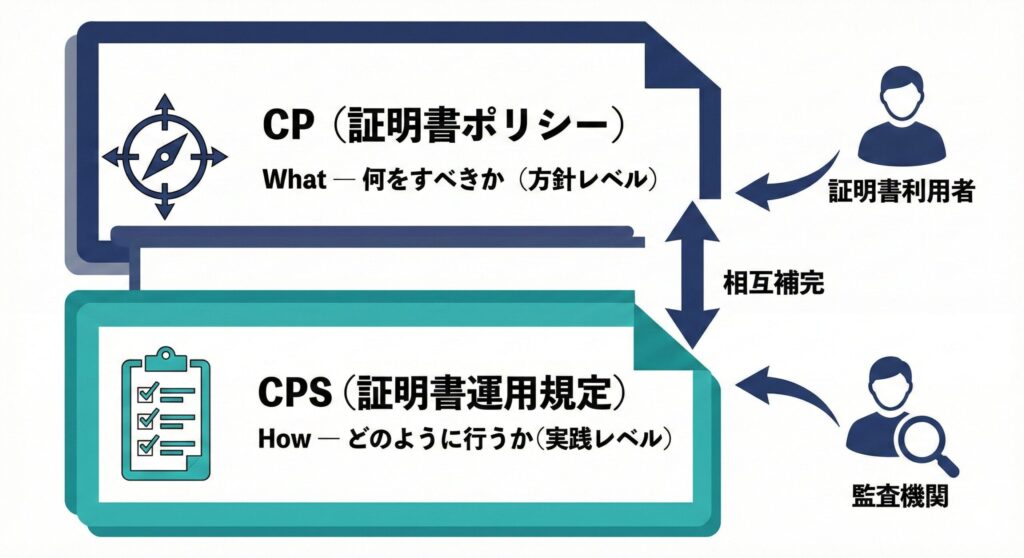

CPとCPSの関係:「What」と「How」の相互補完

CPとCPSは互いに補完し合う関係にあります。CPが「何をすべきか(What)」という方針レベルを定めるのに対し、CPSは「どのように行うか(How)」という実践レベルを定めています。

たとえば、CPで「本人確認を厳格に行う」という方針が定められている場合、CPSでは以下のような具体的手順が記載されます。

- 公的証明書の原本確認を対面で実施し、コピーを保管する

- 企業の場合は登記簿謄本の発行日が6ヶ月以内のものに限る

- 申請組織への所属確認は、人事部門への直接問い合わせにより実施する

CPは比較的安定した文書であり頻繁には改訂されません。一方、CPSは運用環境や技術の変化に応じて定期的に見直しと更新が行われます。

証明書を利用する側はCPを読むことでその証明書の用途や信頼レベルを理解でき、詳細な運用実態を確認したい場合はCPSを参照できます。このように、CPとCPSはPKIの透明性と信頼性を担保する「車の両輪」として機能しており、これらが適切に整備・遵守されることでPKI全体の信頼性が維持されます。

PKI全体像の整理:4要素の連携が信頼を生む

ここまで解説してきたCA・RA・CP・CPSの関係を改めて整理します。

| 要素 | 役割の性質 | 主な機能 |

|---|---|---|

| CA(認証局) | 信頼の起点 | 証明書の発行・管理・失効 |

| RA(登録局) | 審査の窓口 | 申請受付・本人確認・CAへの伝達 |

| CP(証明書ポリシー) | 方針の文書化 | 利用目的・適用範囲・信頼基準の定義 |

| CPS(証明書運用規定) | 運用の文書化 | 具体的な発行手順・管理方法・監査基準 |

CAは信頼の起点として証明書のライフサイクル全体を管理し、RAはCAの負荷を分散しながら厳格な本人確認を担います。CPはPKI運用の基本方針を示し、CPSはその方針を実務レベルの手順へと落とし込みます。

この4要素が有機的に連携することで、PKIは機能します。私たちが日常的に利用しているHTTPS通信、電子契約、オンラインバンキング、リモートワークでのVPN接続など、現代社会のあらゆるデジタル活動はPKIによって支えられています。

PKIと証明書の信頼性を左右する要因

PKIの信頼性は技術的な仕組みだけでなく、運用面の品質にも大きく依存します。以下の要素が証明書の信頼性を直接左右します。

- RAの本人確認の厳格さ:確認が甘ければ、不正取得された証明書が出回るリスクが高まる

- CAの秘密鍵管理の堅牢さ:CAの秘密鍵が漏洩すれば、発行済みの全証明書の信頼性が崩壊する

- CRLおよびOCSPの迅速な更新:失効情報の公開が遅れると、不正な証明書が使われ続けるリスクがある

- CPとCPSの適切な整備と遵守:文書が形骸化すれば、監査や第三者評価が機能しなくなる

これらの要素が揃って初めて、PKIは「信頼の基盤」としての役割を果たせます。

OCSPとCRLの使い分け

証明書の失効確認手段として、CRLとOCSPの2つが存在します。それぞれの特徴は以下のとおりです。

CRL(証明書失効リスト)

- 定期的に更新されるリスト形式

- ダウンロードしてローカルで確認するため、ネットワーク負荷は低い

- 更新間隔があるため、失効直後の証明書を見逃す可能性がある

OCSP(Online Certificate Status Protocol)

- リクエストに応じてリアルタイムで証明書ステータスを返す

- 常に最新の失効情報を取得できる

- OCSPサーバーへのアクセスが必要であり、プライバシーの懸念もある

近年では、OCSPレスポンスをサーバー側が事前に取得して提示するOCSPステープリングという手法も広く採用されており、パフォーマンスとプライバシーの両立が図られています。

PKIの仕組みをおさらい!お役立ち練習問題(全10問)

専門用語が多くて少し複雑なPKIの世界ですが、要点はつかめましたでしょうか? ここでは、学んだ知識をしっかりとご自身のものにしていただくための練習問題をご用意しました。

「あの用語、どういう意味だっけ…?」と迷ったときは、各問題に用意されている「ヒント」を活用してみてください。選択肢をクリックするとその場で正解と詳しい解説が表示されるので、ゲーム感覚でサクッと復習ができます。ぜひチャレンジしてみましょう!

まとめ:PKIの4要素が支えるデジタル社会の信頼

本記事では、PKI(公開鍵基盤)を構成する重要な要素であるCA(認証局)、RA(登録局)、CP(証明書ポリシー)、CPS(証明書運用規定)について解説しました。

- CAは、デジタル証明書の発行・管理・失効を行う信頼の起点。PKI全体の信頼性を支える中核的な存在

- RAは、証明書発行申請の受付と本人確認を担う機関。CAと連携することで、効率的かつ安全な証明書発行プロセスを実現

- CPは、デジタル証明書の利用目的や適用範囲などの基本方針を定めた文書。証明書の信頼性を判断するための指針

- CPSは、CPに基づいてCAが具体的にどのように証明書を発行・管理するかを詳細に定めた文書。運用の透明性と監査可能性を担保

これら4つの要素が有機的に連携することでPKIは機能し、私たちの日常を支える安全なデジタル通信が実現されています。

次回の記事では、デジタル証明書の具体的な構造であるX.509形式と、証明書がどのように検証されるか技術的なプロセスについて詳しく解説します。証明書チェーンの検証方法や失効確認の仕組みなど、より実践的な内容に踏み込んでいきますので、ぜひご期待ください。