情報セキュリティ対策と聞くと、多くの人はファイアウォールやウイルス対策ソフト、暗号化技術といったネットワークやシステム上の「論理的」な対策を真っ先に思い浮かべるでしょう。しかし、どれほど堅牢なシステムを構築していても、サーバールームに部外者が侵入できたり、機密書類が机の上に放置されていたりすれば、情報は簡単に盗み出されてしまいます。

情報漏えいインシデントの多くは、高度なハッキングだけでなく、端末の紛失・置き忘れ、内部関係者による物理的な持ち出し、部外者による盗難といった「物理的」な要因でも引き起こされています。デジタル空間の防御を固めても、物理的な防御が甘ければ「鍵のかかっていない金庫」と同じです。

本記事では、オフィス設計段階から考慮すべき入退室管理・ゾーニングの考え方から、日々の業務で実践すべきクリアデスク・クリアスクリーンの運用、機器の盗難・紛失対策、適切な廃棄方法まで多角的に解説します。物理的防御の仕組みと運用ルールを深く理解し、盤石な情報セキュリティ体制を構築しましょう。

物理的セキュリティとは?情報資産を守る最後の砦

情報セキュリティ対策は大きく「物理的セキュリティ」「技術的(論理的)セキュリティ」「人的セキュリティ」の3つの柱で構成されます。物理的セキュリティは、情報システムやネットワーク機器、紙媒体の機密書類、それらを運用する施設・設備そのものを物理的な脅威から守る対策を指し、情報資産を守る「最後の砦」とも言える重要な領域です。

なぜ今、物理的セキュリティが再評価されているのか

近年、クラウドやテレワークの普及で情報資産の保管場所やアクセス経路が多様化し、サイバー空間の脅威が複雑化する一方で、物理的セキュリティの重要性も改めて注目されています。

その背景の一つが内部不正による情報漏えいの増加です。正当なアクセス権限を持つ従業員が、USBメモリなどで機密データを物理的に持ち出すケースが後を絶ちません。またテレワーク普及により、カフェや自宅など企業の目が届かない場所でノートPCやスマートフォンを扱う機会が増え、端末の置き忘れ・盗難・画面の覗き見(ショルダーハック)リスクがかつてないほど高まっています。

さらに、データセンターやサーバールームへの物理的な侵入はクラウド事業者にとっても死活問題です。物理的セキュリティが破られれば、論理的セキュリティを無力化して直接データを抜き取られたり、機器を破壊されてサービス提供が不可能になったりするリスクがあります。IT環境がいかに変化しても、物理的セキュリティはすべての情報セキュリティの基盤であり続けています。

サイバー攻撃だけではない!物理的脅威の種類と影響

情報資産を脅かす物理的要因は、悪意ある人間の行為だけではありません。主な脅威は以下の3カテゴリーに分類されます。

1. 人為的脅威(意図的) 外部侵入者による機器の盗難・破壊、不正な端末接続、機密書類の窃取などです。内部関係者による意図的な情報持ち出しや機器の破壊行為も含まれます。金銭目的や競合他社への情報提供、個人的な恨みなど明確な悪意を持って行われます。

2. 人為的脅威(偶発的) 悪意はなく、不注意やミスによって引き起こされる脅威です。ノートPCやUSBメモリの紛失・置き忘れ、機密書類の誤廃棄、飲み物をこぼすことによる機器の故障、誤った配線作業によるネットワーク切断などが挙げられます。情報漏えいインシデントの原因として、この偶発的な人為的脅威は常に上位を占めます。

3. 環境的・自然脅威 地震、火災、落雷、台風、洪水といった自然災害や、それに伴う停電・空調故障・水漏れなどです。機器の物理的破壊だけでなく、システムの大規模ダウンタイムを引き起こし、事業継続(BCP)に深刻な影響を与えます。

これらの脅威から情報資産を守るには、建物の免震・耐震構造、無停電電源装置(UPS)や自家発電設備の導入、消火設備の設置といったファシリティ面の対策と、入退室管理・施錠管理などの防犯面の対策を組み合わせる必要があります。

物理的セキュリティと論理的セキュリティの相互補完関係

物理的セキュリティと論理的セキュリティは独立して存在するものではなく、相互に補完し合う関係にあります。

例えば、エントランスに生体認証システム(物理的)を導入して部外者の侵入を防ぎながら、ネットワーク上ではファイアウォールや侵入検知システム(IDS)(論理的)でサイバー攻撃を遮断します。仮に物理的セキュリティが突破され不正な端末が接続されても、ネットワークアクセス制御(NAC)などの論理的セキュリティが機能していれば侵入を防げます。

逆に、論理的セキュリティの要となる暗号化キーやパスワードが書かれたメモが机の上に放置されていれば(物理的セキュリティの欠如)、強固な暗号化も意味をなしません。真に堅牢な情報セキュリティ体制を築くには、物理と論理の両面から多層的な防御網(多層防御)を構築し、どちらか一方が破られても被害を最小限に食い止める仕組みが不可欠です。

確実な入退室管理で不審者をシャットアウト

物理的セキュリティの要となるのが「入退室管理」です。誰が、いつ、どこに入ったかを厳密に管理することで、部外者の侵入を防ぐだけでなく、内部不正への強力な牽制効果も発揮します。

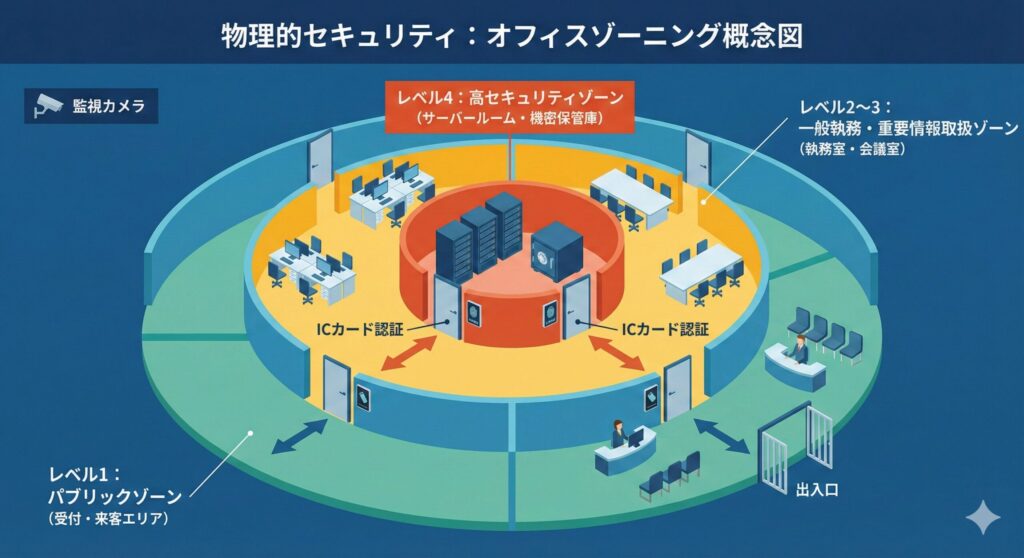

ゾーニング(セキュリティ領域の分割)の基本的な考え方

入退室管理を効果的に行うには、まずオフィス全体を情報の重要度に応じていくつかの区画(ゾーン)に分割する「ゾーニング」が必要です。すべてのエリアを同じセキュリティレベルで管理することはコスト・業務効率の両面で非現実的なため、守るべき資産の重要度に応じてメリハリをつけることが重要です。

一般的なゾーニングは以下のレベルで設定されます。

- レベル1(パブリックゾーン):受付・エントランスホール・来客用会議室など、外部の訪問者が比較的自由に出入りできるエリアです。機密情報を一切置かないことが原則です。

- レベル2(一般執務ゾーン):従業員や許可された外部委託業者などが業務を行うエリアです。入室には社員証(ICカード)などによる認証が必要です。

- レベル3(重要情報取扱ゾーン):人事情報・財務データ・開発中の機密データなど特に重要な情報を扱う部門の執務室です。物理的な間仕切りや扉でレベル2から区切られ、特定の権限を持つ従業員のみ入室できます。

- レベル4(高セキュリティゾーン):サーバールーム・ネットワーク機器室・重要書類保管の金庫室などです。限られた管理者のみが入室でき、生体認証などの厳格な認証や2名以上での入室(ダブルアクセス)が義務付けられることもあります。

ゾーニング設計では、レベルの低いゾーンから高いゾーンへ段階的に認証の壁を設ける「多層防御」の考え方が効果的です。

代表的な入退室管理システムと認証方式の仕組み

各ゾーンの境界には、権限のない者の侵入を防ぐ認証システムが設置されます。セキュリティレベルや導入コスト、運用負荷に応じて適切な方式を選択・組み合わせることが重要です。

1. 記憶による認証(暗証番号・パスワード) テンキーに暗証番号を入力して解錠する方式です。導入コストが低い反面、ショルダーハックのリスクや番号漏えい時に誰でも入室できてしまう欠点があります。高セキュリティエリアへの単独使用は適さず、他の方式との組み合わせが基本です。

2. 所持による認証(物理鍵・ICカード・スマートタグ) 金属鍵やICカードを読み取り機にかざして解錠する、現在最も普及している方式です。ICカード方式は「誰がいつ入室したか」というアクセスログを記録できるため、事後監査や不正の追跡に有効です。ただしカードの紛失・盗難、従業員間での貸し借りリスクが存在します。

3. 生体情報による認証(バイオメトリクス認証) 指紋・静脈・顔・虹彩・声紋など身体的特徴で本人確認を行う方式です。「紛失・盗難リスクがない」「忘れない」「貸し借りできない」という大きなメリットがあり、極めて高いセキュリティレベルを実現できます。近年は非接触で高速認証できる顔認証システムの導入が進んでいます。

生体認証(バイオメトリクス)の精度と評価指標

生体認証システムを導入・評価する上で必ず理解しておくべき重要な指標が「本人拒否率(FRR)」と「他人受入率(FAR)」の2つです。

- 本人拒否率(FRR:False Rejection Rate):正当な権限を持つ本人が「本人ではない」と誤認され、アクセスを拒否される確率です。この値が高いと従業員がスムーズに入室できず業務効率が著しく低下します。

- 他人受入率(FAR:False Acceptance Rate):権限を持たない他人を「正当な本人」と誤認し、アクセスを許可してしまう確率です。この値が高いとセキュリティシステムとしての根本的な役割を果たせず、不正侵入リスクが極めて高くなります。

重要なのは、FRRとFARが「トレードオフの関係」にある点です。判定基準を厳しくするとFARは下がる一方でFRRが上がり、緩くすると逆になります。守るべきゾーンの重要度に応じて、このバランス(しきい値)を適切に調整することが不可欠です。

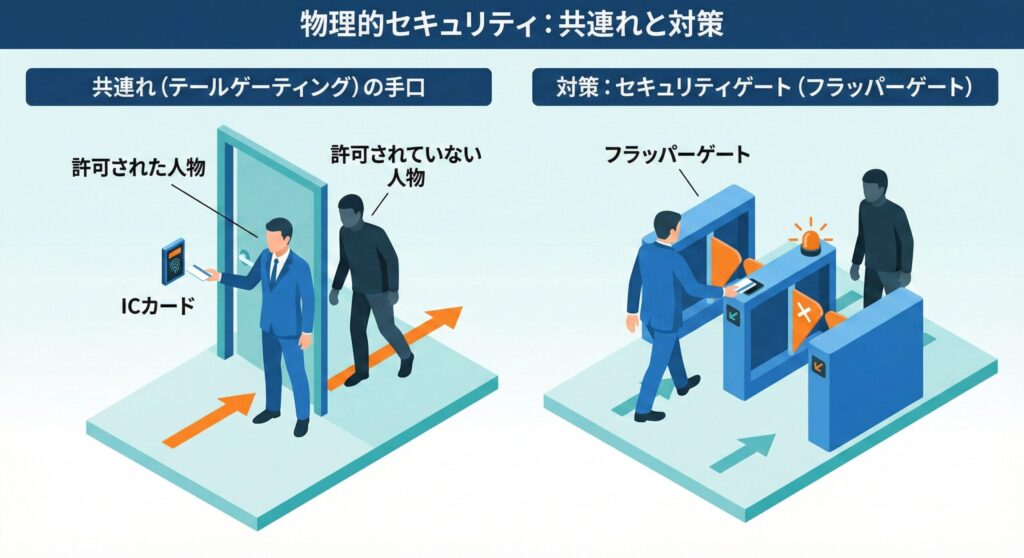

共連れ(ピギーバック・テイルゲート)の手口とその対策

入退室管理で最も厄介な課題の一つが「共連れ」です。正当な権限を持つ者が認証で扉を解錠した直後に、権限を持たない者がこっそり続いて侵入する手口です。悪意ある侵入者が従業員を装って後に続く「テイルゲート」と、顔見知りの従業員同士で1人の認証で一緒に入ってしまう「ピギーバック」の2種類があります。共連れが発生するとシステム上には最初の1人分の入室ログしか残らないため、不正侵入者の追跡が極めて困難になります。

共連れを防ぐための代表的な対策は以下の通りです。

- アンチパスバック機能:「入室ログのないICカードでは退室できない」ように制御するシステム機能です。共連れで入室した者は入室ログがないため、退室しようとした際に扉が開かず不正侵入が発覚します。

- フラッパーゲート(セキュリティゲート):駅の自動改札のように1回の認証で1人しか通過できない物理的なゲートです。連続して通過しようとするとセンサーが検知し、フラップを閉じて警告音を鳴らします。

- インターロックドア(サークルゲート):サーバールームなど極めて高いセキュリティが求められるエリアに設置される2枚扉の前室です。1枚目の扉が完全に閉まらないと2枚目が開かない仕組みで、重量センサーや人感センサーで「1名のみ」を確認してから2枚目を解錠し、物理的に共連れを不可能にします。

オフィス内での情報漏えいを防ぐ!クリアデスクとクリアスクリーン

厳格な入退室管理で部外者の侵入を防いでも、オフィス内部での情報の取り扱いがずさんであれば情報漏えいリスクは残ります。清掃業者や設備保守業者など正当に入室を許可された人々への対策として特に重要なのが「クリアデスク」と「クリアスクリーン」の徹底です。

クリアデスクとは?机上の情報資産を管理する具体策

クリアデスク(Clean Desk)とは、離席時・帰宅時に机の上へ機密書類や記憶媒体を放置せず、必ず鍵のかかる引き出しやキャビネットに収納・施錠することを徹底するルールです。

現代においても「紙の書類」は情報漏えいルートの上位に位置します。顧客リストや設計図、会議の議事録を机に放置したまま席を離れると、通りがかった別部署の従業員や、業務時間外に出入りする清掃業者などに容易に盗み見られたりスマートフォンで撮影されたりする危険があります。

クリアデスクを実践するための具体的なアクションは以下の通りです。

- 離席時の机上整理:トイレ休憩など数分間席を離れる際も、重要な書類は裏返す・クリアファイルに入れて引き出しにしまう習慣をつけます。

- 帰宅時の完全な収納:業務終了後は机の上を完全にクリアな状態にします。ノートPC・書類・USBメモリはすべて指定のキャビネットや袖机に収納し、必ず施錠します。

- 鍵の厳重な管理:キャビネットの鍵をペン立てに入れたままにしておいては意味がありません。常に身につけるか、ダイヤル式・暗証番号式のロックを採用して物理的な鍵の管理リスクを減らします。

- ホワイトボードの消去:会議室のホワイトボードに書かれた議論内容やパスワードは、会議終了後に必ず完全に消去します。

クリアスクリーンとは?離席時の画面ロックと覗き見防止

クリアスクリーン(Clean Screen)とは、パソコンから離れる際に第三者が画面を見たり勝手に操作したりするのを防ぐため、必ず画面をロックするルールです。

ログイン状態のパソコンを放置することは、自身の権限でアクセスできるすべてのシステムやデータを誰でも自由に閲覧・操作・コピーできる状態にしておくことを意味します。悪意のある者が他人のパソコンを操作して不正なメールを送信したりデータを改ざんしたりした場合、システム上のログには「パソコンの所有者が実行した」と記録されるため、後から潔白を証明することが非常に困難です。

クリアスクリーンを徹底するための具体策は以下の通りです。

- 手動での画面ロックの習慣化:Windowsは「Windowsキー+L」、Macは「Control+Command+Q」などのショートカットを活用し、席を立つ瞬間に反射的に画面をロックする習慣を全従業員に徹底させます。

- 自動スクリーンセーバーの強制設定:システム管理者がグループポリシーやMDMツールを用いて「一定時間(3〜5分)操作がない場合はパスワード付きスクリーンセーバーを自動起動する」設定を全端末に強制適用します。従業員がこの設定を変更できないようにすることも重要です。

- プライバシーフィルター(覗き見防止シート)の活用:テレワーク時や移動中、またオフィスでも座席配置によってはショルダーハックのリスクがあります。視野角を物理的に制限するプライバシーフィルターをディスプレイに装着することで、斜め方向からの画面視認を防ぎます。

運用を定着させるための社内ルールの策定と監査手法

クリアデスク・クリアスクリーンは、仕組みを導入するだけでなく、従業員一人ひとりが日々確実に実行しなければ効果を発揮しません。「ルールは作ったが誰も守っていない」という形骸化を防ぐアプローチが必要です。

まず、セキュリティポリシーや就業規則においてクリアデスク・クリアスクリーンの遵守を明確な社内ルールとして規定します。入社時の研修だけでなく定期的なセキュリティ教育を通じて、「なぜこのルールが必要か」「違反した場合に組織や個人にどのようなリスクやペナルティがあるか」を繰り返し啓発することが重要です。

さらに、ルールの定着度を測るための「監査」を定期的に実施します。セキュリティ担当者や部門管理者が業務時間外(夜間・早朝)にオフィスを巡回し、「机の上に書類が放置されていないか」「キャビネットは施錠されているか」「パソコンの画面はロックされているか」をチェックします。違反が発見された場合は該当する従業員や上長に個別に指導・是正処置を行います。監査の目的はペナルティを与えることだけではなく、従業員のセキュリティ意識(アウェアネス)を常に高く保つことにあります。

機器・記憶媒体の物理的な盗難・紛失対策と廃棄

情報資産が格納された機器そのものを物理的に守る対策も不可欠です。デスクトップPCはもちろん、ノートPC・スマートフォン・USBメモリなどは常に盗難・紛失リスクにさらされており、機器のライフサイクル終了時の「廃棄」プロセスも情報漏えいの大きな抜け穴となり得ます。

モバイル端末・ノートPCの持ち出し管理と盗難防止策

オフィス外への端末持ち出しは紛失・盗難リスクと直結します。まず「原則として社外への持ち出しを禁止する」をベースとし、業務上どうしても必要な場合にのみ上長の承認を得て貸し出す「申請・承認フロー」を整備することが重要です。

万が一の盗難・紛失に備え、以下の対策を事前に講じておく必要があります。

- フルディスク暗号化(HDD/SSD暗号化):端末内のストレージ全体を強力なアルゴリズムで暗号化します。端末を分解されてストレージを抜き取られ別のパソコンに接続されても、暗号化キーがない限りデータを読み取ることはできません。

- MDM(Mobile Device Management)の導入:スマートフォン・タブレット・ノートPCを一元管理するシステムです。紛失に気づいた際に管理者が遠隔でロック(リモートロック)や全データ消去・初期化(リモートワイプ)を実行できます。

- 物理的な盗難防止(ワイヤーロック):オフィス内や外出先のコワーキングスペースで作業する際、ノートPCを専用のセキュリティワイヤーで机の脚などに固定します。トイレなどで短時間席を離れる際の置き引きを効果的に防ぎます。

USBメモリなど可搬記録媒体の取り扱いと暗号化

USBメモリやSDカード、外付けHDDなどの可搬記録媒体(リムーバブルメディア)は、小型で大容量データを手軽に持ち運べる反面、紛失しやすくポケットに隠して簡単に盗み出せるため、セキュリティ管理上は非常に危険な存在です。

最も確実な対策は「USBメモリの使用を全面的に禁止する」ことです。データ受け渡しが必要な場合はセキュアなクラウドストレージやファイル転送サービスを代替手段として利用させます。

どうしてもUSBメモリの使用が避けられない業務においては、以下の厳格な運用ルールを適用します。

- 会社指定のセキュリティ機能付きUSBメモリのみを使用する:市販の安価なUSBメモリの使用を禁止し、ハードウェアレベルでAES256ビットなど強力な暗号化機能を備えた専用USBメモリを会社から支給します。正しいパスワードを入力しなければデータにアクセスできないため、紛失時の情報漏えいを防げます。

- 使用履歴(ログ)の取得:資産管理ソフトなどを使い、「誰が・いつ・どのパソコンに・どのUSBメモリを接続し・何のファイルをコピーしたか」という操作ログを常時監視・記録します。不正な情報持ち出しへの牽制とインシデント発生時の原因究明に有効です。

機器の廃棄・リース返却時の確実なデータ消去方法

パソコンやサーバー、複合機などを廃棄・返却する際、ファイルをごみ箱に捨てたりOSの機能でフォーマット(初期化)したりするだけではデータは完全に消去されていません。市販のデータ復元ソフトを使えば、容易に過去のデータを復元して機密情報を読み取ることができます。

廃棄・譲渡時の情報漏えいを防ぐには、データ復元が絶対に不可能な状態にする「確実なデータ消去」が必須です。主な消去方法は以下の3つです。

1. ソフトウェアによる上書き消去 専用のデータ消去ソフトを使用し、ストレージのすべての領域に無意味なデータ(「0」「1」や乱数)を複数回上書きする方式です。米国防総省(DoD)方式など国際的な規格に基づいた上書き消去でソフトウェア的な復元を不可能にします。機器を再利用(リユース)したい場合に適しています。

2. 磁気による消去(強磁場照射) HDDや磁気テープなどの磁気記録媒体に対して、専用の磁気消去装置で極めて強力な磁場を照射し、記録された磁気データを完全に破壊(無極性化)する方式です。一瞬で処理が完了するため大量メディアの処分に効率的ですが、磁気を利用しないSSDやUSBメモリ(フラッシュメモリ)には全く効果がありません。

3. 物理的な破壊 ストレージメディアそのものを物理的に破壊して読み取りを不可能にする、最も確実な方式です。専用破砕機で粉砕したり、ドリルでプラッタやフラッシュメモリチップに複数の穴を開けたり(穿孔破壊)、V字型に折り曲げたりします。HDDにもSSDにも有効ですが、機器は完全にスクラップとなり再利用できません。機密性が極めて高いデータを扱う場合は、ソフトウェア消去と物理破壊を組み合わせる徹底した処理が求められます。

廃棄作業を外部業者に委託する場合は、消去作業が確実に行われたことを証明する「データ消去証明書(写真付き)」の発行を義務付け、必要に応じて廃棄現場に自社担当者が立ち会う(オンサイト消去)などの監査体制を整えるべきです。

物理的セキュリティを支える設備・環境面の対策

入退室管理や日常運用のルールに加え、施設・設備そのものの強化も物理的セキュリティの重要な柱です。どれほど厳格なルールを整備しても、建物や設備が脆弱であれば情報資産を守りきることはできません。

サーバールーム・データセンターの環境対策

サーバールームやデータセンターは、情報資産の「心臓部」とも言える場所です。設備面での主な対策として、まず電力の安定供給が挙げられます。停電が発生した場合に備えて無停電電源装置(UPS)を設置し、長時間の停電に対しては自家発電装置で対応します。電力供給ルートを複数系統化することで、1系統が障害を起こしても継続的に電力を供給できる冗長構成が理想的です。

温度・湿度管理も見落としがちな重要項目です。サーバーは動作中に大量の熱を発生させるため、専用の空調設備(精密空調)を設置して24時間365日適切な温湿度を維持する必要があります。空調設備が単一障害点(SPOF)にならないよう、複数台の空調設備を冗長化することも検討すべきです。

火災対策も欠かせません。一般的な建物に設置されるスプリンクラー(水系消火設備)は、電気設備に対して水損被害を引き起こすため、サーバールームには不活性ガス消火設備(ハロゲン化物消火設備やイナートガス消火設備)の導入が推奨されます。

監視カメラ(CCTV)と警備員による物理的な抑止効果

監視カメラ(CCTV:Closed-Circuit Television)の設置は、物理的セキュリティにおいて重要な役割を果たします。エントランス・廊下・サーバールーム前・受付などの要所にカメラを設置することで、不審な行動の抑止、インシデント発生時の証拠収集、入退室ログとの突合による不正の追跡が可能になります。

カメラ映像の保存期間は、組織のセキュリティポリシーや法令要件に基づいて設定しますが、一般的には最低30日〜90日分の映像を保存しておくことが推奨されます。映像データ自体も情報資産の一部であるため、録画データの保管場所へのアクセス制御や暗号化といった保護対策も必要です。

警備員の配置は、カメラなどの技術的な対策では対応しきれないイレギュラーな事態に対して柔軟に対応できるという点で、特に大規模な施設やデータセンターで有効です。不審者への声かけ、来訪者の受付・案内、緊急時の初動対応など、機械では代替できない役割を果たします。

情報漏えいを物理的に防ぐ!セキュリティ実践・練習問題(全10問)

どれだけ堅牢なシステムを構築しても、機密書類の放置やパソコンの置き忘れといった「物理的な隙」があれば、情報は簡単に漏えいしてしまいます。

この練習問題では、クリアデスク・クリアスクリーンの徹底や、入退室管理のルールなど、私たちが日常業務で守るべき鉄則を振り返ります。全10問の演習を通して、あなた自身のセキュリティ対策状況をチェックしてみましょう。

まとめ

本記事では、「物理的セキュリティ」の重要性と具体的な対策手法について解説しました。ポイントを振り返ります。

物理的セキュリティの重要性:情報漏えいはサイバー攻撃だけでなく、内部不正・端末の紛失・部外者の侵入といった物理的な要因でも頻発します。論理的セキュリティと物理的セキュリティの両輪で情報資産を守る多層防御が不可欠です。

入退室管理とゾーニング:情報資産の重要度に応じてオフィスをエリア分け(ゾーニング)し、適切な認証システム(ICカード・生体認証など)を導入します。共連れを防ぐアンチパスバックやセキュリティゲートの設置も重要な要素です。

クリアデスクとクリアスクリーン:机の上に機密書類や記憶媒体を放置せず施錠すること、離席時には必ずパソコン画面をロックすることを徹底します。ルール化だけでなく、定期的な監査と教育によって運用を定着させることが鍵です。

機器の盗難・紛失と廃棄対策:持ち出し端末のフルディスク暗号化・MDM導入・USBメモリの利用制限を実施します。廃棄時は専用ソフトによる上書き・磁気破壊・物理破壊によってデータを完全に消去し、復元を不可能にします。

設備・環境面の対策:UPSや自家発電装置による電力冗長化、精密空調による温湿度管理、不活性ガス消火設備の導入、監視カメラや警備員の配置など、施設そのものの強化も物理的セキュリティの重要な柱です。

どれほど優れたセキュリティシステムを導入しても、最終的にそれを扱うのは「人」です。組織全体で物理的セキュリティのルールを理解し、日々の業務における当たり前の習慣として組み込むことが、真に強固な情報セキュリティ体制を構築するための第一歩となります。技術・設備・人の三位一体でセキュリティを支える仕組みを築き上げることが、現代の情報資産保護における最重要課題と言えるでしょう。